信息网络安全 ›› 2022, Vol. 22 ›› Issue (8): 26-35.doi: 10.3969/j.issn.1671-1122.2022.08.004

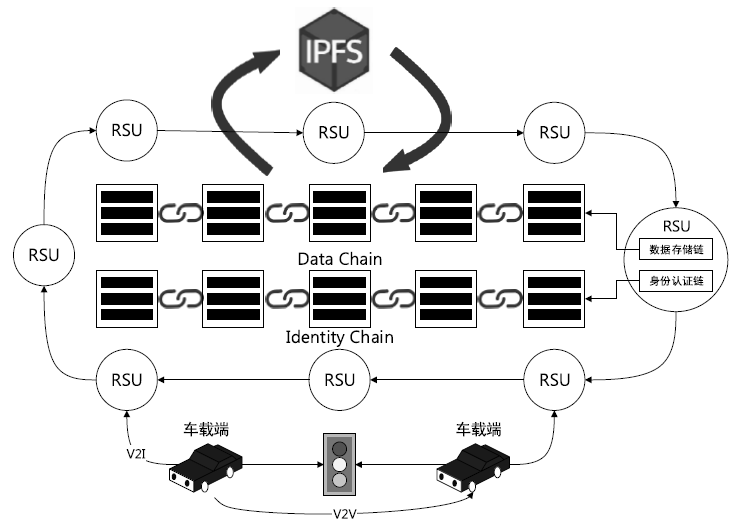

基于区块链和智能合约的双链车联网系统

- 电子科技大学信息与软件工程学院,成都 610054

-

收稿日期:2022-03-23出版日期:2022-08-10发布日期:2022-09-15 -

通讯作者:佘堃 E-mail:kunshe@126.com -

作者简介:胡艺(1996—),男,四川,硕士研究生,主要研究方向为区块链和车联网安全|佘堃(1967—),男,四川,教授,博士,主要研究方向为区块链和AI安全。 -

基金资助:四川省科技计划项目(2020YFG0300)

Blockchain and Smart Contract Based Dual-Chain Internet of Vehicles System

- School of Information and Software Engineering, University of Electronic Science and Technology of China, Chengdu 610054, China

-

Received:2022-03-23Online:2022-08-10Published:2022-09-15 -

Contact:SHE Kun E-mail:kunshe@126.com

摘要:

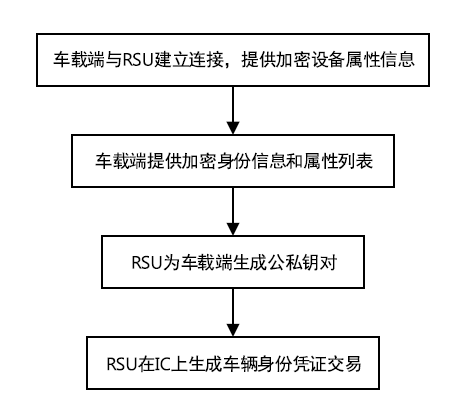

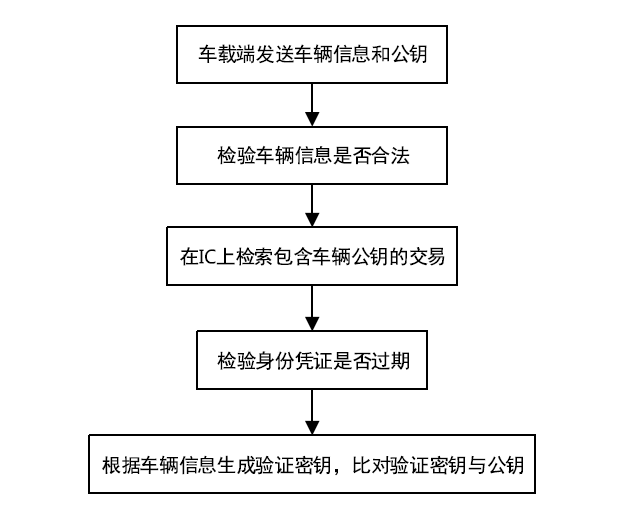

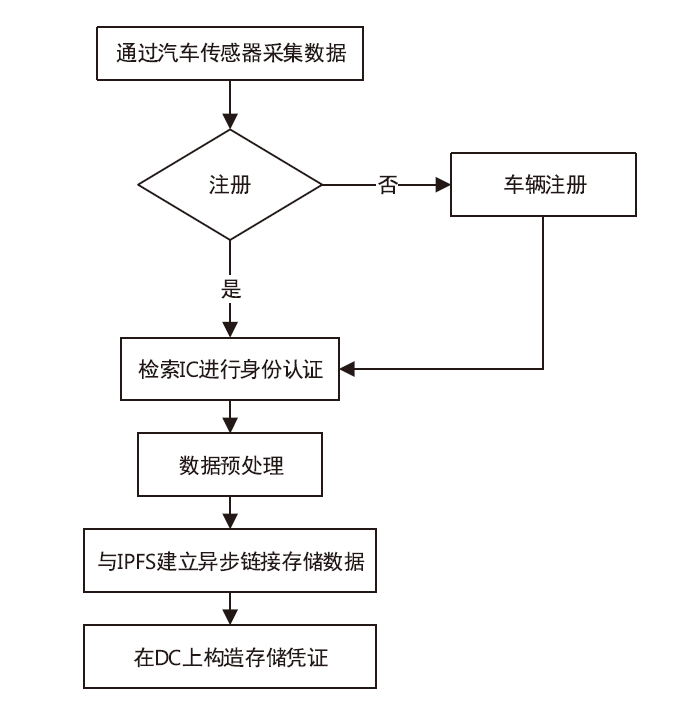

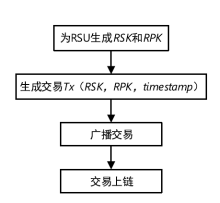

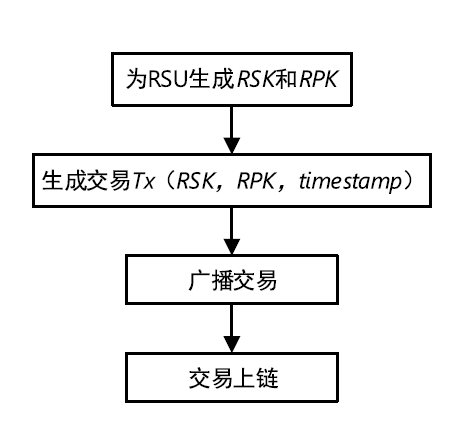

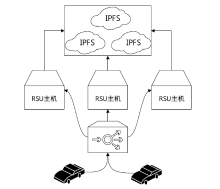

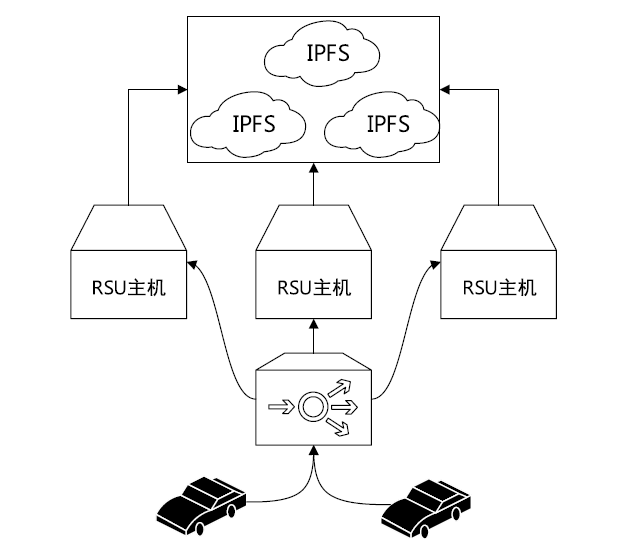

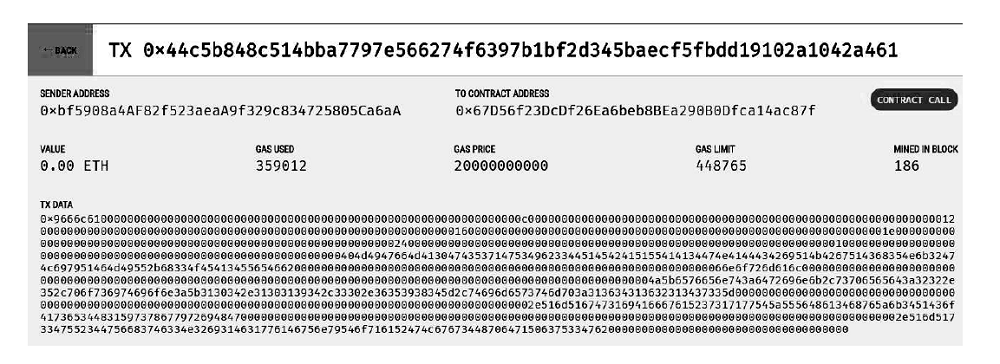

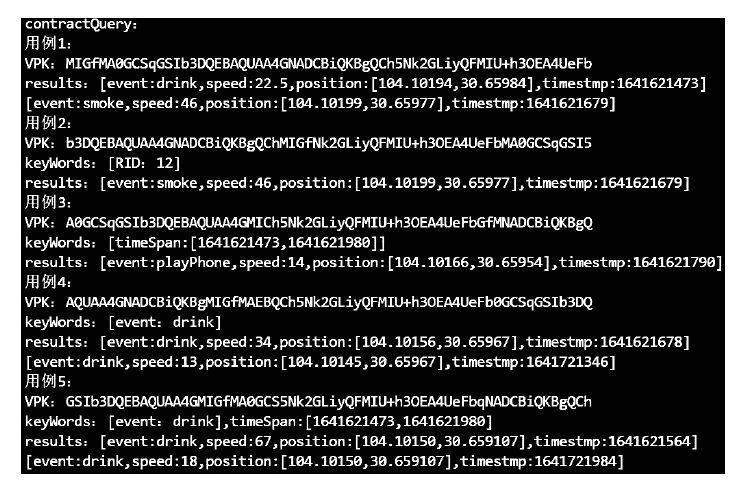

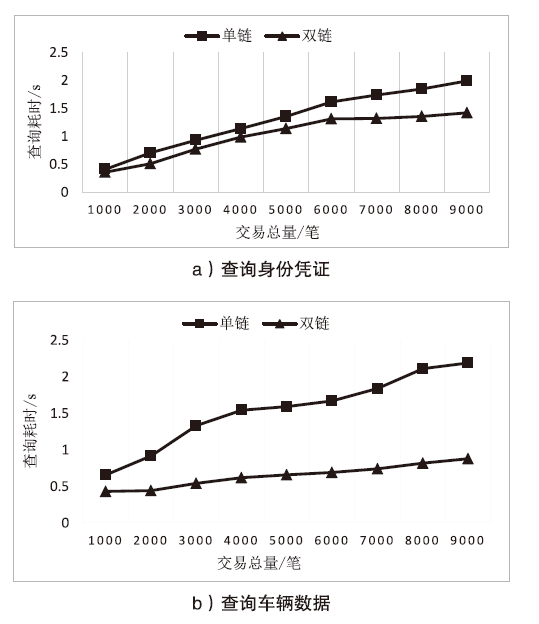

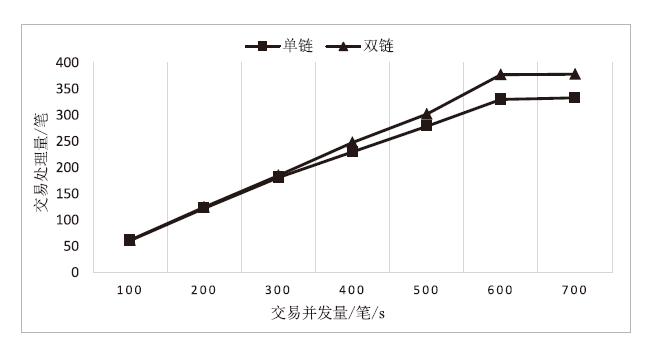

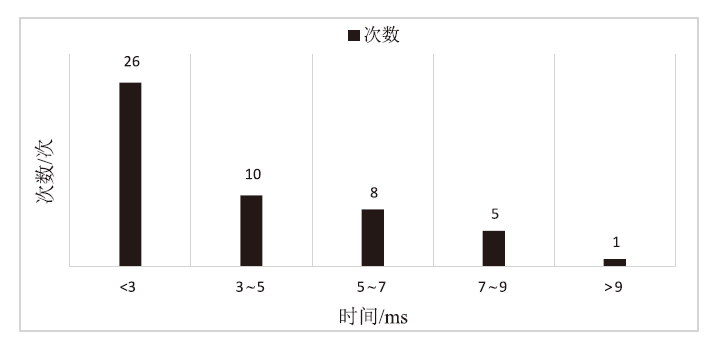

近年来由于智能汽车数量的指数级递增产生了海量数据,传统的车联网交互模式在数据保护、密钥管理、数据存储、并发性能和响应速度方面都存在不足。文章提出双链车联网系统,基于智能合约改进中心化的身份认证和数据存储方式,在提升性能的同时防止恶意攻击导致的单点失效、伪造身份、篡改数据、泄露隐私等问题。首先,双链车联网系统通过国密SM2算法为车辆自动生成、更新和撤销密钥对,实现对等节点的双向认证;然后,将敏感数据加密存储到分布式文件系统(Inter Planetary File System,IPFS)中,在数据查询场合通过区块检索算法实现关键字匹配搜索。仿真结果表明,文章提出的系统具有良好的安全性,能够满足高速车辆数据传输的实时性和稳定性,具备更好的实用性和先进性。

中图分类号:

引用本文

胡艺, 佘堃. 基于区块链和智能合约的双链车联网系统[J]. 信息网络安全, 2022, 22(8): 26-35.

HU Yi, SHE Kun. Blockchain and Smart Contract Based Dual-Chain Internet of Vehicles System[J]. Netinfo Security, 2022, 22(8): 26-35.

| [1] | LIU Yang, WANG Shuo, GAO Hongwei. Overview of Global V2X Technology Progress-A review of the 5th SIP-Adus Conference(SIP-adus Workshop 2018) on Telematics[J]. Automotive Digest, 2019(3): 20-23. |

| 刘阳, 王硕, 高洪伟. 全球V2X技术进展概述—第5届SIP-Adus大会 (SIP-Adus Workshop 2018)车联网综述[J]. 汽车文摘, 2019(3): 20-23. | |

| [2] | WANG Xuejin, LIU Jing, AN Xiaojiang. A Review of Information Security Research in Vehicle Networking[J]. Transportation Technology and Management, 2021(2): 123-126. |

| 王学进, 柳晶, 安晓江. 车联网信息安全研究综述[J]. 交通科技与管理, 2021(2): 123-126. | |

| [3] | ZHANG Haibo, CHENG Yan, LIU Kaijian, et al. Mobility Management Strategies for Integrating Mobile Edge Computing and Content Delivery Networks in Vehicular Networking[J]. Journal of Electronics and Information, 2020, 42(6): 1444-1451. |

| 张海波, 程妍, 刘开健, 等. 车联网中整合移动边缘计算与内容分发网络的移动性管理策略[J]. 电子与信息学报, 2020, 42(6): 1444-1451. | |

| [4] |

FEANC O, CICIRELL I, ANTONI O, et al. Edge Computing and Social Internet of Things for Large-Scale Smart Environments Development[J]. IEEE Internet of Things Journal, 2017, 5(4): 2557-2571.

doi: 10.1109/JIOT.2017.2775739 URL |

| [5] | NAKAMOTO S. Bitcoin: A Peer-to-Peer Electronic Cash System[EB/OL]. (2008-11-1)[2022-02-17]. https://bitcoin.org/bitcoin.pdf. |

| [6] |

KANO Y, NAKAJIMA T. A Novel Approach to Solve a Mining Work Centralization Problem in Blockchain Technologies[J]. International Journal of Pervasive Computing and Communications, 2018, 14(1): 15-32.

doi: 10.1108/IJPCC-D-18-00005 URL |

| [7] |

TUSHAR W, SAHA T K, YUEN C, et al. Peer-to-Peer Trading in Electricity Networks: An Overview[J]. IEEE Transactions on Smart Grid, 2020, 11(4): 3185-3200.

doi: 10.1109/TSG.2020.2969657 URL |

| [8] | CHRISTIDIS K, DEVETSIKIOTIS M. Blockchains and Smart Contracts for the Internet of Things[J]. IEEE Access, 2016(4): 2292-2303. |

| [9] | ALI O, JARADAT A, KULAKLI A, et al. A Comparative Study: Blockchain Technology Utilization Benefits, Challenges and Functionalities[J]. IEEE, 2021(9): 12730-12749. |

| [10] | YANG Qing, WANG Hao. Privacy-Preserving Transactive Energy Management for IoT-Aided Smart Homes via Blockchain[J]. IEEE Internet of Things Journal, 2021, 8(14): 1-13. |

| [11] | ZHANG Xiaohong, CHEN Xiaofeng. Data Security Sharing and Storage Based on a Consortium Blockchain in a Vehicular Ad-Hoc Network[J]. IEEE, 2019, 7: 58241-58254. |

| [12] | KOUICEM D E, BOUABDALLAH A, LAKHLEF H. An Efficient and Anonymous Blockchain-Based Data Sharing Scheme for Vehicular Networks[C]// IEEE. 2020 IEEE Symposium on Computers and Communications(ISCC). New York: IEEE, 2020: 1-6. |

| [13] | STD I. IEEE Trial-Use Standard for Wireless Access in Vehicular Environments(WAVE)- Multi-Channel Operation[J]. IEEE, 2006(1): 71-82. |

| [14] | SALEM A H, ABDEL H A, ELNASR M A. The Case for Dynamic Key Distribution for PKI-Based VANETs[J]. International Journal of Communication Networks and Distributed Systems, 2014, 6(1): 61-78. |

| [15] |

HENG C, TAN N, MAOD E, et al. A Secure and Authenticated Key Management Protocol(SA-KMP) for Vehicular Networks[J]. IEEE Transactions on Vehicular Technology, 2016, 65(12): 9570-9584.

doi: 10.1109/TVT.2016.2621354 URL |

| [1] | 张玉健, 刘代富, 童飞. 基于局部图匹配的智能合约重入漏洞检测方法[J]. 信息网络安全, 2022, 22(8): 1-7. |

| [2] | 黄保华, 赵伟宏, 彭丽, 谢统义. 基于MPT索引的高效链上PKI模型[J]. 信息网络安全, 2022, 22(8): 72-80. |

| [3] | 王健, 黄俊. 基于智能合约的日志安全存储与公平访问方法[J]. 信息网络安全, 2022, 22(7): 27-36. |

| [4] | KELEKET GOMA Christy Junior Yannick, 易文哲, 王鹃. 一种基于SGX的轻量Fabric链码可信执行环境构建方法[J]. 信息网络安全, 2022, 22(7): 73-83. |

| [5] | 王姝爽, 马兆丰, 刘嘉微, 罗守山. 区块链跨链安全接入与身份认证方案研究与实现[J]. 信息网络安全, 2022, 22(6): 61-72. |

| [6] | 于克辰, 郭莉, 阴宏伟, 燕雪松. 面向数据中心场景的基于区块链与博弈论的高价值数据共享模型[J]. 信息网络安全, 2022, 22(6): 73-85. |

| [7] | 华景煜, 黄达明. 以太坊智能合约定理证明中的形式化规约研究综述[J]. 信息网络安全, 2022, 22(5): 11-20. |

| [8] | 冯景瑜, 张琪, 黄文华, 韩刚. 基于跨链交互的网络安全威胁情报共享方案[J]. 信息网络安全, 2022, 22(5): 21-29. |

| [9] | 刘嘉微, 马兆丰, 王姝爽, 罗守山. 基于区块链的隐私信用数据受限共享技术研究[J]. 信息网络安全, 2022, 22(5): 54-63. |

| [10] | 崔皓宇, 马利民, 王佳慧, 张伟. 基于区块链的属性加密多授权机构安全模型研究[J]. 信息网络安全, 2022, 22(5): 84-93. |

| [11] | 石润华, 王树豪, 李坤昌. V2G中一种轻量级的跨域双向认证方案[J]. 信息网络安全, 2022, 23(3): 20-28. |

| [12] | 李莉, 李泽群, 李雪梅, 史国振. 基于交叉耦合电路的物理不可克隆函数FPGA实现[J]. 信息网络安全, 2022, 23(3): 53-61. |

| [13] | 陈彬杰, 魏福山, 顾纯祥. 基于KNN的具有隐私保护功能的区块链异常交易检测[J]. 信息网络安全, 2022, 23(3): 78-84. |

| [14] | 王健, 张蕴嘉, 刘吉强, 陈志浩. 基于区块链的司法数据管理及电子证据存储机制[J]. 信息网络安全, 2022, 22(2): 21-31. |

| [15] | 刘峰, 杨成意, 於欣澄, 齐佳音. 面向去中心化双重差分隐私的谱图卷积神经网络[J]. 信息网络安全, 2022, 22(2): 39-46. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||