信息网络安全 ›› 2021, Vol. 21 ›› Issue (7): 87-94.doi: 10.3969/j.issn.1671-1122.2021.07.011

基于多特征识别的恶意挖矿网页检测及其取证研究

- 中国刑事警察学院公安信息技术与情报学院,沈阳 110035

-

收稿日期:2021-01-16出版日期:2021-07-10发布日期:2021-07-23 -

通讯作者:秦玉海 E-mail:13840392578@163.com -

作者简介:黄子依(1997—),女,山东,硕士研究生,主要研究方向为信息网络安全与电子数据取证|秦玉海(1964—),男,辽宁,教授,本科,主要研究方向为信息网络安全与电子数据取证 -

基金资助:辽宁网络安全执法协同创新中心资助项目(WXZX-201912015);中国刑事警察学院研究生创新能力提升项目(2020YCYB24)

Malicious Mining Web Page Detection and Forensics Based on Multi-feature Recognition

- College of Public Security Information Technology and Information, Criminal Investigation Police University of China, Shenyang 110035, China

-

Received:2021-01-16Online:2021-07-10Published:2021-07-23 -

Contact:QIN Yuhai E-mail:13840392578@163.com

摘要:

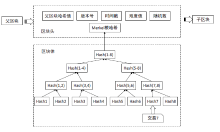

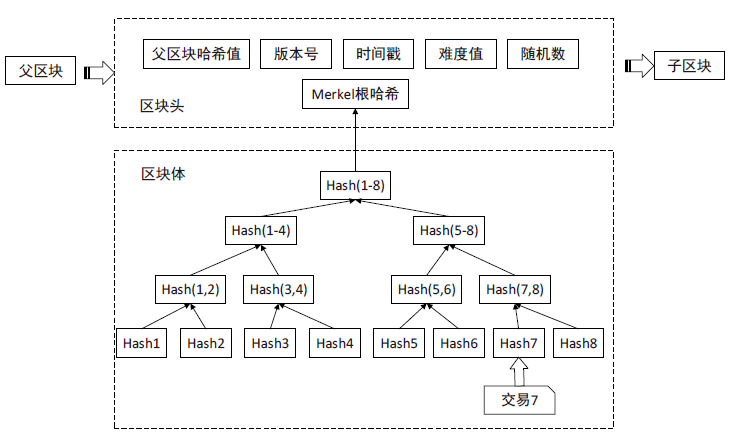

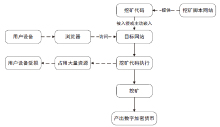

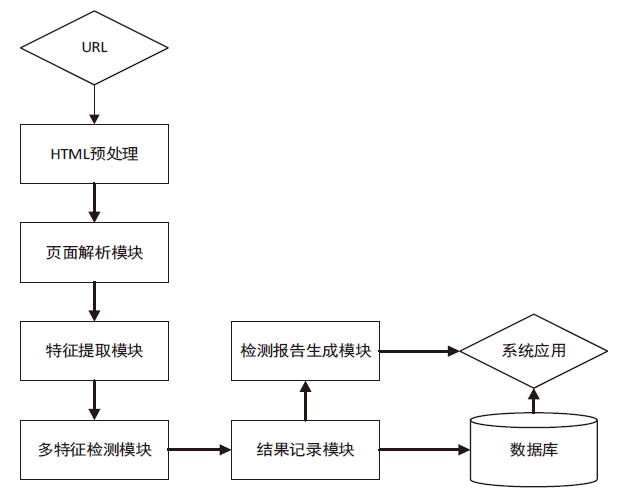

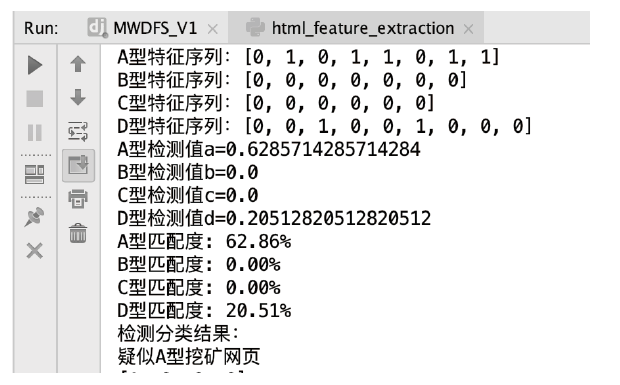

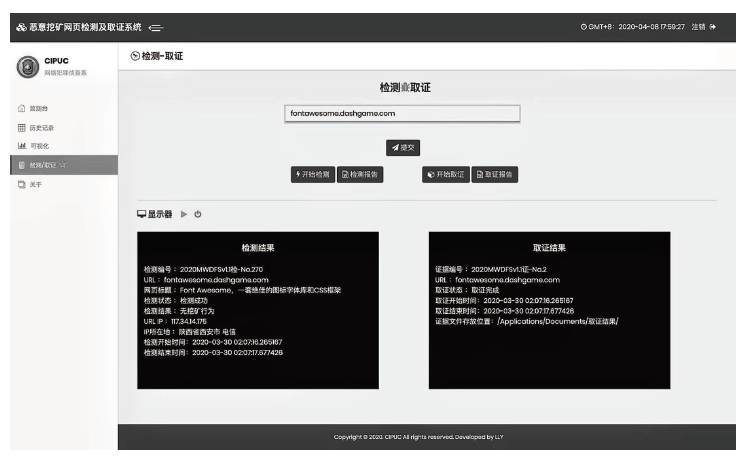

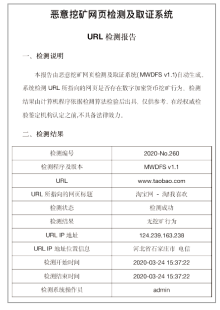

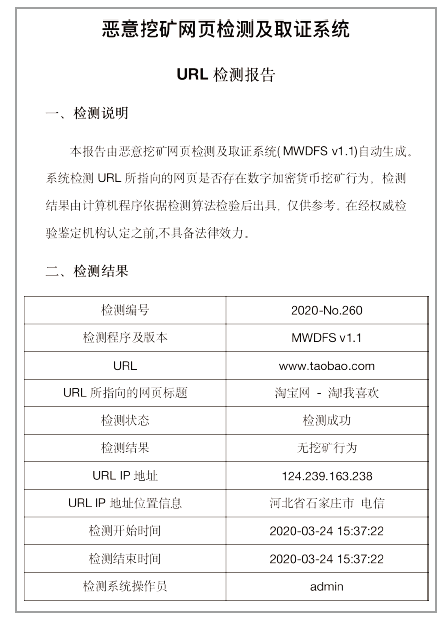

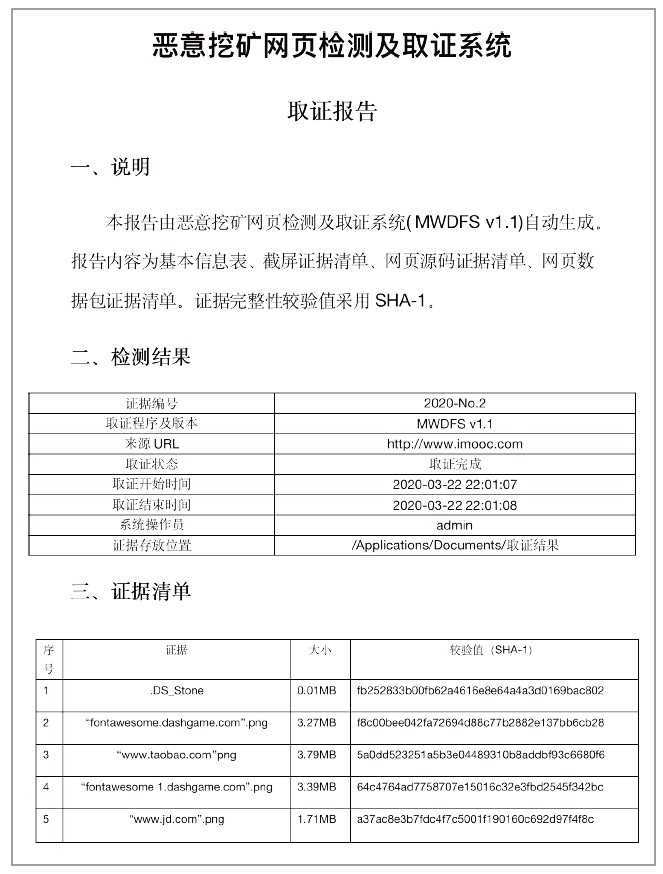

针对恶意挖矿网页检测技术存在的漏报率高、时效性低、预测不准、过于依赖规则等问题,文章设计了基于多特征识别的恶意挖矿网页检测模型和多层级证据保存的恶意挖矿网页取证方法。该检测模型通过对Coinhive、Jsecoin、Webmine、Crypto-loot四种挖矿网页的实现方式、代码特点分析,归纳总结其特征,构建出挖矿网页的多特征序列,实现对恶意挖矿网页的自动检测。研究表明,该检测模型能够对用户提交的URL进行自动检测,区分出恶意挖矿网页并判断出其类型,整体检测准确率达到97.83%。多层级取证方法能够从平面层、代码层、网络数据层三个维度对恶意挖矿网页数据进行固定,获取完整、合法、可信的证据,生成取证报告,满足公安机关对恶意挖矿网页检测和取证的需求。

中图分类号:

引用本文

黄子依, 秦玉海. 基于多特征识别的恶意挖矿网页检测及其取证研究[J]. 信息网络安全, 2021, 21(7): 87-94.

HUANG Ziyi, QIN Yuhai. Malicious Mining Web Page Detection and Forensics Based on Multi-feature Recognition[J]. Netinfo Security, 2021, 21(7): 87-94.

| [1] | RAMESH G, KRISHNAMURTHI I, KUMAR K. An Efficacious Method for Detecting Phishing Webpages Through Target Domain Identification[J]. Decision Support Systems, 2014, 14(1):12-22. |

| [2] | ZHANG Yue, HONG J, CRANOR L. Cantina: A Content-based Approach to Detecting Phishing Web Sites[C]// WWW 2007. Proceedings of the 16th International Conference on World Wide Web, May 8-12, 2007, Banff, Alberta. Canada: ACM, 2007: 639-648. |

| [3] | KHONJI M, IRAQI Y, JONES A. Phishing Detection: A Literature Survey[J]. IEEE Communications Surveys & Tutorials, 2013, 15(4):2091-2121. |

| [4] |

XIE Ping, SHI Wuguang. Research on Digital Cryptocurrency: A Literature Review[J]. Journal of Financial Research, 2015, 15(1):1-15.

doi: 10.1111/jfir.1992.15.issue-1 URL |

| 谢平, 石午光. 数字加密货币研究:一个文献综述[J]. 金融研究, 2015, 15(1):1-15. | |

| [5] | EYAL I. Blockchain Technology: Transforming Libertarian Cryptocurrency Dreams to Finance and Banking Realities[J]. Computer, 2017, 50(9):38-49. |

| [6] | Baidu Encyclopedia. Cryptocurrency[EB/OL]. https://baike.baidu.com/item/Cryptocurrency/22415288?fr=aladdin, 2020-12-26. |

| [7] | NAKAMOTO S. Bitcoin: A Peer-to-peer Electronic Cash System[EB/OL]. https://bitcoin.org/bitcoin.pdf, 2020-12-29. |

| [8] | HAN Jian. Research on Bitcoin Mining Attacks and Defense Schemes[D]. Ji'nan:Shandong University, 2019. |

| 韩健. 比特币挖矿攻击及防御方案研究[D]. 济南:山东大学, 2019. | |

| [9] | REILLY W, YORGOS M, NAZRUL I, et al. Is Bitcoin A Currency, A Technology-based Product, or Something Else[EB/OL]. https://doi.org/10.1016/j.techfore.2019.119877, 2020-12-30. |

| [10] | HUANG Jianjun, LIANG Bin. Web Page Malicious Code Detection Based on Embedded Fingerprints[J]. Journal of Tsinghua University (Science and Technology), 2009, 49(S2):2208-2214. |

| 黄建军, 梁彬. 基于植入特征的网页恶意代码检测[J]. 清华大学学报(自然科学版), 2009, 49(S2):2208-2214. | |

| [11] | XU Qing, ZHU Yan, TANG Shouhong. Analysing Multi-type Features and Fraud Technology to Detect Javascript Malicious Code[J]. Computer Applications and Software, 2015, 32(7):293-296. |

| 徐青, 朱焱, 唐寿洪. 分析多类特征和欺诈技术检测JavaScript恶意代码[J]. 计算机应用与软件, 2015, 32(7):293-296. | |

| [12] | YUE Tao. The Research of Malicious Web Pages Detection Based on Multiple features[D]. Changsha: Hunan University, 2013. |

| 岳涛. 基于多特征的恶意网页检测系统[D]. 长沙:湖南大学, 2013. | |

| [13] | ZHAO Zixu. JavaScript Malicious Code Detection System[D]. Harbin :Harbin Institute of Technology, 2016. |

| 赵梓旭. JavaScript脚本恶意代码检测系统[D]. 哈尔滨:哈尔滨工业大学, 2016. | |

| [14] | LI Yadong. A Study on Some Key Issues in Web Page Forensics[D]. Hefei: Hefei University of Technology, 2014. |

| 李亚东. 网页取证若干关键问题研究[D]. 合肥:合肥工业大学, 2014. | |

| [15] | CAI Jianping. Software Testing Practice Course[M]. Beijing: Tsinghua University Press, 2014. |

| 蔡建平. 软件测试实践教程[M]. 北京: 清华大学出版社, 2014. |

| [1] | 任涛, 金若辰, 罗咏梅. 融合区块链与联邦学习的网络入侵检测算法[J]. 信息网络安全, 2021, 21(7): 27-34. |

| [2] | 徐洪平, 马泽文, 易航, 张龙飞. 基于卷积循环神经网络的网络流量异常检测技术[J]. 信息网络安全, 2021, 21(7): 54-62. |

| [3] | 吴驰, 帅俊岚, 龙涛, 于俊清. 基于Linux Shell命令的用户异常操作检测方法研究[J]. 信息网络安全, 2021, 21(5): 31-38. |

| [4] | 李佳玮, 吴克河, 张波. 基于高斯混合聚类的电力工控系统异常检测研究[J]. 信息网络安全, 2021, 21(3): 53-63. |

| [5] | 郭烜臻, 潘祖烈, 沈毅, 陈远超. 一种基于被动DNS数据分析的DNS重绑定攻击检测技术[J]. 信息网络安全, 2021, 21(3): 87-95. |

| [6] | 杜晔, 王子萌, 黎妹红. 基于优化核极限学习机的工控入侵检测方法[J]. 信息网络安全, 2021, 21(2): 1-9. |

| [7] | 王华忠, 程奇. 基于改进鲸鱼算法的工控系统入侵检测研究[J]. 信息网络安全, 2021, 21(2): 53-60. |

| [8] | 刘奕, 李建华, 张一瑫, 孟涛. 基于特征属性信息熵的网络异常流量检测方法[J]. 信息网络安全, 2021, 21(2): 78-86. |

| [9] | 沈也明, 李贝贝, 刘晓洁, 欧阳远凯. 基于主动学习的工业互联网入侵检测研究[J]. 信息网络安全, 2021, 21(1): 80-87. |

| [10] | 陆佳丽. 基于改进时间序列模型的日志异常检测方法[J]. 信息网络安全, 2020, 20(9): 1-5. |

| [11] | 李桥, 龙春, 魏金侠, 赵静. 一种基于LMDR和CNN的混合入侵检测模型[J]. 信息网络安全, 2020, 20(9): 117-121. |

| [12] | 黄娜, 何泾沙, 吴亚飚, 李建国. 基于LSTM回归模型的内部威胁检测方法[J]. 信息网络安全, 2020, 20(9): 17-21. |

| [13] | 刘大恒, 李红灵. QR码网络钓鱼检测研究[J]. 信息网络安全, 2020, 20(9): 42-46. |

| [14] | 王湘懿, 张健. 基于图像和机器学习的虚拟化平台异常检测[J]. 信息网络安全, 2020, 20(9): 92-96. |

| [15] | 徐国天. 网络入侵检测中K近邻高速匹配算法研究[J]. 信息网络安全, 2020, 20(8): 71-80. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||