信息网络安全 ›› 2021, Vol. 21 ›› Issue (2): 1-9.doi: 10.3969/j.issn.1671-1122.2021.02.001

基于优化核极限学习机的工控入侵检测方法

- 北京交通大学计算机与信息技术学院,北京 100044

-

收稿日期:2020-09-28出版日期:2021-02-10发布日期:2021-02-23 -

通讯作者:王子萌 E-mail:18120483@bjtu.edu.cn -

作者简介:杜晔(1978—),男,黑龙江,教授,博士,主要研究方向为保密技术、网络攻防|王子萌(1996—),女,河北,硕士研究生,主要研究方向为工业控制系统安全|黎妹红(1975—),男,湖北,副教授,博士,主要研究方向为保密技术、网络攻防 -

基金资助:国家自然科学基金(61672092);国家教育考试科研项目(GJK2019028)

Industrial Control Intrusion Detection Method Based on Optimized Kernel Extreme Learning Machine

DU Ye, WANG Zimeng( ), LI Meihong

), LI Meihong

- School of Computer and Information Technology, Beijing Jiaotong University, Beijing 100044, China

-

Received:2020-09-28Online:2021-02-10Published:2021-02-23 -

Contact:WANG Zimeng E-mail:18120483@bjtu.edu.cn

摘要:

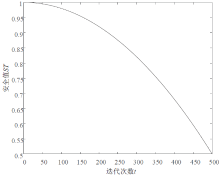

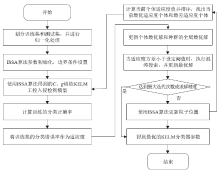

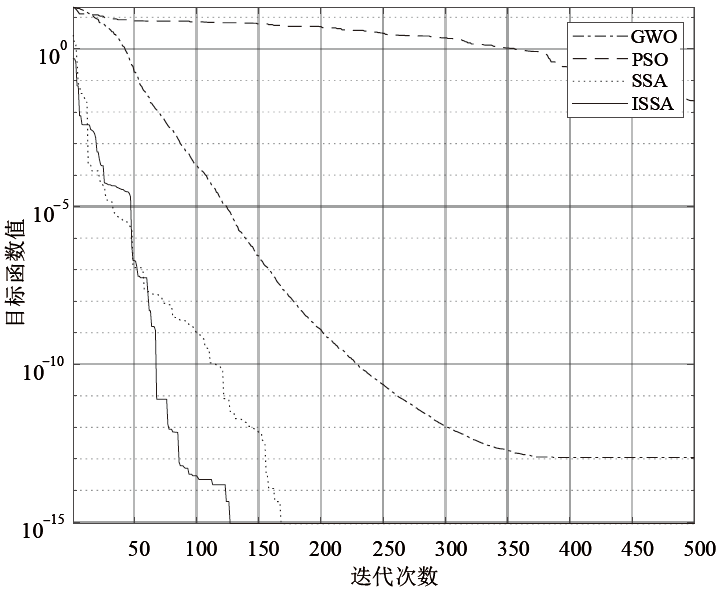

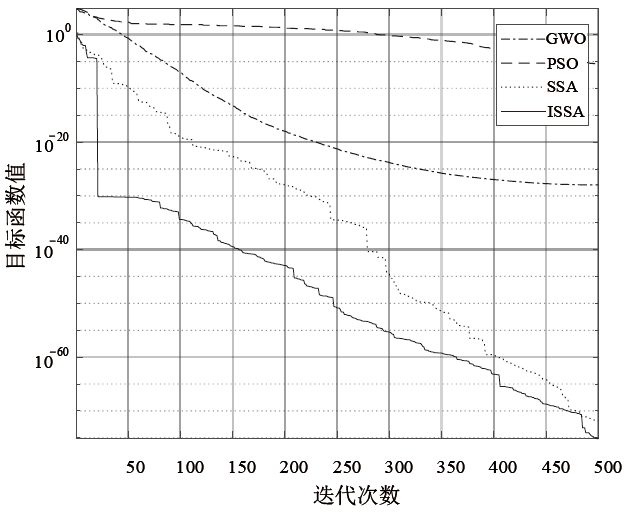

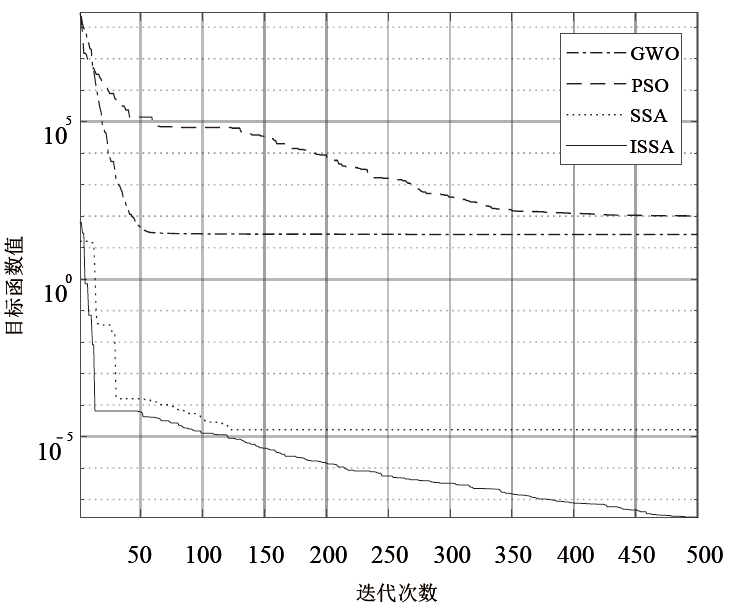

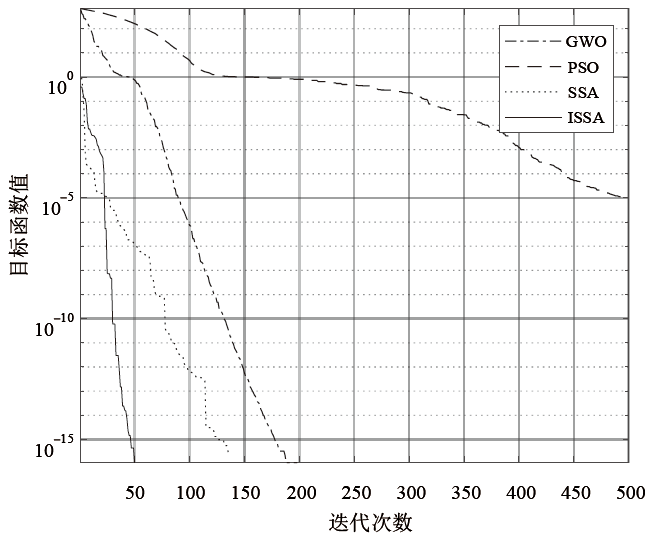

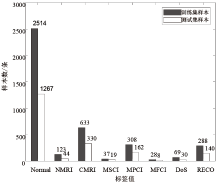

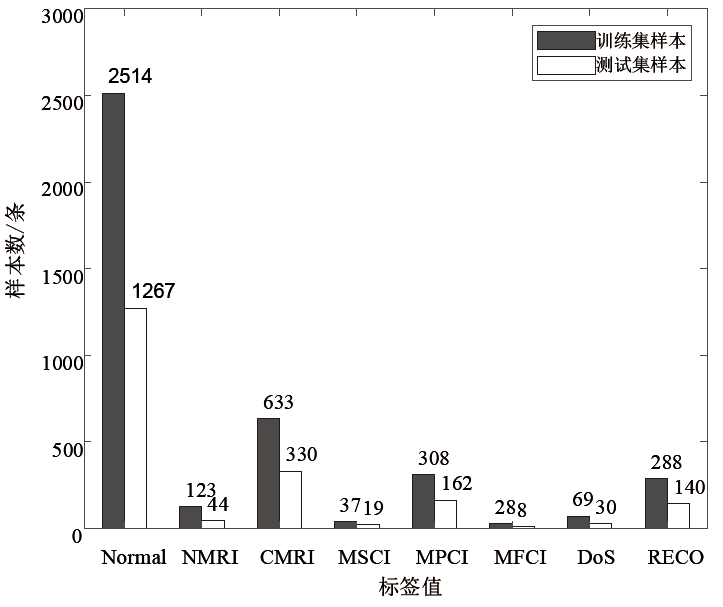

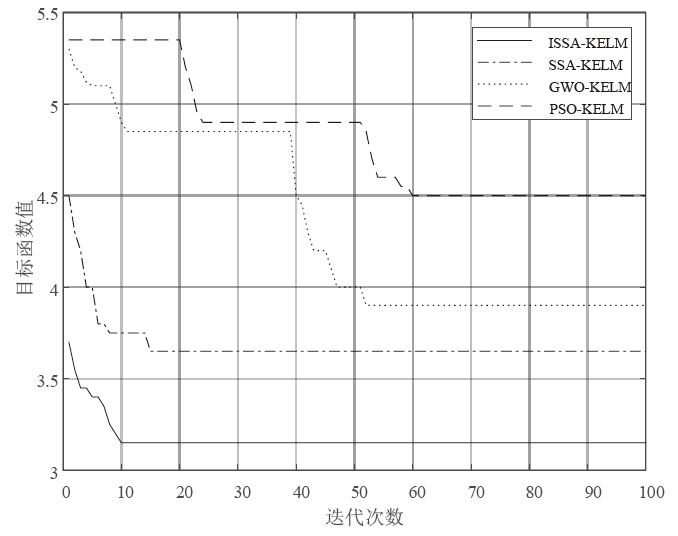

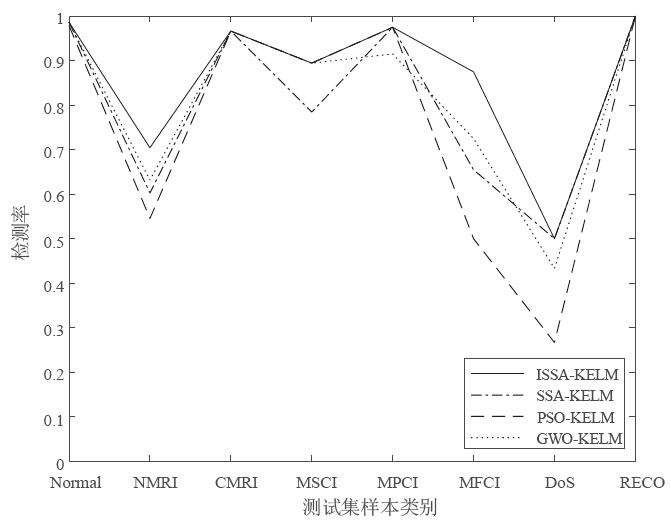

针对现有的工业控制系统入侵检测算法检测时间长,无法满足系统实时性的问题,文章提出一种基于优化核极限学习机(KELM)的工控入侵检测模型,通过改进麻雀搜索算法对KELM的正则化系数C和核参数g进行联合优化。在种群初始化阶段引进佳点集理论增加初始种群的多样性以增强全局搜索能力,提出非线性递减安全值策略并在算法迭代过程引入混沌算法避免陷入局部极小值,以扩展搜索区域。实验结果表明,文章提出的算法具有高检测率、低误报率的优势,能够满足工业控制系统高实时性的要求。

中图分类号:

引用本文

杜晔, 王子萌, 黎妹红. 基于优化核极限学习机的工控入侵检测方法[J]. 信息网络安全, 2021, 21(2): 1-9.

DU Ye, WANG Zimeng, LI Meihong. Industrial Control Intrusion Detection Method Based on Optimized Kernel Extreme Learning Machine[J]. Netinfo Security, 2021, 21(2): 1-9.

使用本文

| [1] | YANG An, SUN Limin, WANG Xiaoshan, et al. Intrusion Detection Techniques for Industrial Control Systems[J]. Journal of Computer Research and Development, 2016,53(9):2039-2054. |

| 杨安, 孙利民, 王小山, 等. 工业控制系统入侵检测技术综述[J]. 计算机研究与发展, 2016,53(9):2039-2054. | |

| [2] | CHEN Hanyu, WANG Huazhong, YAN Bingyong. Application of CUDA and Cuckoo Algorithm-based SVM in Industrial Control System Intrusion Detection[J]. Journal of East China University of Science and Technology (Natural Science Edition), 2019,45(1):101-109. |

| 陈汉宇, 王华忠, 颜秉勇. 基于CUDA和布谷鸟算法的SVM在工控入侵检测中的应用[J]. 华东理工大学学报(自然科学版), 2019,45(1):101-109. | |

| [3] | CHEN Wanzhi, XU Dongsheng, ZHANG Jing, et al. Intrusion Detection Method for Industrial Control System with Optimized Support Vector Machine and K-means++[J]. Journal of Computer Applications, 2019,39(4):1089-1094. |

| 陈万志, 徐东升, 张静, 等. 结合优化支持向量机与K-means++的工控系统入侵检测方法[J]. 计算机应用, 2019,39(4):1089-1094. | |

| [4] | LI Yi, LI Yongzhong. Intrusion Detection Algorithm for Industrial Control Networks Based on Auto-encoder and Extreme Learning Machine[J]. Journal of Nanjing University of Science and Technology, 2019,43(4):408-413. |

| 李熠, 李永忠. 基于自编码器和极限学习机的工业控制网络入侵检测算法[J]. 南京理工大学学报, 2019,43(4):408-413. | |

| [5] | ZHAO Guoxin, CHEN Zhilian, WEI Zhanhong, et al. Intrusion Detection of Industrial Control System Based on Optimized Extreme Learning Machine[J]. Computer Engineering and Design, 2020,41(3):608-613. |

| 赵国新, 陈志炼, 魏战红, 等. 基于优化极限学习机的工业控制系统入侵检测[J]. 计算机工程与设计, 2020,41(3):608-613. | |

| [6] | CHEN Wanzhi, LI Dongzhe. Intrusion Detection Method in Industrial Control Network Combining White List Filtering and Neural Network[J]. Journal of Computer Applications, 2018,38(2):363-369. |

| 陈万志, 李东哲. 结合白名单过滤和神经网络的工业控制网络入侵检测方法[J]. 计算机应用, 2018,38(2):363-369. | |

| [7] | SHI Leyi, ZHU Hongqiang, LIU Yihao, et al. Intrusion Detection of Industrial Control System Based on Correlation Information Entropy and CNN-BiLSTM[J]. Journal of Computer Research and Development, 2019,56(11):2330-2338. |

| 石乐义, 朱红强, 刘祎豪, 等. 基于相关信息熵和CNN-BiLSTM的工业控制系统入侵检测[J]. 计算机研究与发展, 2019,56(11):2330-2338. | |

| [8] | XUE Jiankai, SHEN Bo. A Novel Swarm Intelligence Optimization Approach: Sparrow Search Algorithm[J]. Systems Science & Control Engineering, 2020,8(1):22-34. |

| [9] | LÜ Xin, MU Xiaodong, ZHANG Jun, et al. Chaos Sparrow Search Optimization Algorithm[EB/OL]. https://doi.org/10.13700/j.bh.1001-5965.2020.0298, 2020-08-31. |

| 吕鑫, 慕晓冬, 张钧, 等. 混沌麻雀搜索优化算法[EB/OL]. https://doi.org/10.13700/j.bh.1001-5965.2020.0298, 2020-08-31. | |

| [10] | WANG Zhendong, LIU Yaodi, YANG Shuxin, et al. Network Intrusion Detection Based BSO and Improved RELM[EB/OL]. https://doi.org/10.16383/j.aas.c190851, 2020-04-14. |

| 王振东, 刘尧迪, 杨书新, 等. 基于天牛群优化与改进正则化极限学习机的网络入侵检测[EB/OL]. https://doi.org/10.16383/j.aas.c190851, 2020-04-14. | |

| [11] | WANG Peichong. Dynamic Fireworks Explosion Search Algorithm Integrating Good-point Set[J]. Computer Applications and Software, 2015,32(8):248-251, 299. |

| 王培崇. 融合佳点集机制的动态搜索烟花爆炸搜索算法[J]. 计算机应用与软件, 2015,32(8):248-251,299. | |

| [12] | ZHANG Yue, SUN Huixiang, WEI Zhenglei, et al. Chaotic Gray Wolf Optimization Algorithm with Adaptive Adjustment Strategy[J]. Computer Science, 2017,44(S2):119-122, 159. |

| 张悦, 孙惠香, 魏政磊, 等. 具有自适应调整策略的混沌灰狼优化算法[J]. 计算机科学, 2017,44(S2):119-122,159. | |

| [13] | BAMAKAN S M H, WANG Huadong, TIAN Yingjie, et al. An Effective Intrusion Detection Framework Based on MCLP/SVM Optimized by Time-varying Chaos Particle Swarm Optimization[J]. Neurocomputing, 2016,199(7):90-102. |

| [14] |

RASHID T A, ABBAS D K, TUREL Y K, et al. A Multi Hidden Recurrent Neural Network with a Modified Grey Wolf Optimizer[J]. Plos One, 2019,14(3).

doi: 10.1371/journal.pone.0214587 URL pmid: 30925170 |

| [15] | MORRIS T, GAO W. Industrial Control System Traffic Data Sets for Intrusion Detection Research[EB/OL]. https://xueshu.baidu.com/usercenter/paper/show?paperid=29c45c9e93b60cec841ad8c05f28b746&site=xueshu_se, 2020-08-16. |

| [16] | CHEN Hanyi. Research on Intrusion Detection Method of Industrial Control System[D]. Guilin: Guilin University of Electronic Technology, 2019. |

| 陈汉宜. 工业控制系统入侵检测方法研究[D]. 桂林:桂林电子科技大学, 2019. |

| [1] | 石乐义, 徐兴华, 刘祎豪, 刘佳. 一种改进概率神经网络的工业控制系统安全态势评估方法[J]. 信息网络安全, 2021, 21(3): 15-25. |

| [2] | 王华忠, 程奇. 基于改进鲸鱼算法的工控系统入侵检测研究[J]. 信息网络安全, 2021, 21(2): 53-60. |

| [3] | 沈也明, 李贝贝, 刘晓洁, 欧阳远凯. 基于主动学习的工业互联网入侵检测研究[J]. 信息网络安全, 2021, 21(1): 80-87. |

| [4] | 李桥, 龙春, 魏金侠, 赵静. 一种基于LMDR和CNN的混合入侵检测模型[J]. 信息网络安全, 2020, 20(9): 117-121. |

| [5] | 李世斌, 李婧, 唐刚, 李艺. 基于HMM的工业控制系统网络安全状态预测与风险评估方法[J]. 信息网络安全, 2020, 20(9): 57-61. |

| [6] | 徐国天. 网络入侵检测中K近邻高速匹配算法研究[J]. 信息网络安全, 2020, 20(8): 71-80. |

| [7] | 姜楠, 崔耀辉, 王健, 吴晋超. 基于上下文特征的IDS告警日志攻击场景重建方法[J]. 信息网络安全, 2020, 20(7): 1-10. |

| [8] | 张晓宇, 王华忠. 基于改进Border-SMOTE的不平衡数据工业控制系统入侵检测[J]. 信息网络安全, 2020, 20(7): 70-76. |

| [9] | 彭中联, 万巍, 荆涛, 魏金侠. 基于改进CGANs的入侵检测方法研究[J]. 信息网络安全, 2020, 20(5): 47-56. |

| [10] | 王蓉, 马春光, 武朋. 基于联邦学习和卷积神经网络的入侵检测方法[J]. 信息网络安全, 2020, 20(4): 47-54. |

| [11] | 罗文华, 许彩滇. 基于改进MajorClust聚类的网络入侵行为检测[J]. 信息网络安全, 2020, 20(2): 14-21. |

| [12] | 何泾沙, 韩松, 朱娜斐, 葛加可. 基于改进V-detector算法的入侵检测研究与优化[J]. 信息网络安全, 2020, 20(12): 19-27. |

| [13] | 康健, 王杰, 李正旭, 张光妲. 物联网中一种基于多种特征提取策略的入侵检测模型[J]. 信息网络安全, 2019, 19(9): 21-25. |

| [14] | 冯文英, 郭晓博, 何原野, 薛聪. 基于前馈神经网络的入侵检测模型[J]. 信息网络安全, 2019, 19(9): 101-105. |

| [15] | 尚文利, 尹隆, 刘贤达, 赵剑明. 工业控制系统安全可信环境构建技术及应用[J]. 信息网络安全, 2019, 19(6): 1-10. |

| 阅读次数 | ||||||||||||||||||||||||||||||||||||||||||||||||||

|

全文 543

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

摘要 524

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||