| [1] |

刘建伟, 韩祎然, 刘斌, 余北缘. 5G网络切片安全模型研究[J]. 信息网络安全, 2020, 20(4): 1-11. |

| [2] |

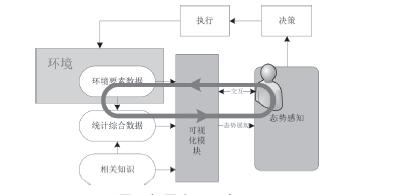

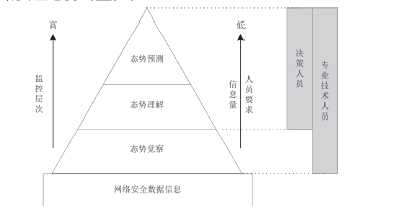

赵志岩, 纪小默. 智能化网络安全威胁感知融合模型研究[J]. 信息网络安全, 2020, 20(4): 87-93. |

| [3] |

郎为民, 张汉, 赵毅丰, 姚晋芳. 一种基于区块链的物联网行为监控和活动管理方案[J]. 信息网络安全, 2020, 20(2): 22-29. |

| [4] |

张浩, 陈龙, 魏志强. 基于数据增强和模型更新的异常流量检测技术[J]. 信息网络安全, 2020, 20(2): 66-74. |

| [5] |

胡荣磊, 李文敬, 蒋华, 张昕然. 基于离散对数的无证书聚合签密方案[J]. 信息网络安全, 2019, 19(7): 42-49. |

| [6] |

马春光, 郭瑶瑶, 武朋, 刘海波. 生成式对抗网络图像增强研究综述[J]. 信息网络安全, 2019, 19(5): 10-12. |

| [7] |

孙子文, 张义超. 移动终端身份认证的深度信念网络模型[J]. 信息网络安全, 2019, 19(3): 34-42. |

| [8] |

张振峰, 张志文, 王睿超. 网络安全等级保护2.0云计算安全合规能力模型[J]. 信息网络安全, 2019, 19(11): 1-7. |

| [9] |

刘全明, 冯杰, 李尹楠, 苏莎莎. 区分身份所在层数的HIBE方案[J]. 信息网络安全, 2019, 19(11): 14-23. |

| [10] |

李本霞, 夏辉, 张三顺. 一种基于信任的组播路由协议[J]. 信息网络安全, 2019, 19(1): 59-67. |

| [11] |

于颖超, 丁琳, 陈左宁. 机器学习系统面临的安全攻击及其防御技术研究[J]. 信息网络安全, 2018, 18(9): 10-18. |

| [12] |

左开中, 陶健, 曾海燕, 孙丽萍. 基于语义空间匿名的轨迹移动模式挖掘算法[J]. 信息网络安全, 2018, 18(8): 34-42. |

| [13] |

左黎明, 胡凯雨, 张梦丽, 夏萍萍. 一种具有双向安全性的基于身份的短签名方案[J]. 信息网络安全, 2018, 18(7): 47-54. |

| [14] |

朱维军, 樊永文, 班绍桓. 动态虚拟MSISDN的拟态自动机模型与安全性验证方法[J]. 信息网络安全, 2018, 18(4): 15-22. |

| [15] |

郁湧, 陈长赓, 刘强, 刘嘉熹. 基于构件的软件系统信任链模型和信任关系分析[J]. 信息网络安全, 2018, 18(3): 8-13. |

), Hou-wu CHEN, Xiao FANG, Jian YANG

), Hou-wu CHEN, Xiao FANG, Jian YANG