| [1] |

陈火旺,王戟,董威. 高可信软件工程技术[J]. 电子报,2003,31(z1):1933-1938.

|

| [2] |

冯登国. 可信计算理论与实践[M].北京:清华大学出版社,2013.

|

| [3] |

AVIZIENIS A, LAPRIE J C, RANDELL B,et al.Basic Concepts and Taxonomy of Dependable and Secure Computing[J]. IEEE Transactions on Dependable and Secure Computing, 2004, 1(1): 11-33.

|

| [4] |

TCG. Trusted Computing Group Specification Architecture Overview Version 1.4 [EB/OL]., 2007-8-2.

|

| [5] |

刘克,单志广,王戟,等.“可信软件基础研究 ”重大研究计划综述[J].中国科学基金,2008, 22(3):145-151.

|

| [6] |

张焕国,李晶,潘丹铃,等.嵌入式系统可信平台模块研究[J].计算机研究与发展,2011,48(7):1269-1278.

|

| [7] |

冯登国,秦宇,汪丹,等.可信计算技术研究[J].计算机研究与发展,2011,48(8):1332-1349.

|

| [8] |

王天舒,张功萱,杨曦晨,等.嵌入式系统可信启动机制设计与实现[J].计算机测量与控制,2015,23(4):1364-1366.

|

| [9] |

杨霞,雷林,吴新勇,等.采用数字签名技术的可信启动方法研究[J].电子科技大学学报, 2016,45(3):448-452.

|

| [10] |

廖子渊,陈明志,邓辉. 基于评价可信度的云计算信任管理模型研究[J]. 信息网络安全, 2016(2):33-39.

|

| [11] |

LU G, WANG H, MAO X. Using ELECTRE TRI Outranking Method to Evaluate Trustworthy Software [EB/OL]. .

|

| [12] |

邵剑雨,陈福臻,秦鹏宇,等. 移动互联网环境下基于动态信任值的访问控制方法研究[J]. 信息网络安全,2016(8): 46-53.

|

| [13] |

JIANG Y, LV W, LIU X.Research of Trust Chain Improvement Technology[C]// IEEE Computer Society. Proceedings of the 2nd International Conference on Networks Security Wireless Communications and Trusted Computing(NSWCTC 2010), April 24-25, 2010, Wuhan, Hubei, China. Washington, DC: IEEE, 2010: 294-297.

|

| [14] |

徐明迪,张焕国,严飞. 基于标记变迁系统的可信计算平台信任链测试[J]. 计算机学报, 2009,32(4):635-645.

|

| [15] |

郁湧,刘永刚,顾捷. 网构软件系统中构件之间信任关系分析与度量[J]. 信息网络安全,2018(1):31-37.

|

| [16] |

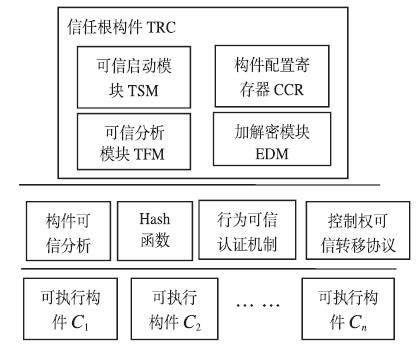

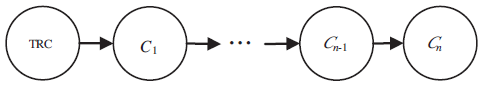

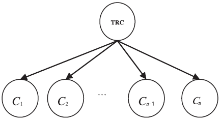

郁湧,刘永刚,侯江畔.一种基于构件的可信软件系统框架及其表示[J].软件工程师,2015,18(5):60-62.

|

| [17] |

张焕国,赵波. 可信计算[M].武汉:武汉大学出版社,2011.

|