信息网络安全 ›› 2022, Vol. 22 ›› Issue (10): 52-58.doi: 10.3969/j.issn.1671-1122.2022.10.008

k-匿名改进算法及其在隐私保护中的应用研究

- 1.江苏警官学院计算机信息与网络安全系,南京 210031

2.徐州市公安局,徐州 221000

3.南通市公安局,南通 226000

-

收稿日期:2022-07-12出版日期:2022-10-10发布日期:2022-11-15 -

通讯作者:顾海艳 E-mail:ghy7388@126.com -

作者简介:顾海艳(1970—),女,江苏,副教授,硕士,主要研究方向为信息安全、大数据技术|蒋铜(2000—),男,江苏,本科,主要研究方向为网络攻击与防范技术|马卓(1993—),女,江苏,讲师,博士,主要研究方向为数据隐私保护|朱季鹏(2000—),男,江苏,本科,主要研究方向为网络攻击与防范技术 -

基金资助:国家自然科学基金(62202209)

Research of Improved k-Anonymity Algorithm and Its Application in Privacy Protection

GU Haiyan1( ), JIANG Tong2, MA Zhuo1, ZHU Jipeng3

), JIANG Tong2, MA Zhuo1, ZHU Jipeng3

- 1. Department of Computer Information and Cyber Security, Jiangsu Police Institute, Nanjing 210031, China

2. Xuzhou Municipal Public Security Bureau, Xuzhou 221000, China

3. Nantong Municipal Public Security Bureau, Nantong 226000, China

-

Received:2022-07-12Online:2022-10-10Published:2022-11-15 -

Contact:GU Haiyan E-mail:ghy7388@126.com

摘要:

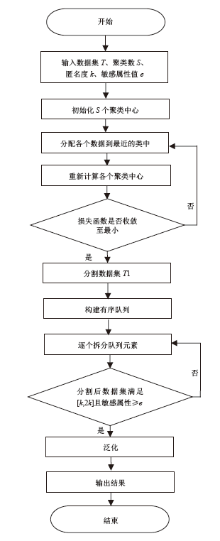

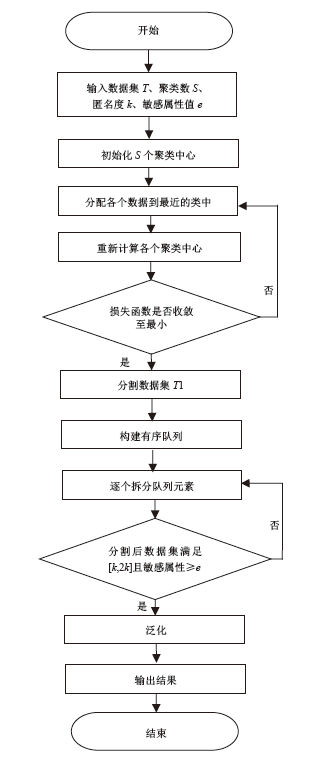

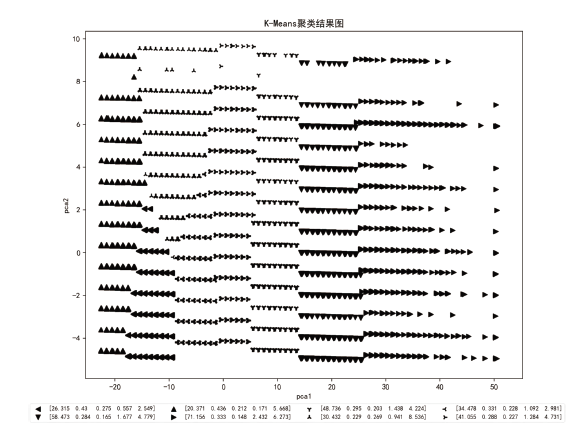

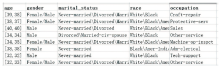

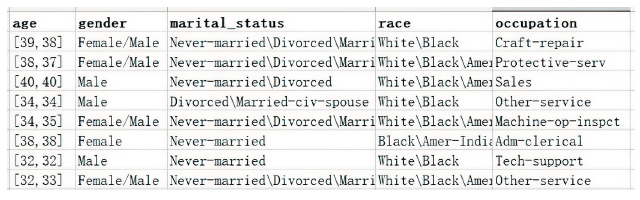

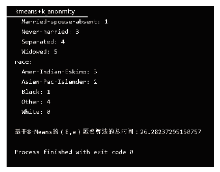

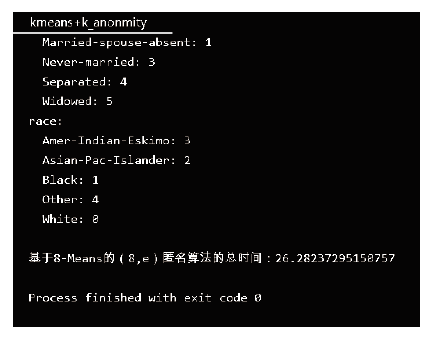

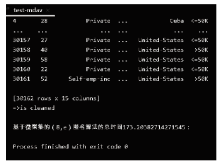

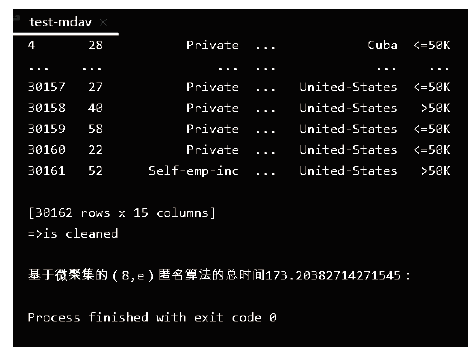

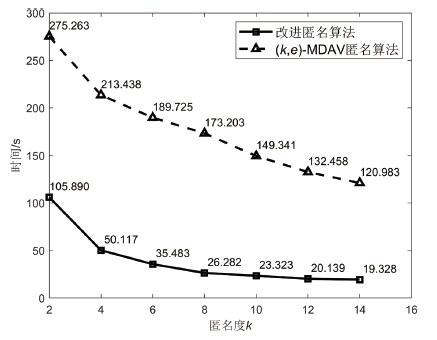

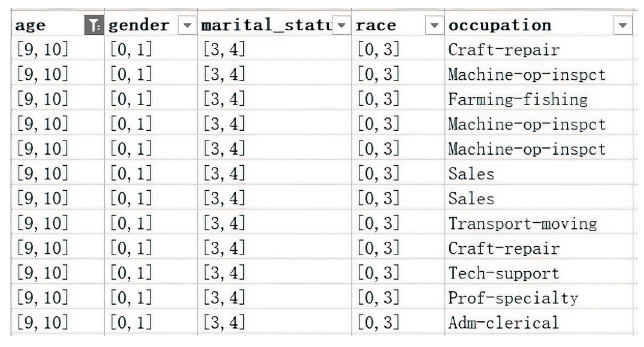

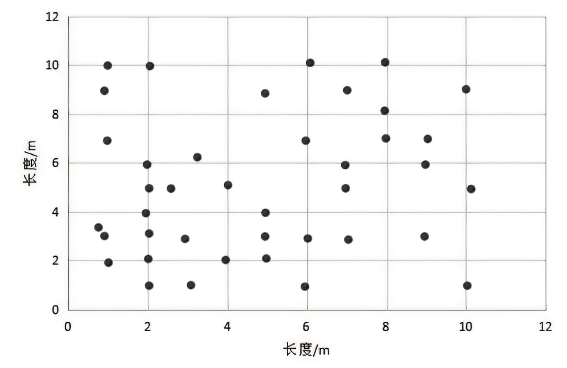

当前网络公开数据中的隐私泄露问题频出,给相关个人造成不良影响甚至严重危害,隐私保护技术研究因此越来越受到关注。k-匿名化作为一种能够有效保护隐私信息的技术,已发展了多种算法,但这些算法有的数据处理效率较低、有的抗攻击性能较弱。文章采用K-means算法并结合运用Mondrian算法进行聚类处理,建立了一种基于K-means的(k,e)匿名隐私保护的改进算法。不仅与具有代表性的隐私保护算法(k,e)-MDAV算法进行了运算效率的对比,还利用改进算法进行了涉及个人位置信息的应用案例分析。结果表明,文章提出的改进算法在实现数据匿名化基础上,能有效提高运行效率,且具有较强的抗链接攻击和抗同质化攻击性能。

中图分类号:

引用本文

顾海艳, 蒋铜, 马卓, 朱季鹏. k-匿名改进算法及其在隐私保护中的应用研究[J]. 信息网络安全, 2022, 22(10): 52-58.

GU Haiyan, JIANG Tong, MA Zhuo, ZHU Jipeng. Research of Improved k-Anonymity Algorithm and Its Application in Privacy Protection[J]. Netinfo Security, 2022, 22(10): 52-58.

| [1] | ZHOU Kexin. Location Privacy Protection Method Based on k-Anonymity[D]. Nanjing: Nanjing University of Aeronautics and Astronautics, 2020. |

| 周珂欣. 基于k-匿名的位置隐私保护方法[D]. 南京: 南京航空航天大学, 2020. | |

| [2] | SONG Mingqiu, WANG Lin, JIANG Baoyan, et al. K-Anonymity Algorithm Based on Multi Attribute Generalization[J]. Journal of University of Electronic Science and Technology of China, 2017, 46(6): 896-901. |

| 宋明秋, 王琳, 姜宝彦, 等. 多属性泛化的K-匿名算法[J]. 电子科技大学学报, 2017, 46(6):896-901. | |

| [3] | CHENG Nannan, LIU Shubo, XIONG Xingxing, et al. A (θ, k)- Anonymous Model for Sensitive Attributes Protection[J]. Journal of Zhengzhou University(Natural Science Edition), 2019, 51(3): 42-47. |

| 程楠楠, 刘树波, 熊星星, 等. 用于敏感属性保护的(θ, k)-匿名模型[J]. 郑州大学学报(理学版), 2019, 51(3):42-47. | |

| [4] | JIA Junjie, YAN Guolei, XING Licheng, et al. A Dynamic Update Algorithmon ( p, k) Anonymity[J]. Computer Engineering & Science, 2018, 40(7): 1206-1212. |

| 贾俊杰, 闫国蕾, 邢里程, 等. (p,k)匿名数据集的增量更新算法[J]. 计算机工程与科学, 2018, 40(7):1206-1212. | |

| [5] | JIN Ye, DING Xiaobo, GONG Guoqiang, et al. Privacy Protection Method for k Degree Anonymity Based on Node Classification[J]. Computer Engineering, 2020, 46(3): 138-143. |

| 金叶, 丁晓波, 龚国强, 等. 基于节点分类的k度匿名隐私保护方法[J]. 计算机工程, 2020, 46(3):138-143. | |

| [6] | TU Zhen, ZHAO Kai, XU Fengli, et al. Protecting Trajectory from Semantic Attack Considering k-Anonymity, l-Diversity, and t-Closeness[J]. IEEE Transactions on Network and Service Management, 2019, 16(1): 264-278. |

| [7] | PU Dong, FANG Rui. Personalization(p, α, k)- Anonymous Privacy Protection Algorithm[J]. Computer Applications and Software, 2020, 37(2): 301-307. |

| 蒲东, 方睿. 个性化(p,α,k)—匿名隐私保护算法[J]. 计算机应用与软件, 2020, 37(2):301-307. | |

| [8] | HE Jingsha, DU Jinhui, ZHU Nafei. Research on k-Anonymity Algorithm for Personalized Quasi-Identifier Attributes[J]. Netinfo Security, 2020, 20(10): 19-26. |

| 何泾沙, 杜晋晖, 朱娜斐. 基于k-匿名的准标识符属性个性化实现算法研究[J]. 信息网络安全, 2020, 20(10):19-26. | |

| [9] | YAN Guanghui, LIU Ting, ZHANG Xuejun, et al. Service Similarity Location k-Anonymity Privacy Protection Scheme against Background Knowledge Inference Attacks[J]. Journal of Xi'an Jiaotong University, 2020, 54(1): 8-18. |

| 闫光辉, 刘婷, 张学军, 等. 抵御背景知识推理攻击的服务相似性位置k-匿名隐私保护方法[J]. 西安交通大学学报, 2020, 54(1):8-18. | |

| [10] | YANG Liu, LI Yun. Hybrid K-Anonymous Feature Selection Algorithm[J]. Journal of Computer Applications, 2021, 41(12): 3521-3526. |

| 杨柳, 李云. 混合式的K-匿名特征选择算法[J]. 计算机应用, 2021, 41(12):3521-3526. | |

| [11] | LIU Nian, XIE Sijiang, WAN Zongjie, et al. A Micro Aggregate Data Desensitization Model for Big Data Sharing[J]. Secrecy Science and Technology, 2021(4): 28-35. |

| 刘念, 谢四江, 万宗杰, 等. 一种面向大数据共享的微聚集数据脱敏模型[J]. 保密科学技术, 2021(4):28-35. | |

| [12] | TAN Pangning, MICHAEL S, VIPIN K. Introduction to Data Mining[M]. Beijing: People's Posts and Telecommunications Press, 2011. |

| TAN Pangning, MICHAEL S, VIPIN K. 数据挖掘导论[M]. 北京: 人民邮电出版社, 2011. | |

| [13] | SHI Guobin, ZHANG Zhonglin. Aparameter-Free K-Means Algorithm Based on Improved Hierarchical Clustering[J]. Computer Simulation, 2022, 39(8): 340-346, 426. |

| 史国斌, 张忠林. 基于改进层次方法的无参K-means算法[J]. 计算机仿真, 2022, 39(8):340-346,426. | |

| [14] | XIAN Ying, YU Jiong, YANG Xingyao, et al. Research on Microaggregation Fused Collaborative Filtering Algorithm for Privacy Protection[J]. Modern Electronics Technique, 2018, 41(6): 5-10. |

| 鲜英, 于炯, 杨兴耀, 等. 融合微聚集隐私保护的协同过滤算法研究[J]. 现代电子技术, 2018, 41(6):5-10. | |

| [15] | WANG Qian, GAN Rongqing. An Efficient Micro-Aggregation Algorithm for K-Anonymity[J]. World Sci-Tech R & D, 2013, 35(1): 38-40, 55. |

| 王茜, 甘荣庆. 一种高效的微聚集k-匿名算法[J]. 世界科技研究与发展, 2013, 35(1):38-40,55. | |

| [16] | SONG Cheng, JIN Tong, NI Shuiping, et al. K-Anonymous Location Privacy Protection Scheme for the Mobile Terminal[J]. Journal of Xidian University, 2021, 48(3): 138-145. |

| 宋成, 金彤, 倪水平, 等. 一种面向移动终端的K-匿名位置隐私保护方案[J]. 西安电子科技大学学报, 2021, 48(3):138-145. |

| [1] | 于晶, 袁曙光, 袁煜琳, 陈驰. 基于k匿名数据集的鲁棒性水印技术研究[J]. 信息网络安全, 2022, 22(9): 11-20. |

| [2] | 张学旺, 刘宇帆. 可追踪身份的物联网感知层节点匿名认证方案[J]. 信息网络安全, 2022, 22(9): 55-62. |

| [3] | 秦宝东, 余沛航, 郑东. 基于双陷门同态加密的决策树分类模型[J]. 信息网络安全, 2022, 22(7): 9-17. |

| [4] | 陈彬杰, 魏福山, 顾纯祥. 基于KNN的具有隐私保护功能的区块链异常交易检测[J]. 信息网络安全, 2022, 23(3): 78-84. |

| [5] | 梁广俊, 辛建芳, 倪雪莉, 马卓. 智能音箱安全与取证研究[J]. 信息网络安全, 2022, 22(10): 108-113. |

| [6] | 徐硕, 张睿, 夏辉. 基于数据属性修改的联邦学习隐私保护策略[J]. 信息网络安全, 2022, 22(1): 55-63. |

| [7] | 路宏琳, 王利明, 杨婧. 一种新的参数掩盖联邦学习隐私保护方案[J]. 信息网络安全, 2021, 21(8): 26-34. |

| [8] | 靳姝婷, 何泾沙, 朱娜斐, 潘世佳. 基于本体推理的隐私保护访问控制机制研究[J]. 信息网络安全, 2021, 21(8): 52-61. |

| [9] | 刘子昂, 黄缘缘, 马佳利, 周睿. 基于区块链的医疗数据滥用监控平台设计与实现[J]. 信息网络安全, 2021, 21(5): 58-66. |

| [10] | 王健, 赵曼莉, 陈志浩, 石波. 基于假名的智能交通条件隐私保护认证协议[J]. 信息网络安全, 2021, 21(4): 49-61. |

| [11] | 任航, 程相国, 张睿, 夏辉. 基于议价贝叶斯博弈模型的防欺诈策略[J]. 信息网络安全, 2021, 21(4): 81-88. |

| [12] | 周由胜, 王明, 刘媛妮. 支持区间查询的基于位置服务外包数据隐私保护方案[J]. 信息网络安全, 2021, 21(3): 26-36. |

| [13] | 路宏琳, 王利明. 面向用户的支持用户掉线的联邦学习数据隐私保护方法[J]. 信息网络安全, 2021, 21(3): 64-71. |

| [14] | 夏喆, 罗宾, 徐桂彬, 肖新秀. 智能电网中支持细粒度访问控制的隐私保护数据聚合方案[J]. 信息网络安全, 2021, 21(11): 28-39. |

| [15] | 李桐, 周小明, 任帅, 徐剑. 轻量化移动边缘计算双向认证协议[J]. 信息网络安全, 2021, 21(11): 58-64. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||