信息网络安全 ›› 2019, Vol. 19 ›› Issue (11): 36-42.doi: 10.3969/j.issn.1671-1122.2019.11.005

基于机器学习的SQL注入漏洞挖掘技术的分析与实现

- 西安电子科技大学,陕西西安 710071

-

收稿日期:2019-06-10出版日期:2019-11-10发布日期:2020-05-11 -

作者简介:作者简介:胡建伟(1973—),男,浙江,副教授,博士,主要研究方向为网络安全与网络对抗、通信侦察和通信对抗;赵伟(1995—),男,河北,硕士研究生,主要研究方向为渗透测试、Web安全;闫峥(1972—),女,陕西,教授,博士,主要研究方向为信息安全与隐私保护、信任管理与可信计算;章芮(1994—),女,安徽,博士研究生,主要研究方向为声纹认证与隐私保护。

-

基金资助:国家自然科学基金[61672410]

Analysis and Implementation of SQL Injection Vulnerability Mining Technology Based on Machine Learning

Jianwei HU, Wei ZHAO( ), Zheng YAN, Rui ZHANG

), Zheng YAN, Rui ZHANG

- Xidian University, Xi’an Shaanxi 710071, China

-

Received:2019-06-10Online:2019-11-10Published:2020-05-11

摘要:

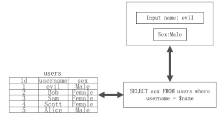

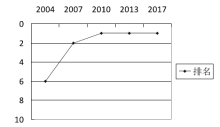

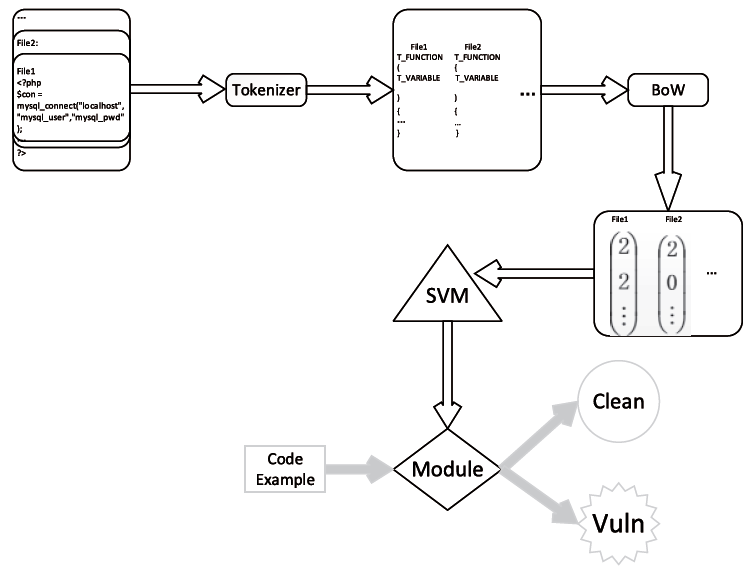

随着Web2.0时代的到来,Web应用的表现能力有了突破性的提高,支持的功能显著增加,Web应用也渗透到了人们生活的方方面面。Web2.0时代的最大特点是普通的用户也参与到互联网内容的创造过程中,其身份由原来单纯的信息获得者变成了信息的贡献者与获得者,因此Web应用程序所保存的数据在数量上更加庞大,在结构上更加复杂,这就导致了各种Web应用程序都需要维护自己的数据库来存储这些数据。数据库中存储的数据是一个Web应用程序中最有价值的部分,然而攻击者可以通过SQL注入漏洞获取数据甚至修改数据库数据,这种攻击严重影响了数据库中数据的完整性及保密性,是Web应用程序需要应对的安全问题之一。通过漏洞挖掘技术可以在产品上线之前确定SQL注入漏洞的存在并对其进行修复。文章不仅介绍了传统的SQL注入漏洞挖掘技术及其不足,还介绍了在当今机器学习与大数据环境下SQL注入漏洞挖掘技术的发展方向及存在的困难。

中图分类号:

引用本文

胡建伟, 赵伟, 闫峥, 章芮. 基于机器学习的SQL注入漏洞挖掘技术的分析与实现[J]. 信息网络安全, 2019, 19(11): 36-42.

Jianwei HU, Wei ZHAO, Zheng YAN, Rui ZHANG. Analysis and Implementation of SQL Injection Vulnerability Mining Technology Based on Machine Learning[J]. Netinfo Security, 2019, 19(11): 36-42.

| [1] | SINGH N, DAYAL M, RAW R S, et al. SQL Injection: Types, Methodology, Attack Queries and Prevention[EB/OL]., 2019-4-10. |

| [2] | ABIRAMI J, DEVAKUNCHARI R, VALLIYAMMAI C. A Top Web Security Vulnerability SQL Injection Attack Survey[EB/OL]. , 2019-4-10. |

| [3] | QIAN L, ZHU Z, HU J, et al. Research of SQL Injection Attack and Prevention Technology[EB/OL]. , 2019-4-10. |

| [4] | KUMAR P, PATERIYA R K. A Survey on SQL Injection Attacks, Detection and Prevention Techniques[EB/OL]. , 2019-4-10. |

| [5] | SHAR L K, TAN H B K. Defeating SQL Injection[J]. Computer, 46(3): 69-77. |

| [6] | JOHARI R, SHARMA P.A Survey on Web Application Vulnerabilities(SQLIA, XSS) Exploitation and Security Engine for SQL Injection[C]// IEEE. 2012 International Conference on Communication Systems and Network Technologies, May 11-13, 2012, Rajkot, India. New York: IEEE, 2012: 453-458. |

| [7] | SHAR L K, TAN H B K. Mining Input Sanitization Patterns for Predicting SQL Injection and Cross Site Scripting Vulnerabilities[C]// IEEE. 34th International Conference on Software Engineering(ICSE), June 2-9, 2012, Zurich, Switzerland. New York: IEEE, 2012: 1293-1296. |

| [8] | SHAR L K, TAN H B K, BRIAND L C. Mining SQL Injection and Cross Site Scripting Vulnerabilities Using Hybrid Program Analysis[C]// IEEE. ICSE'13 Proceedings of the 2013 International Conference on Software Engineering, May 18 - 26, 2013, San Francisco, CA, USA. New York: IEEE, 2013: 642-651. |

| [9] | BUJA G, JALIL K B A, ALI F B H M, et al. Detection Model for SQL Injection Attack: An Approach for Preventing a Web Application from the SQL Injection Attack[EB/OL]. , 2019-4-10. |

| [10] | BOYD S W, KEROMYTIS A D. SQLrand: Preventing SQL Injection Attacks[EB/OL]. , 2019-4-10. |

| [11] | MEI J J.An Approach for SQL Injection Vulnerability Detection[C]// IEEE. 2009 Sixth International Conference on Information Technology: New Generations. IEEE, April 27-29, 2009, Las Vegas, NV, USA. New York: IEEE, 2009: 1411-1414. |

| [12] | BISHT P, MADHUSUDAN P, VENKATAKRISHNAN V N.CANDID: Dynamic Candidate Evaluations for Automatic Prevention of SQL Injection Attacks[J]. ACM Transactions on Information and System Security(TISSEC), 2010, 13(2): 14. |

| [13] | ANITHA V, LAKSHMI S, REVATHI M, et al.Detecting Various SQL Injection Vulnerabilities Using String Matching and LCS method[C]// IEEE.2014 Sixth International Conference on Advanced Computing(ICoAC), December 17-19, 2014, Chennai, India. New York: IEEE, 2014: 237-241. |

| [14] | JOSHI A, GEETHA V.SQL Injection Detection Using Machine Learning[C]//IEEE. 2014 International Conference on Control, Instrumentation, Communication and Computational Technologies(ICCICCT), July 10-11, 2014, Kanyakumari, India. New York: IEEE, 2014: 1111-1115. |

| [15] | XIAO Z, ZHOU Z, YANG W, et al. An Approach for SQL Injection Detection Based on Behavior and Response Analysis[EB/OL]. , 2019-4-10. |

| [16] | JOHNSON B, SONG Y, MURPHY H E, et al.Why Don't Software Developers Use Static Analysis Tools to Find Bugs?[C]// IEEE. 2013 International Conference on Software Engineering, May 18-26, 2013, San Francisco, CA, USA. New York: IEEE, 2013: 672-681. |

| [17] | WALDEN J, STUCKMAN J, SCANDARIATO R.Predicting Vulnerable Components: Software Metrics vs Text Mining[C]// IEEE. 25th International Symposium on Software Reliability Engineering, November 3-6, 2014, Naples, Italy. New York: IEEE, 2014: 23-33. |

| [18] | STIVALET B, FONG E.Large Scale Generation of Complex and Faulty PHP Test Cases[C]// IEEE. 2016 IEEE International Conference on Software Testing, Verification and Validation(ICST), April 11-15, 2016, Chicago, IL, USA. New York: IEEE, 2016: 409-415. |

| [19] | YAN X X, WANG Q X, MA H T. Path Sensitive Static Analysis of Taint-style Vulnerabilities in PHP Code[EB/OL]. , 2019-4-10. |

| [20] | GHAFFARIAN S M, SHAHRIARI H R.Software Vulnerability Analysis and Discovery Using Machine-learning and Data-mining Techniques: A survey[J]. ACM Computing Surveys(CSUR), 2017, 50(4): 56. |

| [21] | PAN S J, YANG Q.A Survey on Transfer Learning[J]. IEEE Transactions on Knowledge and Data Engineering, 2009, 22(10): 1345-1359. |

| [1] | 郭春, 陈长青, 申国伟, 蒋朝惠. 一种基于可视化的勒索软件分类方法[J]. 信息网络安全, 2020, 20(4): 31-39. |

| [2] | 杜义峰, 郭渊博. 一种基于信任值的雾计算动态访问控制方法[J]. 信息网络安全, 2020, 20(4): 65-72. |

| [3] | 马泽文, 刘洋, 徐洪平, 易航. 基于集成学习的DoS攻击流量检测技术[J]. 信息网络安全, 2019, 19(9): 115-119. |

| [4] | 陈冠衡, 苏金树. 基于深度神经网络的异常流量检测算法[J]. 信息网络安全, 2019, 19(6): 68-75. |

| [5] | 田春岐, 李静, 王伟, 张礼庆. 一种基于机器学习的Spark容器集群性能提升方法[J]. 信息网络安全, 2019, 19(4): 11-19. |

| [6] | 段斌, 李兰, 赖俊, 詹俊. 基于动态污点分析的工控设备硬件漏洞挖掘方法研究[J]. 信息网络安全, 2019, 19(4): 47-54. |

| [7] | 张健, 陈博翰, 宫良一, 顾兆军. 基于图像分析的恶意软件检测技术研究[J]. 信息网络安全, 2019, 19(10): 24-31. |

| [8] | 文伟平, 李经纬, 焦英楠, 李海林. 一种基于随机探测算法和信息聚合的漏洞检测方法[J]. 信息网络安全, 2019, 19(1): 1-7. |

| [9] | 于颖超, 丁琳, 陈左宁. 机器学习系统面临的安全攻击及其防御技术研究[J]. 信息网络安全, 2018, 18(9): 10-18. |

| [10] | 陈虎, 周瑶, 赵军锁. 针对特定文件结构和关键指令的符号执行优化方法[J]. 信息网络安全, 2018, 18(9): 86-94. |

| [11] | 张阳, 姚原岗. 基于Xgboost算法的网络入侵检测研究[J]. 信息网络安全, 2018, 18(9): 102-105. |

| [12] | 文伟平, 吴勃志, 焦英楠, 何永强. 基于机器学习的恶意文档识别工具设计与实现[J]. 信息网络安全, 2018, 18(8): 1-7. |

| [13] | 和湘, 刘晟, 姜吉国. 基于机器学习的入侵检测方法对比研究[J]. 信息网络安全, 2018, 18(5): 1-11. |

| [14] | 陈红松, 王钢, 宋建林. 基于云计算入侵检测数据集的内网用户异常行为分类算法研究[J]. 信息网络安全, 2018, 18(3): 1-7. |

| [15] | 宋金伟, 杨进, 李涛. 基于加权支持向量机的Domain Flux僵尸网络域名检测方法研究[J]. 信息网络安全, 2018, 18(12): 66-71. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||