信息网络安全 ›› 2026, Vol. 26 ›› Issue (2): 189-210.doi: 10.3969/j.issn.1671-1122.2026.02.002

CCASim:Arm机密计算架构性能仿真器研究

林甜甜1,2, 王奕天1,2, 王小航1,2( ), 竺婷1,2, 任奎1,2

), 竺婷1,2, 任奎1,2

1.浙江大学区块链与数据安全全国重点实验室 杭州 310027 2.杭州高新区(滨江)区块链与数据安全研究院 杭州 310052

-

收稿日期:2025-08-27出版日期:2026-02-10发布日期:2026-02-23 -

通讯作者:王小航 xiaohangwang@zju.edu.cn -

作者简介:林甜甜(2002—),女,浙江,博士研究生,主要研究方向为网络空间安全|王奕天(2000—),男,江苏,本科,主要研究方向为网络与信息安全|王小航(1984—),男,浙江,教授,博士,CCF会员,主要研究方向为计算机体系结构、系统架构优化|竺婷 (2002—),女,浙江,本科,主要研究方向为集成芯片仿真系统、智能网联车信息安全|任奎(1978—),男,安徽,教授,博士,CCF会士,主要研究方向为数据安全与隐私保护、人工智能安全、智能设备与车联网安全 -

基金资助:江苏省重点研发计划(BE2023005-2);国家自然科学基金(92373205);国家自然科学基金(62374146);国家重点研发计划(2023YFB4404404);浙江省尖兵领雁研发攻关计划(2024C01012);先进计算与智能工程国家级重点实验室基金;集成电路与微系统全国重点实验室基金(NICL2024KF2001)

CCASim: Research on Performance Simulator for Arm Confidential Compute Architecture

LIN Tiantian1,2, WANG Yitian1,2, WANG Xiaohang1,2( ), ZHU Ting1,2, REN Kui1,2

), ZHU Ting1,2, REN Kui1,2

1. The State Key Laboratory of Blockchain and Data Security ,Zhejiang University Hangzhou 310027, China 2. Institute of Blockchain and Data Security ,Hangzhou High-Tech Zone (Binjiang) Hangzhou 310052, China

-

Received:2025-08-27Online:2026-02-10Published:2026-02-23

摘要:

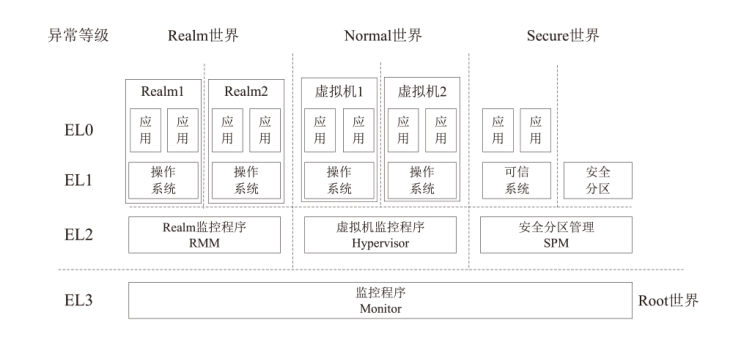

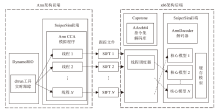

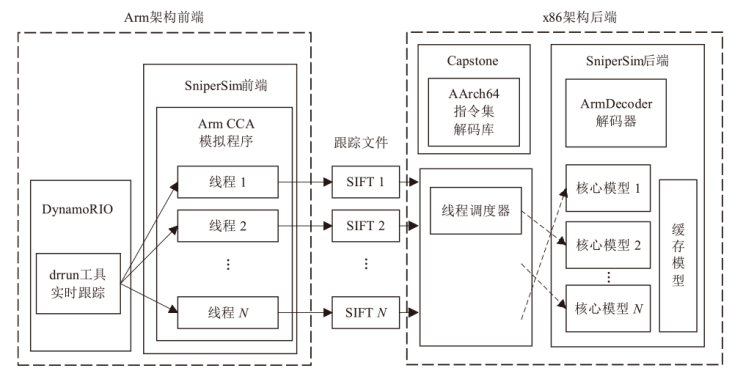

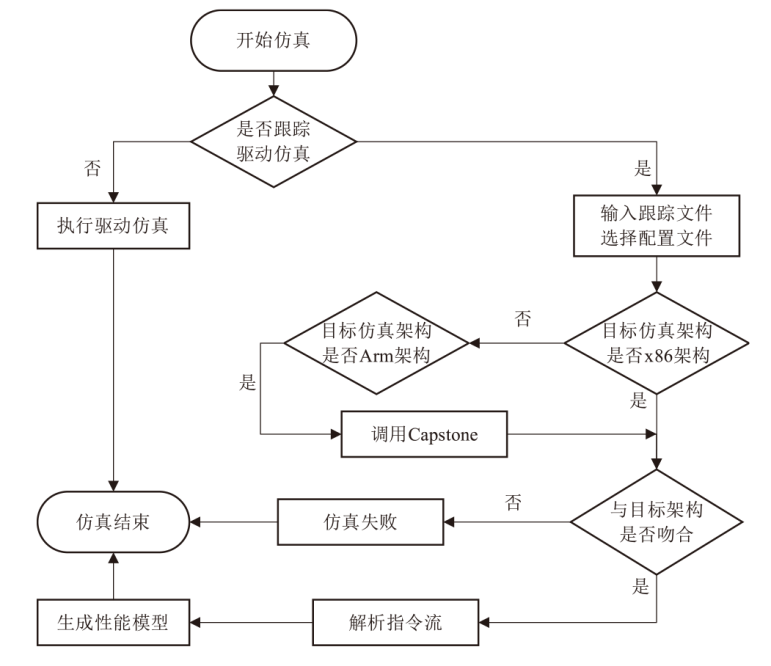

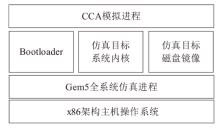

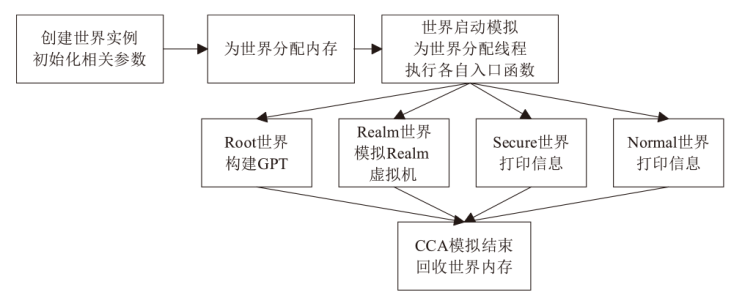

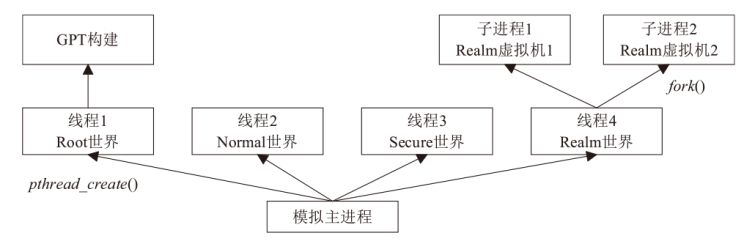

Armv9引入了Arm机密计算架构(Arm CCA),通过在独立的Realm世界中运行机密虚拟机,实现对不可信软件与系统环境的安全防护。CCA的体系结构设计与软件生态发展迫切需要具备功能与性能联合建模能力的仿真平台,然而现有研究要么仅支持CCA功能虚拟化而缺乏性能建模能力,要么具备性能仿真能力但未引入CCA机制,难以满足体系结构探索与性能评估需求。为此,文章设计并实现了一个支持CCA功能仿真的性能仿真平台CCASim。CCASim提供基于SniperSim的前后端分离式仿真模式以及基于Gem5的全系统仿真模式,实现了CCA核心机制的可配置建模,并支持多Realm虚拟机场景下的并行仿真。实验结果表明,CCASim能正确实现细粒度内存保护与多虚拟机隔离机制,在保证功能正确性的同时,仅引入有限的额外性能开销。与现有方案相比,文章提出的平台在仿真精度、灵活性与性能评估能力方面具有明显优势,为 Arm CCA 的体系结构研究与软件优化提供了有效工具。

中图分类号:

引用本文

林甜甜, 王奕天, 王小航, 竺婷, 任奎. CCASim:Arm机密计算架构性能仿真器研究[J]. 信息网络安全, 2026, 26(2): 189-210.

LIN Tiantian, WANG Yitian, WANG Xiaohang, ZHU Ting, REN Kui. CCASim: Research on Performance Simulator for Arm Confidential Compute Architecture[J]. Netinfo Security, 2026, 26(2): 189-210.

表7

基准测试方案

| 基准测试 | 内容 |

|---|---|

| 多世界互相访问 | 在4个世界中分别进行105次4 GB物理地址范围内的随机地址访问,测试GPT的跨域内存隔离功能 |

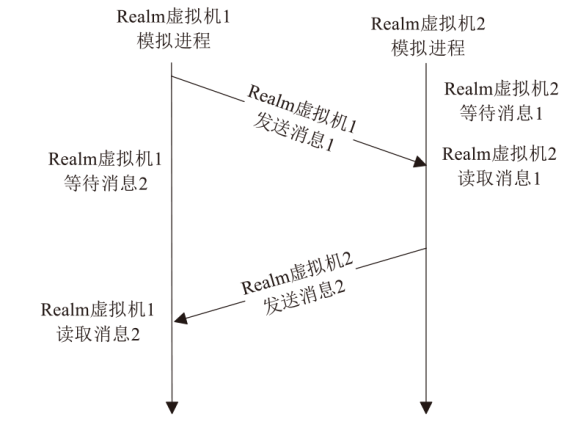

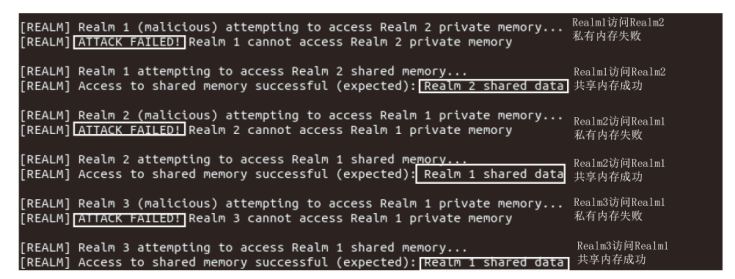

| 多Realm虚拟机通信与私有内存攻击 | 使用前后端分离式仿真器仿真2台Realm虚拟机的共享内存通信与私有内存访问;在全系统模式仿真中,仿真10台恶意Realm虚拟机互相访问私有内存,测试私有内存加密 |

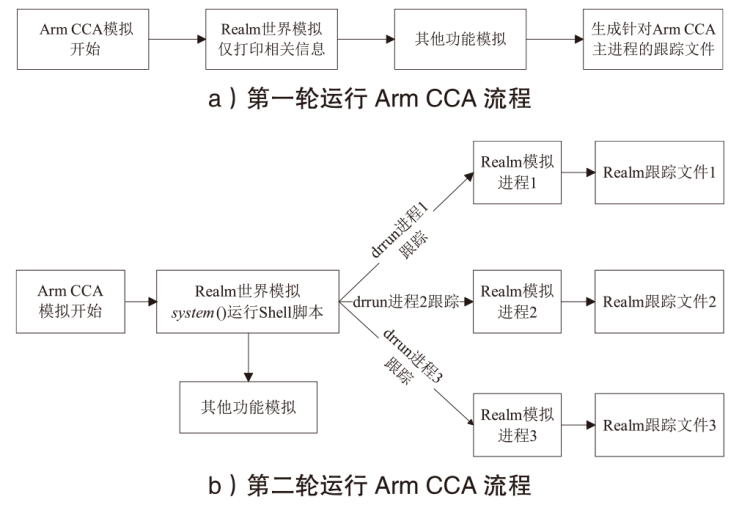

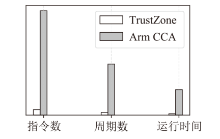

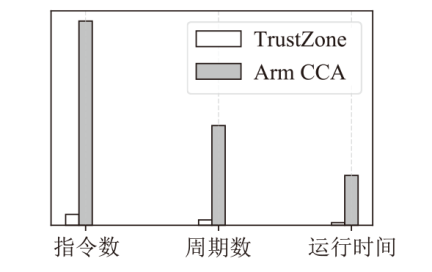

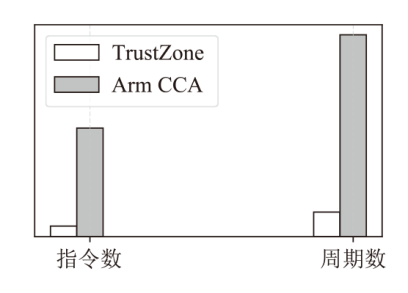

| Arm CCA运行 | 运行完整的Arm CCA仿真程序,获取其运行开销 |

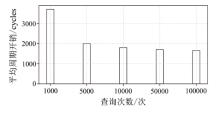

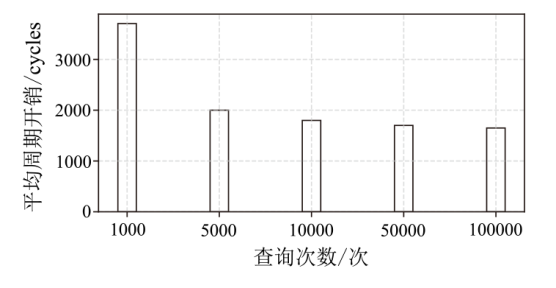

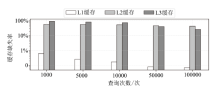

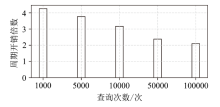

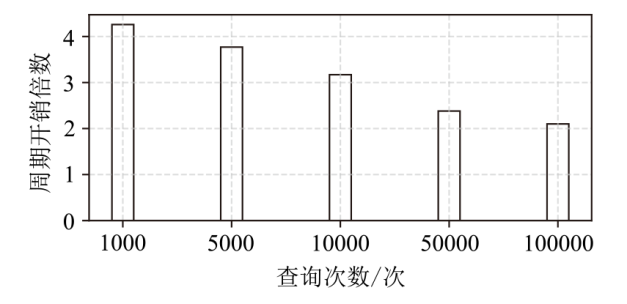

| GPT查询 | 进行103~105次随机内存访问,测试查询次数对GPT查询性能的影响;针对4 GB~128 GB物理地址空间构建的GPT进行105次随机查询,测试GPT大小对查询性能的影响 |

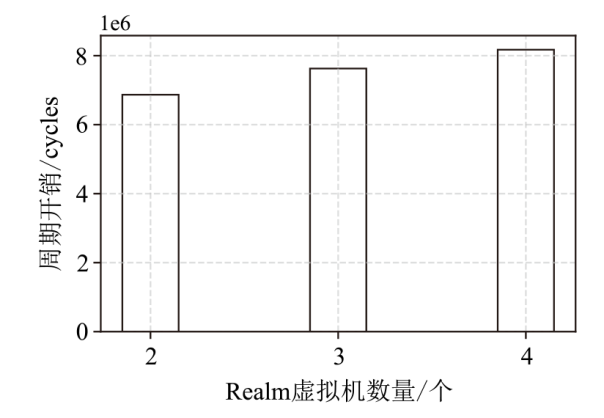

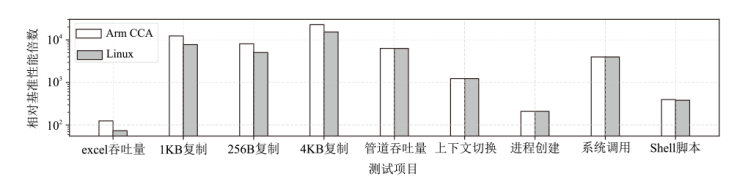

| 多Realm虚拟机 并行运行 | 以UnixBench作为Realm应用,测试虚拟机 性能开销 |

表16

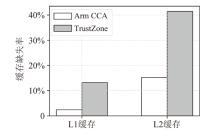

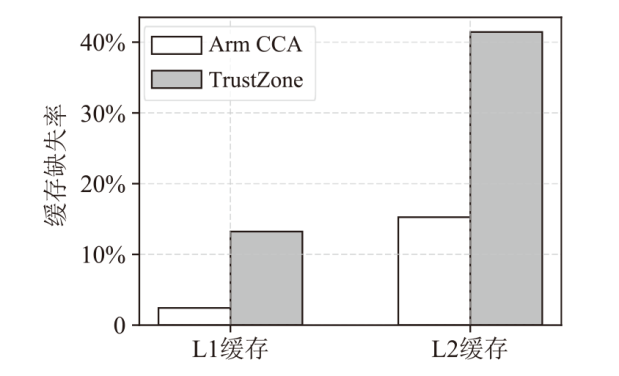

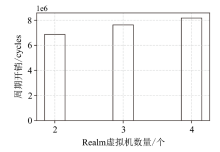

前后端分离式CCASim GPT随机查询性能指标

| 访问 次数/次 | 仿真指标 | ||||

|---|---|---|---|---|---|

| 指令数/条 | 周期数/cycles | L1缓存 缺失率 | L2缓存 缺失率 | L3缓存 缺失率 | |

| 1000 | 8338500 | 3705800 | 0.61% | 58.07% | 92.43% |

| 5000 | 25101621 | 10262400 | 0.26% | 56.30% | 82.91% |

| 10000 | 46055615 | 17994400 | 0.17% | 54.11% | 75.02% |

| 50000 | 214366840 | 83026200 | 0.08% | 46.59% | 41.43% |

| 100000 | 424756036 | 164906000 | 0.07% | 43.80% | 26.70% |

| [1] | XU Xiangyi, WANG Wenhao, WU Yongzheng, et al. virtCCA: Virtualized Arm Confidential Compute Architecture with TrustZone[EB/OL]. (2024-02-18)[2025-06-11]. https://doi.org/10.48550/arXiv.2306.1101. |

| [2] | Huawei. Huawei CCA QEMU[EB/OL]. [2025-06-11]. https://github.com/Huawei/Huawei_CCA_QEMU. |

| [3] | ZHANG Yiming, HU Yuxin, NING Zhenyu, et al. SHELTER: Extending Arm CCA with Isolation in User Space[C]// USENIX. The 32nd USENIX Security Symposium (USENIX Security 23). Berkely: USENIX, 2023: 6257-6274. |

| [4] | Gem5. Gem5: The Gem5 Simulator System[EB/OL]. [2025-06-11]. https://www.gem5.org/. |

| [5] | Sniper. The Sniper Multi-Core Simulator[EB/OL]. [2025-06-11]. https://snipersim.org//w/The_Sniper_Multi-Core_Simulator. |

| [6] | ARM. TrustZone for Cortex-A[EB/OL]. [2025-06-11]. https://www.arm.com/technologies/trustzone-for-cortex-a. |

| [7] | ARM. Exception Levels[EB/OL]. [2025-06-11]. https://developer.arm.com/documentation/102412/0103/Privilege-and-Exception-levels. |

| [8] | DAVID C, NUNO S, PEDRO F, et al. SoK: Understanding the Prevailing Security Vulnerabilities in TrustZone-Assisted TEE Systems[C]// IEEE. 2020 IEEE Symposium on Security and Privacy (SP). New York: IEEE, 2020: 1416-1432. |

| [9] | DAVID C, JOSÉ M, NUNO S, et al. ReZone: Disarming TrustZone with TEE Privilege Reduction[C]// USENIX. The 31st USENIX Security Symposium (USENIX Security 22). Berkely: USENIX, 2022: 2261-2279. |

| [10] | DAVID S. Arm Introduces Its Confidential Compute Architecture[EB/OL]. (2021-06-23)[2025-06-11]. https://fuse.wikichip.org/news/5699/arm-introduces-its-confidential-compute-architecture/. |

| [11] | LI Xupeng, LI Xuheng, CHRISTOFFER D, et al. Enabling Realms with the Arm Confidential Compute Architecture[EB/OL]. (2023-07-13)[2025-06-11]. https://www.usenix.org/publications/loginonline/enabling-realms-arm-confidential-compute-architecture. |

| [12] | Trusted Firmware-A. Realm Management Extension (RME)[EB/OL]. [2025-06-11]. https://trustedfirmware-a.readthedocs.io/en/latest/components/realm-management-extension.html. |

| [13] | ARM. Realm Management Monitor[EB/OL]. [2025-06-11]. https://developer.arm.com/documentation/den0127/0200/Software-components/Realm-Management-Monitor. |

| [14] | WANG Chenxu, ZHANG Fengwei, DENG Yunjie, et al. CAGE: Complementing Arm CCA with GPU Extensions[C]// NDSS. The Network and Distributed System Security Symposium (NDSS Symposium 2024). Reston: Internet Society, 2024: 1-16. |

| [15] | ARM. Granule Protection Checks[EB/OL]. [2025-06-11]. https://developer.arm.com/documentation/den0126/0101/Granule-Protection-Checks. |

| [16] | DynamoRIO. DynamoRIO Home Page[EB/OL]. [2025-06-11]. https://dynamorio.org/. |

| [17] | Capstone Engine. Capstone[EB/OL]. [2025-06-11]. https://github.com/capstone-engine/capstone. |

| [18] | ARM. Arm CCA Hardware Architecture-Memory Management for Arm CCA[EB/OL]. [2025-06-11]. https://developer.arm.com/documentation/den0125/0300/Arm-CCA-Hardware-ArchitectureArm. |

| [19] | ANDREW F, ANDREW B, CHRIS H, et al. Using Verification to Disentangle Secure-Enclave Hardware from Software[C]// ACM. The 26th Symposium on Operating Systems Principles(SOSP ’17). New York: ACM, 2017: 287-305. |

| [20] | HIMANSHU R, STEFAN S, ALEC W, et al. fTPM: A Software-Only Implementation of a TPM Chip[C]// USENIX. The 25th USENIX Conference on Security Symposium(SEC’16). Berkely: USENIX, 2016: 841-856. |

| [1] | 赵佳, 王妍淳, 马洪亮, 李琪. 基于可信执行环境的层次角色基分级加密方案[J]. 信息网络安全, 2026, 26(2): 315-324. |

| [2] | 拾以娟, 周丹平, 范磊, 刘茵. 基于可信执行环境的安全多方计算协议[J]. 信息网络安全, 2025, 25(9): 1439-1446. |

| [3] | 朱辉, 方云依, 王枫为, 许伟. 融合机密计算的数据安全处理研究进展[J]. 信息网络安全, 2025, 25(11): 1643-1657. |

| [4] | 郝萌, 李佳勇, 杨洪伟, 张伟哲. 异构CPU-GPU系统机密计算综述[J]. 信息网络安全, 2025, 25(11): 1658-1672. |

| [5] | 关志, 胡建斌, 李悦, 陈钟. 基于可信执行环境的区块链技术与应用综述[J]. 信息网络安全, 2025, 25(11): 1673-1690. |

| [6] | 任丰原, 张馨月, 雷卓祎, 刘忻. 基于机密计算的键值数据存储与操作优化方法研究[J]. 信息网络安全, 2025, 25(11): 1707-1717. |

| [7] | 薛开平, 张淳一, 柳枫, 王峰. 基于可信执行环境的加密数据库索引安全增强方案[J]. 信息网络安全, 2025, 25(11): 1718-1731. |

| [8] | 赵波, 吕佳敏, 王一琁. 一种面向容器生命周期的多维安全度量架构[J]. 信息网络安全, 2025, 25(11): 1745-1761. |

| [9] | 王亚杰, 陆锦标, 李宇航, 范青, 张子剑, 祝烈煌. 基于可信执行环境的联邦学习分层动态防护算法[J]. 信息网络安全, 2025, 25(11): 1762-1773. |

| [10] | 卢笛, 刘玉佳, 吕超越, 孙梦娜, 张清文, 杨力. 一种云原生TEE服务共享机制[J]. 信息网络安全, 2025, 25(11): 1774-1791. |

| [11] | 金娃, 秦宇, 刘菁润, 尚科彤, 贾梦涵, 林江南. 基于机密计算平台的TEE和TPM硬件可信信道构建方案[J]. 信息网络安全, 2025, 25(11): 1792-1810. |

| [12] | 胡宇义, 蔡炜, 陈竞凡, 刘莫寒, 王鹃, 何运. 面向机密容器的统一远程证明机制研究[J]. 信息网络安全, 2025, 25(11): 1811-1823. |

| [13] | 余发江, 王朝州. TrustZone半虚拟化与容器化实现机制[J]. 信息网络安全, 2025, 25(10): 1523-1536. |

| [14] | 孙钰, 熊高剑, 刘潇, 李燕. 基于可信执行环境的安全推理研究进展[J]. 信息网络安全, 2024, 24(12): 1799-1818. |

| [15] | 唐雨, 张驰. 一种基于Intel SGX的信息中心网络隐私保护方案[J]. 信息网络安全, 2023, 23(6): 55-65. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||