信息网络安全 ›› 2022, Vol. 22 ›› Issue (10): 24-30.doi: 10.3969/j.issn.1671-1122.2022.10.004

基于多特征融合的区块链异常交易检测

- 1.福建警察学院侦查系,福州 350007

2.西南政法大学刑事侦查学院,重庆 401120

-

收稿日期:2022-07-06出版日期:2022-10-10发布日期:2022-11-15 -

通讯作者:林伟 E-mail:190012898@qq.com -

作者简介:林伟(1983—),男,福建,副教授,硕士,主要研究方向为信息化侦查、数据挖掘和机器学习 -

基金资助:国家自然科学基金(61871087)

Detection of Abnormal Transactions in Blockchain Based on Multi Feature Fusion

- 1. Investigation Department, Fujian Police College, Fuzhou 350007, China

2. Criminal Investigation School, Southwest University of Political Science and Law, Chongqing 401120, China

-

Received:2022-07-06Online:2022-10-10Published:2022-11-15 -

Contact:LIN Wei E-mail:190012898@qq.com

摘要:

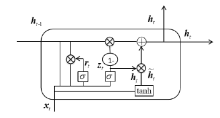

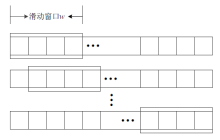

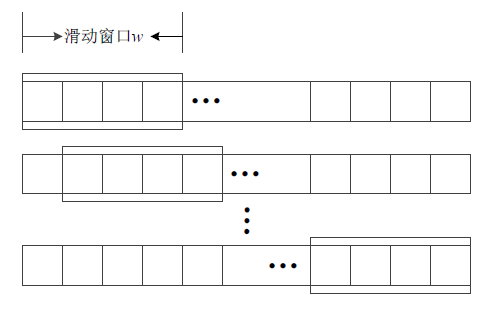

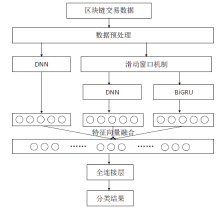

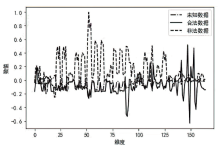

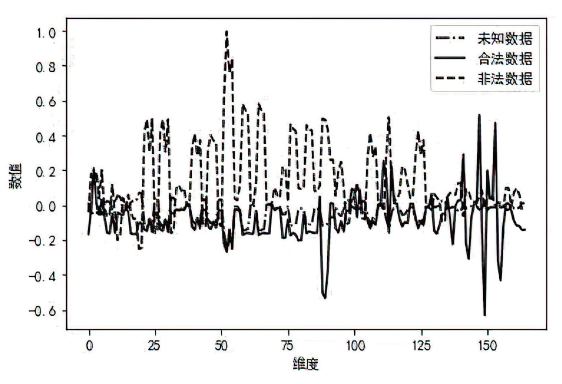

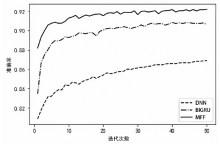

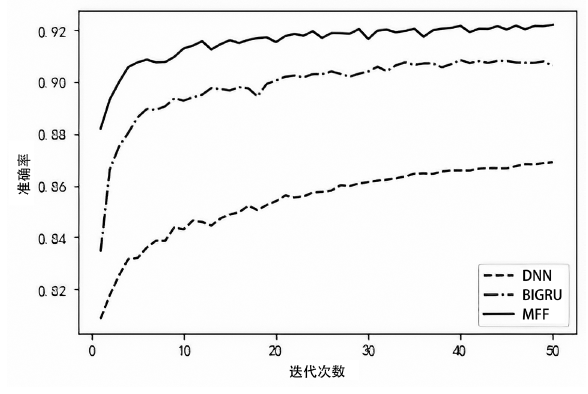

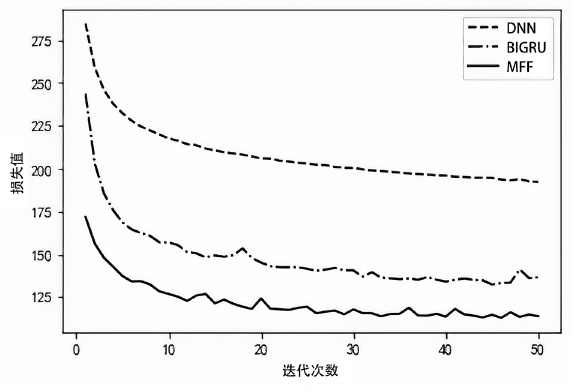

随着区块链技术的发展,以比特币为代表的虚拟货币已成为洗钱、黑客攻击、电信网络诈骗等犯罪行为的重要工具,给公民人身和财产安全带来了严重威胁,甚至威胁到国家金融市场的稳定。因此,针对基于区块链技术的虚拟货币异常交易数据检测的研究具有重要的意义。文章首先使用自定义的滑动窗口机制提取区块链交易数据特征;然后根据区块链交易数据的特点,从3个通道把数据处理成3个向量;最后对这3个特征向量进行拼接,构建区块链异常交易数据检测模型。文章使用区块链情报公司Elliptic发布的数据集验证模型的可行性和优越性,实验得出模型的准确率、召回率和F1值分别达到92.96%、85%和92.43%。实验结果表明,基于多特征融合的特征向量包含更加丰富的区块链交易信息,能够有效提升区块链异常交易检测的性能。

中图分类号:

引用本文

林伟. 基于多特征融合的区块链异常交易检测[J]. 信息网络安全, 2022, 22(10): 24-30.

LIN Wei. Detection of Abnormal Transactions in Blockchain Based on Multi Feature Fusion[J]. Netinfo Security, 2022, 22(10): 24-30.

表3

各模型的测试结果

| 模型 | Precision | Recall | F1 |

|---|---|---|---|

| KNN | 74.52% | 83.24% | 78.24% |

| SVM | 53.86% | 59.28% | 55.75% |

| 决策树 | 84.71% | 83.82% | 84.26% |

| Adaboost模型 | 62.13% | 76.17% | 67.19% |

| MP-GCN[ | 87.5% | 61.2% | 70.4% |

| DNN | 92.16% | 57.76% | 88.8% |

| LSTM | 92.52% | 84.25% | 91.94% |

| BiLSTM | 92.56% | 84.19% | 92.07% |

| GRU | 91.77% | 82.28% | 91.22% |

| BiGRU | 92.06% | 82.10% | 91.62% |

| MFF | 92.96% | 85.00% | 92.43% |

表3

| [1] | SONG Qinghua, LI Bohua, LYU Taiheng. The Development of Digital Money and the Construction of Modern Central Bank System[J]. Journal of Regional Financial Research, 2022(1): 5-18. |

| 宋清华, 李博华, 吕泰亨. 数字货币发展与现代中央银行制度建设[J]. 区域金融研究, 2022(1): 5-18. | |

| [2] | JULLUM M, LOLAND A, HUSEBY R B, et al. Detecting Money Laundering Transactions with Machine Learning[J]. Journal of Money Laundering Control, 2020, 23(1): 173-186. |

| [3] | CHEN Binjie, WEI Fushan, GU Chunxiang. Blockchain Abnormal Transaction Detection with Privacy-Preserving Based on KNN[J]. Netinfo Security, 2022, 22(3): 78-84. |

| 陈彬杰, 魏福山, 顾纯祥. 基于KNN的具有隐私保护功能的区块链异常交易检测[J]. 信息网络安全, 2022, 22(3):78-84. | |

| [4] | ZHU Huijuan, CHEN Jinfu, LI Zhiyuan, et al. Block-Chain Abnormal Transaction Detection Method Based on Adaptive Multi-Feature Fusion[J]. Journal on Communications, 2021, 42(5): 41-50. |

| 朱会娟, 陈锦富, 李致远, 等. 基于多特征自适应融合的区块链异常交易检测方法[J]. 通信学报, 2021, 42(5): 41-50. | |

| [5] | LI Yang, CAI Yue, TIAN Hao, et al. Identifying Illicit Addresses in Bitcoin Network[C]// Springer. International Conference on Blockchain and Trustworthy Systems. Heidelberg: Springer, 2020: 99-111. |

| [6] | ZHENG Haixiao, WEN Bin. Bitcoin Illegal Transaction Identification Method Based on Graph Convolutional Network[J]. Netinfo Seurity, 2021, 21(9): 74-79. |

| 郑海潇, 文斌. 基于图卷积网络的比特币非法交易识别方法[J]. 信息网络安全, 2021, 21(9):74-79. | |

| [7] | WEBER M, DOMENICONI G, CHEN Jie, et al. Anti-Money Laundering in Bitcoin: Experimenting with Graph Convolutional Networks for Financial Forensics[EB/OL]. [2022-06-15]. https://arxiv.org/abs/1908.02591. |

| [8] | ANSARI A H, CHANDOK S, IONESCU C. Fixed Point Theorems on B-Metric Spaces for Weak Contractions with Auxiliary Functions[J]. Journal of Inequalities and Applications, 2014(1): 1-17. |

| [9] | YANG Xingrui, ZHAO Shouwei, ZHANG Ruxue, et al. BiLSTM_CNN Classification Model Based on Self-Attention and Residual Network[J]. Computer Engineering and Applications, 2022, 58(3): 172-180. |

| 杨兴锐, 赵寿为, 张如学, 等. 结合自注意力和残差的BiLSTM_CNN文本分类模型[J]. 计算机工程与应用, 2022, 58(3): 172-180. | |

| [10] | LI Jinhong. Natural Language Processing Practice Based on BERT Model[M]. Beijing: Publishing House of Electrounics Industry, 2021. |

| 李金洪. 基于BERT模型的自然语文处理实战[M]. 北京: 电子工业出版社, 2021. | |

| [11] | CHENG Jing, WANG Wei, SHUAI Zhengyi. Intelligent Recommendation Algorithm of Mobile Application Crowdsourcing Test Based on Deep Learning[J]. Journal of Northwestern Polytechnical University, 2021, 39(5): 1049-1056. |

| 成静, 王威, 帅正义. 基于深度学习的移动应用众包测试智能推荐算法[J]. 西北工业大学学报, 2021, 39(5):1049-1056. | |

| [12] | CHUANG J, GULCEHRE C, CHO K H, et al. Empirical Evaluation of Gated Recurrent Neural Networks on Sequence Modeling[EB/OL]. [2022-06-15]. https://arxiv.org/abs/1412.3555. |

| [13] | ZHAO Dandan, HUANG Degen, MENG Jiana, et al. Chinese Entity Relations Classification Based on BERT-GRU-ATT[J]. Computer Science, 2022, 49(6): 319-325. |

| 赵丹丹, 黄德根, 孟佳娜, 等. 基于BERT-GRU-ATT模型的中文实体关系分类[J]. 计算机科学, 2022, 49(6): 319-325. | |

| [14] | HE Xiaowei, XU Jingjie, WANG Bin, et al. Research on Cloud Computing Resource Load Forecasting Based on GRULSTM Combination Model[J]. Computer Engineering, 2022, 48(5): 11-17, 34. |

| 贺小伟, 徐靖杰, 王宾, 等. 基于GRU-LSTM组合模型的云计算资源负载预测研究[J]. 计算机工程, 2022, 48(5): 11-17,34. | |

| [15] | ZHAO Yongbin, CHEN Miao, LI Tao, et al. Research on Blockchain Abnormal Transaction Detection Based on Parallel Random Forest[J]. Journal of the Hebei Academy of Sciences, 2021, 38(5): 1-8. |

| 赵永斌, 陈苗, 李涛, 等. 基于并行的区块链异常交易检测随机森林模型研究[J]. 河北省科学院学报, 2021, 38(5): 1-8. |

| [1] | 张光华, 刘永升, 王鹤, 于乃文. 基于BiLSTM和注意力机制的智能合约漏洞检测方案[J]. 信息网络安全, 2022, 22(9): 46-54. |

| [2] | 胡艺, 佘堃. 基于区块链和智能合约的双链车联网系统[J]. 信息网络安全, 2022, 22(8): 26-35. |

| [3] | 黄保华, 赵伟宏, 彭丽, 谢统义. 基于MPT索引的高效链上PKI模型[J]. 信息网络安全, 2022, 22(8): 72-80. |

| [4] | KELEKET GOMA Christy Junior Yannick, 易文哲, 王鹃. 一种基于SGX的轻量Fabric链码可信执行环境构建方法[J]. 信息网络安全, 2022, 22(7): 73-83. |

| [5] | 王姝爽, 马兆丰, 刘嘉微, 罗守山. 区块链跨链安全接入与身份认证方案研究与实现[J]. 信息网络安全, 2022, 22(6): 61-72. |

| [6] | 于克辰, 郭莉, 阴宏伟, 燕雪松. 面向数据中心场景的基于区块链与博弈论的高价值数据共享模型[J]. 信息网络安全, 2022, 22(6): 73-85. |

| [7] | 冯景瑜, 张琪, 黄文华, 韩刚. 基于跨链交互的网络安全威胁情报共享方案[J]. 信息网络安全, 2022, 22(5): 21-29. |

| [8] | 刘嘉微, 马兆丰, 王姝爽, 罗守山. 基于区块链的隐私信用数据受限共享技术研究[J]. 信息网络安全, 2022, 22(5): 54-63. |

| [9] | 崔皓宇, 马利民, 王佳慧, 张伟. 基于区块链的属性加密多授权机构安全模型研究[J]. 信息网络安全, 2022, 22(5): 84-93. |

| [10] | 石润华, 王树豪, 李坤昌. V2G中一种轻量级的跨域双向认证方案[J]. 信息网络安全, 2022, 23(3): 20-28. |

| [11] | 陈彬杰, 魏福山, 顾纯祥. 基于KNN的具有隐私保护功能的区块链异常交易检测[J]. 信息网络安全, 2022, 23(3): 78-84. |

| [12] | 王健, 张蕴嘉, 刘吉强, 陈志浩. 基于区块链的司法数据管理及电子证据存储机制[J]. 信息网络安全, 2022, 22(2): 21-31. |

| [13] | 刘峰, 杨成意, 於欣澄, 齐佳音. 面向去中心化双重差分隐私的谱图卷积神经网络[J]. 信息网络安全, 2022, 22(2): 39-46. |

| [14] | 侯雨桐, 马兆丰, 罗守山. 基于区块链的数据安全共享与受控分发技术研究与实现[J]. 信息网络安全, 2022, 22(2): 55-63. |

| [15] | 刘忻, 王家寅, 杨浩睿, 张瑞生. 一种基于区块链和secGear框架的车联网认证协议[J]. 信息网络安全, 2022, 22(1): 27-36. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||