信息网络安全 ›› 2021, Vol. 21 ›› Issue (8): 82-90.doi: 10.3969/j.issn.1671-1122.2021.08.010

一种基于聚类分类的物联网恶意攻击检测方法

- 1.国网北京电力科学研究院,北京 100075

2.华北电力大学控制与计算机工程学院,北京 102206

-

收稿日期:2021-02-21出版日期:2021-08-10发布日期:2021-09-01 -

通讯作者:关志涛 E-mail:guan@ncepu.edu.cn -

作者简介:李群(1987—),女,山东,高级工程师,硕士,主要研究方向为网络信息安全|董佳涵(1993—),女,山东,工程师,硕士,主要研究方向为工控安全|关志涛(1979—),男,辽宁,副教授,博士,主要研究方向为物联网安全|王超(1982—),男,北京,高级工程师,本科,主要研究方向为网络信息安全 -

基金资助:国家自然科学基金(61972148)

A Clustering and Classification-based Malicious Attack Detection Method for Internet of Things

LI Qun1, DONG Jiahan1, GUAN Zhitao2( ), WANG Chao1

), WANG Chao1

- 1. State Grid Beijing Electric Power Company, Beijing 100075, China

2. School of Control and Computer Engineering, North China Electric Power University, Beijing 102206, China

-

Received:2021-02-21Online:2021-08-10Published:2021-09-01 -

Contact:GUAN Zhitao E-mail:guan@ncepu.edu.cn

摘要:

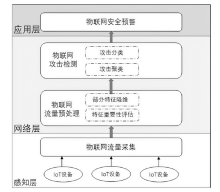

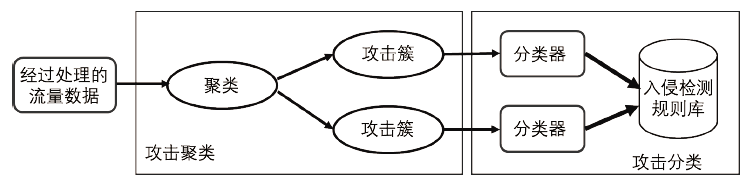

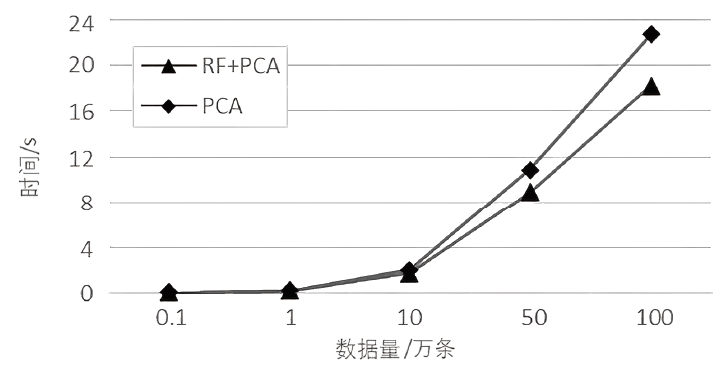

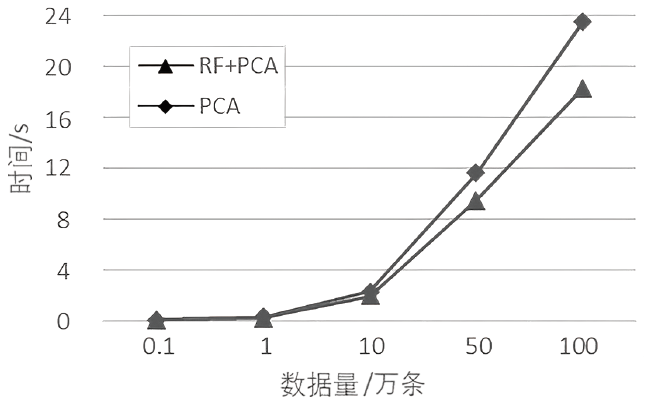

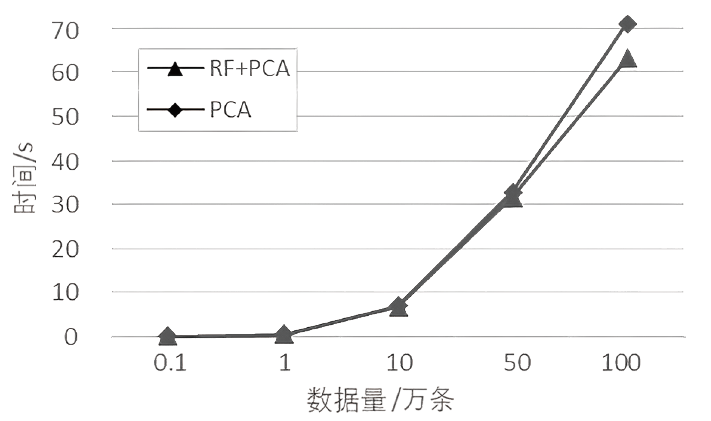

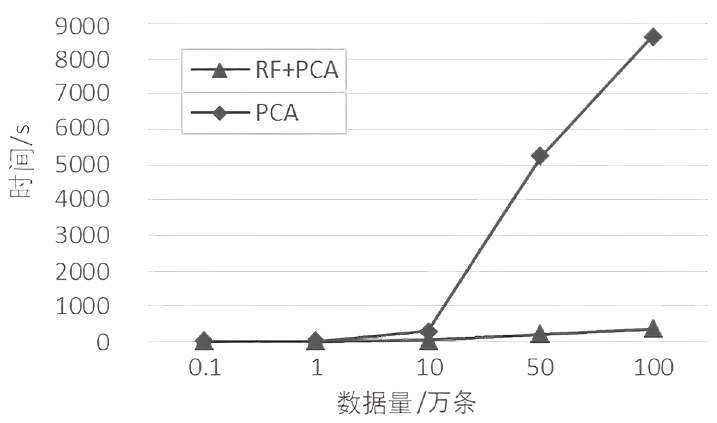

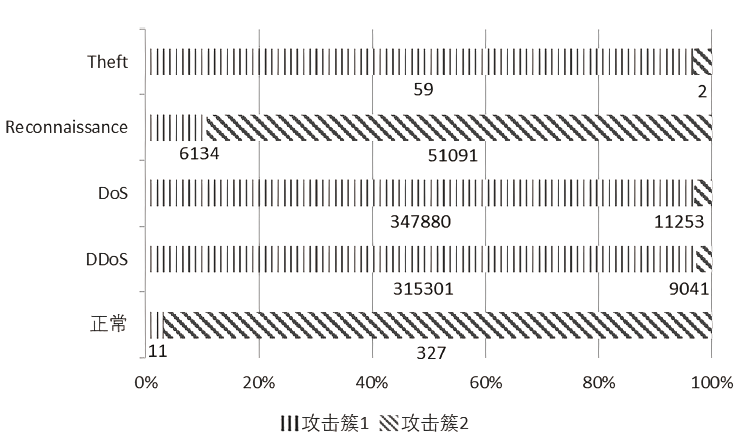

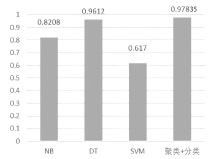

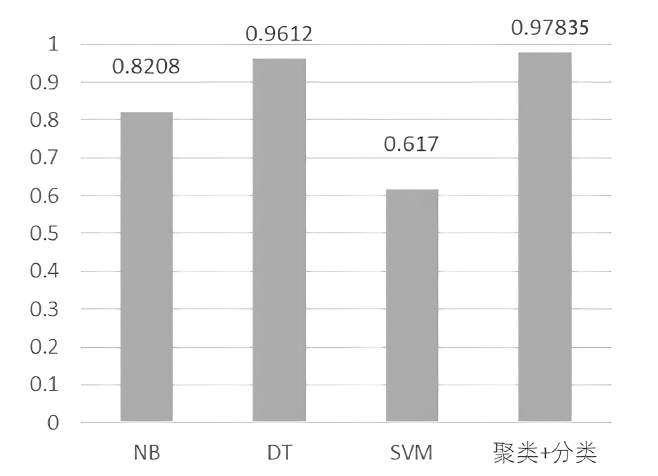

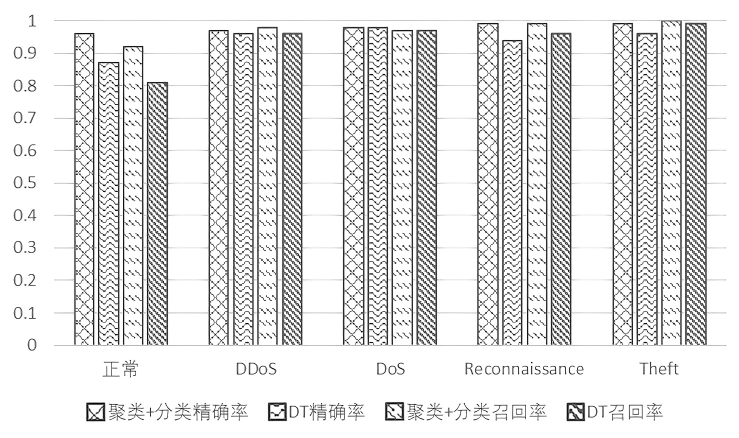

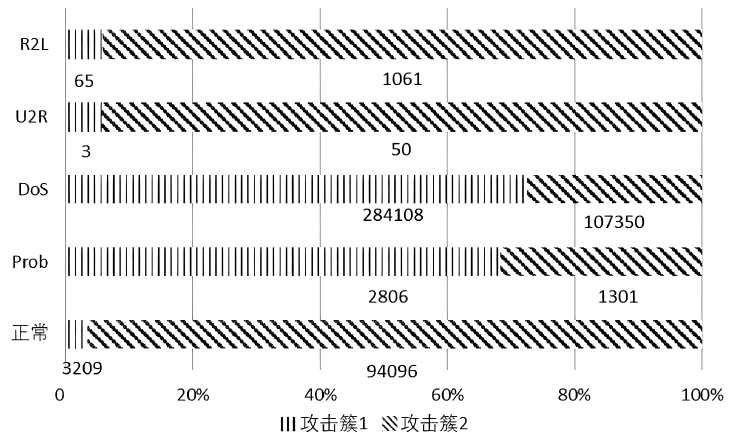

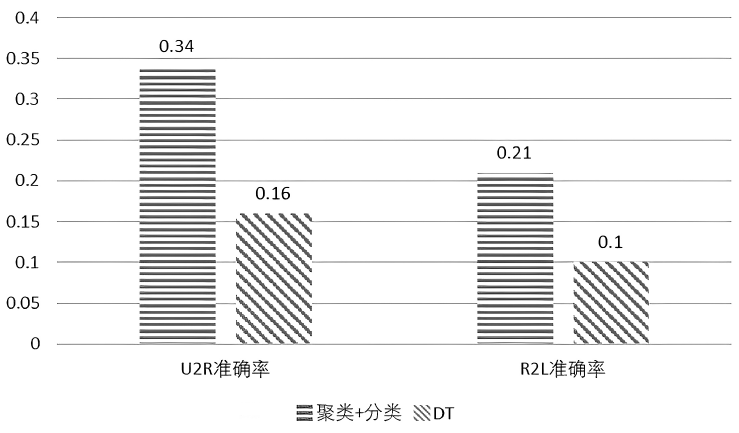

物联网设备数量庞大,分布广泛,防护能力较弱,容易受到恶意攻击。同时,攻击者可以通过俘获大量物联网终端设备发起海量流量攻击。针对上述问题,文章提出一种基于聚类+分类的物联网恶意攻击检测方法。首先,对物联网流量数据进行预处理,采用随机森林进行特征重要性评估,并采用主成分分析法进行部分特征降维;然后,采用改进的k-means算法对流量预处理结果进行攻击聚类,对不同的攻击簇,基于CART决策树实现攻击分类。文章基于物联网恶意攻击数据集Bot-IoT和网络攻击数据集KDD CUP 99进行实验验证,结果表明,文章方法具有良好的攻击检测效果,尤其可有效提升低频攻击的检测准确率。

中图分类号:

引用本文

李群, 董佳涵, 关志涛, 王超. 一种基于聚类分类的物联网恶意攻击检测方法[J]. 信息网络安全, 2021, 21(8): 82-90.

LI Qun, DONG Jiahan, GUAN Zhitao, WANG Chao. A Clustering and Classification-based Malicious Attack Detection Method for Internet of Things[J]. Netinfo Security, 2021, 21(8): 82-90.

表3

Bot-IoT特征重要性评分

| 特征 | 描述 | VIM |

|---|---|---|

| Flag | 流量状态标记 | 0.16870 |

| Pkts_P_State_P_Protocol_P_DestIP | 按目标IP的流状态和协议分组的 数据包数 | 0.144135 |

| Mean | 汇总记录的平均持续时间 | 0.134199 |

| Seq | 优先队列数量 | 0.133772 |

| AR_P_Proto_P_DstIP | 每个目标IP中每个协议的平均速率 | 0.075304 |

| N_IN_Conn_P_DstIP | 每个目标IP的入站连接数 | 0.061119 |

| AR_P_Proto_P_Dport | 每个目的端口中每个协议的平均速率 | 0.050949 |

| Srate | 每秒源端口到目的端口的数据包 | 0.033956 |

| Min | 汇总记录的最短持续时间 | 0.029209 |

| AR_P_Proto_P_SrcIP | 每个源端口中每个协议的平均速率 | 0.027693 |

| TnP_PerProto | 每个协议的数据包总数 | 0.023474 |

| Drate | 每秒目的端口到源端口的数据包 | 0.020176 |

| Pkts_P_State_P_Protocol_P_SrcIP | 按源IP的流状态和协议分组的 数据包数 | 0.016172 |

| Stddev | 汇总记录的标准差 | 0.013762 |

| Spkts | 源到目的数据包数量 | 0.012901 |

| [1] | JAVED F, AFZAL M K, SHARIF M, et al. Internet of Things(IoT) Operating Systems Support, Networking Technologies, Applications, and Challenges: A Comparative Review[J]. IEEE Communications Surveys & Tutorials, 2018, 20(3):2062-2100. |

| [2] | CHEN Hongsong, CHEN Jingjiu. Statistical Based Distributed Denial of Service Attack Detection Research in Internet of Things[J]. Journal of Jilin University: Engineering and Technology Edition, 2020, 50(5):1894-1904. |

| 陈红松, 陈京九. 基于统计的物联网分布式拒绝服务攻击检测[J]. 吉林大学学报(工学版), 2020, 50(5):1894-1904. | |

| [3] | LIU Xiangju, LIU Pengcheng, XU Hui, et al. Distributed Denial of Service Attack Detection Method Based on Software Defined Internet of Things[J]. Journal of Computer Applications, 2020, 40(3):753-759. |

| 刘向举, 刘鹏程, 徐辉, 等. 基于软件定义物联网的分布式拒绝服务攻击检测方法[J]. 计算机应用, 2020, 40(3):753-759. | |

| [4] | RAY S, JIN Y, RAYCHOWDHURY A. The Changing Computing Paradigm with Internet of Things: A Tutorial Introduction[J]. IEEE Design & Test, 2016, 33(2):76-96. |

| [5] | BERTINO E, ISLAM N. Botnets and Internet of Things Security[J]. Computer, 2017, 50(2):76-79. |

| [6] | BEHAL S, KUMAR K. Detection of DDoS Attacks and Flash Events Using Information Theory Metrics—An Empirical Investigation[J]. Computer Communications, 2017(103):18-28. |

| [7] |

ALABA F A, OTHMAN M, HASHEM I A T, et al. Internet of Things Securit: A Survey[J]. Journal of Network and Computer Applications, 2017, 88(6):10-28.

doi: 10.1016/j.jnca.2017.04.002 URL |

| [8] | AL-GARADI M A, MOHAMED A, AL-ALI A, et al. A Survey of Machine and Deep Learning Methods for Internet of Things (IoT) Security[J]. IEEE Communications Surveys & Tutorials, 2020, 22(3):1646-1685. |

| [9] | XU Wenya. Research on Network Intrusion Detection Based on Machine Learning[D]. Beijing: Beijing Jiaotong University, 2018. |

| 徐温雅. 基于机器学习的网络入侵检测研究[D]. 北京:北京交通大学, 2018. | |

| [10] |

PAJOUH H H, JAVIDAN R, KHAYAMI R, et al. A Two-layer Dimension Reduction and Two-tier Classification Model for Anomaly-based Intrusion Detection in IoT Backbone Networks[J]. IEEE Transactions on Emerging Topics in Computing, 2019, 7(2):314-323.

doi: 10.1109/TETC.6245516 URL |

| [11] | AL-HAWAWREH M, MOUSTAFA N, SITNIKOVA E. Identification of Malicious Activities in Industrial Internet of Things Based on Deep Learning Models[J]. Information Security Technical Report, 2018, 41(8):1-11. |

| [12] | MEIDAN Y, BOHADANA M, SHABTAI A, et al. ProfilIoT: A Machine Learning Approach for IoT Device Identification Based on Network Traffic Analysis[C]//ACM. The 32nd ACM Symposium on Applied Computing, April 3-7, 2017, Marrakech, Morocco. New York: ACM, 2017: 506-509. |

| [13] | AMINANTO M E, KIM K. Improving Detection of Wi-Fi Impersonation by Fully Unsupervised Deep Learning[C]//Springer. 2017 Information Security Applications, August 24-26, 2017, Jeju Island, Korea. Cham: Springer, 2017: 212-223. |

| [1] | 文伟平, 胡叶舟, 赵国梁, 陈夏润. 基于流量特征分类的异常IP识别系统的设计与实现[J]. 信息网络安全, 2021, 21(8): 1-9. |

| [2] | 刘忻, 杨浩睿, 郭振斌, 王家寅. 一种实现在线注册与权限分离的工业物联网身份认证协议[J]. 信息网络安全, 2021, 21(7): 1-9. |

| [3] | 任涛, 金若辰, 罗咏梅. 融合区块链与联邦学习的网络入侵检测算法[J]. 信息网络安全, 2021, 21(7): 27-34. |

| [4] | 方敏之, 程光, 孔攀宇. 抗噪的应用层二进制协议格式逆向方法[J]. 信息网络安全, 2021, 21(7): 72-79. |

| [5] | 刘忻, 郭振斌, 宋宇宸. 一种基于SGX的工业物联网身份认证协议[J]. 信息网络安全, 2021, 21(6): 1-10. |

| [6] | 徐国天, 沈耀童. 基于XGBoost与Stacking融合模型的恶意程序多分类检测方法[J]. 信息网络安全, 2021, 21(6): 52-62. |

| [7] | 王开轩, 滕亚均, 王琼霄, 王伟. 隐式证书的国密算法应用研究[J]. 信息网络安全, 2021, 21(5): 74-81. |

| [8] | 李佳玮, 吴克河, 张波. 基于高斯混合聚类的电力工控系统异常检测研究[J]. 信息网络安全, 2021, 21(3): 53-63. |

| [9] | 郭烜臻, 潘祖烈, 沈毅, 陈远超. 一种基于被动DNS数据分析的DNS重绑定攻击检测技术[J]. 信息网络安全, 2021, 21(3): 87-95. |

| [10] | 杜晔, 王子萌, 黎妹红. 基于优化核极限学习机的工控入侵检测方法[J]. 信息网络安全, 2021, 21(2): 1-9. |

| [11] | 王华忠, 程奇. 基于改进鲸鱼算法的工控系统入侵检测研究[J]. 信息网络安全, 2021, 21(2): 53-60. |

| [12] | 宋宇波, 耿益瑾, 李古月, 李涛. 基于差分星座轨迹图的LoRa设备识别方法[J]. 信息网络安全, 2021, 21(1): 41-48. |

| [13] | 沈也明, 李贝贝, 刘晓洁, 欧阳远凯. 基于主动学习的工业互联网入侵检测研究[J]. 信息网络安全, 2021, 21(1): 80-87. |

| [14] | 李桥, 龙春, 魏金侠, 赵静. 一种基于LMDR和CNN的混合入侵检测模型[J]. 信息网络安全, 2020, 20(9): 117-121. |

| [15] | 仝鑫, 王罗娜, 王润正, 王靖亚. 面向中文文本分类的词级对抗样本生成方法[J]. 信息网络安全, 2020, 20(9): 12-16. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||