信息网络安全 ›› 2019, Vol. 19 ›› Issue (9): 51-55.doi: 10.3969/j.issn.1671-1122.2019.09.011

资金交易网络分析方法研究

陶春和1, 张晞2, 王贞1, 甘小莺2

- 1.公安部第三研究所经侦技术研究室,上海 200031

2.上海交通大学电子信息与电气工程学院,上海 200240

-

收稿日期:2019-07-15出版日期:2019-09-10发布日期:2020-05-11 -

作者简介:作者简介:陶春和(1977—),男,江苏,助理研究员,本科,主要研究方向为计算机及智能设备取证、数据分析;张晞(1995—),男,安徽,本科,主要研究方向为网络大数据;王贞(1982—),女,甘肃,实习研究员,硕士,主要研究方向为机器学习、数据分析;甘小莺(1978—),女,上海,副教授,博士,主要研究方向为无线网络、网络大数据。

Research on Analysis Method of Fund Trading Network

Chunhe TAO1, Xi ZHANG2, Zhen WANG1, Xiaoying GAN2

- 1. Research Laboratory of Economic Detection Technology, The Third Research Institute of the Ministry of Public Security, Shanghai 200031, China

2. College of Electronic Information and Electrical Engineering, Shanghai Jiao Tong University, Shanghai 200240, China

-

Received:2019-07-15Online:2019-09-10Published:2020-05-11

摘要:

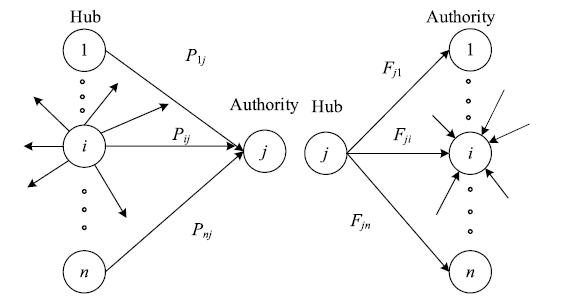

文章将Randomized HITS算法的设计思路与资金交易网络中人员之间的资金流向特征相结合,用于分析交易网络中的交易账户。文章结合资金交易网络账户关系中资金量及交易频次的特点,详细阐述了如何构建概率转移矩阵。

中图分类号:

引用本文

陶春和, 张晞, 王贞, 甘小莺. 资金交易网络分析方法研究[J]. 信息网络安全, 2019, 19(9): 51-55.

Chunhe TAO, Xi ZHANG, Zhen WANG, Xiaoying GAN. Research on Analysis Method of Fund Trading Network[J]. Netinfo Security, 2019, 19(9): 51-55.

| [1] | MATHIEU Jacomy. Gephi[EB/OL]., 2018-4-22. |

| [2] | IBM. I2 Analyst’s Notebook[EB/OL]. , 2018-4-22. |

| [3] | IBM. The CLEVER Project. [EB/OL]. , 2018-4-22. |

| [4] | DING C, HE Xiaofeng, HUSBANDS P, et al.PageRank, HITS and a Unified Framework for Link Analysis[C]//ACM. 25th Annual International ACM SIGIR Conference on Research and Development in Information Retrieval, August 11-15, 2002, Tampere, Finland. New York: ACM, 2002: 353-354. |

| [5] | CHANG Qing, ZHOU Mingquan, GENG Guohua.Web Search Based on PageRank and HITS[J]. Computer Technology and Development, 2008, 18(7): 77-79. |

| 常庆,周明全,耿国华.基于PageRank和HITS的Web搜索[J].计算机技术与发展,2008,18(7):77-79. | |

| [6] | ZHANG Jun, ACKERMAN M S, ADAMIC L.Expertise Networks in Online Communities: Structure and Algorithms[C]//ACM. 16th International Conference on World Wide Web, May 8-12, 2007, Banff, Alberta, Canada. New York: ACM, 2007: 221-230. |

| [7] | ZHANG Junhao, GUN Yijun, ZHANG Shihao, et al.User Impact Assessment of Micro-blog Based on PageRank and User Behavior[J]. Netinfo Security, 2015, 15(6): 73-78. |

| 张俊豪,顾益军,张士豪,等.基于PageRank和用户行为的微博用户影响力评估[J].信息网络安全,2015,15(6):73-78. | |

| [8] | LAWRENCE P, SERGEY B, RAJEEV M, et al. The PageRank Citation Ranking: Bringing Order to the Web[EB/OL]. , 2018-4-22. |

| [9] | RICHARDSON M, DOMINGOS P.The Intelligent Surfer: Probabilistic Combination of Link and Content Information in Pagerank[C]//ACM. 14th International Conference on Neural Information Processing Systems: Natural and Synthetic, December 3-8, 2001, Vancouver, British Columbia, Canada. New York: ACM, 2002: 1441-1448. |

| [10] | HAVELIWALA T H. Topic-sensitive Pagerank[EB/OL]. , 2018-4-22. |

| [11] | KLEINBERG J M.Authoritative Sources in a Hyperlinked Environment[J]. Journal of the ACM(JACM), 1999, 46(5): 604-632. |

| [12] | NG A Y, ZHENG A X, JORDAN M I. Stable Algorithms for Link Analysis[EB/OL]. , 2018-4-22. |

| [13] | XIAN Xiaoping.Research on Search Engine PageRank Algorithm[D]. Xi’an: Northwestern University, 2010. |

| 县小平. 搜索引擎PageRank算法研究[D].西安:西北大学,2010. | |

| [14] | CAI Jianchao, CAI Ming.Research on Search Engine PageRank Algorithm[J]. Computer Applications and Software, 2008, 25(9): 59-60. |

| 蔡建超,蔡明.搜索引擎PageRank算法研究[J].计算机应用与软件,2008,25(9):59-60. | |

| [15] | HE Xiaoyang, WU Qiang WU Zhirong. HITS Algorithm and PageRank Algorithm Comparative Analysis[J]. Journal of Intelligence, 2004, 23(2): 85-86. |

| 何晓阳,吴强,吴治蓉. HITS算法与PageRank算法比较分析[J].情报杂志,2004,23(2):85-86. | |

| [16] | YU Yi, GAN Ruoxun, FAN Suohai, et al.Journal Evaluation Based on PageRank Algorithm and HITS Algorithm[J]. Computer Science, 2014, 41(s1): 110-113. |

| 喻依,甘若迅,樊锁海,等.基于PageRank算法和HITS算法的期刊评价研究[J].计算机科学,2014,41(s1):110-113. |

| [1] | 赵志岩, 纪小默. 智能化网络安全威胁感知融合模型研究[J]. 信息网络安全, 2020, 20(4): 87-93. |

| [2] | 刘敏, 陈曙晖. 基于关联融合的VoLTE流量分析研究[J]. 信息网络安全, 2020, 20(4): 81-86. |

| [3] | 边玲玉, 张琳琳, 赵楷, 石飞. 基于LightGBM的以太坊恶意账户检测方法[J]. 信息网络安全, 2020, 20(4): 73-80. |

| [4] | 杜义峰, 郭渊博. 一种基于信任值的雾计算动态访问控制方法[J]. 信息网络安全, 2020, 20(4): 65-72. |

| [5] | 傅智宙, 王利明, 唐鼎, 张曙光. 基于同态加密的HBase二级密文索引方法研究[J]. 信息网络安全, 2020, 20(4): 55-64. |

| [6] | 王蓉, 马春光, 武朋. 基于联邦学习和卷积神经网络的入侵检测方法[J]. 信息网络安全, 2020, 20(4): 47-54. |

| [7] | 董晓丽, 商帅, 陈杰. 分组密码9轮Rijndael-192的不可能差分攻击[J]. 信息网络安全, 2020, 20(4): 40-46. |

| [8] | 郭春, 陈长青, 申国伟, 蒋朝惠. 一种基于可视化的勒索软件分类方法[J]. 信息网络安全, 2020, 20(4): 31-39. |

| [9] | 陈璐, 孙亚杰, 张立强, 陈云. 物联网环境下基于DICE的设备度量方案[J]. 信息网络安全, 2020, 20(4): 21-30. |

| [10] | 江金芳, 韩光洁. 无线传感器网络中信任管理机制研究综述[J]. 信息网络安全, 2020, 20(4): 12-20. |

| [11] | 刘建伟, 韩祎然, 刘斌, 余北缘. 5G网络切片安全模型研究[J]. 信息网络安全, 2020, 20(4): 1-11. |

| [12] | 刘鹏, 何倩, 刘汪洋, 程序. 支持撤销属性和外包解密的CP-ABE方案[J]. 信息网络安全, 2020, 20(3): 90-97. |

| [13] | 宋宇波, 樊明, 杨俊杰, 胡爱群. 一种基于拓扑分析的网络攻击流量分流和阻断方法[J]. 信息网络安全, 2020, 20(3): 9-17. |

| [14] | 王腾飞, 蔡满春, 芦天亮, 岳婷. 基于iTrace_v6的IPv6网络攻击溯源研究[J]. 信息网络安全, 2020, 20(3): 83-89. |

| [15] | 张艺, 刘红燕, 咸鹤群, 田呈亮. 基于授权记录的云存储加密数据去重方法[J]. 信息网络安全, 2020, 20(3): 75-82. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||