信息网络安全 ›› 2024, Vol. 24 ›› Issue (5): 709-718.doi: 10.3969/j.issn.1671-1122.2024.05.005

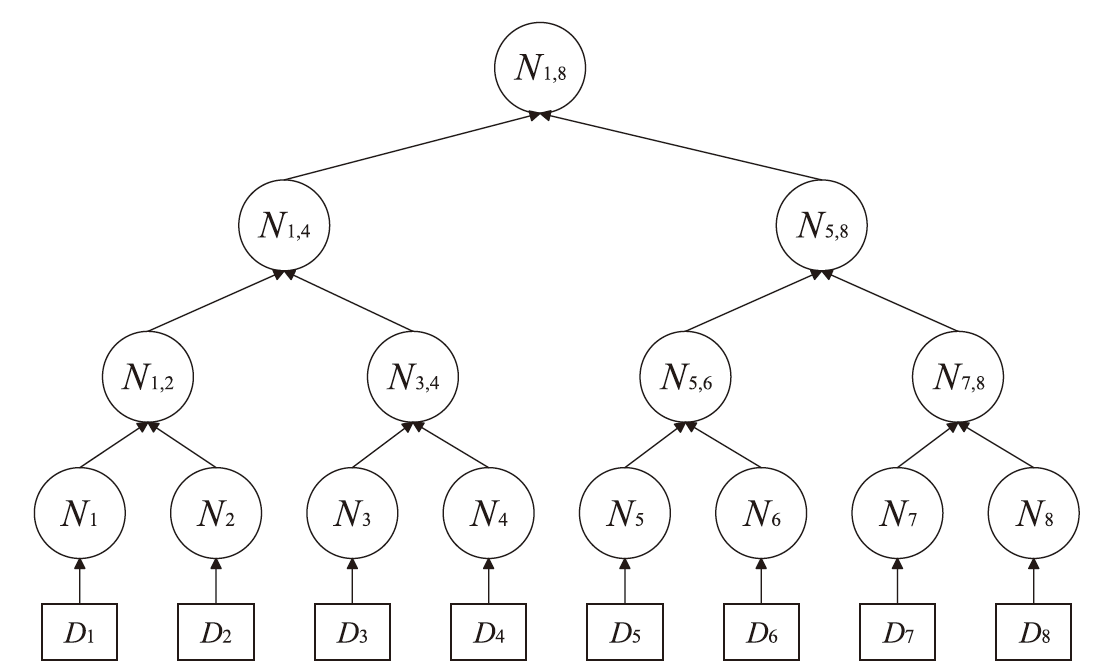

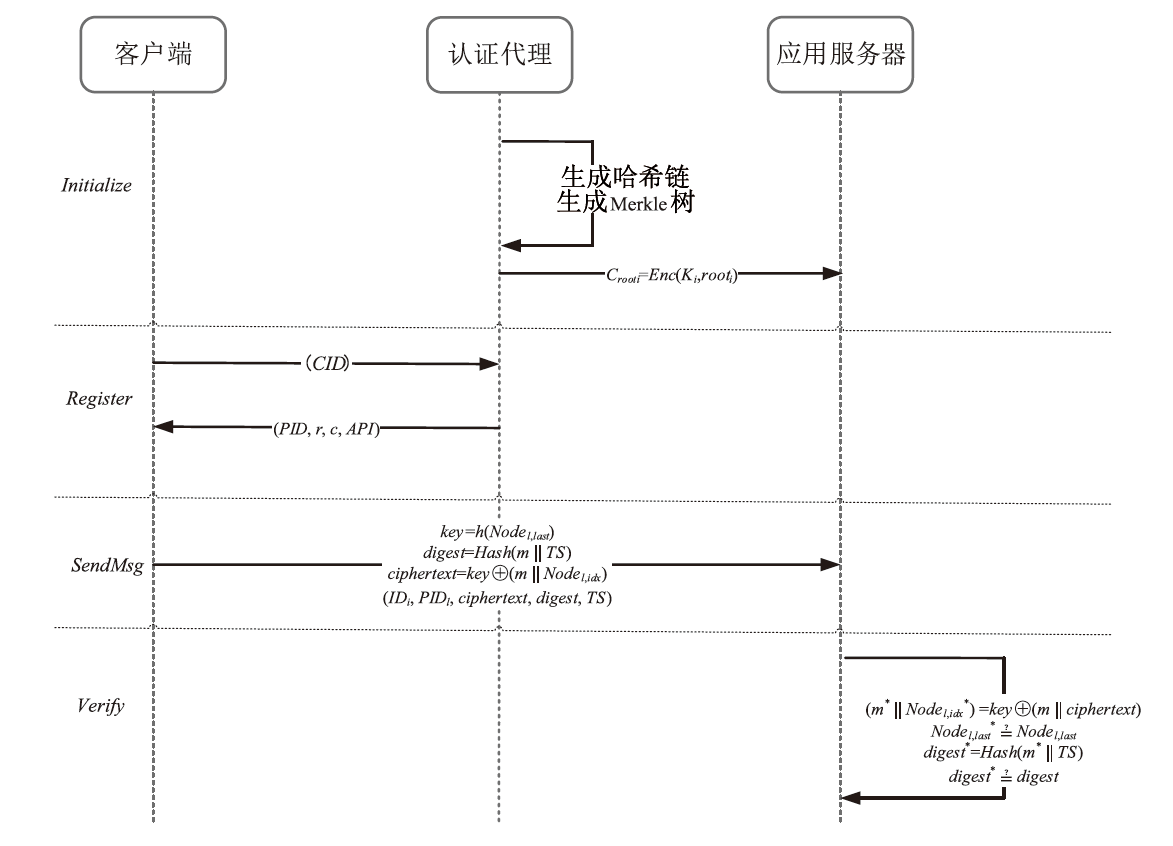

基于Merkle树和哈希链的层次化轻量认证方案

- 1.东南大学网络空间安全学院,南京 211189

2.东南大学计算机网络和信息集成教育部重点实验室,南京 211189

3.公安部第三研究所安全防范技术处,上海 200031

-

收稿日期:2024-03-06出版日期:2024-05-10发布日期:2024-06-24 -

通讯作者:孙贤军 E-mail:sxj_sun8110@163.com -

作者简介:沈卓炜(1974—),男,江苏,副教授,博士,CCF会员,主要研究方向为分布式系统与网络安全|汪仁博(1996—),男,湖北,硕士研究生,主要研究方向为分布式系统与网络安全|孙贤军(1981—),男,安徽,助理研究员,硕士,主要研究方向为信息系统网络安全防护 -

基金资助:国家重点研发计划(2022YFB3104602)

A Hierarchical Lightweight Authentication Scheme Based on Merkle Tree and Hash Chain

SHEN Zhuowei1,2, WANG Renbo1,2, SUN Xianjun3( )

)

- 1. School of Cyber Science and Engineering, Southeast University, Nanjing 211189, China

2. Key Laboratory of Computer Network and Information Integration of Ministry of Education, Southeast University, Nanjing 211189, China

3. Security and Preventive Technology Division, The Third Research Institute of Ministry of Public Security, Shanghai 200031, China

-

Received:2024-03-06Online:2024-05-10Published:2024-06-24 -

Contact:SUN Xianjun E-mail:sxj_sun8110@163.com

摘要:

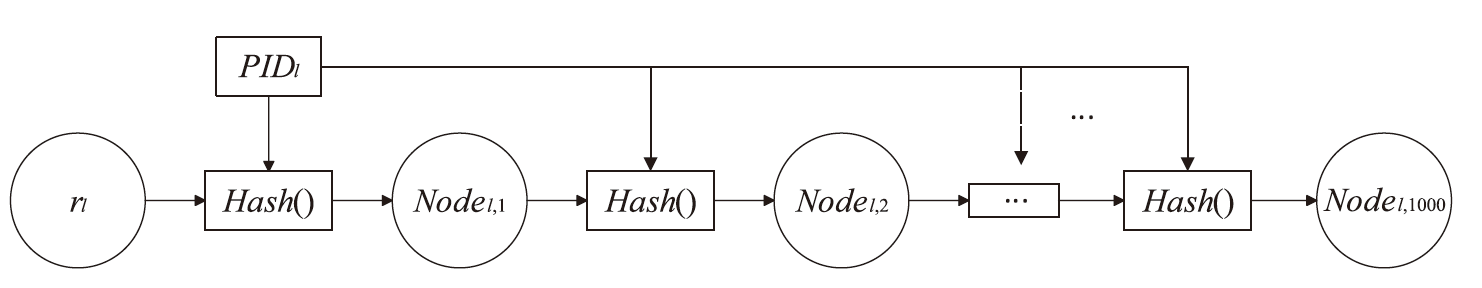

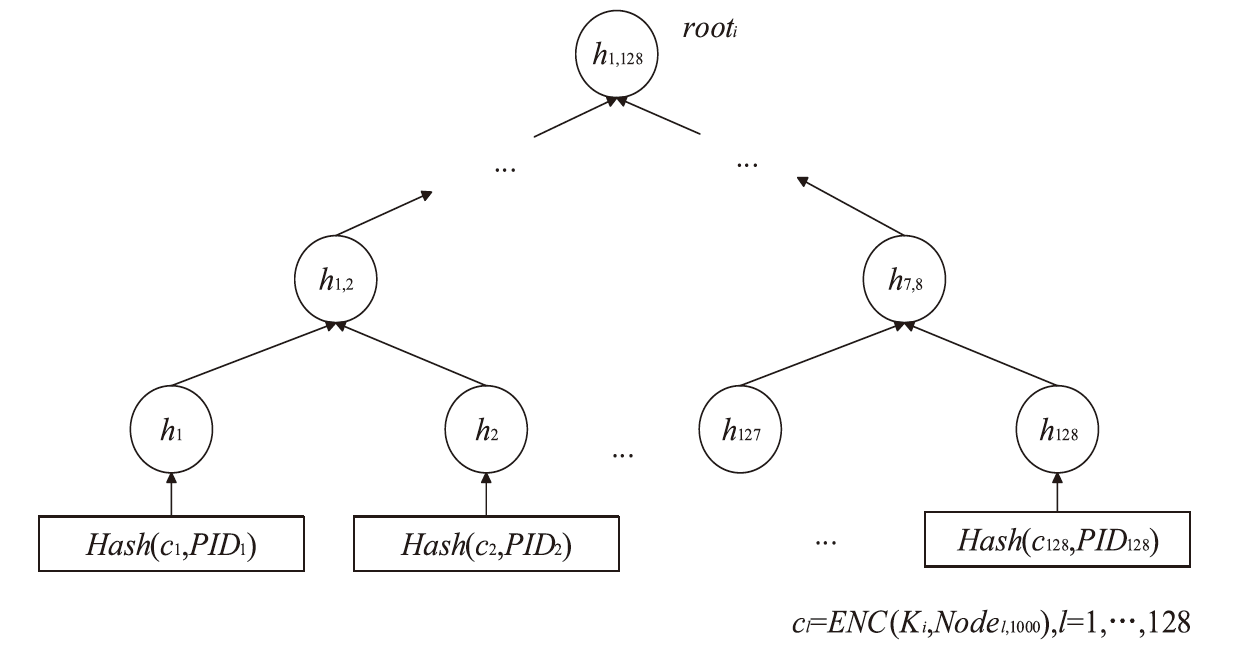

分布式系统如云计算、物联网等在各关键领域被广泛应用,其安全性越来越重要。由于部署环境复杂,具有分散、异构、动态等特性,分布式系统的信息安全保障面临着严峻的挑战,传统的身份认证方案通常计算开销大、证书管理复杂、成员动态更新不及时,不能很好地满足大型分布式系统需求。文章针对大量客户端与应用服务器交互的典型应用场景提出了一种基于Merkle树和哈希链的层次化轻量认证方案。方案将客户端划分为若干邻域,每个邻域内设置一个认证代理节点以管理邻域内的客户端并向应用服务器上报认证信息,方案结合Merkle树和哈希链技术实现对客户端的身份认证和一次一密的通信加密及消息认证,使用哈希和异或的高效运算方式实现较低的计算开销。安全性分析和性能分析表明,方案具有全面的安全性和更好的性能。

中图分类号:

引用本文

沈卓炜, 汪仁博, 孙贤军. 基于Merkle树和哈希链的层次化轻量认证方案[J]. 信息网络安全, 2024, 24(5): 709-718.

SHEN Zhuowei, WANG Renbo, SUN Xianjun. A Hierarchical Lightweight Authentication Scheme Based on Merkle Tree and Hash Chain[J]. Netinfo Security, 2024, 24(5): 709-718.

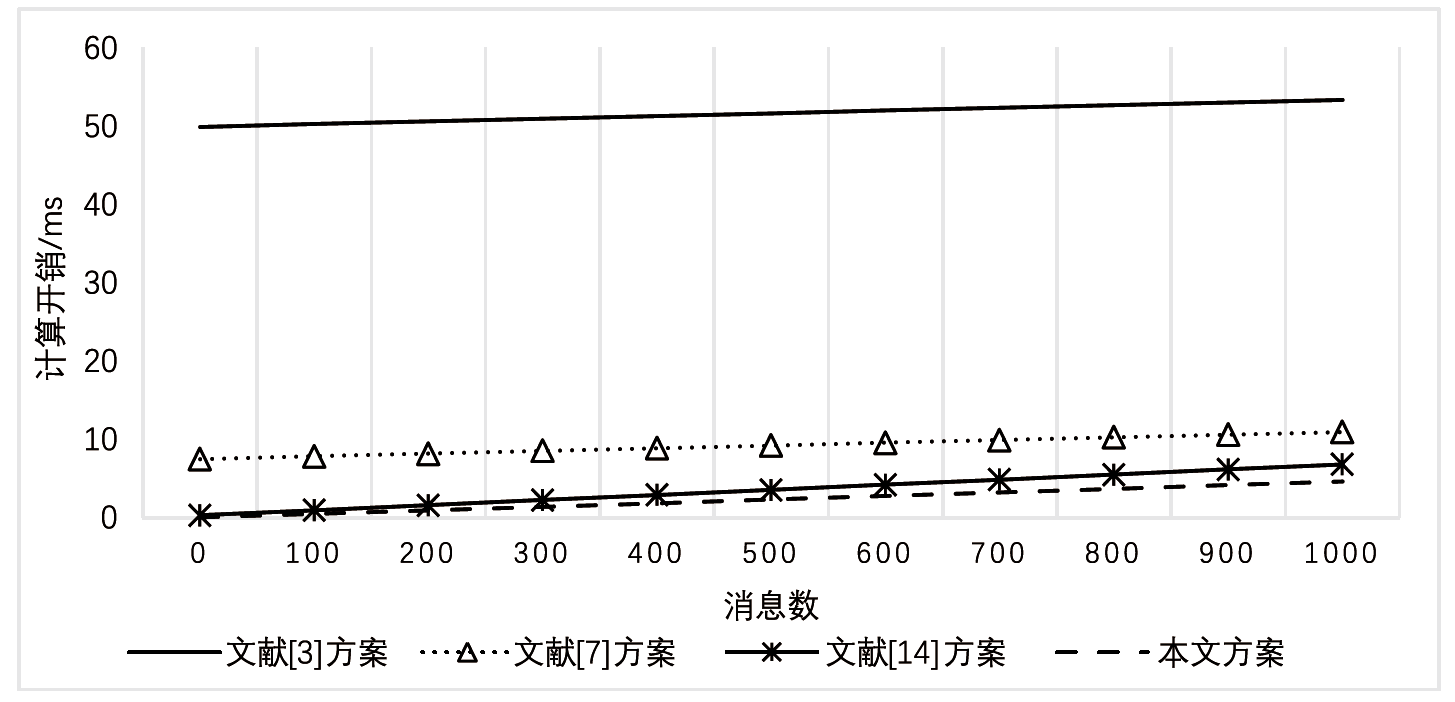

表5

不同方案的各阶段计算开销对比

| 身份认证(密钥协商) | 消息认证 | |||

|---|---|---|---|---|

| 客户端 | 服务器 | 客户端 | 服务器 | |

| 文献[ | 4TGm+TGa+ 5TH+TAES-enc | 4TGm+TGa+5TH+ TAES-dec+2Tbp | TAES-enc+TH | TAES-dec+TH |

| 文献[ 方案 | TGm+TGa+TAES-enc+ TAES-dec+TH | TGm+TGa+TAES-enc+ TAES-dec+TH | TAES-enc+TH | TAES-dec+TH |

| 文献[ | 129TAES-enc+ 255TH | TAES-dec+TH | TXOR | TAES-dec+ TXOR+7TH |

| 本文方案 | / | TAES-dec+7TH | TXOR+3TH | TXOR+3TH |

| [1] | YICK J, MUKHERJEE B, GHOSAL D. Wireless Sensor Network Survey[J]. Computer Networks, 2008, 52: 2292-2330. |

| [2] | BHUIYAN M N, RAHMAN M M, BILLAH M M, et al. Internet of Things (IoT): A Review of Its Enabling Technologies in Healthcare Applications, Standards Protocols, Security, and Market Opportunities[J]. IEEE Internet of Things Journal, 2021, 8(13): 10474-10498. |

| [3] | HE Debiao, ZEADALLY S, KUMAR N, et al. Anonymous Authentication for Wireless Body Area Networks with Provable Security[J]. IEEE Systems Journal, 2016, 11(4): 2590-2601. |

| [4] |

GUO Songhui, NIU Xiaopeng, WANG Yulong. Elliptic Curve Based Light-Weight Authentication and Key Agreement Scheme[J]. Computer Science, 2015, 42(1): 137-141.

doi: 10.11896/j.issn.1002-137X.2015.01.032 |

|

郭松辉, 牛小鹏, 王玉龙. 一种基于椭圆曲线的轻量级身份认证及密钥协商方案[J]. 计算机科学, 2015, 42(1): 137-141.

doi: 10.11896/j.issn.1002-137X.2015.01.032 |

|

| [5] |

CHANG Xiangmao, ZHAN Jun, WANG Zhiwei. Low-Cost Group-Based Identity Security Authentication Protocol for NB-IoT Nodes[J]. Journal on Communications, 2021, 42(12): 152-162.

doi: 10.11959/j.issn.1000-436x.2021228 |

|

常相茂, 占俊, 王志伟. 低开销的NB-IoT节点群组身份安全认证协议[J]. 通信学报, 2021, 42(12): 152-162.

doi: 10.11959/j.issn.1000-436x.2021228 |

|

| [6] | LI Tong, ZHOU Xiaoming, REN Shuai, et al. Light-Weight Mutual Authentication Protocol for Mobile Edge Computing[J]. Netinfo Security, 2021, 21(11): 58-64. |

| 李桐, 周小明, 任帅, 等. 轻量化移动边缘计算双向认证协议[J]. 信息网络安全, 2021, 21(11): 58-64. | |

| [7] | TAN Yawen, WANG Jiadai, LIU Jiajia, et al. Blockchain-Assisted Distributed and Lightweight Authentication Service for Industrial Unmanned Aerial Vehicles[J]. IEEE Internet of Things Journal, 2022, 9(18): 16928-16940. |

| [8] | KHASHAN O A, KHAFAJAH N M. Efficient Hybrid Centralized and Blockchain-Based Authentication Architecture for Heterogeneous IoT Systems[J]. Journal of King Saud University Computer and Information Sciences, 2023, 35(2): 726-739. |

| [9] | DEBNATH S, CHATTOPADHYAY A, DUTTA S. Brief Review on Journey of Secured Hash Algorithms[C]// IEEE. 2017 4th International Conference on Opto-Electronics and Applied Optics (Optronix). New York: IEEE, 2017: 1-5. |

| [10] | PINTO A, COSTA R. Hash-Chain-Based Authentication for IoT[J]. ADCAIJ: Advances in Distributed Computing and Artificial Intelligence Journal, 2016, 5(4): 43-57. |

| [11] | MASUD M, GABA G S, CHOUDHARY K, et al. Lightweight and Anonymity-Preserving User Authentication Scheme for IoT-Based Healthcare[J]. IEEE Internet of Things Journal, 2021, 9(4): 2649-2656. |

| [12] | YIN Xinming, HE Junhui, GUO Yi, et al. An Efficient Two-Factor Authentication Scheme Based on the Merkle Tree[J]. Sensors, 2020, 20(20): 5735-5753. |

| [13] | WANG Chengyu, DING Wang, DUAN Yihe, et al. Secure and Lightweight User Authentication Scheme for Cloud-Assisted Internet of Things[J]. IEEE Transactions on Information Forensics and Security, 2023, 18: 2961-2976. |

| [14] | LI Hongwei, LU Rongxing, ZHOU Liang, et al. An Efficient Merkle-Tree-Based Authentication Scheme for Smart Grid[J]. IEEE Systems Journal, 2013, 8(2): 655-663. |

| [15] | Merkle R C. Protocols for Public Key Cryptosystems[C]// IEEE. 1980 IEEE Symposium on Security and Privacy. New York: IEEE, 1980: 122-132. |

| [16] | JING Shimin, ZHENG Xin, CHEN Zhengwen. Review and Investigation of Merkle Tree’s Technical Principles and Related Application Fields[C]// IEEE. 2021 International Conference on Artificial Intelligence, Big Data and Algorithms (CAIBDA). New York: IEEE, 2021: 86-90. |

| [17] | LAMPORT L. Password Authentication with Insecure Communication[J]. Communications of the ACM, 1981, 24(11): 770-772. |

| [18] | MARTINO R, CILARDO A. SHA-2 Acceleration Meeting the Needs of Emerging Applications: A Comparative Survey[J]. IEEE Access, 2020, 8: 28415-28436. |

| [1] | 翟鹏, 何泾沙, 张昱. 物联网环境下基于SM9算法和区块链技术的身份认证方法[J]. 信息网络安全, 2024, 24(2): 179-187. |

| [2] | 张敏, 许春香, 张建华. 无人机网络中基于多因子的认证密钥协商协议研究[J]. 信息网络安全, 2022, 22(9): 21-30. |

| [3] | 王姝爽, 马兆丰, 刘嘉微, 罗守山. 区块链跨链安全接入与身份认证方案研究与实现[J]. 信息网络安全, 2022, 22(6): 61-72. |

| [4] | 吴克河, 程瑞, 姜啸晨, 张继宇. 基于SDP的电力物联网安全防护方案[J]. 信息网络安全, 2022, 22(2): 32-38. |

| [5] | 张昱, 孙光民, 翟鹏, 李煜. 一种基于切比雪夫混沌映射的可证明安全的溯源认证协议[J]. 信息网络安全, 2022, 22(12): 25-33. |

| [6] | 吴克河, 程瑞, 郑碧煌, 崔文超. 电力物联网安全通信协议研究[J]. 信息网络安全, 2021, 21(9): 8-15. |

| [7] | 沈卓炜, 高鹏, 许心宇. 基于安全协商的DDS安全通信中间件设计[J]. 信息网络安全, 2021, 21(6): 19-25. |

| [8] | 张昱, 孙光民, 李煜. 基于SM9算法的移动互联网身份认证方案研究[J]. 信息网络安全, 2021, 21(4): 1-9. |

| [9] | 王健, 赵曼莉, 陈志浩, 石波. 基于假名的智能交通条件隐私保护认证协议[J]. 信息网络安全, 2021, 21(4): 49-61. |

| [10] | 李桐, 周小明, 任帅, 徐剑. 轻量化移动边缘计算双向认证协议[J]. 信息网络安全, 2021, 21(11): 58-64. |

| [11] | 肖帅, 张翰林, 咸鹤群, 陈飞. 一种面向物联网设备的口令认证密钥协商协议[J]. 信息网络安全, 2021, 21(10): 83-89. |

| [12] | 张骁, 刘吉强. 基于硬件指纹和生物特征的多因素身份认证协议[J]. 信息网络安全, 2020, 20(8): 9-15. |

| [13] | 刘晓芬, 陈晓峰, 连桂仁, 林崧. 基于d级单粒子的可认证多方量子秘密共享协议[J]. 信息网络安全, 2020, 20(3): 51-55. |

| [14] | 刘利娟, 李志慧, 支丹利. 可实现身份认证的多方量子密钥分发协议[J]. 信息网络安全, 2020, 20(11): 59-66. |

| [15] | 张富友, 王琼霄, 宋利. 基于生物特征识别的统一身份认证系统研究[J]. 信息网络安全, 2019, 19(9): 86-90. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||