信息网络安全 ›› 2022, Vol. 22 ›› Issue (5): 46-53.doi: 10.3969/j.issn.1671-1122.2022.05.006

一种基于集成学习的列车控制系统入侵检测方法

王浩洋1,2, 李伟3,4, 彭思维3,4, 秦元庆1,2( )

)

- 1.华中科技大学人工智能与自动化学院,武汉 430074

2.华中科技大学图像信息处理与智能控制教育部重点实验室,武汉 430074

3.中车株洲电力机车有限公司智能网络研发部,株洲 412001

4.中车株洲大功率交流传动电力机车系统集成国家重点实验室,株洲 412001

-

收稿日期:2022-02-25出版日期:2022-05-10发布日期:2022-06-02 -

通讯作者:秦元庆 E-mail:qinyuanqing@mail.hust.edu.cn -

作者简介:王浩洋(1997—),男,河南,硕士研究生,主要研究方向为工业控制系统信息安全防护|李伟(1992—),男,湖南,工程师,硕士,主要研究方向为工业控制系统信息安全防护、软件形式化方法|彭思维(1994—),女,湖南,工程师,硕士,主要研究方向为工业控制系统信息安全防护|秦元庆(1976—),男,山东,副教授,博士,主要研究方向为工业控制系统信息安全防护、无线传感器网络 -

基金资助:国家自然科学基金(61873103)

An Intrusion Detection Method of Train Control System Based on Ensemble Learning

WANG Haoyang1,2, LI Wei3,4, PENG Siwei3,4, QIN Yuanqing1,2( )

)

- 1. School of Artificial Intelligence and Automation, Huazhong University of Science and Technology, Wuhan 430074, China

2. MOE Laboratory of Image Processing and Intelligent Control, Wuhan 430074, China

3. Intelligent Network R & D Department of CRRC Zhuzhou Locomotive Co., Ltd., Zhuzhou 412001, China

4. The State Key Laboratory of Heavy Duty AC Drive Electric Locomotive Systems Integration of CRRC Zhuzhou Locomotive Co., Ltd., Zhuzhou 412001, China

-

Received:2022-02-25Online:2022-05-10Published:2022-06-02 -

Contact:QIN Yuanqing E-mail:qinyuanqing@mail.hust.edu.cn

摘要:

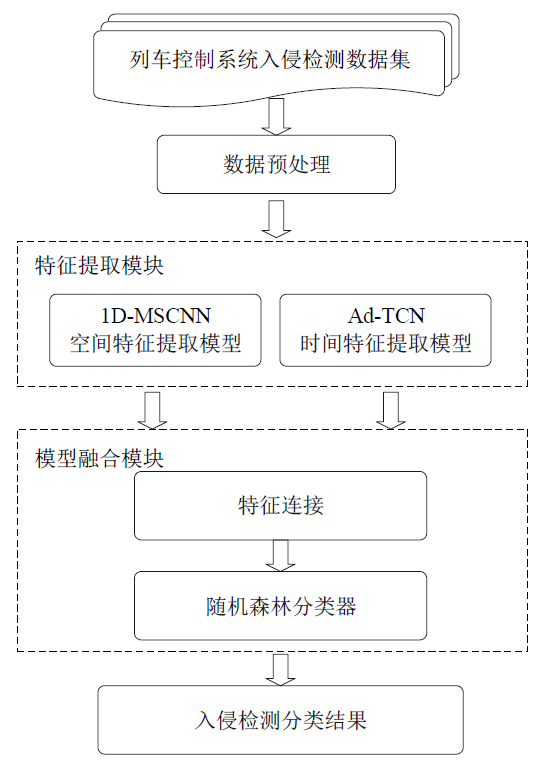

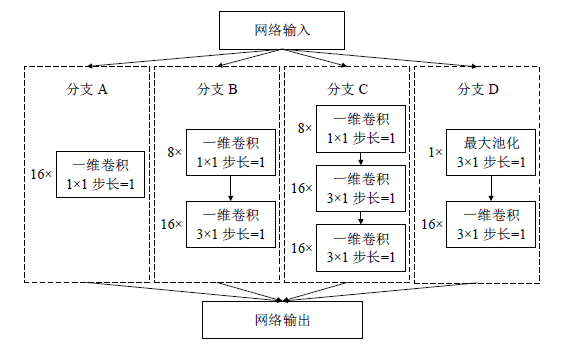

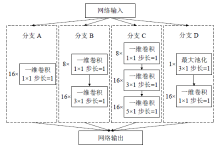

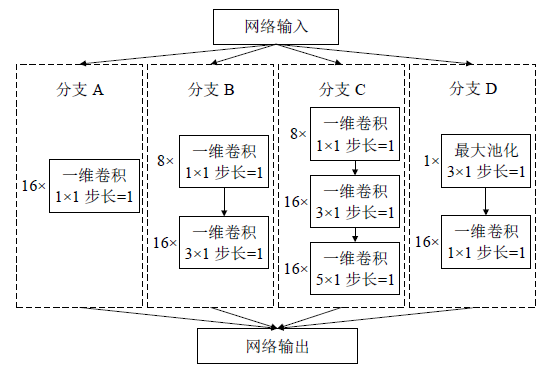

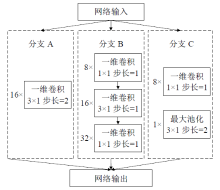

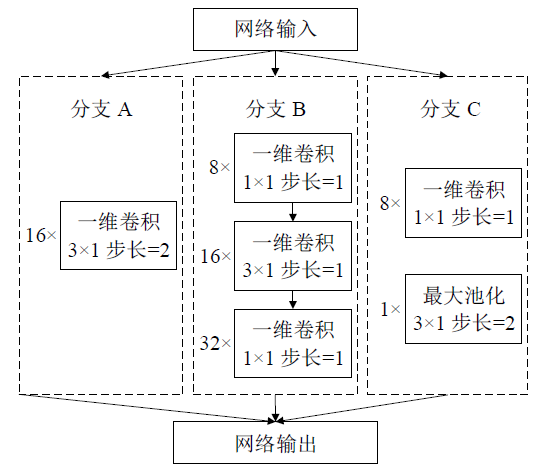

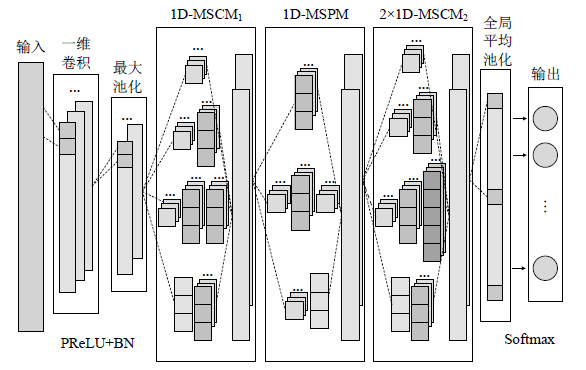

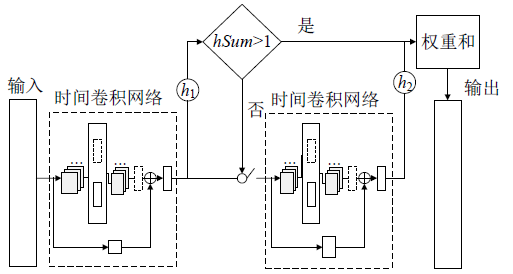

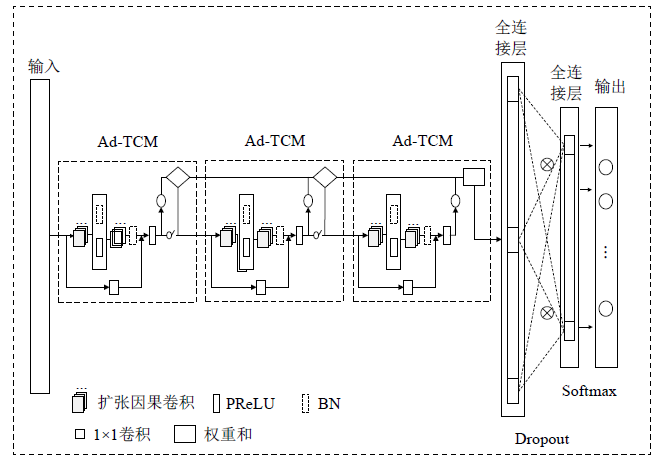

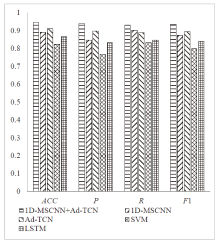

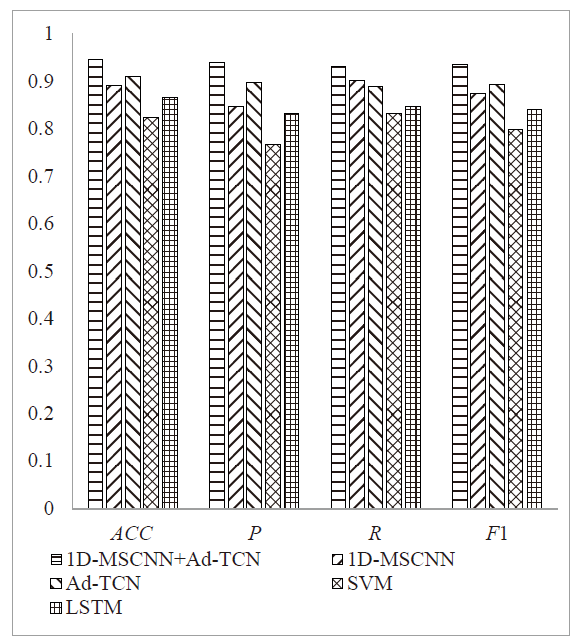

文章提出一种基于集成学习的列车控制系统入侵检测方法,采用随机森林分类器实现一维多尺度卷积网络空间特征提取模型与自适应时间卷积网络时间特征提取模型的融合,降低网络泛化误差,提高入侵检测准确率。基于列车控制系统半实物仿真平台模拟的入侵检测数据集,文章对该方法进行实验评估和对比测试,结果证明,该方法更具优势。

中图分类号:

引用本文

王浩洋, 李伟, 彭思维, 秦元庆. 一种基于集成学习的列车控制系统入侵检测方法[J]. 信息网络安全, 2022, 22(5): 46-53.

WANG Haoyang, LI Wei, PENG Siwei, QIN Yuanqing. An Intrusion Detection Method of Train Control System Based on Ensemble Learning[J]. Netinfo Security, 2022, 22(5): 46-53.

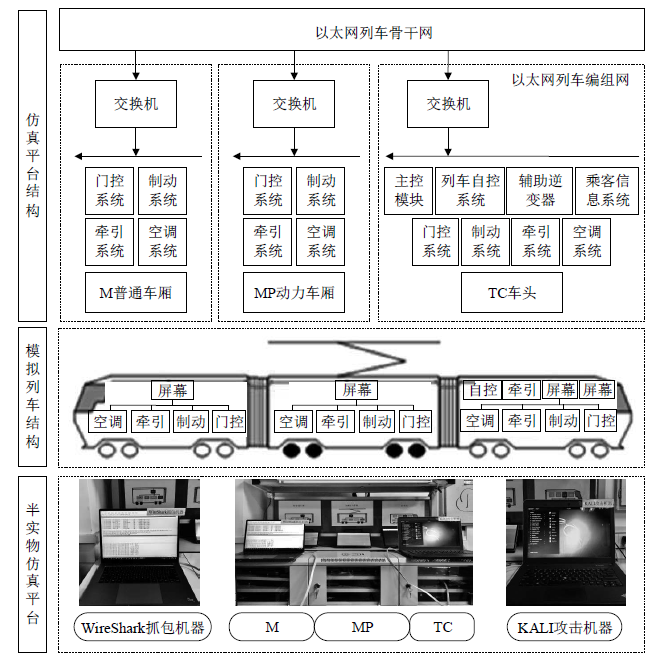

表1

列车控制系统半实物仿真平台主要设备组成及功能

| 设备名称 | 设备功能 | 数量 |

|---|---|---|

| 联果HR600-AFGM-20824AS-BP型号10口千兆工业级PoE交换机 | 构建列车控制系统半实物仿真平台以太网络 | 3 |

| Raspberry Pi 4 Model B 2019 Quad Core 64 Bit WiFi Bluetooth (4 GB) | 嵌入Raspbian系统和TRDP协议,模拟列车控制系统终端设备 | 16 |

| U牛10口USB 3 A供电电源 | 向终端设备提供电源 | 3 |

| 40cm•30cm•30cm机柜 | 模拟3节车厢,放置相关设备 | 3 |

| 13.3、12.1英寸可触摸显示器 | 连接终端设备,显示状态 | 3 |

| ThinkPad E431 62771Z5 / Kali Linux | 接入网口,实现攻击注入 | 1 |

| RedmiBook Pro 15 / Windows 10 | 接入网口,实现数据包捕获 | 1 |

表3

列车控制系统入侵检测数据集特征

| 特征名称 | 特征描述 | 类型 |

|---|---|---|

| Protocol type | 协议类型 | 字符 |

| Total length | 总长度 | 数值 |

| Source IP address | 源IP地址 | 字符 |

| Destination IP address | 目的IP地址 | 字符 |

| Time to live of IP | IP生存时间值 | 数值 |

| Differentiate services field | 区分服务字段 | 数值 |

| Length of IP | IP长度 | 数值 |

| Identification of IP | IP标识 | 数值 |

| Flag of IP | IP标志 | 数值 |

| UDP source port | UDP源端口 | 数值 |

| UDP destination port | UDP目的端口 | 数值 |

| Length of UDP | UDP长度 | 数值 |

| TCP source port | TCP源端口 | 数值 |

| TCP destination port | TCP目的端口 | 数值 |

| Length of TCP | TCP长度 | 数值 |

| Sequence number of TCP | TCP序列号 | 数值 |

| Type of ICMP | ICMP类型 | 数值 |

| Code of ICMP | ICMP代码 | 数值 |

| Identifier of ICMP | ICMP标识符 | 数值 |

| Source MAC address | 源MAC地址 | 字符 |

| Destination MAC address | 目标MAC地址 | 字符 |

| Sequence number of TRDP | TRDP序列号 | 数值 |

| TRDP message type | TRDP消息类型 | 字符 |

| TRDP communication ID | TRDP通信号 | 数值 |

| ETB topology counter | ETB拓扑计数 | 数值 |

| Operation topology counter | 操作拓扑计数 | 数值 |

| Length of TRDP | TRDP长度 | 数值 |

| Reply communication ID | 回复通信号 | 数值 |

| Reply IP | 回复IP地址 | 字符 |

| BCU_Brk effort | 总制动力 | 数值 |

| BCUx_SRP | 制动缸压力 | 数值 |

| BCU_SpeedAvg | 列车平均速度 | 数值 |

| [1] |

KIRRMANN H, ZUBER P A. The IEC/IEEE Train Communication Network[J]. IEEE Micro, 2001, 21(2): 81-92.

doi: 10.1109/40.918005 URL |

| [2] | LI Siyuan, ZOU Yuchi, YANG Manli. Research on Information Security Protection of Train Network Based on Real-Time Ethernet[J]. China New Telecommunication, 2021(7): 127-128. |

| 李思源, 邹宇驰, 杨曼莉. 基于实时以太网的列车网络信息安全防护研究[J]. 中国新通信, 2021(7):127-128. | |

| [3] | ANDERSON J P. Computer Security Threat Monitoring and Surveillance[EB/OL]. [2022-01-12]. https://www.mendeley.com/catalogue/0616cddb-7cb8-3132-85b2-aafd0deef6d5/. |

| [4] | TU Hao. Design and Implementation of Intrusion Detection System for Train Communication Network[D]. Wuhan: Huazhong University of Science and Technology, 2020. |

| 涂浩. 列车通信网络入侵检测系统的设计和实现[D]. 武汉: 华中科技大学, 2020. | |

| [5] | WU Jiajie, WU Shaoling, WANG Wei. An Anomaly Delection and Location Algorithm Based on TCN and Attention Mechanism[J]. Netinfo Security, 2021, 21(11): 85-94. |

| 吴佳洁, 吴绍岭, 王伟. 基于TCN和注意力机制的异常检测和定位算法[J]. 信息网络安全, 2021, 21(11):85-94. | |

| [6] |

GAO Bing, BU Bing. A Novel Intrusion Detection Method in Train-Ground Communication System[J]. IEEE Access, 2019, 7: 178726-178743.

doi: 10.1109/ACCESS.2019.2958198 |

| [7] | SONG Yajie, BU Bing, ZHU Li. A Novel Intrusion Detection Model Using a Fusion of Network and Device States for Communication-Based Train Control Systems[EB/OL]. (2020-01-18) [2021-12-22]. https://doi.org/10.3390/electronics9010181. |

| [8] | SAXENA S, VERBEEK J. Convolutional Neural Fabrics[EB/OL]. [2022-01-12]. https://proceedings.neurips.cc/paper/2016/hash/07811dc6c422334ce36a09ff5cd6fe71-Abstract.html. |

| [9] |

BISWAS P, SAMANTA T. Anomaly Detection Using Ensemble Random Forest in Wireless Sensor Network[J]. International Journal of Information Technology, 2021, 13(5): 2043-2052.

doi: 10.1007/s41870-021-00717-8 URL |

| [10] | GRAVES A. Adaptive Computation Time for Recurrent Neural Networks[EB/OL]. [2022-01-22]. https://ui.adsabs.harvard.edu/abs/2016arXiv160308983G/abstract. |

| [11] | HUANG Jinchao, MA Yinghua, QI Kaiyue, et al. An Ensemble-Based Instrusion Detection Algorithm[J]. Journal of Shanghai Jiaotong University, 2018, 52(10): 1382-1387. |

| 黄金超, 马颖华, 齐开悦, 等. 一种基于集成学习的入侵检测算法[J]. 上海交通大学学报, 2018, 52(10):1382-1387. | |

| [12] | LIANG Jie, CHEN Jiahao, ZHANG Xueqin, et al. One-Hot Encoding and Convolutional Neural Network Based Anomaly Detection[J]. Journal of Tsinghua University(Science and Technology), 2019, 59(7): 523-529. |

| [13] | CHOONG A C H, LEE N K. Evaluation of Convolutionary Neural Networks Modeling of DNA Sequences Using Ordinal Versus One-Hot Encoding Method[C]// IEEE. 2017 International Conference on Computer and Drone Applications(IConDA). New Jersey: IEEE, 2017: 60-65. |

| [14] | LV Xuefeng, XIE Yaobin. An Anomaly Detection Method for Industrial Control Systems via State Transition Graph[J]. Acta Automatica Sinica, 2018, 44(9): 1662-1671. |

| 吕雪峰, 谢耀滨. 一种基于状态迁移图的工业控制系统异常检测方法[J]. 自动化学报, 2018, 44(9):1662-1671. |

| [1] | 刘峰, 杨成意, 於欣澄, 齐佳音. 面向去中心化双重差分隐私的谱图卷积神经网络[J]. 信息网络安全, 2022, 22(2): 39-46. |

| [2] | 白宏鹏, 邓东旭, 许光全, 周德祥. 基于联邦学习的入侵检测机制研究[J]. 信息网络安全, 2022, 22(1): 46-54. |

| [3] | 何红艳, 黄国言, 张炳, 贾大苗. 基于极限树特征递归消除和LightGBM的异常检测模型[J]. 信息网络安全, 2022, 22(1): 64-71. |

| [4] | 刘烁, 张兴兰. 基于双重注意力的入侵检测系统[J]. 信息网络安全, 2022, 22(1): 80-86. |

| [5] | 弋晓洋, 张健. 基于图像的网络钓鱼邮件检测方法研究[J]. 信息网络安全, 2021, 21(9): 52-58. |

| [6] | 李彦霖, 蔡满春, 芦天亮, 席荣康. 遗传算法优化CNN的网站指纹攻击方法[J]. 信息网络安全, 2021, 21(9): 59-66. |

| [7] | 李群, 董佳涵, 关志涛, 王超. 一种基于聚类分类的物联网恶意攻击检测方法[J]. 信息网络安全, 2021, 21(8): 82-90. |

| [8] | 任涛, 金若辰, 罗咏梅. 融合区块链与联邦学习的网络入侵检测算法[J]. 信息网络安全, 2021, 21(7): 27-34. |

| [9] | 杜晔, 王子萌, 黎妹红. 基于优化核极限学习机的工控入侵检测方法[J]. 信息网络安全, 2021, 21(2): 1-9. |

| [10] | 王华忠, 程奇. 基于改进鲸鱼算法的工控系统入侵检测研究[J]. 信息网络安全, 2021, 21(2): 53-60. |

| [11] | 杨铭, 张健. 基于图像识别的恶意软件静态检测模型[J]. 信息网络安全, 2021, 21(10): 25-32. |

| [12] | 徐国天, 盛振威. 基于融合CNN与LSTM的DGA恶意域名检测方法[J]. 信息网络安全, 2021, 21(10): 41-47. |

| [13] | 马骁, 蔡满春, 芦天亮. 基于CNN改进模型的恶意域名训练数据生成技术[J]. 信息网络安全, 2021, 21(10): 69-75. |

| [14] | 沈也明, 李贝贝, 刘晓洁, 欧阳远凯. 基于主动学习的工业互联网入侵检测研究[J]. 信息网络安全, 2021, 21(1): 80-87. |

| [15] | 李桥, 龙春, 魏金侠, 赵静. 一种基于LMDR和CNN的混合入侵检测模型[J]. 信息网络安全, 2020, 20(9): 117-121. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||