信息网络安全 ›› 2019, Vol. 19 ›› Issue (3): 52-60.doi: 10.3969/j.issn.1671-1122.2019.03.007

基于区块链的可公开验证分布式云存储系统

- 北京航空航天大学网络空间安全学院, 北京 100191

-

收稿日期:2018-12-12出版日期:2019-03-19发布日期:2020-05-11 -

作者简介:作者简介:黑一鸣(1994—),男,山东,硕士研究生,主要研究方向为区块链应用;刘建伟(1964—),男,山东,教授,博士,主要研究方向为网络与信息安全、通信网络安全和密码学;张宗洋(1984—),男,山东,讲师,博士,主要研究方向为公钥密码学和区块链;喻辉(1994—),男,北京,硕士研究生,主要研究方向为区块链和数字货币。

i的联系方式

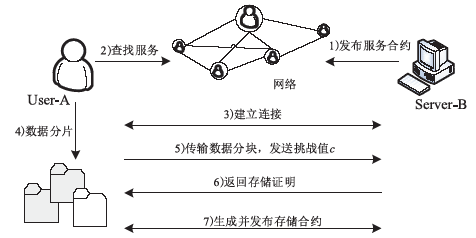

C-SER主要参数有合约类型标识(Flag)、存储服务押金(PGserve)、合约创建时间(Tbuild)、Server-B声称的存储服务提供时长(Tserve)和Server-B的联系方式(Contact-B)。C-SER由Server-B生成并提交。考虑到存储市场单价(Price-unit)及Server-B可提供存储空间(Nserve)的波动性,同时为避免Server-B无条件地伪造存储能力,本文方案规定 Server-B要隐式声明Nserve,即该值要通过Nserve=PGserve/(Tserve•Price-unit)计算获得。另外,为避免C-SER永久存在于区块链中,本文方案要求统一C-SER的有效期(Tvaild),合约到期后立即失效,剩余押金退还给C-SER的制定者。

3) 假定User-A认为Server-B声明的存储时间及空间符合预期,则根据C-SER中声明的联系方式(Contact-B)在链下与Server-B建立连接。

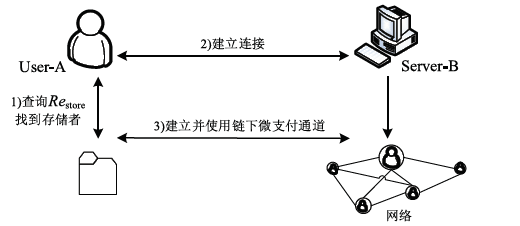

1)User-A根据存储记录(Restore)获取Server-B的联系方式(Contact-B)。

-

基金资助:国家重点研发计划[2017YFB1400702];“十三五”国家密码发展基金[MMJJ20180215]

Blockchain-based Distributed Cloud Storage System with Public Verification

Yiming HEI, Jianwei LIU, Zongyang ZHANG( ), Hui YU

), Hui YU

- School of Cyber Science and Technology, Beihang University, Beijing 100191, China

-

Received:2018-12-12Online:2019-03-19Published:2020-05-11

摘要:

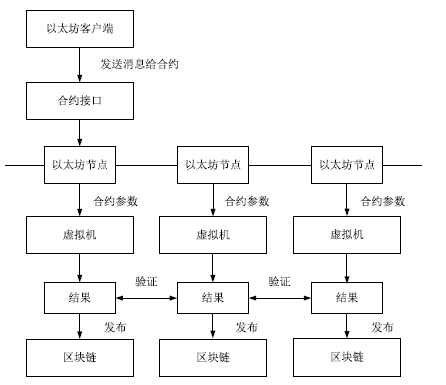

大数据时代,用户将有价值的数据上传云端以实现资源共享,这对云存储服务的安全性和可靠性提出了更高要求。目前云存储服务通过分布式存储来保证数据安全性,但云端数据仍集中于存储服务商,且完整性验证基于第三方。此外,传统云存储模式依赖于服务商的设备,没有充分利用用户闲置存储。文章基于区块链共识机制及其去中心化等特点提出一种分布式存储系统。该系统设置奖励机制促使全网节点参与数据存储服务,提高全网存储空间利用率,并引入智能合约保证数据服务交易公平。相比于现有基于区块链的分布式存储系统,文章系统的存储证明简洁高效,可实现链上链下相结合的数据查询和数据完整性公开验证,并保证了链下微支付的公平性。安全性分析和合约测试实验表明,文章系统能实现公平的数据存储、查询和完整性公开验证。

中图分类号:

引用本文

黑一鸣, 刘建伟, 张宗洋, 喻辉. 基于区块链的可公开验证分布式云存储系统[J]. 信息网络安全, 2019, 19(3): 52-60.

Yiming HEI, Jianwei LIU, Zongyang ZHANG, Hui YU. Blockchain-based Distributed Cloud Storage System with Public Verification[J]. Netinfo Security, 2019, 19(3): 52-60.

表1

符号定义

| 符号 | 含义 |

|---|---|

| Flag | 合约类型标识 |

| (pki ,ski) | i的公私钥对 |

| M | 待存数据(常为密文) |

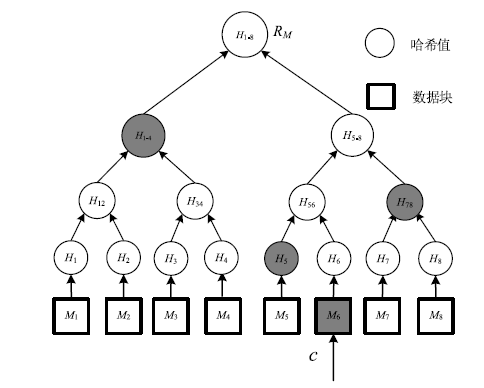

| RM | M的默克尔树根 |

| Nmax | 数据分块最大索引 |

| C-SER | 服务合约 |

| C-STO | 存储合约 |

| ADDserve-i | i的服务合约账户地址 |

| ADDstore | 存储合约账户地址 |

| Tbuild | 合约创建时间 |

| Tserve | 存储服务提供时长 |

| Nserve | 存储空间 |

| Price-unit | 存储市场单价 |

| Contact-i | i的联系方式 |

| PGserve | 存储服务押金 |

| Tvaild | 服务合约有效期 |

| PGstore | 存储押金 |

| PGtotal | 存储合约余额 |

| PGcheck | 用户查询押金 |

| Restore | 存储记录 |

| γ | 单块数据查询费 |

| γ1 | 首次查询某块数据的查询费 |

| Ttrans | 存储合约押金转账时限 |

| Tstore | 数据存储时长 |

| Tcer | 存储证明返回时限 |

| c | 挑战值 |

| Cerstore-c | c对应的存储证明 |

| [1] | FAN Yundong, WU Xiaoping, SHI Xiong.Research on Access Control Model Based on the Trust Value Assessment of Cloud Computing[J]. Netinfo Security, 2016, 16(7):71-77. |

| 范运东,吴晓平,石雄. 基于信任值评估的云计算访问控制模型研究[J]. 信息网络安全,2016,16(7):71-77. | |

| [2] | FIVEASH K. AWS outage knocks Amazon, Netflix,Tinder and IMDb in MEGA data collapse[EB/OL].,2015-9-20. |

| [3] | ZHANG Jinliang. Microsoft Azure Has Suffered a Massive Failure: It Has Now Been Restored[EB/OL].. |

| 张金梁.微软Azure遭遇大面积故障:目前已恢复[EB/OL].. | |

| [4] | SOHU.AWS S3 Cloud Services Disappear Inexplicably: Major Websites and Docker Have Been Tricked[EB/OL]. , 2017-3-1. |

| 搜狐. AWS S3 云服务莫名消失:各大网站和Docker纷纷中招[EB/OL]. . | |

| [5] | GHEMAWAT S, GOBIOFF H, LEUNG S T.The Google File System[J]. Acm Sigops Operating Systems Review, 2003, 37(5): 29-43. |

| [6] | SHVACHKO K, KUANG H, RADIA S, et al.The Hadoop Distributed File System[C]//IEEE. 2010 IEEE 26th Symposium on Mass Storage Systems and Technologies (MSST), May 3-7,2010, Incline Village, NV, USA. NJ: IEEE, 2010: 1-10. |

| [7] | WANG Yujue, WU Qianhong.A Survey on Cryptographic Technologies for Data Integrity Checking in Clouds[J]. Cyber Security, 2017, 2(3): 23-35. |

| 王玉珏, 伍前红. 云存储完整性验证密码学技术研究进展[J]. 信息安全学报, 2017, 2(3): 23-35. | |

| [8] | WANG Qian, WANG Cong, LI Jin, et al.Enabling Public Verifiability and Data Dynamics for Storage Security in Cloud Computing[C]//ESORICS. The 14th European Conference on Research in Computer Security, September 21 - 23, 2009, Saint-Malo, France. Heidelberg: Springer-Verlag Berlin, 2009:355-370. |

| [9] | WANG Qian, WANG Cong, REN Kui, et al.Enabling Public Auditability and Data Dynamics for Storage Security in Cloud Computing[J]. IEEE Transactions on Parallel & Distributed Systems, 2011, 22(5):847-859. |

| [10] | YANG Kan, JIA Xiaohua.An Efficient and Secure Dynamic Auditing Protocol for Data Storage in Cloud Computing[J]. IEEE Transactions on Parallel & Distributed Systems, 2013, 24(9):1717-1726. |

| [11] | NAKAMOTO S. Bitcoin: A Peer-to-Peer Electronic Cash System[EB/OL]. , 2008-10-12. |

| [12] | XIE Hui, WANG Jian.Study on Block Chain Technology and Its Applications[J]. Netinfo Security, 2016,16(9):192-195. |

| 谢辉,王健. 区块链技术及其应用研究[J]. 信息网络安全,2016,16(9):192-195. | |

| [13] | SZABO N.Formalizing and Securing Relationships on Public Networks[EB/OL]. . |

| [14] | JOSEPH P, THADDEUS D. The Bitcoin Lightning Network: Scalable Off-chain Instant Payments[EB/OL].,2015-9-15. |

| [15] | WILKINSON S, BOSHEVSKI T. BRANDOF J, et al. Storj: A Peer-to-Peer Cloud Storage Network[EB/OL].,2017-11-12. |

| [16] | VORICK D, CHAMPINE L. Sia: Simple Decentralized Storage[EB/OL].,2018-1-13. |

| [17] | Protocol Labs. Technical Report: Filecoin: A Decentralized Storage Network [EB/OL]./,2018-2-20. |

| [18] | BENET J.IPFS - Content Addressed,Versioned,P2P File System[EB/OL].. |

| [19] | ZHU Yan, WANG Huaixi, HU Zexing, et al.Zero-knowledge Proofs of Retrievability[J]. Science China(Information Sciences), 2011, 54(8):1608-1617. |

| [20] | Protocol Labs.Technical Report: Proof-of-Replication.[EB/OL].. |

| [21] | BEN-SASSON E, CHIESA A, GENKIN D, et al.Snarks for C: Verifying Program Executions Succinctly and in Zero Knowledge[M]//Springer. Advances in Cryptology-CRYPTO 2013.Heidelberg :Springer Berlin Heidelberg,2013:90-108. |

| [22] | BUTERIN V. Ethereum[EB/OL]. , 2017-9-5. |

| [23] | Codius.Codius[EB/OL].,2018-4-6. |

| [24] | Hyperledger.Hyperledger[EB/OL].,2018-4-6. |

| [1] | 边玲玉, 张琳琳, 赵楷, 石飞. 基于LightGBM的以太坊恶意账户检测方法[J]. 信息网络安全, 2020, 20(4): 73-80. |

| [2] | 毛志来, 刘亚楠, 孙惠平, 陈钟. 区块链性能扩展与安全研究[J]. 信息网络安全, 2020, 20(3): 56-64. |

| [3] | 郎为民, 张汉, 赵毅丰, 姚晋芳. 一种基于区块链的物联网行为监控和活动管理方案[J]. 信息网络安全, 2020, 20(2): 22-29. |

| [4] | 姚萌萌, 唐黎, 凌永兴, 肖卫东. 基于串空间的安全协议形式化分析研究[J]. 信息网络安全, 2020, 20(2): 30-36. |

| [5] | 周艺华, 吕竹青, 杨宇光, 侍伟敏. 基于区块链技术的数据存证管理系统[J]. 信息网络安全, 2019, 19(8): 8-14. |

| [6] | 路爱同, 赵阔, 杨晶莹, 王峰. 区块链跨链技术研究[J]. 信息网络安全, 2019, 19(8): 83-90. |

| [7] | 郑敏, 王虹, 刘洪, 谭冲. 区块链共识算法研究综述[J]. 信息网络安全, 2019, 19(7): 8-24. |

| [8] | 周元健, 秦冬梅, 刘忆宁, 吕松展. 基于区块链的可信仓单系统设计[J]. 信息网络安全, 2019, 19(6): 84-90. |

| [9] | 王文明, 施重阳, 王英豪, 危德健. 基于区块链技术的交易及其安全性研究[J]. 信息网络安全, 2019, 19(5): 1-9. |

| [10] | 赵国锋, 张明聪, 周继华, 赵涛. 基于纠删码的区块链系统区块文件存储模型的研究与应用[J]. 信息网络安全, 2019, 19(2): 28-35. |

| [11] | 王文明, 王全玉, 王英豪, 任好盼. 面向敏感区域的智能监控与预警数据库研究与设计[J]. 信息网络安全, 2019, 19(12): 1-9. |

| [12] | 田秀霞, 陈希, 田福粮. 基于区块链的社区分布式电能安全交易平台方案[J]. 信息网络安全, 2019, 19(1): 51-58. |

| [13] | 李佩丽, 徐海霞, 马添军, 穆永恒. 区块链技术在网络互助中的应用及用户隐私保护[J]. 信息网络安全, 2018, 18(9): 60-65. |

| [14] | 段琼琼, 项定华, 史红周. 基于区块链的智能物件认证技术方案设计[J]. 信息网络安全, 2018, 18(9): 95-101. |

| [15] | 刘敬浩, 平鉴川, 付晓梅. 一种基于区块链的分布式公钥管理方案研究[J]. 信息网络安全, 2018, 18(8): 25-33. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||