信息网络安全 ›› 2015, Vol. 15 ›› Issue (10): 46-52.doi: 10.3969/j.issn.1671-1122.2015.10.007

一种基于词语能量值变化的微博热点话题发现方法研究

林思娟1,2( ), 林柏钢1,2, 许为1,2, 杨旸1,2

), 林柏钢1,2, 许为1,2, 杨旸1,2

- 1.福州大学数学与计算机科学学院,福建福州 350108

2.网络系统信息安全福建省高校重点实验室,福建福州350108

-

收稿日期:2015-07-22出版日期:2015-10-01发布日期:2015-11-04 -

作者简介:作者简介: 林思娟(1990-),女,福建,硕士研究生,主要研究方向:信息安全、社交网络热点发现;林柏钢(1953-),男,福建,教授,博士生导师,主要研究方向:网络与信息安全、编码与密码;许为(1990-),女,山西,硕士研究生,主要研究方向:信息安全、社交网络处理;杨旸(1984-),女,湖北,讲师,博士,主要研究方向:密码学与信息安全。

-

基金资助:国家自然科学基金[61402112];福建省安全课题[828398]

Research on Microblog Hot Topic Detection Method Based on Term Energy Change

LIN Si-juan1,2( ), LIN Bo-gang1,2, XU Wei1,2, YANG Yang1,2

), LIN Bo-gang1,2, XU Wei1,2, YANG Yang1,2

- 1. College of Mathematics and Computer Science, Fuzhou University, Fuzhou Fujian 350108, China

2. Key Lab of Information Security of Network System in Fujian Province, Fuzhou Fujian 350108, China

-

Received:2015-07-22Online:2015-10-01Published:2015-11-04

摘要:

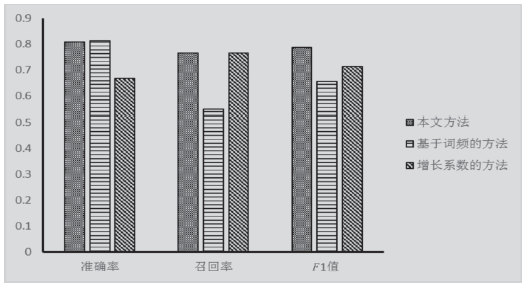

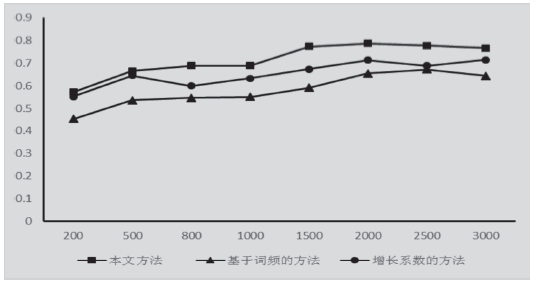

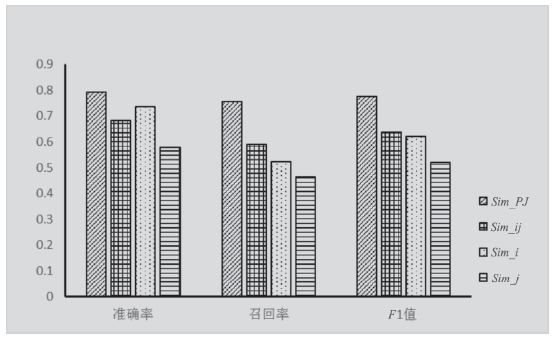

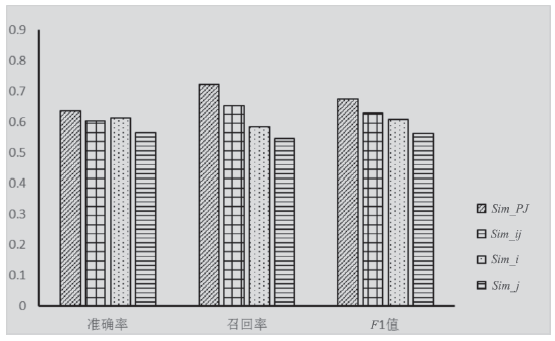

随着微博的迅速发展,微博上的热点话题发现成为目前的研究热点之一。文章以微博的实时性强作为研究的切入点,通过研究不同时域上词语的能量值变化,提出一种基于词语能量值变化的微博热点话题检测方法。该方法基于传统的话题生命周期理论,按微博的时间先后顺序对微博进行划分;引入了物理学科中加速度的概念,用词语的加速度来刻画词语在相邻窗口之间速度的变化;综合考虑词语的加速度和权重值来构造词语的复合权值,更适合量化词语的能量值;在单条件概率的基础上,使用了双条件概率的上下文相似度计算方法,并增加文档分布相似度来减少话题混淆的概率。实验表明了文章方法的有效性和稳定鲁棒性。与单条件概率的上下文相似度模型相比,改进之后的上下文相似度模型在不同的关键词检测方法中均具有更好的聚类效果。

中图分类号:

引用本文

林思娟, 林柏钢, 许为, 杨旸. 一种基于词语能量值变化的微博热点话题发现方法研究[J]. 信息网络安全, 2015, 15(10): 46-52.

LIN Si-juan, LIN Bo-gang, XU Wei, YANG Yang. Research on Microblog Hot Topic Detection Method Based on Term Energy Change[J]. Netinfo Security, 2015, 15(10): 46-52.

使用本文

| [1] | 郑飞,张蕾. 基于分类的中文微博热点话题发现方法研究[J]. 信息网络安全,2014,(9):127-131. |

| [2] | Allan J, Carbonell J G, Doddington G, et al.Topic Detection and Tracking Pilot Study Final Report[C]//proceedings of the darpa broadcast news transcription and understanding workshop,1998:194-218. |

| [3] | Blei D M, Ng A Y, Jordan M I.Latent dirichlet allocation[J]. the Journal of machine Learning research, 2003,(3): 993-1022. |

| [4] | Chen C C, Chen M C, Chen M S.LIPED: HMM-based life profiles for adaptive event detection[C]//Proceedings of the eleventh ACM SIGKDD international conference on Knowledge discovery in data mining. ACM, 2005: 556-561. |

| [5] | Chen C C, Chen Y T, Chen M C.An aging theory for event life-cycle modeling[J]. Systems, Man and Cybernetics, Part A: Systems and Humans, IEEE Transactions on, 2007, 37(2): 237-248. |

| [6] | Weng J, Lim E P, Jiang J, et al.Twitterrank: finding topic-sensitive influential twitterers[C]//Proceedings of the third ACM international conference on Web search and data mining. ACM, 2010: 261-270. |

| [7] | Du Y, He Y, Tian Y, et al.Microblog bursty topic detection based on user relationship[C]//Information Technology and Artificial Intelligence Conference (ITAIC), 2011 6th IEEE Joint International. IEEE, 2011,(1): 260-263. |

| [8] | 庄婷婷,王平,程齐凯. 一种时间情境依赖的微博话题抽取方法[J]. 信息资源管理学报,2013,3(3): 40-46. |

| [9] | 薛素芝,鲁燃,任圆圆. 基于速度增长的微博热点话题发现[J]. 计算机应用研究,2013,30(9): 2598-2601. |

| [10] | 郑斐然,苗夺谦,张志飞,等.一种中文微博新闻话题检测的方法[J].计算机科学,2012,39(1):138-140. |

| [11] | 方然,苗夺谦,张志飞. 一种基于情感的中文微博话题检测方法[J]. 智能系统学报,2013,(3): 004. |

| [12] | Akcora C G, Bayir M A, Demirbas M, et al.Identifying breakpoints in public opinion[C]//Proceedings of the First Workshop on Social Media Analytics. ACM, 2010: 62-66. |

| [13] | 杨亮,林原,林鸿飞.基于情感分布的微博热点事件发现[J].中文信息学报,2012,26(1): 84-90. |

| [14] | 孙兴东,李爱平,李树栋. 一种基于聚类的微博关键词提取方法的研究与实现[J]. 信息网络安全,2014,(12):27-31. |

| [15] | Zhang H P, Yu H K, Xiong D Y, et al.HHMM-based Chinese lexical analyzer ICTCLAS[C]//Proceedings of the second SIGHAN workshop on Chinese language processing-Volume 17. Association for Computational Linguistics, 2003: 184-187. |

| [16] | Salton G, Buckley C.Term-weighting approaches in automatic text retrieval[J]. Information processing & management, 1988, 24(5): 513-523. |

| [17] | 王明元,贾焰,周斌,等. 一种基于主题相关性分类的微博话题立场研判方法[J]. 信息网络安全,2014,(9):17-21. |

| [1] | 黄旺旺, 周骅, 王代强, 赵麒. 基于国密SM9的物联网可重构密钥安全认证协议设计[J]. 信息网络安全, 2024, 24(7): 1006-1014. |

| [2] | 张晓均, 张楠, 郝云溥, 王周阳, 薛婧婷. 工业物联网系统基于混沌映射三因素认证与密钥协商协议[J]. 信息网络安全, 2024, 24(7): 1015-1026. |

| [3] | 张继威, 王文俊, 牛少彰, 郭向阔. 区块链扩展解决方案:ZK-Rollup综述[J]. 信息网络安全, 2024, 24(7): 1027-1037. |

| [4] | 张立强, 路梦君, 严飞. 一种基于函数依赖的跨合约模糊测试方案[J]. 信息网络安全, 2024, 24(7): 1038-1049. |

| [5] | 董云云, 朱玉玲, 姚绍文. 基于改进U-Net和混合注意力机制的高质量全尺寸图像隐写方法[J]. 信息网络安全, 2024, 24(7): 1050-1061. |

| [6] | 周书丞, 李杨, 李传荣, 郭璐璐, 贾辛洪, 杨兴华. 基于上下文的异常根因算法[J]. 信息网络安全, 2024, 24(7): 1062-1075. |

| [7] | 任昌禹, 张玲, 姬航远, 杨立群. 基于预训练模型和中英文威胁情报的TTP识别方法研究[J]. 信息网络安全, 2024, 24(7): 1076-1087. |

| [8] | 蔡满春, 席荣康, 朱懿, 赵忠斌. 一种Tor网站多网页多标签指纹识别方法[J]. 信息网络安全, 2024, 24(7): 1088-1097. |

| [9] | 项慧, 薛鋆豪, 郝玲昕. 基于语言特征集成学习的大语言模型生成文本检测[J]. 信息网络安全, 2024, 24(7): 1098-1109. |

| [10] | 申秀雨, 姬伟峰. 考虑安全的边—云协同计算卸载成本优化[J]. 信息网络安全, 2024, 24(7): 1110-1121. |

| [11] | 赵新强, 范博, 张东举. 基于威胁发现的APT攻击防御体系研究[J]. 信息网络安全, 2024, 24(7): 1122-1128. |

| [12] | 问闻, 刘钦菊, 邝琳, 任雪静. 隐私保护体系下网络威胁情报共享的研究现状和方案设计[J]. 信息网络安全, 2024, 24(7): 1129-1137. |

| [13] | 刘一丹, 马永柳, 杜宜宾, 程庆丰. 一种车联网中的无证书匿名认证密钥协商协议[J]. 信息网络安全, 2024, 24(7): 983-992. |

| [14] | 罗铭, 詹骐榜, 邱敏蓉. 面向V2I通信的异构跨域条件隐私保护环签密方案[J]. 信息网络安全, 2024, 24(7): 993-1005. |

| [15] | 李增鹏, 王思旸, 王梅. 隐私保护近邻检测研究[J]. 信息网络安全, 2024, 24(6): 817-830. |

| 阅读次数 | ||||||||||||||||||||||||||||||||||||||||||||||||||

|

全文 146

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

摘要 414

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||