信息网络安全 ›› 2020, Vol. 20 ›› Issue (8): 16-24.doi: 10.3969/j.issn.1671-1122.2020.08.003

基于区块链与代理重加密的数据共享方案

- 1.武汉大学国家网络安全学院,武汉 430072

2.中国电子科技集团公司第五十四研究所,石家庄 050081

-

收稿日期:2020-06-28出版日期:2020-08-10发布日期:2020-10-20 -

通讯作者:李莉 E-mail:lli@whu.edu.cn -

作者简介:李莉(1976—),女,湖北,副教授,博士,主要研究方向为应用密码安全、区块链、物联网安全等|曾庆贤(1996—),男,江西,硕士研究生,主要研究方向为区块链、物联网安全|文义红(1977—),男,湖北,高级工程师,博士,主要研究方向为遥感图像视频分析处理、航天区块链应用、航天系统仿真及应用等|王士成(1976—),男,河北,研究员,硕士,主要研究方向为人工智能与大数据、空间态势感知、航天地面应用等 -

基金资助:国家重点研发计划(2018YFC1315404)

Data Sharing Scheme Based on the Blockchain and the Proxy Re-encryption

LI Li1( ), ZENG Qingxian1, WEN Yihong2, WANG Shicheng2

), ZENG Qingxian1, WEN Yihong2, WANG Shicheng2

- 1. School of Cyber Science and Engineering, Wuhan University, Wuhan 430072, China

2. The 54th Research Institute of China Electronics Technology Group Corporation, Shijiazhuang 050081, China

-

Received:2020-06-28Online:2020-08-10Published:2020-10-20 -

Contact:LI Li E-mail:lli@whu.edu.cn

摘要:

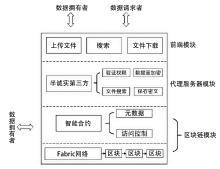

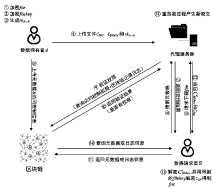

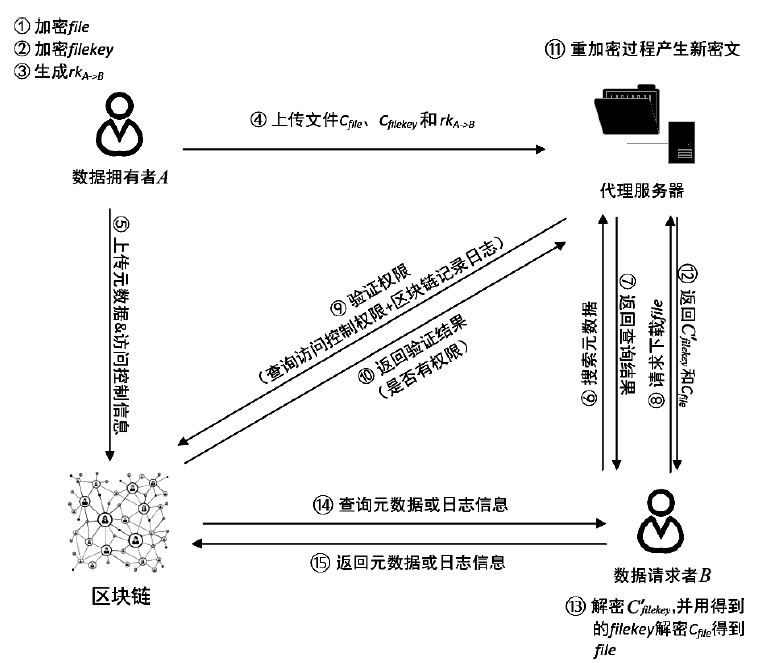

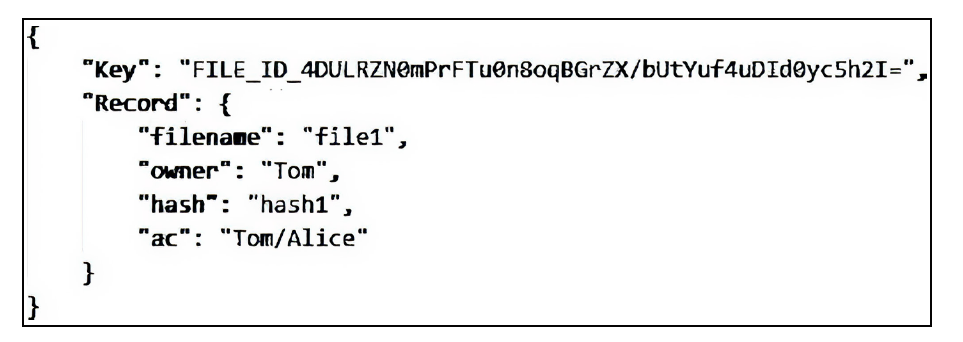

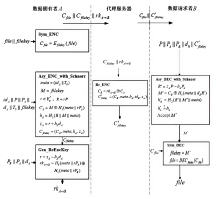

在不可信环境下实现安全的数据共享一直是一个难题,传统中心化方案存在数据容易被泄露、数据容易被篡改、数据去向难以追踪、监管难度大等问题。公钥体制下的数据共享方案则存在通信代价、计算开销大,实用性差等问题。针对上述问题,文章提出一个基于区块链的数据共享方案。该方案通过区块链维护一个可信账本来保证数据的可追溯性,同时也保证了访问控制权限的不可篡改。在此基础上构建了基于Schnorr的代理重加密方案,通过一个代理重加密密钥实现了数据的安全共享。文章所提方案相比传统方案有较好的安全性和可追溯性,且已成功应用于医疗数据共享项目中。

中图分类号:

引用本文

李莉, 曾庆贤, 文义红, 王士成. 基于区块链与代理重加密的数据共享方案[J]. 信息网络安全, 2020, 20(8): 16-24.

LI Li, ZENG Qingxian, WEN Yihong, WANG Shicheng. Data Sharing Scheme Based on the Blockchain and the Proxy Re-encryption[J]. Netinfo Security, 2020, 20(8): 16-24.

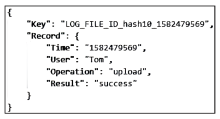

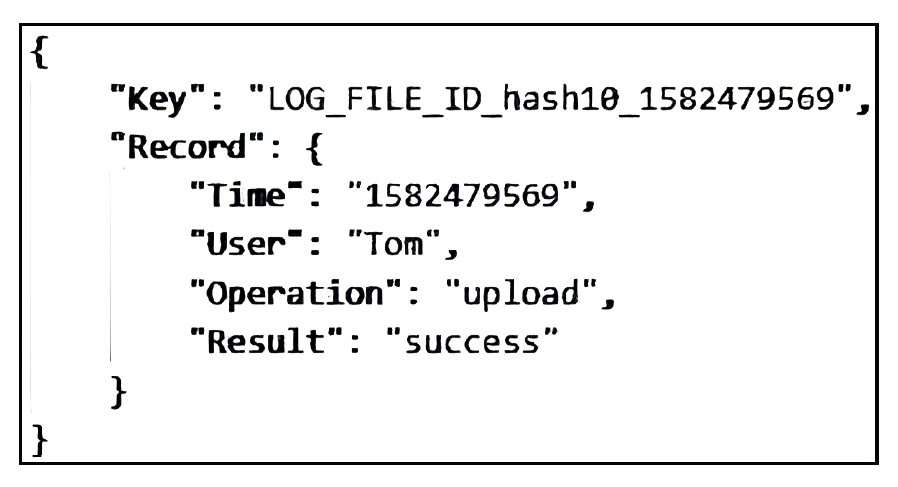

表3

密码操作及其含义

| 密码操作 | 含义 |

|---|---|

| ${{E}_{filekey}}(file)$ | 使用filekey对file进行加密保护,生成密文Cfile |

| ${{E}_{{{P}_{A}}}}(filekey)$ | 使用PA对filekey进行加密保护,生成密文Cfilekey |

| $DE{{C}_{{{d}_{B}}}}({{C}^{\prime }}_{filekey})$ | 使用dB解密密文C'filekey,得到filekey |

| $DE{{C}_{fikekey}}({{C}_{file}})$ | 使用filekey解密Cfile,得到明文file |

| $Re-Enc({{C}_{filekey}})$ | 重加密Cfilekey,得到C'filekey |

| [1] | TRUONG N B, SUN Kai, LEE G M, et al. GDPR-Compliant Personal Data Management: A Blockchain-based Solution[J]. IEEE Transactions on Information Forensics and Security, 2019,15:1746-1761. |

| [2] | TANG Wen-an, WANG Hui. Scheme and Platform of Trusted Fund-raising and Donation Based on Smart Contract[J]. Journal of Computer Applications, 2020,40(5):1483-1487. |

| 谭文安, 王慧. 基于智能合约的可信筹款捐助方案与平台[J]. 计算机应用, 2020,40(5):1483-1487. | |

| [3] | BONAM J, REDDY A R, KALYANI G. Privacy Preserving in Association Rule Mining by Data Distortion using PSO[C]// Springer. ICT and Critical Infrastructure: Proceedings of the 48th Annual Convention of Computer Society of India-Vol II, December 13 - 15, 2013, Visakhapatnam, India. Switzerland: Springer, Cham, 2014: 551-558. |

| [4] | SHEELA M A, VIJAYALAKSHMI K. A Novel Privacy Preserving Decision Tree Induction[C]// IEEE. 2013 IEEE Conference on Information & Communication Technologies, April 11-12, 2013, Thuckalay, Tamil Nadu, India. NJ: IEEE, 2013: 1075-1079. |

| [5] | ZHANG Hanlin, YU Jia, TIAN Chengliang, et al. Cloud Storage for Electronic Health Records Based on Secret Sharing with Verifiable Reconstruction Outsourcing[J]. IEEE Access, 2018,6:40713-40722. |

| [6] | YUAN Yong, WANG Feiyuan. Blockchain: The State of the Art and Future Trends[J]. Acta Automatica Sinica, 2016,42(4):481-494. |

| 袁勇, 王飞跃. 区块链技术发展现状与展望[J]. 自动化学报, 2016,42(4):481-494. | |

| [7] |

DUBOVITSKAYA A, XU Zhigang, RYU S, et al. Secure and Trustable Electronic Medical Records Sharing Using Blockchain[J]. Amia Annual Symposium Proceedings, 2017,2017:650-659.

URL pmid: 29854130 |

| [8] | LIANG Xueping, ZHAO Juan, Shetty S, et al. Integrating Blockchain for Data Sharing and Collaboration in Mobile Healthcare Applications[C]// IEEE. 2017 IEEE 28th Annual International Symposium on Personal, Indoor, and Mobile Radio Communications (PIMRC),October 8-13, 2017, Montreal, QC, Canada. New York: IEEE, 2017: 1-5. |

| [9] | GAO Mengjie, WANG Huaqun. Blockchain-based Searchable Medical Data Sharing Scheme[J]. Journal of Nanjing University of Posts and Telecommunications(Natural Science Edition), 2019,39(6):94-103. |

| 高梦婕, 王化群. 基于区块链的可搜索医疗数据共享方案[J]. 南京邮电大学学报(自然科学版), 2019,39(6):94-103. | |

| [10] | MEI Ying. The Utilizing Blockchain-based Method of the Secure Storage of Medical Records[J]. Journal of Jiangxi Normal University(Natural Science Edition), 2017,41(5):484-490. |

| 梅颖. 安全存储医疗记录的区块链方法研究[J]. 江西师范大学学报(自然科学版), 2017,41(5):484-490. | |

| [11] | NAKAMOTO S. Bitcoin: Apeer-to-peer Electronic Cash System[EB/OL]. http://bitcoin.org/bitcoin.pdf, 2016-6-12. |

| [12] | ANDROULAKI E, BARGER A, BORTNIKOV V, et al. Hyperledger Fabric: A Distributed Operating System for Permissioned Blockchains[C]// ACM. The Thirteenth EuroSys Conference, April 23-26, 2018, Portugal Porto. New York: ACM, 2018: 1-15. |

| [13] | BLAZE M, BLEUMER G, STRAUSS M. Divertible Protocols and Atomic Proxy Cryptography[C]// Springer. International Conference on the Theory and Applications of Cryptographic Techniques, May 31 - June 4, 1998, Espoo, Finland. Heidelberg: Springer-Berlin, 1998: 127-144. |

| [14] | LANG Xun, WEI Lixian, WANG Xu-an, et al. Cryptographic Access Control Scheme for Cloud Storage Based on Proxy Re-encryption[J]. Journal of Computer Applications, 2014,34(3):724-727, 741. |

| 郎讯, 魏立线, 王绪安, 等. 基于代理重加密的云存储密文访问控制方案[J]. 计算机应用, 2014,34(3):724-727,741. | |

| [15] | NOR R M, RAHMAN M M H, RAHMAN T, et al. Blockchain Sadaqa Mechanism for Disaster Aid Crowd Funding[EB/OL]. http://irep.iium.edu.my/61375/, 2020-5-25. |

| [16] | TAN Haibo, ZHOU Tong, ZHAO He, et al. Archival Data Protection and Sharing Method Based on Blockchain[J]. Journal of Software, 2019,30(9):2620-2635. |

| 谭海波, 周桐, 赵赫, 等. 基于区块链的档案数据保护与共享方法[J]. 软件学报, 2019,30(9):2620-2635. | |

| [17] | SHENG Nianzu, LI Fang, LI Xiaofeng, et al. Data Capitalization Method Based on Blockchain Smart Contract for Internet of Things[J]. Journal of Zhejiang University(Engineering Science), 2018,52(11):2150-2158. |

| 盛念祖, 李芳, 李晓风, 等. 基于区块链智能合约的物联网数据资产化方法[J]. 浙江大学学报(工学版), 2018,52(11):2150-2158. |

| [1] | 韩磊, 陈武平, 曾志强, 曾颖明. 区块链层级网络结构与应用研究[J]. 信息网络安全, 2020, 20(9): 112-116. |

| [2] | 汪金苗, 谢永恒, 王国威, 李易庭. 基于属性基加密的区块链隐私保护与访问控制方法[J]. 信息网络安全, 2020, 20(9): 47-51. |

| [3] | 石润华, 石泽. 基于区块链技术的物联网密钥管理方案[J]. 信息网络安全, 2020, 20(8): 1-8. |

| [4] | 边玲玉, 张琳琳, 赵楷, 石飞. 基于LightGBM的以太坊恶意账户检测方法[J]. 信息网络安全, 2020, 20(4): 73-80. |

| [5] | 毛志来, 刘亚楠, 孙惠平, 陈钟. 区块链性能扩展与安全研究[J]. 信息网络安全, 2020, 20(3): 56-64. |

| [6] | 张艺, 刘红燕, 咸鹤群, 田呈亮. 基于授权记录的云存储加密数据去重方法[J]. 信息网络安全, 2020, 20(3): 75-82. |

| [7] | 郎为民, 张汉, 赵毅丰, 姚晋芳. 一种基于区块链的物联网行为监控和活动管理方案[J]. 信息网络安全, 2020, 20(2): 22-29. |

| [8] | 姚萌萌, 唐黎, 凌永兴, 肖卫东. 基于串空间的安全协议形式化分析研究[J]. 信息网络安全, 2020, 20(2): 30-36. |

| [9] | 周艺华, 吕竹青, 杨宇光, 侍伟敏. 基于区块链技术的数据存证管理系统[J]. 信息网络安全, 2019, 19(8): 8-14. |

| [10] | 路爱同, 赵阔, 杨晶莹, 王峰. 区块链跨链技术研究[J]. 信息网络安全, 2019, 19(8): 83-90. |

| [11] | 郑敏, 王虹, 刘洪, 谭冲. 区块链共识算法研究综述[J]. 信息网络安全, 2019, 19(7): 8-24. |

| [12] | 周元健, 秦冬梅, 刘忆宁, 吕松展. 基于区块链的可信仓单系统设计[J]. 信息网络安全, 2019, 19(6): 84-90. |

| [13] | 王文明, 施重阳, 王英豪, 危德健. 基于区块链技术的交易及其安全性研究[J]. 信息网络安全, 2019, 19(5): 1-9. |

| [14] | 黑一鸣, 刘建伟, 张宗洋, 喻辉. 基于区块链的可公开验证分布式云存储系统[J]. 信息网络安全, 2019, 19(3): 52-60. |

| [15] | 赵国锋, 张明聪, 周继华, 赵涛. 基于纠删码的区块链系统区块文件存储模型的研究与应用[J]. 信息网络安全, 2019, 19(2): 28-35. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||