信息网络安全 ›› 2021, Vol. 21 ›› Issue (11): 40-47.doi: 10.3969/j.issn.1671-1122.2021.11.005

基于智能合约的云存储共享数据访问控制方法

- 1.北京交通大学智能交通数据安全与隐私保护技术北京市重点实验室,北京 100044

2.北京计算机技术及应用研究所,北京 100854

-

收稿日期:2021-06-29出版日期:2021-11-10发布日期:2021-11-24 -

通讯作者:王健 E-mail:wangjian@bjtu.edu.cn -

作者简介:王健(1975—),男,山东,副教授,博士,主要研究方向为密码应用、区块链、网络安全、智能计算|于航(1997—),男,北京,硕士研究生,主要研究方向为信息安全和区块链|韩臻(1962—),男,浙江,教授,博士,主要研究方向为可信计算、保密技术|韩磊(1983—),男,河北,高级工程师,博士,主要研究方向为信息安全、密码应用、智能算法安全等 -

基金资助:国家重点研发计划(2020YFB2103800);中国国家铁路集团有限公司科技研究开发计划重点课题(N2020W005)

Access Control Methods of Data Sharing in Cloud Storage Based on Smart Contract

WANG Jian1( ), YU Hang1, HAN Zhen1, HAN Lei2

), YU Hang1, HAN Zhen1, HAN Lei2

- 1. Beijing Key Laboratory of Security and Privacy in Intelligent Transportation, Beijing Jiaotong University, Beijing 100044, China

2. Beijing Institute of Computer Technology and Applications, Beijing 100854, China

-

Received:2021-06-29Online:2021-11-10Published:2021-11-24 -

Contact:WANG Jian E-mail:wangjian@bjtu.edu.cn

摘要:

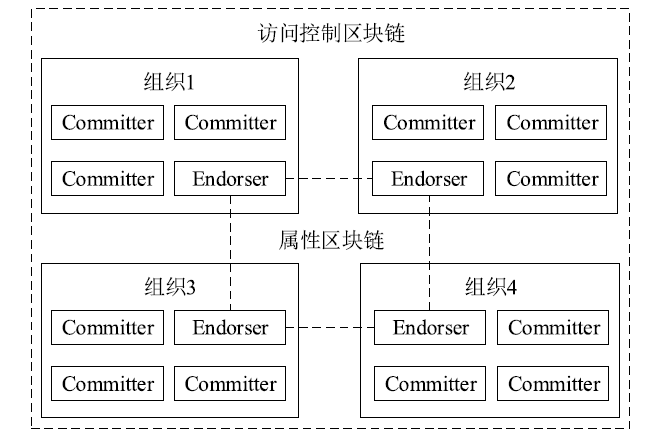

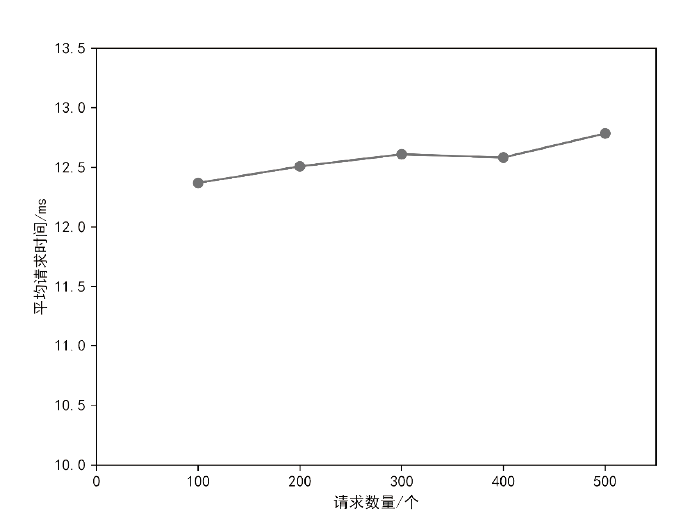

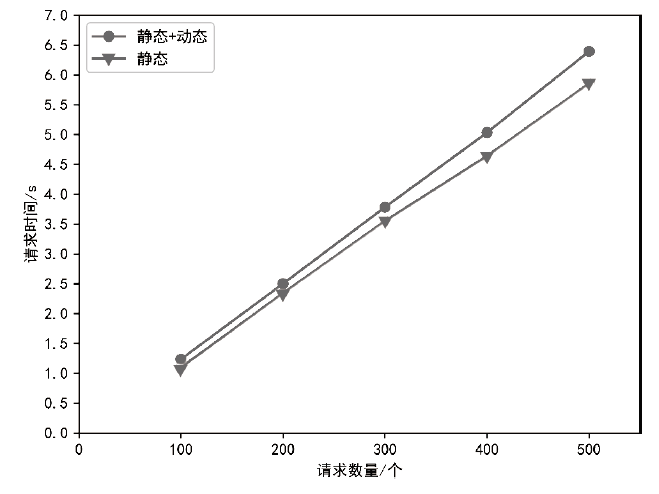

云存储已经成为数据外包、企业数据存储等数据存储的主要方式,然而云存储也面临着安全挑战,迫切需要实现对数据的访问控制及访问审计。文章在基于属性的访问控制模型的基础上,通过在区块链中存储用户属性信息和访问历史记录信息,实现了基于智能合约的静态和动态访问控制方法,提高了系统安全性和用户隐私保护。理论分析和实验表明,文中数据访问控制方法可以更有效地解决数据安全性和系统可扩展性等问题。

中图分类号:

引用本文

王健, 于航, 韩臻, 韩磊. 基于智能合约的云存储共享数据访问控制方法[J]. 信息网络安全, 2021, 21(11): 40-47.

WANG Jian, YU Hang, HAN Zhen, HAN Lei. Access Control Methods of Data Sharing in Cloud Storage Based on Smart Contract[J]. Netinfo Security, 2021, 21(11): 40-47.

表4

访问控制方法中的变量和方法名

| 变量和方法名 | 信息项 | 含义 |

|---|---|---|

| Verify() | Verify(Attribute, AcInfo) | 判断属性是否满足访问控制规则 |

| Time | Time | 请求的时间戳 |

| MI | MinlInterval | 两个连续请求间最小时间间隔 |

| IH | IllegalHistory | 非法访问行为的历史记录 |

| IH.Number | IH.Number | 近期发生非法访问行为的次数 |

| IH.Pently | IH.Pently | 发生非法访问行为给予的惩罚时间 |

| IH.LastTime | IH.LastTime | 最近一次发生非法访问行为的时间戳 |

| IT | IllegalThreshold | 非法访问行为次数的阈值 |

| IP | IllegalPently | 非法访问行为的惩罚时间 |

| MH | MisBehaviourHistory | 恶意行为历史记录 |

| MH.Number | MH.Number | 近期频繁访问的次数 |

| MH.Pently | MH.Pently | 发生频繁访问行为给予的惩罚时间 |

| MH.LastTime | MH.LastTime | 最近发生频繁访问行为的时间戳 |

| MT | MisBehaviourThreshold | 恶意行为次数的阈值 |

| MP | MisBehaviourPently | 判定为恶意行为时给予的惩罚时间 |

表4

| [1] | WANG Yuding, YANG Jiahai, XU Cong, et al. Survey on Access Control Technologies for Cloud Computing[J]. Journal of Software, 2015, 26(5):1129-1150. |

| 王于丁, 杨家海, 徐聪, 等. 云计算访问控制技术研究综述[J]. 软件学报, 2015, 26(5):1129-1150. | |

| [2] |

NOVO O. Blockchain Meets IoT: An Architecture for Scalable Access Management in IoT[J]. IEEE Internet of Things Journal, 2018, 5(2):1184-1195.

doi: 10.1109/JIOT.2018.2812239 URL |

| [3] |

NOVO O. Scalable Access Management in IoT Using Blockchain: A Performance Evaluation[J]. IEEE Internet of Things Journal, 2018, 6(3):4694-4701.

doi: 10.1109/JIoT.6488907 URL |

| [4] |

OUADDAH A, ABOU ELKALAM A, AIT OUAHMAN A. FairAccess: A New Blockchain-based Access Control Framework for the Internet of Things[J]. Security and Communication Networks, 2016, 9(18):5943-5964.

doi: 10.1002/sec.v9.18 URL |

| [5] |

ZHANG Yan, LI Bing, LIU Ben, et al. An Attribute-based Collaborative Access Control Scheme Using Blockchain for IoT Devices[J]. Electronics, 2020, 9(2):285.

doi: 10.3390/electronics9020285 URL |

| [6] | PINNO O J A, GREGIO A R A, DE BONA L C E. Controlchain: Blockchain as a Central Enabler for Access Control Authorizations in the IoT[C]// IEEE. 2017 IEEE Global Communications Conference, December 4-8, 2017, Singapore. New York: IEEE, 2017: 1-6. |

| [7] | ROUHANI S, BUTTERWORTH L, SIMMONS A D, et al. MediChain TM: A Secure Decentralized Medical Data Asset Management System[C]// IEEE. 2018 IEEE International Conference on Internet of Things(iThings) and IEEE Green Computing and Communications(GreenCom) and IEEE Cyber, Physical and Social Computing (CPSCom) and IEEE Smart Data(SmartData), July 30-Auguest 3, 2018, Halifix, Canada. New Jersey: IEEE, 2018: 1533-1538. |

| [8] | XIA Qi, SIFAH E B, ASAMOAH K O, et al. MeDShare: Trust-less Medical Data Sharing Among Cloud Service Providers via Blockchain[EB/OL]. https://ieeexplore.ieee.org/stamp/stamp.jsp?arnumber=7990130, 2017-07-24. |

| [9] | TANWAR S, PAREKH K, EVANS R. Blockchain-based Electronic Healthcare Record System for Healthcare 4.0 Applications[EB/OL]. https://www.sciencedirect.com/science/article/abs/pii/S2214212619306155?via%3Dihub, 2020-12-22. |

| [10] |

ZHANG Yuanyu, KASAHARA S, SHEN Yulong, et al. Smart Contract-based Access Control for the Internet of Things[J]. IEEE Internet of Things Journal, 2018, 6(2):1594-1605.

doi: 10.1109/JIoT.6488907 URL |

| [11] | ROUHANI S, POURHEIDARI V, DETERS R. Physical Access Control Management System Based on Permissioned Blockchain[C]// IEEE. 2018 IEEE International Conference on Internet of Things(iThings) and IEEE Green Computing and Communications(GreenCom) and IEEE Cyber, Physical and Social Computing(CPSCom) and IEEE Smart Data(SmartData), July 30-Auguest 3, 2018, Halifix, Canada. New Jersey: IEEE, 2018: 1078-1083. |

| [12] | AMOON M, ALTAMEEM T, ALTAMEEM A. RRAC: Role Based Reputed Access Control Method for Mitigating Malicious Impact in Intelligent IoT Platforms[EB/OL]. https://www.sciencedirect.com/science/article/abs/pii/S0140366419316159, 2020-12-23. |

| [13] |

PAL S, RABEHAJA T, HILL A, et al. On the Integration of Blockchain to the Internet of Things for Enabling Access Right Delegation[J]. IEEE Internet of Things Journal, 2020, 7(4):2630-2639.

doi: 10.1109/JIoT.6488907 URL |

| [14] | PAILLISSE J, SUBIRA J, LOPEZ A, et al. Distributed Access Control with Blockchain[C]// IEEE. ICC 2019-2019 IEEE International Conference on Communications(ICC), May 20-24, 2019, Shanghai, China. New Jersey: IEEE, 2019: 1-6. |

| [15] | ROUHANI S, DETERS R. Blockchain Based Access Control Systems: State of the Art and Challenges[C]// IEEE. IEEE/WIC/ACM International Conference on Web Intelligence, October 14-17, 2019, Thessaloniki, Greece. New Jersey: IEEE, 2019: 423-428. |

| [1] | 孙力. 区块链+在线教育资源联盟信息保护机制研究与应用[J]. 信息网络安全, 2021, 21(9): 32-39. |

| [2] | 陈凯杰, 熊焰, 黄文超, 武建双. 一种基于拜占庭容错的PoS共识协议形式化分析方法[J]. 信息网络安全, 2021, 21(8): 35-42. |

| [3] | 靳姝婷, 何泾沙, 朱娜斐, 潘世佳. 基于本体推理的隐私保护访问控制机制研究[J]. 信息网络安全, 2021, 21(8): 52-61. |

| [4] | 任涛, 金若辰, 罗咏梅. 融合区块链与联邦学习的网络入侵检测算法[J]. 信息网络安全, 2021, 21(7): 27-34. |

| [5] | 沈卓炜, 高鹏, 许心宇. 基于安全协商的DDS安全通信中间件设计[J]. 信息网络安全, 2021, 21(6): 19-25. |

| [6] | 吴奕, 仲盛. 区块链共识算法Raft研究[J]. 信息网络安全, 2021, 21(6): 36-44. |

| [7] | 李鹏, 郑田甜, 徐鹤, 朱枫. 基于区块链技术的RFID安全认证协议[J]. 信息网络安全, 2021, 21(5): 1-11. |

| [8] | 周由胜, 钟天琦. 基于区块链的公平交换方案[J]. 信息网络安全, 2021, 21(5): 19-30. |

| [9] | 刘子昂, 黄缘缘, 马佳利, 周睿. 基于区块链的医疗数据滥用监控平台设计与实现[J]. 信息网络安全, 2021, 21(5): 58-66. |

| [10] | 芦效峰, 付淞兵. 属性基加密和区块链结合的可信数据访问控制方案[J]. 信息网络安全, 2021, 21(3): 7-8. |

| [11] | 张应辉, 朱甜, 郑东. 基于区块链的多关键字细粒度可搜索加密方案[J]. 信息网络安全, 2021, 21(2): 34-44. |

| [12] | 储志强, 仵冀颖, 徐磊, 杜聪. 基于区块链的分布式离链存储框架设计[J]. 信息网络安全, 2021, 21(2): 87-93. |

| [13] | 李坤昌, 石润华, 李恩. 智能电网中数据聚合与用户查询隐私保护研究[J]. 信息网络安全, 2021, 21(11): 65-74. |

| [14] | 于克辰, 郭莉, 姚萌萌. 基于区块链的高价值数据共享系统设计[J]. 信息网络安全, 2021, 21(11): 75-84. |

| [15] | 魏占祯, 彭星源, 赵洪. SDN中基于用户信任度的资源访问控制方案[J]. 信息网络安全, 2021, 21(10): 33-40. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||