信息网络安全 ›› 2018, Vol. 18 ›› Issue (10): 45-50.doi: 10.3969/j.issn.1671-1122.2018.10.007

基于改进选择算子的NIDS多媒体包多线程择危处理模型

- 1.西安建筑科技大学管理学院,陕西西安710055

2. 西安工程大学计算机科学学院新型网络智能信息服务国家地方联合工程研究中心,陕西西安710048

3.西安电子科技大学网络与信息安全学院,陕西西安710071

-

收稿日期:2018-02-20出版日期:2018-10-10发布日期:2020-05-11 -

作者简介:作者简介:赵旭(1978—),男,陕西,博士研究生,主要研究方向为网络安全;黄光球(1964—),男,湖南,教授,博士,主要研究方向为网络安全和复杂系统建模;崔艳鹏(1978—),女,陕西,副教授,博士,主要研究方向为网络安全;王明明(1982—),男,陕西,副教授,博士,主要研究方向为信息安全。

-

基金资助:国家自然科学基金[61601358];陕西省自然科学基础研究计划重点项目[2015JZ010];陕西省教育厅专项科研项目[16JK1347];西安市科技计划[201805030YD8CG14(8)];西安市碑林区科技计划[GX1708]

Improvement of Selection Operator in Multithreading Model for Multimedia Packets in NIDS

Xu ZHAO1,2( ), Guangqiu HUANG1, Yanpeng CUI3, Mingming WANG2

), Guangqiu HUANG1, Yanpeng CUI3, Mingming WANG2

- 1. School of Management,Xi’an University of Architecture & Technology,Xi’an Shannxi 710055,China

2. School of Computer Science,Xi’an Polytechnic University,National and Local Joint Engineering Research Center for Advanced Networking & Intelligent Information Service,Xi’an Shannxi 710048,China

3. School of Cyber Engineering,XIDIAN University,Xi’an Shannxi 710071,China

-

Received:2018-02-20Online:2018-10-10Published:2020-05-11

摘要:

网络入侵检测系统(NIDS)在流量超过其负载能力时,漏检率将不可避免,此时应将有限的处理能力优先用于较危险的数据包。因多媒体包在流量中所占比例较大,基于遗传算法的NIDS多媒体包多线程择危处理模型能取得良好效果。由于使用轮盘赌选择算法,该模型存在漏选高危险系数多媒体包的可能。文章通过最优保存策略对选择算子进行改进,并对模型提出新的处理步骤,使系统每个线程内选择处理的多媒体包的危险系数总和最大,同时每个线程的处理能力得到了充分利用。实验表明,改进后的入侵检测模型对危险系数较高的多媒体文件检测率有所提高,目标函数的收敛性也得到加强。

中图分类号:

引用本文

赵旭, 黄光球, 崔艳鹏, 王明明. 基于改进选择算子的NIDS多媒体包多线程择危处理模型[J]. 信息网络安全, 2018, 18(10): 45-50.

Xu ZHAO, Guangqiu HUANG, Yanpeng CUI, Mingming WANG. Improvement of Selection Operator in Multithreading Model for Multimedia Packets in NIDS[J]. Netinfo Security, 2018, 18(10): 45-50.

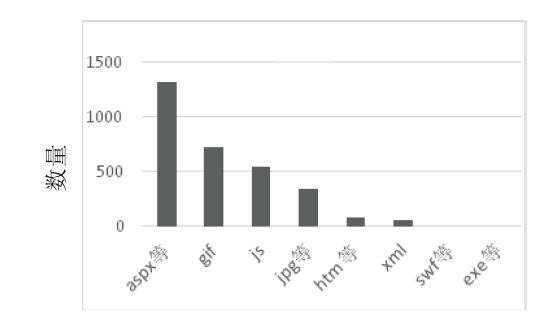

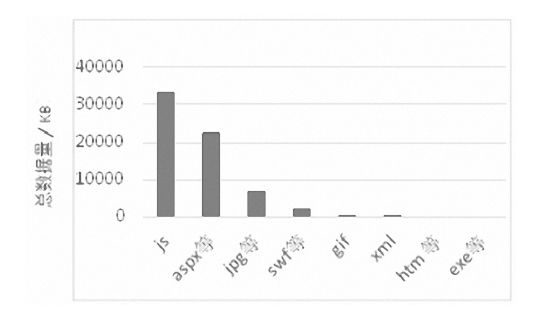

表3

背景流量中各类多媒体数据包信息

| MIME类型 | 文件类型 | 数量 | 总数据量/KB | 平均长度/Kb | 危险系数 |

|---|---|---|---|---|---|

| Application、octet-stream | exe、bin、 rar 等 | 3 | 121 | 40 | 3.0 |

| x-javascript | js | 545 | 33245 | 61 | 2.5 |

| text、html | Htm、html、hts等 | 81 | 243 | 3 | 1.6 |

| application、x-asap等页面类 | asp、aspx、jsp等 | 1320 | 22440 | 17 | 1.6 |

| text、xml | |||||

| application | xml | 59 | 708 | 12 | 1.3 |

| image、jpeg | Jpz、jpg、jpeg等 | 340 | 7140 | 21 | 1.5 |

| [1] | ZHANG Ping, LIU Yanbing, YU Jing, et al.Hashtrie: A Space Efficient Multi Pattern String Matching Algorithm[J]. Journal of Communication, 2015, 36(10): 172-180. |

| 张萍, 刘燕兵, 于静,等. Hashtrie:一种空间高效的多模式串匹配算法[J]. 通信学报, 2015, 36(10):172-180. | |

| [2] | ZHAO Guofeng, YE Fei, YAO Yongan,et al.Design and Implementation of A Multi-pattern String Matching Algorithm in Cloud Center Network Intrusion Detection System[J].Netinfo Security, 2018,18(1): 52-57. |

| 赵国锋,叶飞,姚永安,等.一种面向云中心网络入侵检测的多模式匹配算法[J].信息网络安全,2018,18(1):52-57. | |

| [3] | ZHAO Xu.Research on a Structure of the Multimedia List Oriented Network Intrusion Detection System[J]. International Journal of Security and Its Applications, 2016, 10(12):53-68. |

| [4] | CHENG Dongmei, YAN Biao, WEN Hui, et al.The Design and Implement of Rule Matching-based Distributed Intrusion Detection Framework for Industry Control System[J]. Netinfo Security,2017 ,17(7): 45-51. |

| 程冬梅,严彪,文辉,等.基于规则匹配的分布式工控入侵检测系统设计与实现[J].信息网络安全,2017,17(7):45-51. | |

| [5] | GAO Ni, GAO Ling, HE Yiyue, et al.Lightweight Intrusion Detection Model Based on Dimensionality Reduction of Self Encoded Network[J]. Acta Electronica Sinica, 2017, 45(3): 730-739. |

| 高妮, 高岭, 贺毅岳,等. 基于自编码网络特征降维的轻量级入侵检测模型[J].电子学报, 2017, 45(3):730-739. | |

| [6] | QI Mingyu, LIU Ming, FU Yanming.Research on Network Intrusion Detection Using Support Vector Machines Based on Principal Component Analysis[J]. Netinfo Security, 2015,15(2): 15-18. |

| 戚名钰,刘铭,傅彦铭.基于PCA的SVM网络入侵检测研究[J]. 信息网络安全,2015,15(2):15-18. | |

| [7] | BUCZAK A L, GUVEN E.A Survey of Data Mining And Machine Learning Methods for Cyber Security Intrusion Detection[J]. IEEE Communications Surveys & Tutorials, 2016, 18(2):1153-1176. |

| [8] | ZUECH R, KHOSHGOFTAAR T M, WALD R.Intrusion Detection And Big Heterogeneous Data: A Survey[J]. Journal of Big Data, 2015, 2(1):3. |

| [9] | DONG Yuning, WANG Bye, FANG Shuguang,et al.A Summary of The Identification And Classification of Multimedia Communications Traffic[J]. Journal of Nanjing University of Posts and Telecommunications (Natural Science Edition), 2013, 33(3): 35-44. |

| 董育宁, 王再见, 房曙光,等. 多媒体通信业务流识别与分类方法综述[J]. 南京邮电大学学报(自然科学版), 2013, 33(3):35-44. | |

| [10] | BAI Jun, XIA Jingbo, WU Jixiang,et al.Summary of Real Time Network Traffic Classification Research[J]. Computer Science, 2013, 40(9): 8-15. |

| 柏骏, 夏靖波, 吴吉祥,等. 实时网络流量分类研究综述[J]. 计算机科学, 2013, 40(9):8-15. | |

| [11] | ZHAO Xu.Dynamic Adaptive Multimedia Data Processing Method Based on Snort[J]. Computer System Application, 2011, 20(4): 211-213. |

| 赵旭. 基于Snort的动态自适应多媒体数据处理方法[J]. 计算机系统应用, 2011, 20(4):211-213. | |

| [12] | WEI Shuning, CHEN Xing, TANG Yong, et al.Research on the Application of AR-HELM Algorithm in Network Traffic Classifi Cation[J].Netinfo Security, 2018,18(1):9-14. |

| 魏书宁,陈幸如,唐勇,等.AR-HELM算法在网络流量分类中的应用研究[J].信息网络安全,2018,18(1):9-14. | |

| [13] | WANG Zaijian, DONG Yuning, MAO Shiwen, et al.Internet Multimedia Traffic Classification from Qos Perspective Using Semi-Supervised Dictionary Learning Models[J]. China Communications (English Edition), 2017, 14(10):202-218. |

| [14] | WU Xiaoping, ZHOU Zhou, LI Hongcheng.Research and Implementation on Network Traffic Anomaly Detection without Guidance Learning with Spark[J]. Netinfo Security, 2016,16(6):1-7. |

| 吴晓平,周舟,李洪成.Spark框架下基于无指导学习环境的网络流量异常检测研究与实现[J]. 信息网络安全,2016,16(6):1-7. | |

| [15] | MARQUES O, Baillargeon P.Design of A Multimedia Traffic Classifier for Snort[J]. Information Management & Computer Security, 2007, 15(3):241-256. |

| [16] | ZHAO X.Optimization of Dynamic Programming to the Multimedia Packets Processing Method for Network Intrusion Detection System[J]. International Journal of Security and Its Applications, 2015, 9(11):35-46. |

| [17] | ZHAO Xu.The Optimization Research of The Multimedia Packets Processing Method in NIDS with 0/1 Knapsack Problem[J]. International Journal of Network Security, 2015, 17(3):351-356. |

| [18] | MARQUES O, BAILLARGEON P.A Multimedia Traffic Classification Scheme for Intrusion Detection Systems[C]// IEEE.International Conference on Information Technology and Applications, Auguest 1-4, 2005. Seattle, WA, USA . New York: IEEE Computer Society, 2005:496-501. |

| [19] | ZANDER S, ARMITAGE G.Practical Machine Learning Based Multimedia Traffic Classification for Distributed Qos Management[C]// IEEE. 2011 IEEE 36th Conference on Local Computer Networks,October 4-7, 2011, Bonn, Germany. New York: IEEE, 2011:399-406. |

| [20] | ZHAO Xu, WANG Wei.Genetic Algorithm Based NIDS Multimedia Package Multithread Processing Model[J]. Computer Engineering and Application, 2016, 52(14):115-118. |

| 赵旭, 王伟. 结合遗传算法的NIDS多媒体包多线程择危处理模型[J]. 计算机工程与应用, 2016, 52(14):115-118. |

| [1] | 王蓉, 马春光, 武朋. 基于联邦学习和卷积神经网络的入侵检测方法[J]. 信息网络安全, 2020, 20(4): 47-54. |

| [2] | 罗文华, 许彩滇. 基于改进MajorClust聚类的网络入侵行为检测[J]. 信息网络安全, 2020, 20(2): 14-21. |

| [3] | 康健, 王杰, 李正旭, 张光妲. 物联网中一种基于多种特征提取策略的入侵检测模型[J]. 信息网络安全, 2019, 19(9): 21-25. |

| [4] | 冯文英, 郭晓博, 何原野, 薛聪. 基于前馈神经网络的入侵检测模型[J]. 信息网络安全, 2019, 19(9): 101-105. |

| [5] | 饶绪黎, 徐彭娜, 陈志德, 许力. 基于不完全信息的深度学习网络入侵检测[J]. 信息网络安全, 2019, 19(6): 53-60. |

| [6] | 刘敬浩, 毛思平, 付晓梅. 基于ICA算法与深度神经网络的入侵检测模型[J]. 信息网络安全, 2019, 19(3): 1-10. |

| [7] | 陈虹, 肖越, 肖成龙, 陈建虎. 融合最大相异系数密度的SMOTE算法的入侵检测方法[J]. 信息网络安全, 2019, 19(3): 61-71. |

| [8] | 田峥, 李树, 孙毅臻, 黎曦. 一种面向S7协议的工控系统入侵检测模型[J]. 信息网络安全, 2019, 19(11): 8-13. |

| [9] | 张阳, 姚原岗. 基于Xgboost算法的网络入侵检测研究[J]. 信息网络安全, 2018, 18(9): 102-105. |

| [10] | 张戈琳, 李勇. 非负矩阵分解算法优化及其在入侵检测中的应用[J]. 信息网络安全, 2018, 18(8): 73-78. |

| [11] | 魏书宁, 陈幸如, 焦永, 王进. AR-OSELM算法在网络入侵检测中的应用研究[J]. 信息网络安全, 2018, 0(6): 1-6. |

| [12] | 和湘, 刘晟, 姜吉国. 基于机器学习的入侵检测方法对比研究[J]. 信息网络安全, 2018, 0(5): 1-11. |

| [13] | 刘超玲, 张棪, 杨慧然, 吴宏晶. 基于DPDK的虚拟化网络入侵防御系统设计与实现[J]. 信息网络安全, 2018, 0(5): 41-51. |

| [14] | 陈红松, 王钢, 宋建林. 基于云计算入侵检测数据集的内网用户异常行为分类算法研究[J]. 信息网络安全, 2018, 0(3): 1-7. |

| [15] | 翟继强, 肖亚军, 杨海陆, 王健. 改进的人工蜂群结合优化的随机森林的U2R攻击检测研究[J]. 信息网络安全, 2018, 18(12): 38-45. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||