信息网络安全 ›› 2018, Vol. 18 ›› Issue (5): 41-51.doi: 10.3969/j.issn.1671-1122.2018.05.005

基于DPDK的虚拟化网络入侵防御系统设计与实现

刘超玲1,2( ), 张棪1,2, 杨慧然1,2, 吴宏晶1,2

), 张棪1,2, 杨慧然1,2, 吴宏晶1,2

- 1.中国科学院信息工程研究所,北京 100195

2.中国科学院大学网络空间安全学院,北京 100195

-

收稿日期:2018-01-15出版日期:2018-05-15发布日期:2020-05-11 -

作者简介:作者简介:刘超玲(1992—),女,广东,硕士研究生,主要研究方向为虚拟化与安全防护;张棪(1980—),男,四川,副研究员,博士,主要研究方向为内容网络与安全、网络虚拟化与安全、大数据技术;杨慧然(1991—),女,山西,硕士,主要研究方向为网络虚拟化;吴宏晶(1993—),男,福建,硕士研究生,主要研究方向为网络虚拟化与安全。

-

基金资助:国家自然科学基金[61701494]

Design and Implementation of a DPDK-based Virtual NIPS

Chaoling LIU1,2( ), Yan ZHANG1,2, Huiran YANG1,2, Hongjing WU1,2

), Yan ZHANG1,2, Huiran YANG1,2, Hongjing WU1,2

- 1. Institute of Information Engineering, Chinese Academy of Sciences, Beijing 100195, China

2. School of Cyber Security, University of Chinese Academy of Sciences, Beijing 100195, China

-

Received:2018-01-15Online:2018-05-15Published:2020-05-11

摘要:

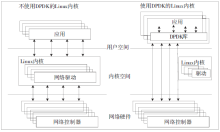

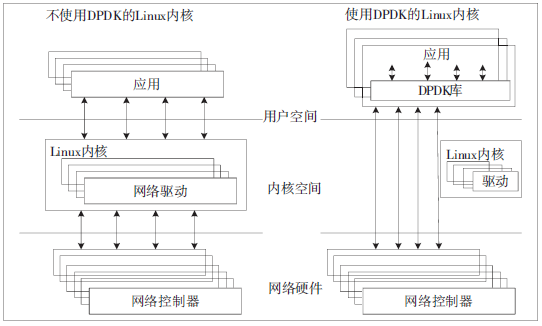

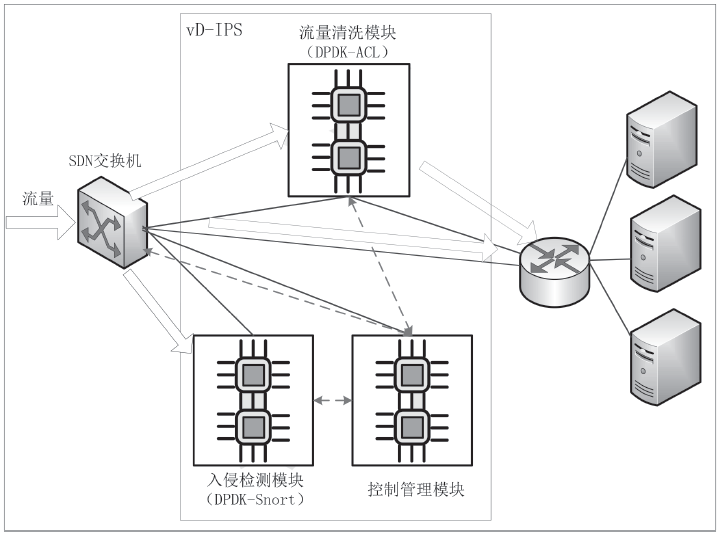

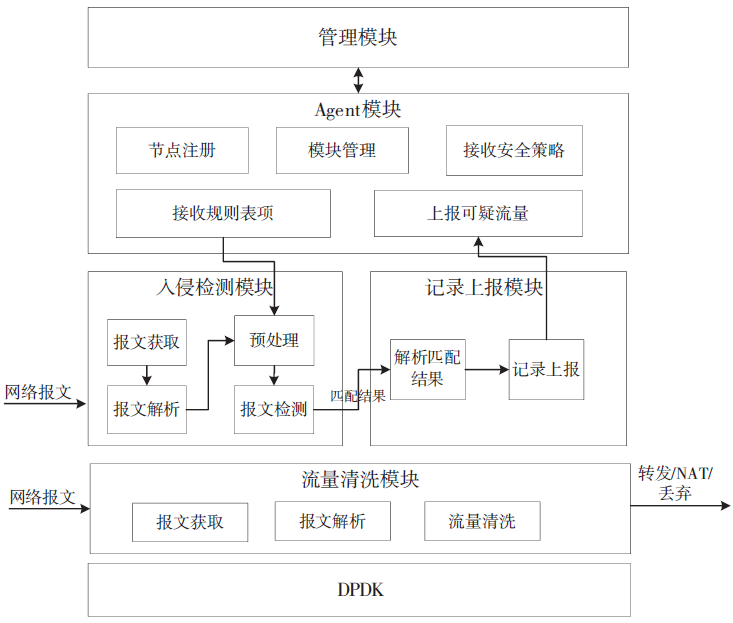

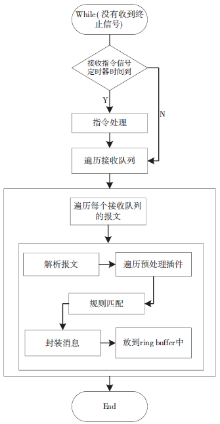

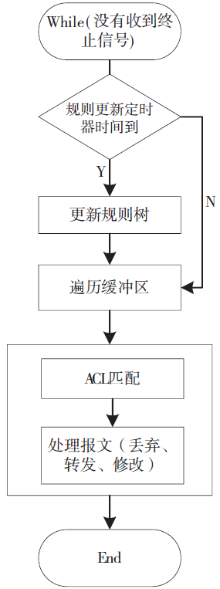

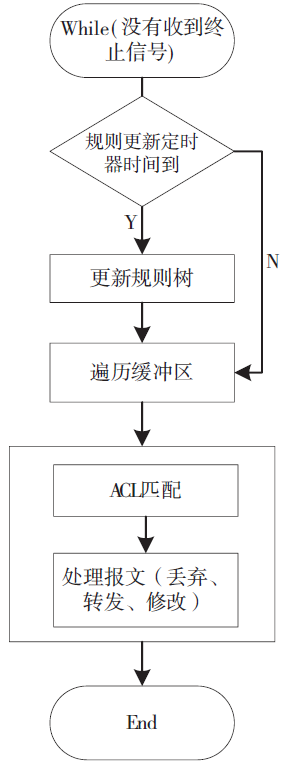

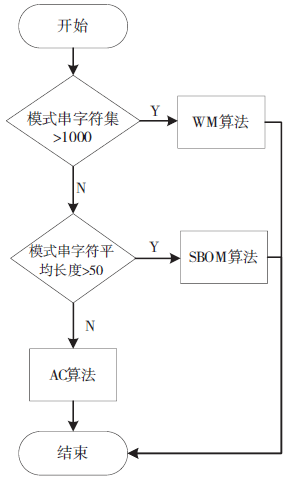

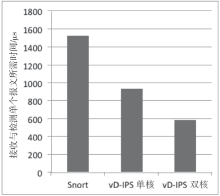

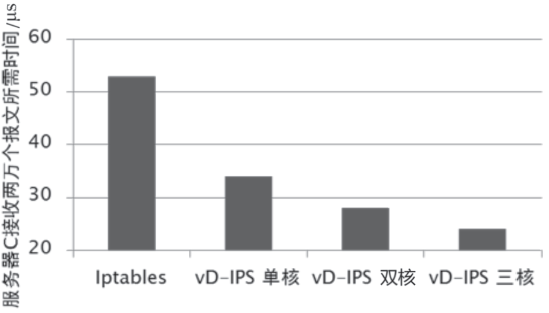

面对日益严峻的网络安全威胁,NIDS/NIPS成为实现网络安全防护的重要手段。针对现有NIDS/NIPS软件Snort和Iptables数据处理性能的不足,文章提出一种基于DPDK的虚拟化网络入侵防护系统vD-IPS。vD-IPS系统的整体架构,重点设计和实现了基于DPDK零拷贝的入侵检测模块、流量清洗模块。针对多元的攻击环境,设计并实现了模式匹配算法的选择机制。经过实验验证,vD-IPS满足入侵检测、流量清洗的功能需求,vD-IPS接收与检测报文单核比Snort提升约1.64倍,双核提升约2.62倍;vD-IPS转发报文单核比Iptables提升约1.56倍,双核提升约1.89倍,三核提升约2.21倍。与Snort和Iptables相比,vD-IPS在具有相同的入侵检测与防护能力的情况下还具有更优的性能,并且随着核数的增加,vD-IPS性能有进一步的提升。另外, vD-IPS 具备模式匹配算法选择功能,对于不同的模式串规模和字符串长度, vD-IPS 可以灵活选择对应最优的算法。

中图分类号:

引用本文

刘超玲, 张棪, 杨慧然, 吴宏晶. 基于DPDK的虚拟化网络入侵防御系统设计与实现[J]. 信息网络安全, 2018, 18(5): 41-51.

Chaoling LIU, Yan ZHANG, Huiran YANG, Hongjing WU. Design and Implementation of a DPDK-based Virtual NIPS[J]. Netinfo Security, 2018, 18(5): 41-51.

| [1] | CAO Zijian,ZHAO Yufeng,RONG Xiaofeng.Platform Design of Network Intrusion Detection Cooperating with Firewall[J].Netinfo Security,2012(9):12-14. |

| 曹子建,赵宇峰,容晓峰.网络入侵检测与防火墙联动平台设计[J].信息网络安全,2012(9):12-14. | |

| [2] | QING Hao,YUAN Hongchun.Research on Intrusion Prevention System and Its Implementation[J].Communications Technology,2003(6):101-103. |

| 卿昊,袁宏春.入侵防御系统(IPS)的技术研究及其实现[J].通信技术,2003(6):101-103. | |

| [3] | ISS. Flaw: ISS RealSecure[EB/OL]. ,2018-1-10. |

| [4] | CISCO.Cisco[EB/OL].,2018-1-10. |

| [5] | NSFOCUS. NGIPS[EB/OL]. ,2018-1-10. |

| [6] | TOPSEC. topsec IPS[EB/OL]. ,2018-1-10. |

| [7] | LI Kang, XIN Yang, ZHU Hongliang.Analysis and Design of Packet Capture Module in Intrusion Detection System Based on Snort[J].Netinfo Security,2012(10):23-28. |

| 李康,辛阳,朱洪亮.Snort入侵检测系统中数据包捕获模块的分析与设计[J].信息网络安全,2012(10):23-28. | |

| [8] | SURICATA. Suricata[EB/OL]., 2018-1-10. |

| [9] | PFSENSE. Pfsense[EB/OL].,2018-1-10. |

| [10] | NETFILTER. Iptables [EB/OL].,2018-1-10. |

| [11] | SHOREWALL. shorewall[EB/OL].,2018-1-10. |

| [12] | UBUNTU, wiki. Ufw UserGuide[EB/OL]. ,2018-1-10. |

| [13] | VUURMUUR. Vuurmuur Firewall[EB/OL].,2018-1-10. |

| [14] | INTEL. DPDK[EB/OL]. ,2018-1-10. |

| [15] | CHENG Jie.Data Structures[M]. Beijing: TsingHua University Press,2011. |

| 程杰. 大话数据结构[M]. 北京:清华大学出版社, 2011. | |

| [16] | SIMONE F, THIERRY L.A Multiple Sliding Windows Approach to Speed up String Matching Algorithms[J]. Lecture Notes in Computer Science, 2012, 72(76):172-183. |

| [17] | WU Xihong,ZENG Feng.Research on AC Multiple Pattern Matching Algorithm[J].Computer Engineering,2012, 38(6): 279-281. |

| 巫喜红,曾锋.AC 多模式匹配算法研究[J].计算机工程,2012, 38(6):279-281. | |

| [18] | DONG Zhixin,FANG Binxing.Optimization Research of Multi Pattern Matching Algorithm Based on AC_QS[J].Intelligent Computer and Applications,2017,7(5):100-103. |

| 董志鑫,方滨兴.基于AC_QS 多模式匹配算法的优化研究[J].智能计算机与应用,2017,7(5):100-103. | |

| [19] | QQ_32023541.The Principle of CW Clustering Algorithm[EB/OL]. ,2018-1-10. |

| [20] | ZHAO Guofeng,YE Fei,YAO Yongan,et al.Design and Implementation of a Multi-pattern String Matching Algorithm in Cloud Center Network Intrusion Detection System[J].Netinfo Security,2018(1):52-57. |

| 赵国锋,叶飞,姚永安,等.一种面向云中心网络入侵检测的多模式匹配算法[J].信息网络安全,2018(1):52-57. | |

| [21] | LIU Ping, TAN Jianlong.A Fast String Matching Algorithm in Content-based XML Filtering[J].Journal of Chinese Infomation Processiog,2005(2):20-27. |

| 刘萍,谭建龙.XML 内容筛选中的快速串匹配算法[J].中文信息学报,2005(2):20-27. | |

| [22] | ZHOU Lihua.The Implementation of Network Intrusion Detection System Based on SBOM Algorithm[J].Intelligent Computer and Applications,2013,3(3):90-92. |

| 周丽华. 基于SBOM算法的网络入侵检测系统的实现[J].智能计算机与应用,2013,3(3):90-92. |

| [1] | 王蓉, 马春光, 武朋. 基于联邦学习和卷积神经网络的入侵检测方法[J]. 信息网络安全, 2020, 20(4): 47-54. |

| [2] | 罗文华, 许彩滇. 基于改进MajorClust聚类的网络入侵行为检测[J]. 信息网络安全, 2020, 20(2): 14-21. |

| [3] | 康健, 王杰, 李正旭, 张光妲. 物联网中一种基于多种特征提取策略的入侵检测模型[J]. 信息网络安全, 2019, 19(9): 21-25. |

| [4] | 冯文英, 郭晓博, 何原野, 薛聪. 基于前馈神经网络的入侵检测模型[J]. 信息网络安全, 2019, 19(9): 101-105. |

| [5] | 饶绪黎, 徐彭娜, 陈志德, 许力. 基于不完全信息的深度学习网络入侵检测[J]. 信息网络安全, 2019, 19(6): 53-60. |

| [6] | 刘敬浩, 毛思平, 付晓梅. 基于ICA算法与深度神经网络的入侵检测模型[J]. 信息网络安全, 2019, 19(3): 1-10. |

| [7] | 陈虹, 肖越, 肖成龙, 陈建虎. 融合最大相异系数密度的SMOTE算法的入侵检测方法[J]. 信息网络安全, 2019, 19(3): 61-71. |

| [8] | 田峥, 李树, 孙毅臻, 黎曦. 一种面向S7协议的工控系统入侵检测模型[J]. 信息网络安全, 2019, 19(11): 8-13. |

| [9] | 张阳, 姚原岗. 基于Xgboost算法的网络入侵检测研究[J]. 信息网络安全, 2018, 18(9): 102-105. |

| [10] | 张戈琳, 李勇. 非负矩阵分解算法优化及其在入侵检测中的应用[J]. 信息网络安全, 2018, 18(8): 73-78. |

| [11] | 魏书宁, 陈幸如, 焦永, 王进. AR-OSELM算法在网络入侵检测中的应用研究[J]. 信息网络安全, 2018, 18(6): 1-6. |

| [12] | 和湘, 刘晟, 姜吉国. 基于机器学习的入侵检测方法对比研究[J]. 信息网络安全, 2018, 18(5): 1-11. |

| [13] | 陈红松, 王钢, 宋建林. 基于云计算入侵检测数据集的内网用户异常行为分类算法研究[J]. 信息网络安全, 2018, 18(3): 1-7. |

| [14] | 翟继强, 肖亚军, 杨海陆, 王健. 改进的人工蜂群结合优化的随机森林的U2R攻击检测研究[J]. 信息网络安全, 2018, 18(12): 38-45. |

| [15] | 赵旭, 黄光球, 崔艳鹏, 王明明. 基于改进选择算子的NIDS多媒体包多线程择危处理模型[J]. 信息网络安全, 2018, 18(10): 45-50. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||