信息网络安全 ›› 2017, Vol. 17 ›› Issue (3): 21-26.doi: 10.3969/j.issn.1671-1122.2017.03.004

面向云计算的同态加密改进设计

- 1.中国通信建设集团设计院有限公司, 北京 100079

2.郑州市国家密码管理局,河南郑州 450000

-

收稿日期:2016-10-01出版日期:2017-03-20发布日期:2020-05-12 -

作者简介:作者简介:王永建(1981—) ,男,河南,高级工程师, 博士,主要研究方向为信息安全、云计算、大数据等;张健(1967—),男,河南,高级工程师,硕士,主要研究方向为数据通信、信息安全;程少豫(1970—),男,河南,高级工程师,本科,主要研究方向为密码安全及应用;铁小辉(1979—) ,男,河南,高级工程师,本科,主要研究方向为云计算、信息安全。

-

基金资助:国家自然科学基金[61173138];河南省重点科技攻关项目[152102210206]

An Improved Design of Homomorphic Encryption for Cloud Computing

Yongjian WANG1( ), Jian ZHANG1, Shaoyu CHENG2, Xiaohui TIE1

), Jian ZHANG1, Shaoyu CHENG2, Xiaohui TIE1

- 1.China International Telecommunication Construction Group Design & Research Institute, Beijing 100079, China

2.Zhengzhou State Encryption Administration, Zhengzhou Henan 450000, China

-

Received:2016-10-01Online:2017-03-20Published:2020-05-12

摘要:

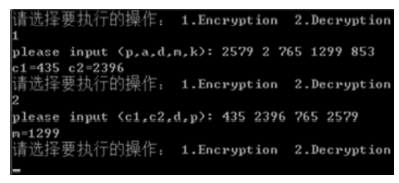

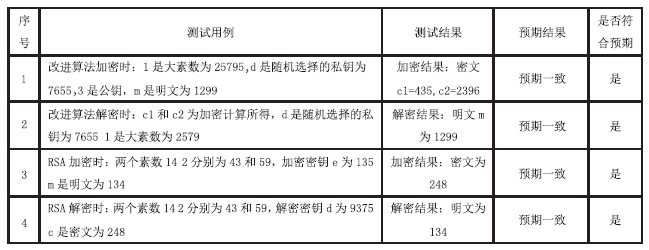

云计算是新兴的信息技术,近几年发展迅速。但是,云计算的安全问题面临严峻挑战,尤其是数据在以明文形式存储和处理时。同态加密是一种实现数据以密文形式存储和处理的理想方法,文章分析了同态加密的研究现状,当前同态加密的研究状况并不理想,仍然存在一定的局限性。针对传统同态加密算法的不足,提出了一种同态加密改进方案,该方案借鉴了ElGamal算法和RSA算法,利用中国剩余定理实现。通过实验测试,验证了该方案的正确性和同态性。

中图分类号:

引用本文

王永建, 张健, 程少豫, 铁小辉. 面向云计算的同态加密改进设计[J]. 信息网络安全, 2017, 17(3): 21-26.

Yongjian WANG, Jian ZHANG, Shaoyu CHENG, Xiaohui TIE. An Improved Design of Homomorphic Encryption for Cloud Computing[J]. Netinfo Security, 2017, 17(3): 21-26.

使用本文

| [1] | 黄鑫. 云计算环境下的加密方式探索分析[J]. 科技风,2013(3):202. |

| [2] | 李顺东,窦家维,王道顺.同态加密算法及其在云安全中的应用[J].计算机研究与发展,2015,52(6):1378-1388. |

| [3] | RIVEST R L,ADLEMAN L,DERTOUZOS M L.On data Banks and Privacy Homomorphisms[J].Foundations of Secure Computation,1978,4(11):169-180. |

| [4] | 唐春明,郑晓龙. 云计算中一种对大群组用户的隐私保护公共审计方案[J]. 信息网络安全,2015(2):19-25. |

| [5] | 王辉. 同态加密的分析与优化[D].杭州:杭州电子科技大学,2012. |

| [6] | EIGAMAL T.A Public-Key Cryptosystem and a Signature Scheme Based on Discrete Logarithms[J].IEEE Trans on Information Theory,1985,31(4):469-472. |

| [7] | PAILLIER P.Public-Key Cryptosystems Based on Composite Degree Residuosity Classes[C]// Proc of Eurocrypt'99.LNCS 1592,May 2-6,1999,Berlin Heidelberg.Berlin:Springer-Verlag,1999:223-238. |

| [8] | BENALOHJ.Verifiablescret-Ballot Elections[D].New Haven,CT:Department of Computer Science,Yale University,1988. |

| [9] | OKAMOTO T, UCHIYAMA S.A New Public-Key Cryptosystem as Secure as Factoring[C]// Proc of Eurocrypt'98.Advances in Cryptology, May 25-30,1998,Berlin Heidelberg.Berlin:Springer-Verlag,1998:308-318. |

| [10] | NACCACHE D, STERN J.A New Public Key Cryptosystem Based on Higher Residues[C]// Univ.of New Mexico,USA.Proc of the 5th ACM Conference on Computer and Communications Security, November 9-13,1998,New York,WA,USA. NewYork:ACM Press,1998:59-66. |

| [11] | BONEH D, Goh E J, Nissim K.Evaluating 2-DFN Formulas on Cipher Texts[C]// Univ.ofLondon,UK. Proc of the 2nd International Conference on Theory of Cryptography, November 16-19,2005,London,UK.Berlin: Springer-Verlag,2005:325-341. |

| [12] | FELLOWS M, KOBLITZ N.Combinatorial Cryptosystems Galore[C]// Proc of Eurocrypt'93. LNCS 1122:Proc of the 2nd IntSymp on Finite Fields,July 23-28,1993,Las Vegas,USA.Berlin:Springer-Verlag,1993:51-61. |

| [13] | GENTRY C.Fully Homomorphic Eneryption Using Ideal Lattices[C]// ACM Special Interest Group on Algorithms and Computation Theory. Proc of the 41st Annual ACM Symposium on Theory of Computing, May 31-June 2,2009,Bethesda,Maryland,USA. NewYork:ACM Press,2009:169-178. |

| [14] | GENTRY C.A Fully Homomorphic Encryption Scheme[D]. Stanford, CA : Stanford University,2009. |

| [15] | STEHLE D, STEINFELDR. Faster Fully Homomorphic Encryption[C]// Univ.ofSingapore. LNCS 6477:Proc of the 16th Int Conf on the Theory and Application of Cryptology and Information Security, December 5-9,2010,Singapore. Berlin:Springer-Verlag,2010:377-394. |

| [16] | CORON J S, MANDAL A, NACCACHE D, et a1. Fully Homomorphic Encryption Over the Integers With Shorter Public Keys[C]// Proc of Crypto 2011.LNCS 6841,August 2-7,2011,Berlin Heidelberg.Berlin:Springer-Verlag,2011:487-504. |

| [17] | LIANGM.Quantum Fully Homomorphic Encryption Scheme Based on Universal Quantum Circuit[J].Quantum Information Processing,2014,14(8):1-11. |

| [18] | DULEK Y, SCHAFFNER C, SPEELMAN F.Quantum Homomorphic Encryption for Polynomial-Sized Circuits[C]//.CRYPTO 2016.LNCS 9816,August 14-18,2016,Santa Barbara,CA,USA.Berlin:Springer-Verlag,2016:3-32. |

| [19] | 马威,韩臻,成阳. 可信云计算中的多级管理机制研究[J]. 信息网络安全,2015(7):20-25. |

| [20] | 宋丹劼. 基于同态加密的云存储系统设计与实现[D].北京:北京邮电大学,2013. |

| [21] | 黄丛林,仲红,汪益民.基于中国剩余定理的群签名改进方案[J].计算机科学,2016,43(3):174-178. |

| [22] | 杨波,李顺东,周素芳.基于El Gamal签名的隐私保护网上交易方案[J].计算机应用研究,2014,31(12):3707-3710. |

| [23] | 张弛. 利用图片作为载体实现信息隐藏[J]. 牡丹江师范学院学报,2008(1):20-21. |

| [24] | 石井,吴哲,谭璐,等.RSA数据加密算法的分析与改进[J]. 济南大学学报(自然科学版),2013(3):283-286. |

| [25] | 杨学庆,柳重堪.基于DNA计算的RSA密码系统攻击方法[J].计算机工程,2010,36(2):1-3. |

| [1] | 傅智宙, 王利明, 唐鼎, 张曙光. 基于同态加密的HBase二级密文索引方法研究[J]. 信息网络安全, 2020, 20(4): 55-64. |

| [2] | 刘渊, 乔巍. 云环境下基于Kubernetes集群系统的容器网络研究与优化[J]. 信息网络安全, 2020, 20(3): 36-44. |

| [3] | 唐春明, 林旭慧. 隐私保护集合交集计算协议[J]. 信息网络安全, 2020, 20(1): 9-15. |

| [4] | 白嘉萌, 寇英帅, 刘泽艺, 查达仁. 云计算平台基于角色的权限管理系统设计与实现[J]. 信息网络安全, 2020, 20(1): 75-82. |

| [5] | 任良钦, 王伟, 王琼霄, 鲁琳俪. 一种新型云密码计算平台架构及实现[J]. 信息网络安全, 2019, 19(9): 91-95. |

| [6] | 余奕, 吕良双, 李肖坚, 王天博. 面向移动云计算场景的动态网络拓扑描述语言[J]. 信息网络安全, 2019, 19(9): 120-124. |

| [7] | 王紫璇, 吕良双, 李肖坚, 王天博. 基于共享存储的OpenStack虚拟机应用分发策略[J]. 信息网络安全, 2019, 19(9): 125-129. |

| [8] | 崔艳鹏, 冯璐铭, 闫峥, 蔺华庆. 基于程序切片技术的云计算软件安全模型研究[J]. 信息网络安全, 2019, 19(7): 31-41. |

| [9] | 葛新瑞, 崔巍, 郝蓉, 于佳. 加密云数据上支持可验证的关键词排序搜索方案[J]. 信息网络安全, 2019, 19(7): 82-89. |

| [10] | 刘文超, 潘峰, 杨晓元, 周潭平. 基于GPU的全同态加密软件库调试与分析[J]. 信息网络安全, 2019, 19(6): 76-83. |

| [11] | 田春岐, 李静, 王伟, 张礼庆. 一种基于机器学习的Spark容器集群性能提升方法[J]. 信息网络安全, 2019, 19(4): 11-19. |

| [12] | 赵谱, 崔巍, 郝蓉, 于佳. 一种针对El-Gamal数字签名生成的安全外包计算方案[J]. 信息网络安全, 2019, 19(3): 81-86. |

| [13] | 张振峰, 张志文, 王睿超. 网络安全等级保护2.0云计算安全合规能力模型[J]. 信息网络安全, 2019, 19(11): 1-7. |

| [14] | 秦中元, 韩尹, 朱雪金. 基于改进DGHV算法的云存储密文全文检索研究[J]. 信息网络安全, 2019, 19(1): 8-8. |

| [15] | 冯新扬, 沈建京. 一种基于Yarn云计算平台与NMF的大数据聚类算法[J]. 信息网络安全, 2018, 18(8): 43-49. |

| 阅读次数 | ||||||||||||||||||||||||||||||||||||||||||||||||||

|

全文 543

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||

|

摘要 647

|

|

|||||||||||||||||||||||||||||||||||||||||||||||||