信息网络安全 ›› 2017, Vol. 17 ›› Issue (3): 6-8.doi: 10.3969/j.issn.1671-1122.2017.03.002

面向社交网络的图片信息隐藏方法与实现

- 1.福建师范大学软件学院, 福建福州350117

2.福建省公共服务大数据挖掘与应用工程技术研究中心, 福建福州 350117

-

收稿日期:2016-12-27出版日期:2017-03-20发布日期:2020-05-12 -

作者简介:作者简介:熊金波(1981—),男,湖南,副教授,博士,主要研究方向为云数据安全、隐私保护技术;马蓉(1992—),女,甘肃,硕士研究生,主要研究方向为云数据安全、隐私保护技术;张媛媛(1992—),女,河南,硕士研究生,主要研究方向为云数据安全、隐私保护技术;戴睿煜(1994—),男,安徽,工程师,主要研究方向为安全图像处理。

-

基金资助:国家自然科学基金[61402109,61370078];福建省自然科学基金[2015J05120];福建省高校杰出青年科研人才培育计划(2015)

Image Information Hiding Method and Implementation for Social Network

Jinbo XIONG1,2( ), Rong MA1, Yuanyuan ZHANG1, Ruiyu DAI1

), Rong MA1, Yuanyuan ZHANG1, Ruiyu DAI1

- 1.Faculty of Software, Fujian Normal University, Fuzhou Fujian 350117,China

2.Fujian Engineering Research Center of Public Service Big Data Mining and Application, Fuzhou Fujian 350117,China

-

Received:2016-12-27Online:2017-03-20Published:2020-05-12

摘要:

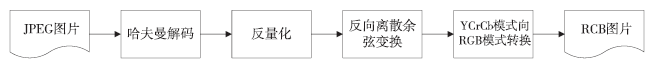

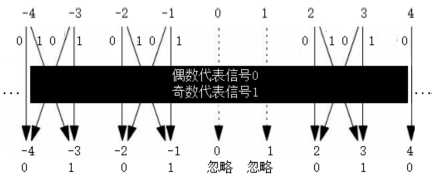

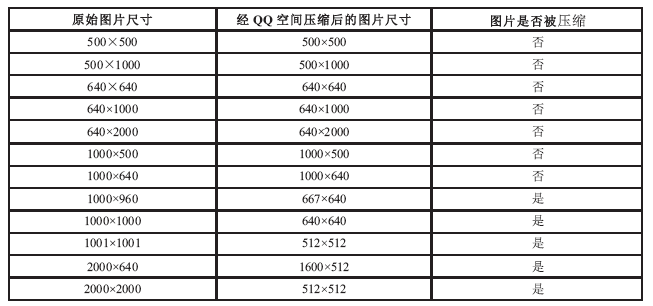

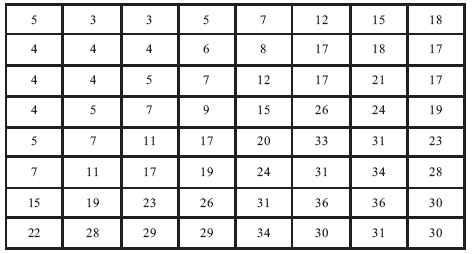

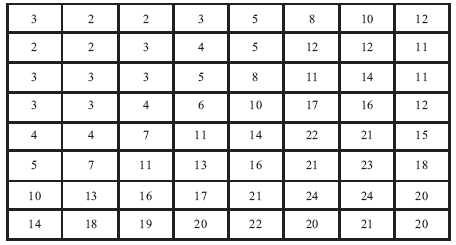

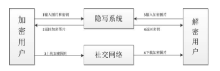

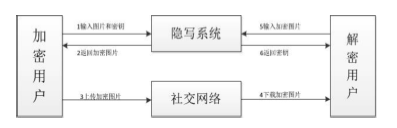

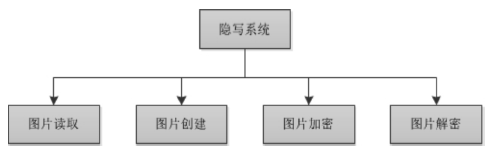

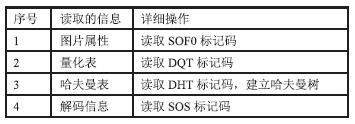

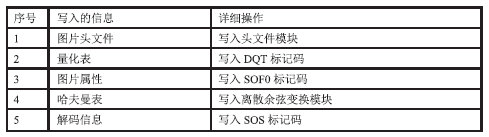

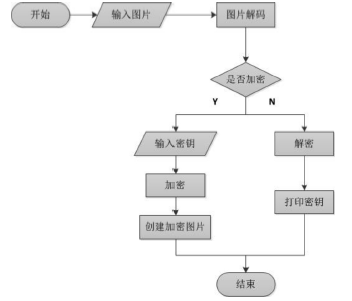

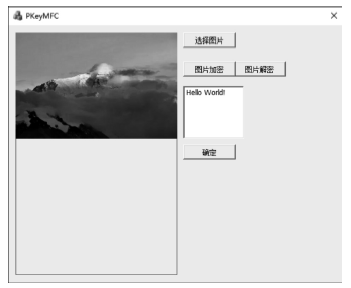

文章针对隐写图片上传到社交网络前经过变换处理会丢失秘密信息的问题,提出一种在图片信息中安全隐藏秘密信息的方法。该方法首先将JPEG图片进行不完全解码;然后在离散余弦变换和JSteg隐写的基础上改进JSteg算法,将秘密信息嵌入解码信息中;最后经过重新编码生成新的JPEG图片,并将其上传至社交网络。文章基于该方法设计并实现了一种对图片进行信息隐藏的原型系统,经过该系统的处理,上传到社交网络的图片能够被下载,并且可以通过特定的解密方法还原秘密信息,从而达到将秘密信息安全隐藏到图片的目的。

中图分类号:

引用本文

熊金波, 马蓉, 张媛媛, 戴睿煜. 面向社交网络的图片信息隐藏方法与实现[J]. 信息网络安全, 2017, 17(3): 6-8.

Jinbo XIONG, Rong MA, Yuanyuan ZHANG, Ruiyu DAI. Image Information Hiding Method and Implementation for Social Network[J]. Netinfo Security, 2017, 17(3): 6-8.

| [1] | 熊金波, 姚志强, 马建峰,等. 面向网络内容隐私的基于身份加密的安全自毁方案[J]. 计算机学报, 2014, 37(1):139-150. |

| [2] | 杨育. 新时期对网络信息窃取的安全管理对策研究[J]. 信息安全与通信保密, 2015(5):99-101. |

| [3] | 王志强. 信息窃取型网络犯罪问题分析[J]. 信息网络安全, 2009(11):51-53. |

| [4] | 张军, 熊枫, 张丹. 图像隐写分析技术综述[J]. 计算机工程, 2013, 39(4):165-168. |

| [5] | 王丽丽. 图像数字水印的现状及其发展趋势[J]. 硅谷, 2010 (16): 31-35. |

| [6] | 李平, 湛家伟, 任伟. Android 环境下基于分形混沌的语音隐蔽通信系统的实现[J]. 信息网络安全, 2013 (9): 94-96. |

| [7] | 林崧, 刘晓芬, 姚志强. 一种基于汉明码的数字水印算法[J]. 福建师范大学学报, 2004, 20(4): 24-27. |

| [8] | 陈丽萍,孔祥增,姚志强. 一种基于提升小波和证据理论的视频水印算法[J]. 福建师范大学学报,2012(2):41-45. |

| [9] | 刘丽, 周亚建. 二维条码数字水印技术研究[J]. 信息网络安全, 2014, 1(1): 56-60. |

| [10] | 夏煜, 郎荣玲, 戴冠中,等. 基于图像的信息隐藏分析技术综述[J]. 计算机工程, 2003, 29(7):1-3. |

| [11] | LAPOTKO D,KUCHINSKY G, POTAPNEV M, et al.Photothermal Image Cytometry of Human Neutrophils[J]. Cytometry, 1996, 24(3): 198-203. |

| [12] | TOTH T, GE Zhanyu, DALY M P.The Influence of Patient Centering on CT Dose and Image Noise[J]. Medical Physics, 2007, 34(7): 3093-3101. |

| [13] | 张卫明,李世取,刘九芬.对空域图像LSB隐写术的提取攻击[J]. 计算机学报,2007, 30(9):1625-1631. |

| [14] | FRIDRICH J.Feature-based Steganalysis for JPEG Images and Its Implications for Future Design of Steganographic Schemes[M]// Information Hiding. Heidelberg: Springer Berlin Heidelberg, 2004:67-81. |

| [15] | 雷芸, 王现会, 王晓云,等. 一种JPEG图像的信息隐藏算法[J]. 广西师范大学学报, 2013, 31(4):48-53. |

| [16] | 王少宾, 张定会. JPEG图像的信息隐写术与隐写分析[J]. 计算机应用与软件, 2010, 27(11):250-254. |

| [17] | 王康, 刘琲贝, 刘烁炜, 等. 简洁的JPEG 图像隐写 DCT 系数选择方案和安全性增强策略[J]. 网络与信息安全学报, 2016, 2(9): 57-64. |

| [18] | 柴玲. 基于小波变换的数字水印理论与实现方法的研究[D]. 西安:西安电子科技大学, 2001. |

| [19] | 张益贞. VisualC++实现MPEG/JPEG编解码技术[M].北京:人民邮电出版社,2002. |

| [20] | BACKES J, BACKES M, DURMUTH M, et al.X-pire! - A Digital Expiration Date for Images in Social Networks[J]. Computing Research Repository, 2011, 1112(2649): 1-19. |

| [21] | BACKES M, GERLING S, LORENZ S, et al.X-pire 2.0: A User-controlled Expiration Date and Copy Protection Mechanism[C]//ACM. Proceedings of the 29th ACM Symposium on Applied Computing, March 24 - 28, 2014 . Gyeongju, Republic of Korea .New York:ACM,2014: 1633-1639. |

| [1] | 唐洪琼, 钮可, 张英男, 杨晓元. 自适应二维直方图迁移的视频可逆隐写算法[J]. 信息网络安全, 2019, 19(9): 106-110. |

| [2] | 王耀杰, 钮可, 杨晓元. 基于生成对抗网络的图像隐藏方案[J]. 信息网络安全, 2019, 19(5): 54-60. |

| [3] | 欧博, 石向莲. 基于深度无合成误差模型的三维图像可逆信息隐藏方法研究[J]. 信息网络安全, 2018, 18(5): 24-31. |

| [4] | 莫靖杰, 屠晨阳, 彭佳, 袁珺. 基于多源信息融合的社交网络挖掘[J]. 信息网络安全, 2017, 17(9): 73-76. |

| [5] | 马国峻, 李凯, 裴庆祺, 詹阳. 一种社交网络中细粒度人脸隐私保护方案[J]. 信息网络安全, 2017, 17(8): 26-32. |

| [6] | 刘浩, 陈志刚, 张连明. 基于社区的移动社交网络安全路由算法设计与实现[J]. 信息网络安全, 2017, 17(7): 25-31. |

| [7] | 杨艳萍. 基于双向加权图的社交网络用户可信度算法研究[J]. 信息网络安全, 2017, 17(7): 40-44. |

| [8] | 李晴, 叶阿勇, 许力. 社交网络中基于定位欺骗的隐私攻击研究[J]. 信息网络安全, 2017, 17(5): 51-56. |

| [9] | 罗梁, 王文贤, 钟杰, 王海舟. 跨社交网络的实体用户关联技术研究[J]. 信息网络安全, 2017, 17(2): 51-58. |

| [10] | 陆海宁. 可隐藏搜索模式的对称可搜索加密方案[J]. 信息网络安全, 2017, 17(1): 38-42. |

| [11] | 肖迪, 王莹, 常燕廷, 周佳奇. 基于加法同态与多层差值直方图平移的密文图像可逆信息隐藏算法[J]. 信息网络安全, 2016, 16(4): 9-16. |

| [12] | 许为, 林柏钢, 林思娟, 杨旸. 一种基于用户交互行为和相似度的社交网络社区发现方法研究[J]. 信息网络安全, 2015, 15(7): 77-83. |

| [13] | 李旬, 徐剑, 焦英楠, 严寒冰. 基于异常特征的社交网页检测技术研究[J]. 信息网络安全, 2015, 15(5): 41-46. |

| [14] | 王乐, 王勇, 王东安, 徐小琳. 社交网络中信息传播预测的研究综述[J]. 信息网络安全, 2015, 15(5): 47-55. |

| [15] | 陈学敏, 沙灜. 基于浏览器测试组件的社交网络数据获取技术研究[J]. 信息网络安全, 2015, 15(5): 56-61. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||