信息网络安全 ›› 2024, Vol. 24 ›› Issue (5): 657-666.doi: 10.3969/j.issn.1671-1122.2024.05.001

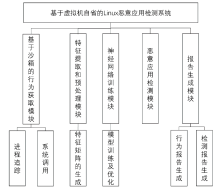

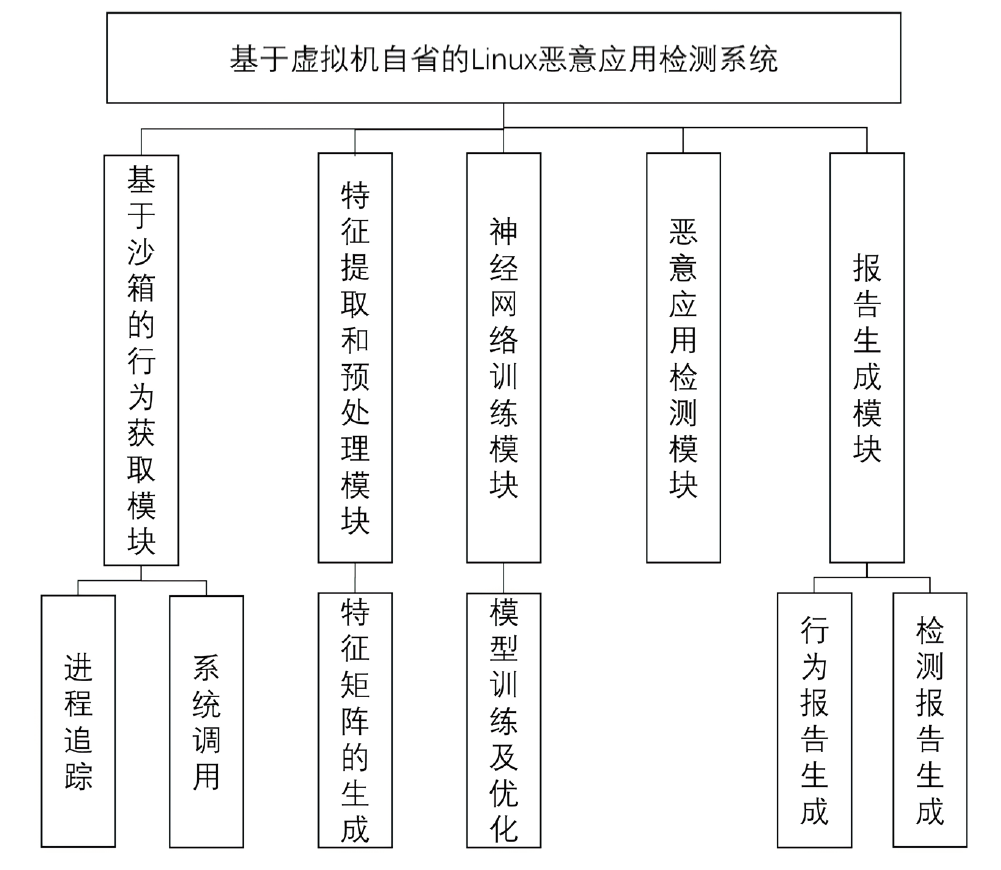

基于虚拟机自省的Linux恶意软件检测方案

- 北京大学软件与微电子学院,北京 100871

-

收稿日期:2023-08-15出版日期:2024-05-10发布日期:2024-06-24 -

通讯作者:文伟平 E-mail:weipingwen@pku.edu.cn -

作者简介:文伟平(1976—),男,湖南,教授,博士,主要研究方向为系统与网络安全、大数据与云安全、智能计算安全|张世琛(2000—),男,山东,硕士研究生,主要研究方向为恶意代码检测、漏洞挖掘|王晗(2000—),男,山东,硕士研究生,主要研究方向为软件与系统安全|时林(1998—),男,山东,硕士研究生,主要研究方向为漏洞挖掘、软件安全防护 -

基金资助:国家自然科学基金(61872011)

Linux Malicious Application Detection Scheme Based on Virtual Machine Introspection

WEN Weiping( ), ZHANG Shichen, WANG Han, SHI Lin

), ZHANG Shichen, WANG Han, SHI Lin

- School of Software and Microelectronics, Peking University, Beijing 100871, China

-

Received:2023-08-15Online:2024-05-10Published:2024-06-24 -

Contact:WEN Weiping E-mail:weipingwen@pku.edu.cn

摘要:

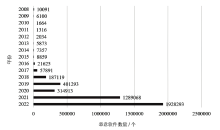

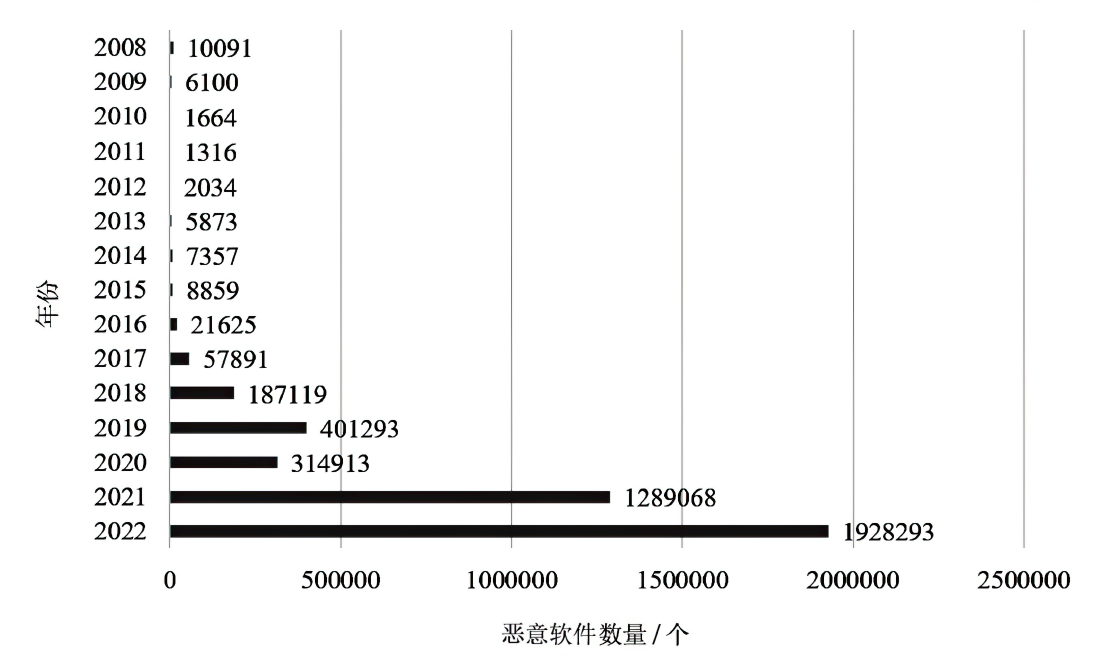

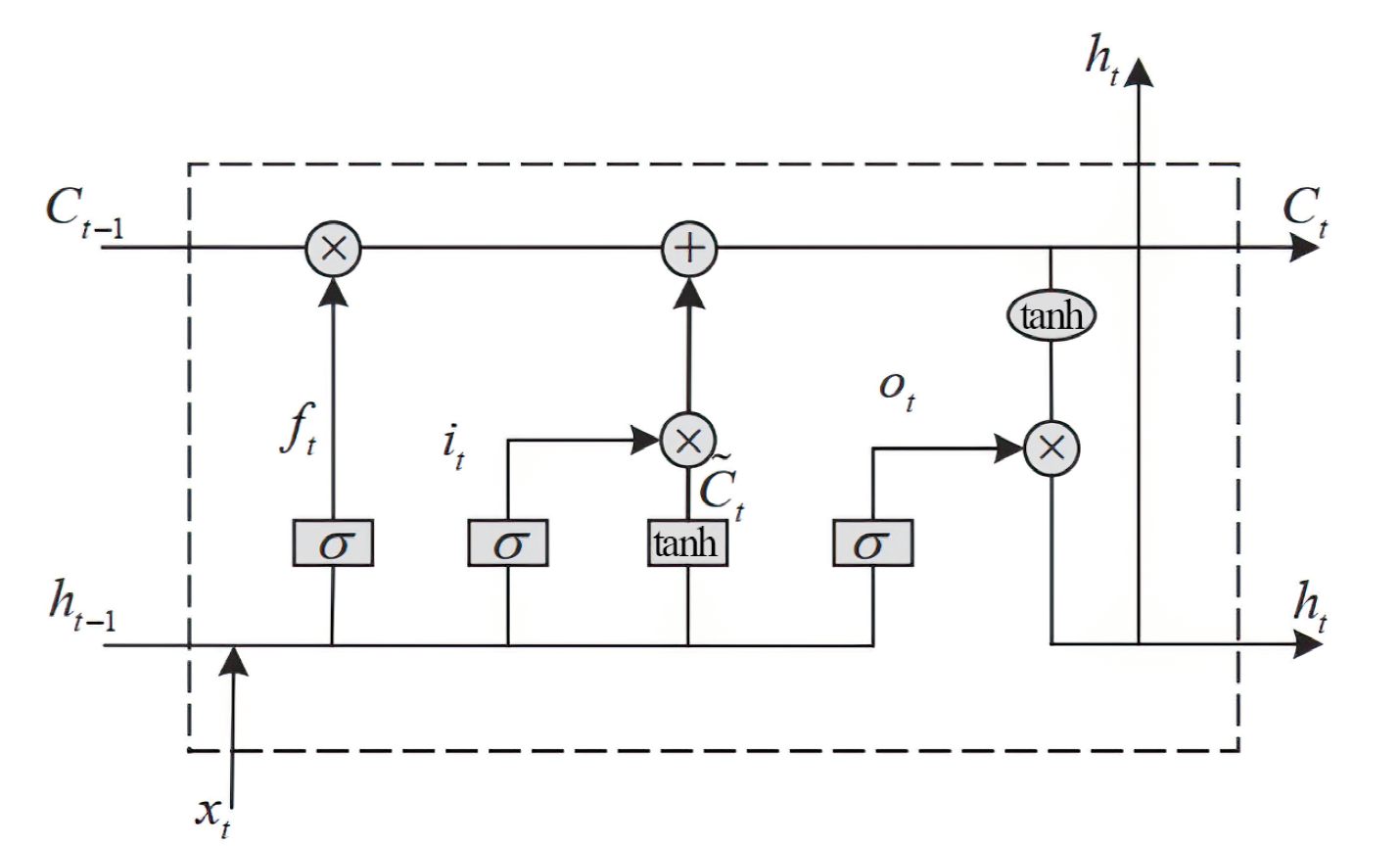

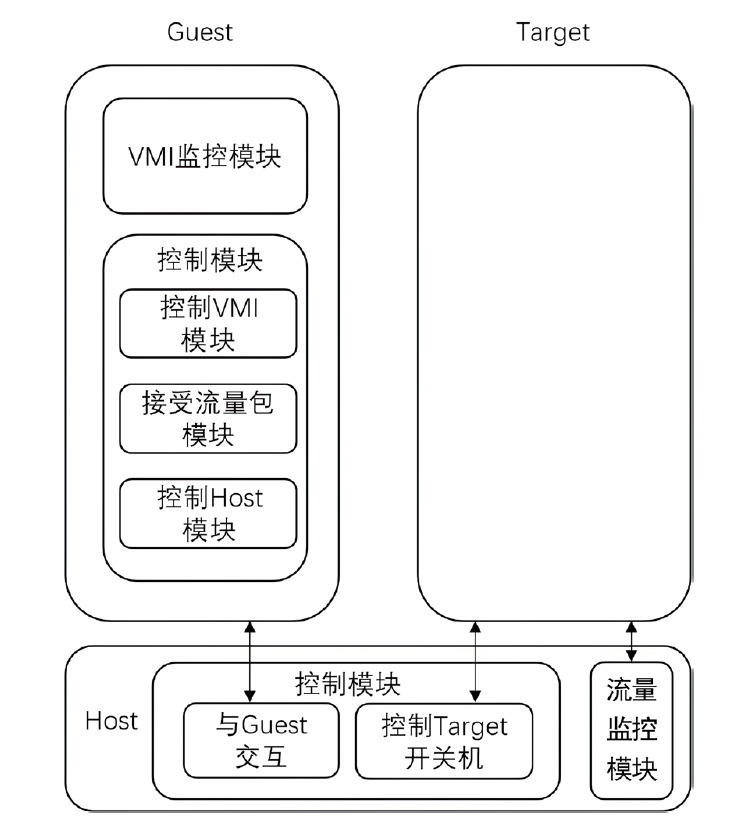

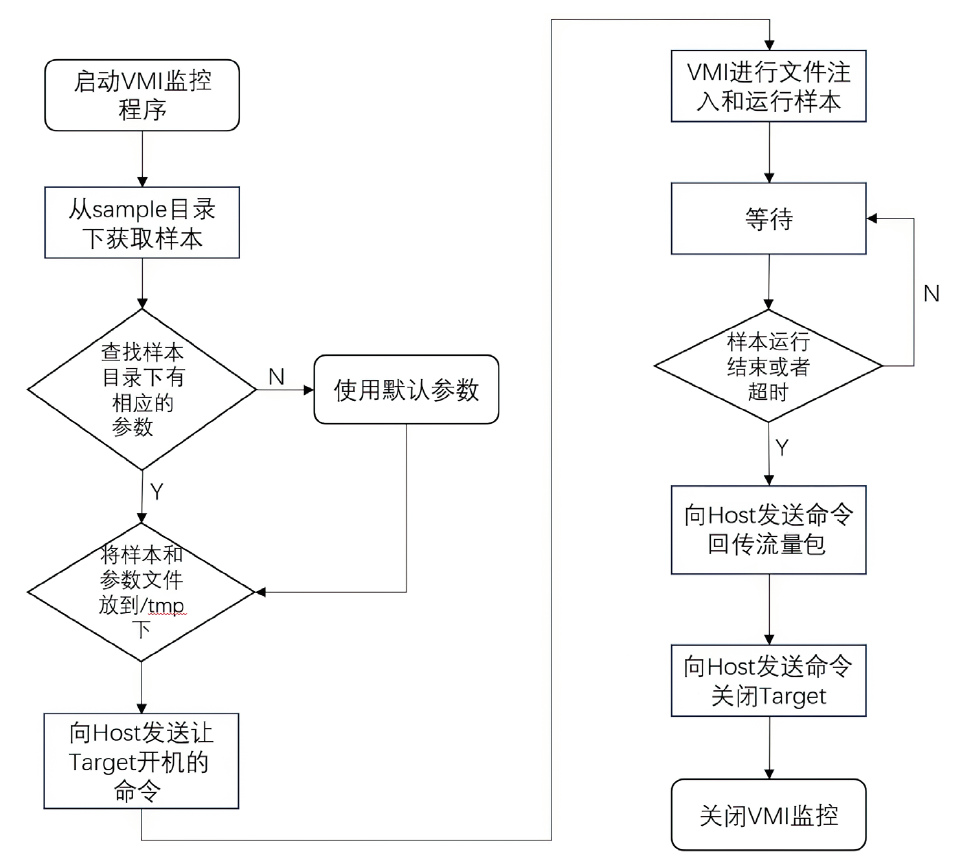

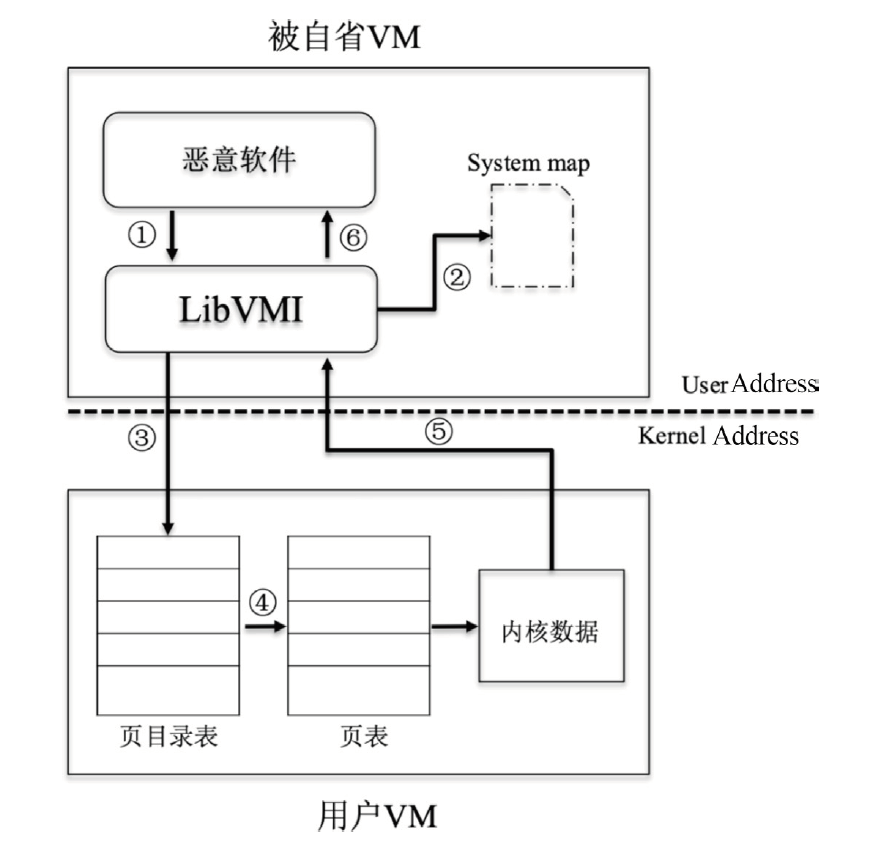

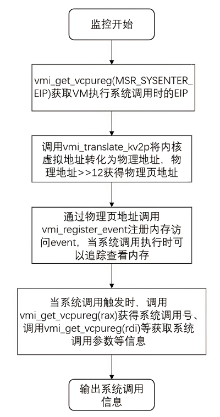

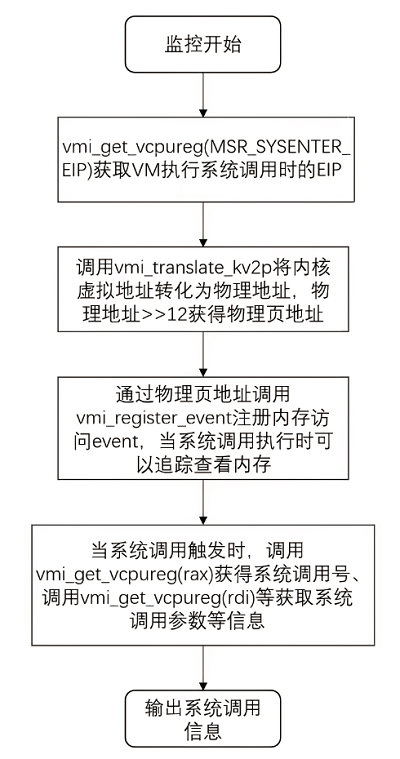

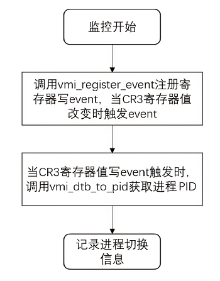

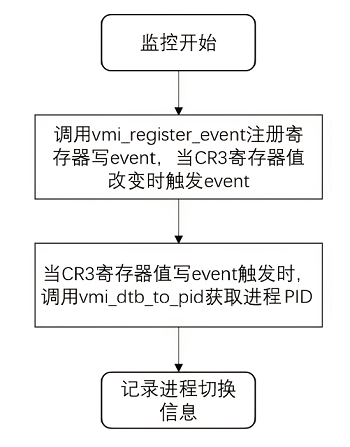

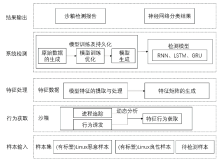

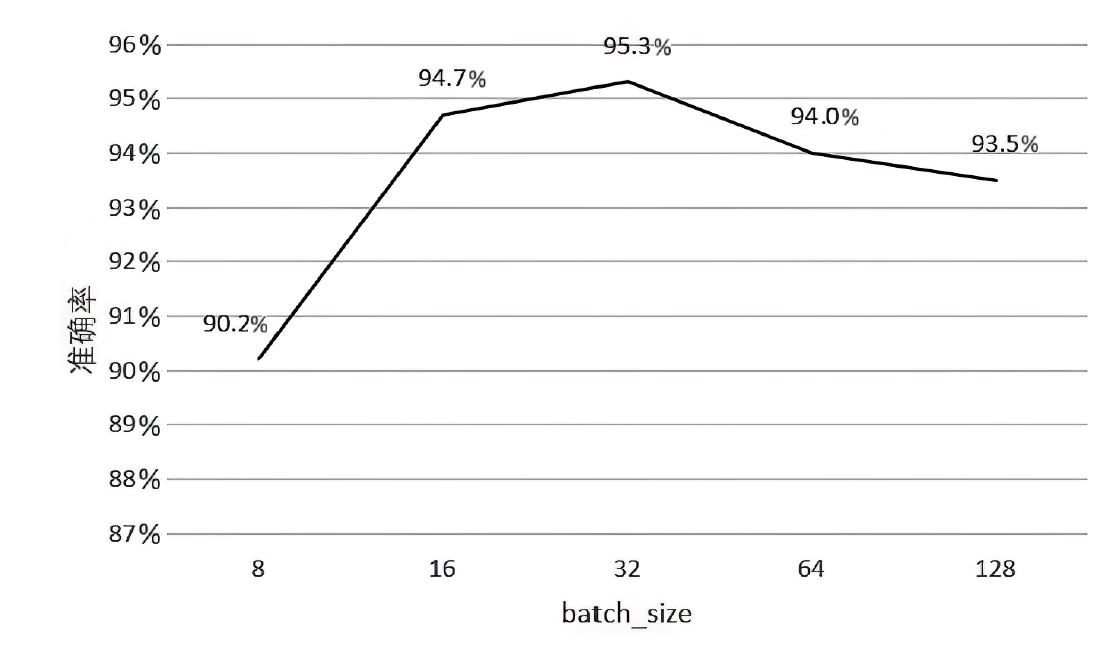

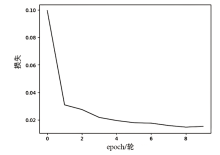

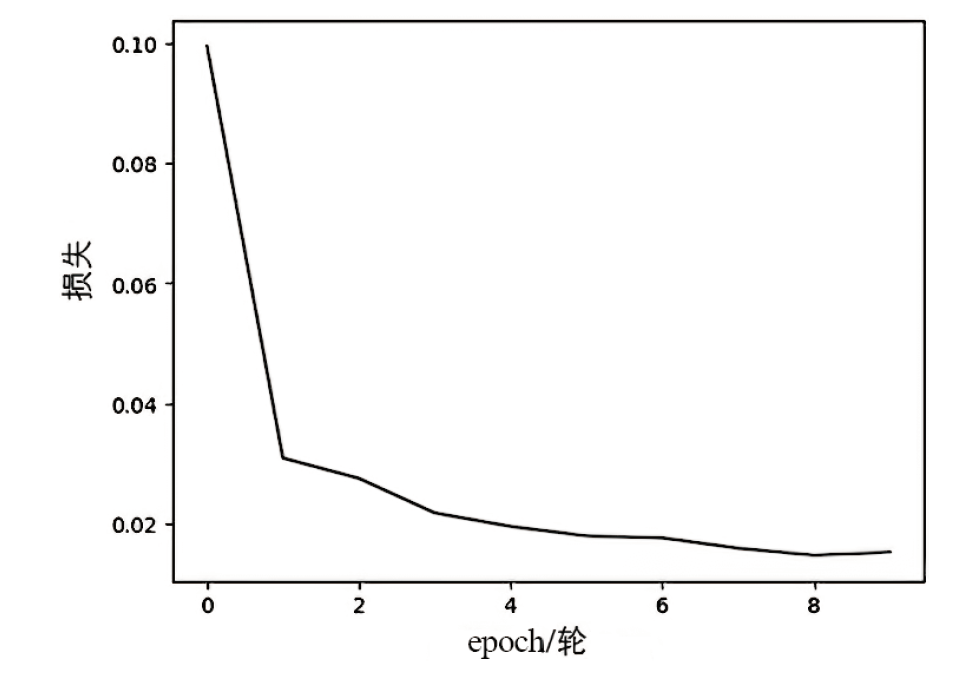

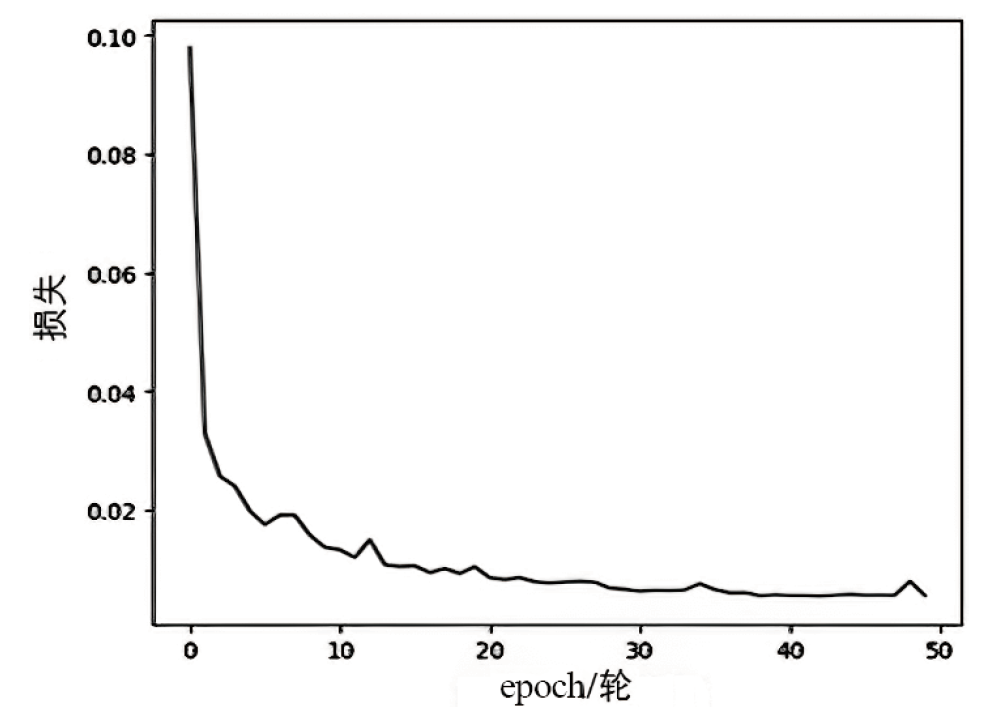

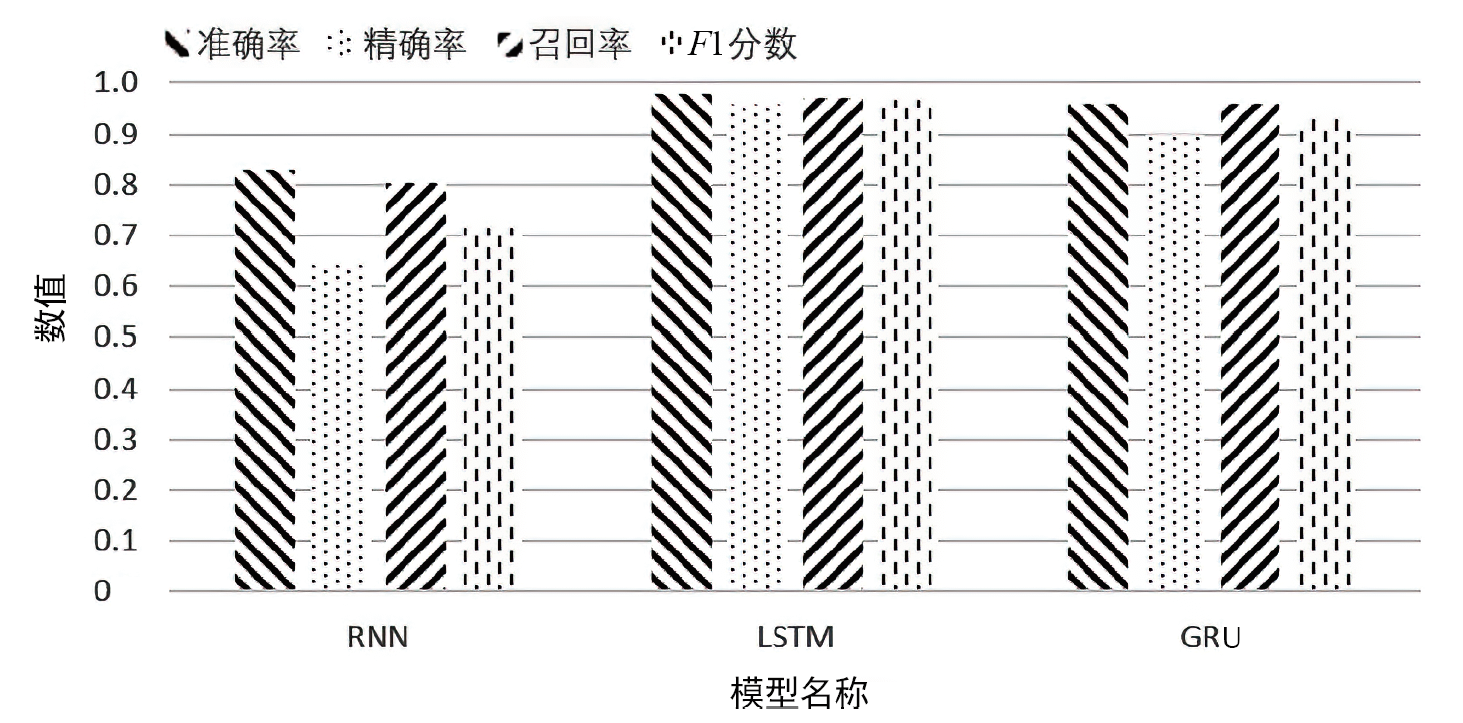

随着物联网和云计算技术的快速发展,Linux恶意软件的数量和种类急剧增加,因此如何有效检测Linux恶意软件成为安全领域的重要研究方向之一。为了解决这一问题,文章提出一种基于虚拟机自省的Linux恶意软件检测方案。该方案利用虚拟机自省技术在沙箱外部安全获取内部运行状态,在实现全方位监控的同时,规避了恶意软件的反动态分析问题。与其他沙箱监控方案相比,文章所提方案增加了恶意软件在沙箱中的恶意行为表现的数量。针对特征之间的时序性,采用时序处理模型对沙箱获取的特征信息进行建模和训练,旨在判断Linux应用是否属于恶意软件。文章使用了3种神经网络,包括循环神经网络、长短期记忆网络和门控循环单元网络。实验结果表明,长短期记忆网络在该应用场景下检测效果更好,准确率达98.02%,同时具有较高的召回率,将虚拟机自省技术与神经网络模型结合应用于恶意软件检测,既能在虚拟机外部监控虚拟机内部,又考虑特征之间的时序性。

中图分类号:

引用本文

文伟平, 张世琛, 王晗, 时林. 基于虚拟机自省的Linux恶意软件检测方案[J]. 信息网络安全, 2024, 24(5): 657-666.

WEN Weiping, ZHANG Shichen, WANG Han, SHI Lin. Linux Malicious Application Detection Scheme Based on Virtual Machine Introspection[J]. Netinfo Security, 2024, 24(5): 657-666.

表7

VMI Sandbox与微步、阿里云沙箱的检测结果对比

| ROOTKIT | 微步 | 阿里云 沙箱 | VMI Sandbox |

|---|---|---|---|

| Kopycat | 良性,无恶意行为 | 未检测到 | 良性,无恶意行为 |

| Subversive | 根据杀毒引擎判别为恶意,但无恶意行为 | 未检测到 | 良性,无恶意行为 |

| Sutekh | 良性,无恶意行为 | 未检测到 | 恶意,修改内核系统调用表 |

| Zero | 良性,无恶意行为 | 未检测到 | 良性,无恶意行为 |

| Fops | 良性,无恶意行为 | 未检测到 | 良性,无恶意行为 |

| Xor128 | 良性,无恶意行为 | 未检测到 | 良性,无恶意行为 |

| spy | 根据杀毒引擎判别为恶意,但无恶意行为 | 未检测到 | 良性,无恶意行为 |

| Diamorphine | 根据杀毒引擎判别为恶意,但无恶意行为 | 未检测到 | 恶意,修改内核系统调用表 |

| Puszek-Rootkit | 良性,无恶意行为 | 未检测到 | 恶意,修改内核系统调用表 |

| LilyOfTheValley | 根据杀毒引擎判别为恶意,但无恶意行为 | 未检测到 | 良性,无恶意行为 |

| Reptile | 良性,无恶意行为 | 未检测到 | 恶意,修改了内核inet_ioctl、load_elf_binary、vfs_read、next_tgid、vfs_statx、audit_alloc符号对应的区域 |

| module.c | 根据杀毒引擎判别为恶意,但无恶意行为 | 未检测到 | 恶意,修改了内核inet_ioctl、load_elf_binary、vfs_read、next_tgid、vfs_statx、audit_alloc符号对应的区域 |

| lkm2_sys_call_table | 良性,无恶意行为 | 未检测到 | 良性,无恶意行为 |

| lkm3_backdoor | 良性,无恶意行为 | 未检测到 | 良性,无恶意行为 |

| lkm4_hideFile | 良性,无恶意行为 | 未检测到 | 恶意,修改了内核ext4_dir_operations符号对应的区域 |

| lkm5_hide_process | 良性,无恶意行为 | 未检测到 | 良性,无恶意行为 |

| lkm6_hideMod | 良性,无恶意行为 | 未检测到 | 恶意,修改了内核modules_op、kernfs_dir_fops符号对应的区域 |

| [1] | CNCERT/CC. 2020 China Internet Network Security Report[EB/OL]. (2021-07-21)[2023-08-01]. http://www.cac.gov.cn/2021-07/21/c_1628454189500041.htm. |

| 国家计算机网络应急技术处理协调中心. 2020年中国互联网网络安全报告[EB/OL]. (2021-07-21)[2023-08-01]. http://www.cac.gov.cn/2021-07/21/c_1628454189500041.htm. | |

| [2] | CNCERT/CC. Overview of China’s Internet Network Security Situation in 2020[EB/OL]. (2021-05-26)[2023-08-01]. http://www.cac.gov.cn/2021-05/26/c_1623610314656045.htm. |

| 国家计算机网络应急技术处理协调中心. 2020年我国互联网网络安全态势综述[EB/OL]. (2021-05-26)[2023-08-01]. http://www.cac.gov.cn/2021-05/26/c_1623610314656045.htm. | |

| [3] | FANG Zhan, LIU Jun, HUANG Ribian, et al. Research on Multi-Model Android Malicious Application Detection Based on Feature Fusion[C]// IEEE. 2021 4th International Conference on Robotics, Control and Automation Engineering (RCAE). New York: IEEE, 2021: 318-325. |

| [4] | QIU Hongyuan, FERNANDO C. COLON O. Static Malware Detection with Segmented Sandboxing[EB/OL]. (2013-10-22)[2023-08-01]. https://ieeexplore.ieee.org/document/6703695. |

| [5] | ALKHATEEB E M S. Dynamic Malware Detection Using API Similarity[EB/OL]. (2017-09-14)[2023-08-01]. https://ieeexplore.ieee.org/document/8031489. |

| [6] | KEDZIORA M, GAWIN P, SZCZEPANIK M, et al. Malware Detection Using Machine Learning Algorithms and Reverse Engineering of Android Java Code[EB/OL]. (2019-01-29)[2023-08-01]. https://www.researchgate.net/publication/331245836_Malware_Detection_Using_Machine_Learning_Algorithms_and_Reverse_Engineering_of_Android_Java_Code. |

| [7] | BAUMAN E, AYOADE G, LIN Zhiqiang. A Survey on Hypervisor-Based Monitoring: Approaches, Applications, and Evolutions[J]. ACM Computing Surveys (CSUR), 2015, 48(1): 1-33. |

| [8] | LI Baohui, XU Kefu, ZHANG Peng, et al. Research and Application Progress of Virtual Machine Introspection Technology[J]. Journal of Software, 2016, 27(6): 1384-1401. |

| [9] | ROSENBLUM M, GARFINKEL T. Virtual Machine Monitors: Current Technology and Future Trends[J]. Computer, 2005, 38(5): 39-47. |

| [10] |

HOCHREITER S, SCHMIDHUBER J. Long Short-Term Memory[J]. Neural Computation, 1997, 9(8): 1735-1780.

doi: 10.1162/neco.1997.9.8.1735 pmid: 9377276 |

| [11] | TAN Liuyan, RUAN Shuhua, YANG Min, et al. Educational Data Classification Based on Deep Learning[J]. Netinfo Security, 2023, 23(3): 96-102. |

| [12] | DEY R, SALEM F M. Gate-Variants of Gated Recurrent Unit (GRU) Neural Networks[EB/OL]. (2017-10-02)[2023-08-01]. https://ieeexplore.ieee.org/document/8053243. |

| [13] | KUMAR R, CHARU S. An Importance of Using Virtualization Technology in Cloud Computing[J]. Global Journal of Computers & Technology, 2015, 1(2): 2623-2634. |

| [14] | ZHANG Jixin, ZHANG Kehuan, QIN Zheng, et al. Sensitive System Calls Based Packed Malware Variants Detection Using Principal Component Initialized Multilayers Neural Networks[J]. Cybersecurity, 2018(10): 21-34. |

| [15] | RABADI D, TEO S G. Advanced Windows Methods on Malware Detection and Classification[C]// ACM. The 36th Annual Computer Security Applications Conference (ACSAC’20). New York: ACM, 2020: 54-68. |

| [1] | 王宇, 吕良双, 夏春和. 基于语义分析的Windows恶意软件检测方法[J]. 信息网络安全, 2023, 23(10): 58-63. |

| [2] | 黄子龙, 詹东阳, 叶麟, 张宏莉. 一种基于虚拟机自省的安全容器管理方法[J]. 信息网络安全, 2022, 22(11): 55-61. |

| [3] | 任时萱, 王茂宇, 赵辉. 一种改进的深度神经网络后门攻击方法[J]. 信息网络安全, 2021, 21(5): 82-89. |

| [4] | 徐国天, 刘猛猛. 基于改进哈里斯鹰算法同步优化特征选择的恶意软件检测方法[J]. 信息网络安全, 2021, 21(12): 9-18. |

| [5] | 刘恒, 吴德鑫, 徐剑. 基于生成式对抗网络的通用性对抗扰动生成方法[J]. 信息网络安全, 2020, 20(5): 57-64. |

| [6] | 徐国天, 沈耀童. 基于XGBoost和LightGBM双层模型的恶意软件检测方法[J]. 信息网络安全, 2020, 20(12): 54-63. |

| [7] | 宋鑫, 赵楷, 张琳琳, 方文波. 基于随机森林的Android恶意软件检测方法研究[J]. 信息网络安全, 2019, 19(9): 1-5. |

| [8] | 刘敬浩, 毛思平, 付晓梅. 基于ICA算法与深度神经网络的入侵检测模型[J]. 信息网络安全, 2019, 19(3): 1-10. |

| [9] | 张健, 陈博翰, 宫良一, 顾兆军. 基于图像分析的恶意软件检测技术研究[J]. 信息网络安全, 2019, 19(10): 24-31. |

| [10] | 张健, 栗文真, 宫良一. 恶意邮件检测技术研究[J]. 信息网络安全, 2018, 18(9): 80-85. |

| [11] | 张健, 高铖, 宫良一, 顾兆军. 虚拟机自省技术研究[J]. 信息网络安全, 2017, 17(9): 63-68. |

| [12] | GULKhanSafiQamas, 尹继泽, 潘丽敏, 罗森林. 基于深度神经网络的命名实体识别方法研究[J]. 信息网络安全, 2017, 17(10): 29-35. |

| [13] | 牛鹏飞, 张健, 常青, 顾兆军. 基于Xen的异常行为在线检测平台研究与设计[J]. 信息网络安全, 2016, 16(9): 139-144. |

| [14] | 黄世锋, 郭亚军, 崔建群, 曾庆江. 基于优化模糊C均值的手机恶意软件检测[J]. 信息网络安全, 2016, 16(1): 45-50. |

| [15] | 树雅倩, 付安民, 黄振涛. 基于云平台的移动支付类恶意软件检测系统的设计与实现[J]. 信息网络安全, 2016, 16(1): 59-63. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||