信息网络安全 ›› 2017, Vol. 17 ›› Issue (12): 11-16.doi: 10.3969/j.issn.1671-1122.2017.12.003

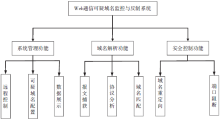

Web通信中可疑域名监控与反制系统的设计

- 重庆邮电大学通信与信息工程学院,重庆 400065

-

收稿日期:2017-08-15出版日期:2017-12-20发布日期:2020-05-12 -

作者简介:作者简介:赵国锋(1972—),男,陕西,教授,博士,主要研究方向为流量测量、网络安全、未来网络;赵岩(1990—),男,河南,硕士研究生,主要研究方向为SDN网络、网络安全;王新恒(1987—),男,山东,博士研究生,主要研究方向为未来网络、网络安全;叶飞(1992—),男,山东,硕士,主要研究方向为流量测量、网络安全。

-

基金资助:国家自然科学基金青年基金[61402065]

A New Design of Suspicious Domain Name Monitoring System for Web Communication

Guofeng ZHAO, Yan ZHAO( ), Xinheng WANG, Fei YE

), Xinheng WANG, Fei YE

- School of Communication and Information Engineering, Chongqing University of Posts and Telecommunications, Chongqing 400065, China

-

Received:2017-08-15Online:2017-12-20Published:2020-05-12

摘要:

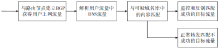

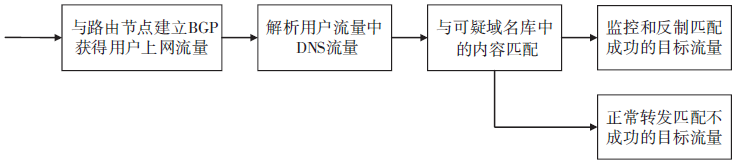

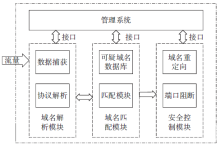

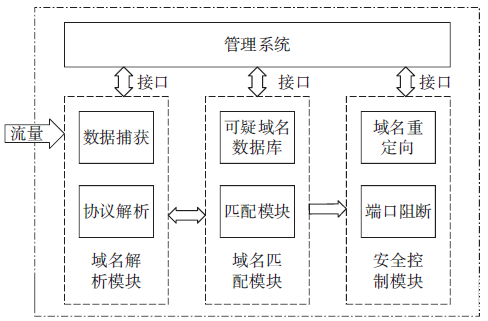

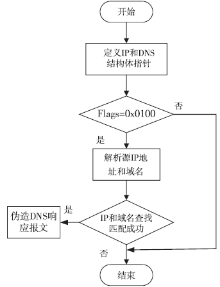

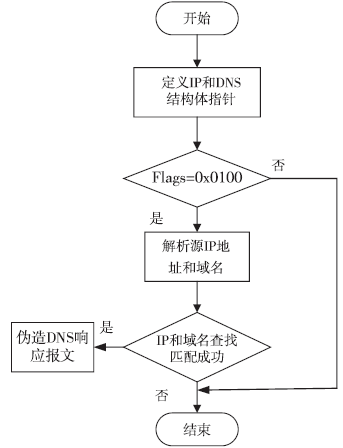

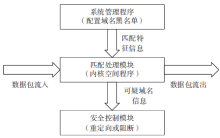

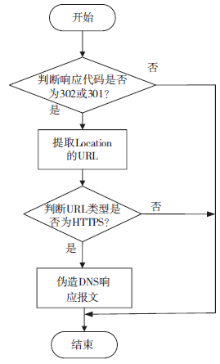

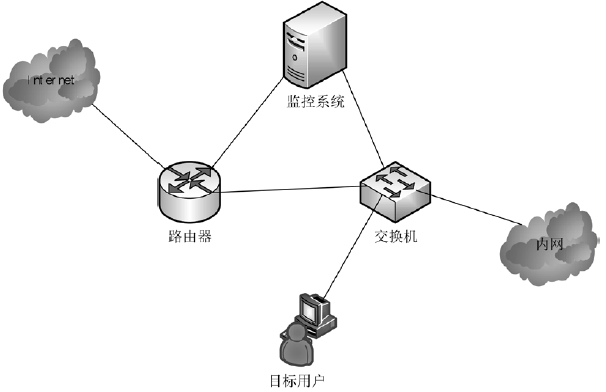

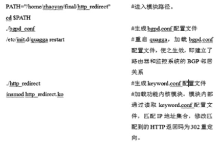

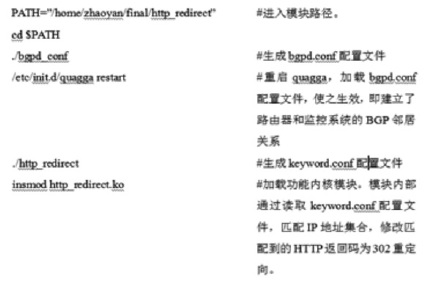

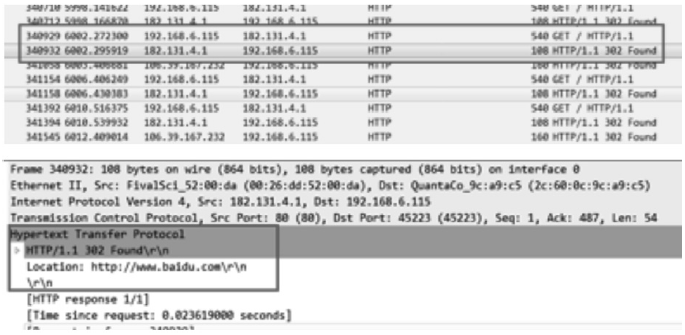

Web通信中可疑域名层出不穷,对网络安全构成了严重威胁。为了解决Web通信服务中存在的伪冒、欺骗以及不良域名等带来的安全威胁,文章设计了一种针对Web通信中可疑域名的监控与反制系统。该系统主要通过BGP进程实现目标流量牵引,捕获并解析目标流量中DNS数据报文,并与可疑域名数据库中的可疑域名进行匹配,匹配成功的域名则通过调用安全模块实现安全控制。通过搭建校园网环境进行测试,表明该系统操作简单,易于部署,能够实现对可疑域名的监控和反制。

中图分类号:

引用本文

赵国锋, 赵岩, 王新恒, 叶飞. Web通信中可疑域名监控与反制系统的设计[J]. 信息网络安全, 2017, 17(12): 11-16.

Guofeng ZHAO, Yan ZHAO, Xinheng WANG, Fei YE. A New Design of Suspicious Domain Name Monitoring System for Web Communication[J]. Netinfo Security, 2017, 17(12): 11-16.

| [1] | 袁帅. DNS解析错误处理方法[J]. 电子制作, 2014(5):70-70. |

| [2] | 饶毓, 狄少嘉. 2017年3月网络安全监测数据发布[J]. 信息网络安全, 2017(5):83-84. |

| [3] | LEGRAND I, NEWMAN H, VOICU R, et al.MonALISA: An Agent Based,Dynamic Service System to Monitor, Control and Optimize Distributedsystems[J]. Computer Physics Communications, 2009, 180(12): 2472-2498. |

| [4] | DASGUPTA D, BRIAN H.Mobile Security Agents for Network Traffic Analysis[C]//IEEE.DARPA Information Survivability Conference & Exposition,June 12-14, 2001,Anaheim, California.New York:IEEE, 2001,: 332-340. |

| [5] | 丁庸,曹伟,罗森林. 基于LKM系统调用劫持的恶意软件行为监控技术研究[J]. 信息网络安全,2016(4):1-8. |

| [6] | 王培新, 刘颖, 张思东,等. Web通信中可疑域名监控技术的研究[J]. 计算机技术与发展, 2012, 22(4):231-234. |

| [7] | 赵国锋,陈勇,王新恒. 针对HTTPS的Web前端劫持及防御研究[J]. 信息网络安全,2016(3):15-20. |

| [8] | 刘磊锋. 基于Linux内核的网络异常监控系统研究[D]. 重庆:重庆大学, 2010. |

| [9] | MCCANNE S, JACOBSON V.The BSD Packet Filter: A New Architecture for User-level Packet Capture[C]//USENIX winter. USENIX'93 Proceedings of the USENIX Winter 1993 Conference Proceedings,January 25-29, 1994,San Diego, California. Berkeley:USENIX,1993:2. |

| [10] | WANG Y, YU G, ZHANG J, et al.The Performance Optimization of Capture Packets Based On the Combination of PF_RING And NAPI[J]. Encyclopedia of Materials Science & Technology, 2016, 10(8):2236-2245. |

| [11] | WU S, MANBER U. A Fast Algorithm for Multi-pattern Searching [EB/OL].,2017-5-15. |

| [12] | LE D N.A New Multiple-pattern Matching Algorithm for the Network Intrusion Detection System[J]. International Journal of Engineering and Technology, 2016, 8(2): 94-100. |

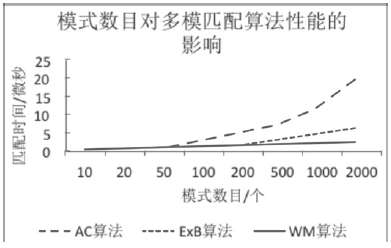

| [13] | 孙友仓. 多模式匹配算法的性能分析[J]. 电子设计工程,2010,18(1):17-18. |

| [14] | AlMUSAWI B, BRANCH P, ARMITAGE G. BGP Anomaly Detection Techniques: A Survey[J]. IEEE Communications Surveys & Tutorials, 2017, 19(1):377-396. |

| [15] | LIU Q, XU Z, LI Z.Implementation of Hardware TCP/IP Stack for DAQ Systems with Flexible Data Channel[J].Electronics Letters, 2017, 53(8):530-532. |

| [16] | 高文华. Netfilter/iptables防火墙中精确单模式匹配算法研究[D]. 成都:电子科技大学, 2016. |

| [17] | 方迪. 一种http重定向方法及路由设备[EB/OL]. https://www.google.com/patents/CN105338072A?cl=zh,2017-5-15. |

| [18] | MARTINI P M. Web Redirection for Content Filtering: U.S. Patent 9,654,500[EB/OL]. ,2017-5-15. |

| [19] | 李璐. Linux下应用层包过滤防火墙的设计与实现[D]. 北京:北京邮电大学, 2015. |

| [20] | WANG B, LU K, CHANG P.Design and Implementation of Linux Firewall Based on the Frame of Netfilter/IPtable[C]//IEEE.Computer Science & Education (ICCSE), 2016 11th International Conference on,August 23-25,2016,Nagoya, Japan. New York:IEEE, 2016: 949-953. |

| [21] | YILMAZ H B, KOO B H, PARK S H, et al.Frequency Assignment Problem with Net Filter Discrimination Constraints[J]. Journal of Communications and Networks, 2017, 19(4): 329-340. |

| [22] | BULLOCK J, PARKER J T. Wireshark for Security Professionals: Using Wireshark and the Metasploit Framework[EB/OL]. ,2017-5-15. |

| [23] | GESCHIERE J P, BAGNI M, MAARSEVEEN R A V, et al. Parallel Sar Processing on LINUX PCS Enables Operational Radar Remote Sensing[EB/OL]. ,2017-5-15. |

| [1] | 刘建伟, 韩祎然, 刘斌, 余北缘. 5G网络切片安全模型研究[J]. 信息网络安全, 2020, 20(4): 1-11. |

| [2] | 赵志岩, 纪小默. 智能化网络安全威胁感知融合模型研究[J]. 信息网络安全, 2020, 20(4): 87-93. |

| [3] | 黎水林, 祝国邦, 范春玲, 陈广勇. 一种新的等级测评综合得分算法研究[J]. 信息网络安全, 2020, 20(2): 1-6. |

| [4] | 荆涛, 万巍. 面向属性迁移状态的P2P网络行为分析方法研究[J]. 信息网络安全, 2020, 20(1): 16-25. |

| [5] | 裘玥. 大型体育赛事网络安全风险分析与评估[J]. 信息网络安全, 2019, 19(9): 61-65. |

| [6] | 高孟茹, 谢方军, 董红琴, 林祥. 面向关键信息基础设施的网络安全评价体系研究[J]. 信息网络安全, 2019, 19(9): 111-114. |

| [7] | 陈良臣, 刘宝旭, 高曙. 网络攻击检测中流量数据抽样技术研究[J]. 信息网络安全, 2019, 19(8): 22-28. |

| [8] | 尚文利, 尹隆, 刘贤达, 赵剑明. 工业控制系统安全可信环境构建技术及应用[J]. 信息网络安全, 2019, 19(6): 1-10. |

| [9] | 张可, 汪有杰, 程绍银, 王理冬. DDoS攻击中的IP源地址伪造协同处置方法[J]. 信息网络安全, 2019, 19(5): 22-29. |

| [10] | 倪一涛, 陈咏佳, 林柏钢. 基于自动解混淆的恶意网页检测方法[J]. 信息网络安全, 2019, 19(4): 37-46. |

| [11] | 陈良臣, 高曙, 刘宝旭, 卢志刚. 网络加密流量识别研究进展及发展趋势[J]. 信息网络安全, 2019, 19(3): 19-25. |

| [12] | 傅建明, 黎琳, 郑锐, 苏日古嘎. 基于GAN的网络攻击检测研究综述[J]. 信息网络安全, 2019, 19(2): 1-9. |

| [13] | 韦力, 段沁, 刘志伟. 互联网时代医院网络安全管理综述[J]. 信息网络安全, 2019, 19(12): 88-92. |

| [14] | 张振峰, 张志文, 王睿超. 网络安全等级保护2.0云计算安全合规能力模型[J]. 信息网络安全, 2019, 19(11): 1-7. |

| [15] | 张健, 陈博翰, 宫良一, 顾兆军. 基于图像分析的恶意软件检测技术研究[J]. 信息网络安全, 2019, 19(10): 24-31. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||