信息网络安全 ›› 2026, Vol. 26 ›› Issue (4): 552-565.doi: 10.3969/j.issn.1671-1122.2026.04.004

基于国密算法SM9的可否认环签密方案的设计

张艳硕1, 孔佳音1( ), 周幸妤1, 秦晓宏1, 胡荣磊2

), 周幸妤1, 秦晓宏1, 胡荣磊2

- 1

北京电子科技学院密码科学与技术系 北京 100070

2北京电子科技学院电子与通信工程系 北京 100070

-

收稿日期:2025-11-30出版日期:2026-04-10发布日期:2026-04-29 -

通讯作者:孔佳音 E-mail:jiayin_kong@163.com -

作者简介:张艳硕(1979—),男,陕西,副教授,博士,CCF会员,主要研究方向为密码学理论|孔佳音(2001—),女,安徽,硕士研究生,主要研究方向为密码理论及其应用|周幸妤(2000—),女,江苏,硕士研究生,主要研究方向为密码理论及其应用|秦晓宏(1976—),女,内蒙古,讲师,硕士,主要研究方向为信息隐藏、密码技术|胡荣磊(1977—),男,河北,副研究员,博士,主要研究方向为密码芯片安全、隐私保护与隐私计算、网络安全、物联网和区块链 -

基金资助:国家自然科学基金(62002003);北京市自然科学基金(4232034);中央高校基本科研业务费(3282023017)

A Deniable Ring Signcryption Scheme Based on SM9

ZHANG Yanshuo1, KONG Jiayin1( ), ZHOU Xingyu1, QIN Xiaohong1, HU Ronglei2

), ZHOU Xingyu1, QIN Xiaohong1, HU Ronglei2

- 1

Department of Cryptology Science and Technology ,Beijing Electronic Science & Technology Institute Beijing 100070, China

2Department of Electronic and Communication Engineering ,Beijing Electronic Science & Technology Institute Beijing 100070, China

-

Received:2025-11-30Online:2026-04-10Published:2026-04-29

摘要:

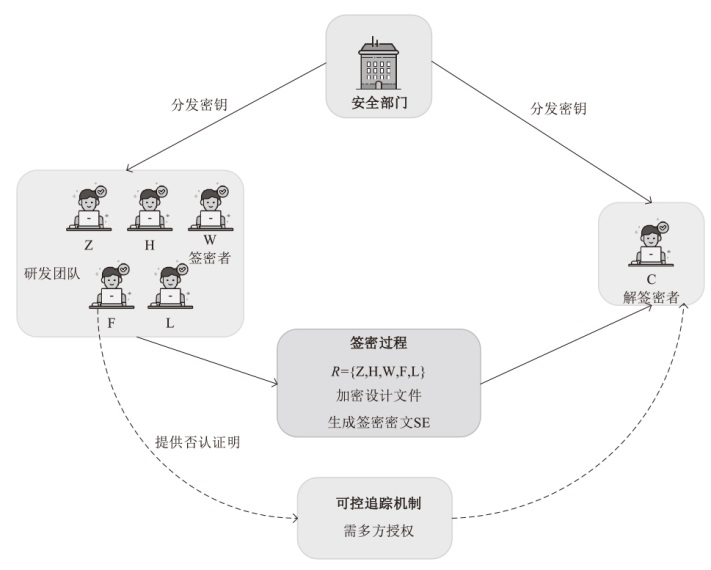

标识密码消除了证书,避免了传统公钥密码系统中的证书管理问题,但不能保证用户身份的匿名性。可否认环签名允许环成员对签名行为进行确认或否认,避免非签名者遭受诽谤,但不能确保消息的机密性。环签密结合签名和加密技术,在环签名的基础上保证用户匿名性,但由于缺乏可否认性,其在责任追溯场景下应用受限。为此,文章提出一种基于SM9的可否认环签密方案,支持环成员确认或否认签密行为,有效平衡隐私保护、通信安全与计算高效。文章通过形式化证明方式证明了该方案满足正确性、不可区分性、不可伪造性、匿名性、可追踪性和不可诽谤性。

中图分类号:

引用本文

张艳硕, 孔佳音, 周幸妤, 秦晓宏, 胡荣磊. 基于国密算法SM9的可否认环签密方案的设计[J]. 信息网络安全, 2026, 26(4): 552-565.

ZHANG Yanshuo, KONG Jiayin, ZHOU Xingyu, QIN Xiaohong, HU Ronglei. A Deniable Ring Signcryption Scheme Based on SM9[J]. Netinfo Security, 2026, 26(4): 552-565.

表1

符号定义

| 符号 | 定义 |

|---|---|

| 私钥生成函数识别符 | |

| 签密主私钥 | |

| 签密主公钥对 | |

| 用户身份 | |

| 签密私钥对 | |

| 身份集合 | |

| 消息 | |

| 签密密文 | |

| 密码函数,输入为比特串 | |

| 密码函数,需要调用密码杂凑函数,输入为比特串 | |

| 密码函数,输入为比特串 |

表2

各方案的发送方计算开销对比

| 方案 | 发送方 |

|---|---|

| 文献[ | |

| 文献[ | |

| 文献[ | |

| 文献[ | |

| 文献[ | |

| 本文方案 |

表3

各方案的接收方计算开销对比

| 方案 | 接收方 |

|---|---|

| 文献[ | |

| 文献[ | |

| 文献[ | |

| 文献[ | |

| 文献[ | |

| 本文方案 |

| [1] | SHAMIR A. Identity-Based Cryptosystems and Signature Schemes[C]// Springer. Advances in Cryptology. Heidelberg: Springer, 1985: 47-53. |

| [2] | GB/T 38635.1—2020 Information Security Technology—Identity-Based Cryptographic Algorithms SM9: Part 1: General[S]. Beijing: Standards Press of China, 2020. |

| GB/T38635.1—2020信息安全技术SM9标识密码算法第1部分:总则[S]. 北京: 中国标准出版社, 2020. | |

| [3] | GB/T 38635.2—2020 Information Security Technology—Identity-Based Cryptographic Algorithms SM9: Part 2: Algorithms[S]. Beijing: Standards Press of China, 2020. |

| GB/T38635.2—2020信息安全技术SM9标识密码算法第2部分:算法[S]. 北京: 中国标准出版社, 2020. | |

| [4] | GB/T41389—2022InformationSecurityTechnology—SM9CryptographicAlgorithmApplicationSpecification[S]. Beijing: Standards Press of China, 2022. |

| GB/T41389—2022信息安全技术SM9密码算法使用规范[S]. 北京: 中国标准出版社, 2022. | |

| [5] | KOMANO Y, OHTA K, SHIMBO A, et al. Toward the Fair Anonymous Signatures: Deniable Ring Signatures[C]// Springer. Topics in Cryptology- CT(RSA 2006). Heidelberg: Springer, 2006: 174-191. |

| [6] | BAO Zijian, HE Debiao, PENG Cong, et al. Deniable Ring Signature Scheme Based on SM2 Digital Signature Algorithm[J]. Journal of Cryptologic Research, 2023, 10(2): 264-275. |

| 包子健, 何德彪, 彭聪, 等. 基于SM2数字签名算法的可否认环签名[J]. 密码学报, 2023, 10(2): 264-275. | |

| [7] | DING Yong, LUO Shidong, YANG Changsong, et al. An Identity-Based Deniable Ring Signature Scheme Based on SM9 Signature Algorithm[J]. Netinfo Security, 2024, 24(6): 893-902. |

| 丁勇, 罗世东, 杨昌松, 等. 基于SM9标识密码算法的可否认环签名方案[J]. 信息网络安全, 2024, 24(6): 893-902. | |

| [8] | ZHENG Yuliang. Digital Signcryption or How to Achieve Cost (Signature & Encryption) << Cost(Signature) + Cost(Encryption)[C]// Springer. Advances in Cryptology (CRYPTO '97). Heidelberg: Springer, 1997: 165-179. |

| [9] | LAI Jianchang, HUANG Xinyi, HE Debiao, et al. An Efficient Identity-Based Signcryption Scheme Based on SM9[J]. Journal of Cryptologic Research, 2021, 8(2): 314-329. |

| 赖建昌, 黄欣沂, 何德彪, 等. 基于商密SM9的高效标识签密[J]. 密码学报, 2021, 8(2): 314-329. | |

| [10] | HUANG Xinyi, SUSILO W, MU Yi, et al. Identity-Based Ring Signcryption Schemes: Cryptographic Primitives for Preserving Privacy and Authenticity in the Ubiquitous World[C]// IEEE. The 19th International Conference on Advanced Information Networking and Applications (AINA’05) Volume 1 (AINA Papers). New York: IEEE, 2005: 649-654. |

| [11] | HUANG Xinyi, ZHANG Futai, WU Wei. An Identity-Based Ring Signcryption Scheme[J]. Acta Electronica Sinica, 2006, 34(2): 263-266. |

| 黄欣沂, 张福泰, 伍玮. 一种基于身份的环签密方案[J]. 电子学报, 2006, 34(2): 263-266. | |

| [12] | GUO Zhenzhou, LI Mingchu, FAN Xinxin. Attribute-Based Ring Signcryption Scheme[J]. Security and Communication Networks, 2013, 6(6): 790-796. |

| [13] | ZHU Zhenchao, ZHANG Yuqing, WANG Fengjiao. An Efficient and Provable Secure Identity-Based Ring Signcryption Scheme[J]. Computer Standards & Interfaces, 2009, 31(6): 1092-1097. |

| [14] | SHARMILA DEVA SELVI S, SREE VIVEK S, PANDU RANGAN C. On the Security of Identity Based Ring Signcryption Schemes[C]// Springer. Information Security. Heidelberg: Springer, 2009: 310-325. |

| [15] | BAO Jiabin. Identity-Based Ring Signcryption Scheme Based on SM9 Algorithm[D]. Wuhan: Wuhan University, 2022. |

| 包嘉斌. 基于SM9标识密码算法的环签密方案设计及其应用研究[D]. 武汉: 武汉大学, 2022. | |

| [16] | CAI Ying, ZHANG Hao, FANG Yuguang. A Conditional Privacy Protection Scheme Based on Ring Signcryption for Vehicular Ad Hoc Networks[J]. IEEE Internet of Things Journal, 2021, 8(1): 647-656. |

| [17] | DU Hongzhen, WEN Qiaoyan, ZHANG Shanshan, et al. An Improved Conditional Privacy Protection Scheme Based on Ring Signcryption for VANETs[J]. IEEE Internet of Things Journal, 2023, 10(20): 17881-17892. |

| [18] | LUO Ming, ZHAN Qibang, QIU Minrong. A Heterogeneous Cross-Domain Conditional Privacy Protection Ring Signcryption Scheme for V2I Communication[J]. Netinfo Security, 2024, 24(7): 993-1005. |

| 罗铭, 詹骐榜, 邱敏蓉. 面向V2I通信的异构跨域条件隐私保护环签密方案[J]. 信息网络安全, 2024, 24(7): 993-1005. | |

| [19] | WANG Zizheng. Research on Heterogeneous Ring Signcryption Scheme in Internet of Vehicles[D]. Nanchang: Nanchang University, 2024. |

| 王子正. 面向车联网的异构环签密方案研究[D]. 南昌: 南昌大学, 2024. | |

| [20] | BONEH D, BOYEN X. Short Signatures without Random Oracles[C]// Springer. Advances in Cryptology-EUROCRYPT 2004. Heidelberg:Springer, 2004: 56-73. |

| [21] | BONEH D, BOYEN X, GOH E J. Hierarchical Identity Based Encryption with Constant Size Ciphertext[C]// Springer. Advances in Cryptology- EUROCRYPT 2005. Heidelberg:Springer, 2005: 440-456. |

| [22] | TANG Jiayi, HUANG Xiaofang, WANG Licheng, et al. Identity-Based Linkable Ring Signcryption on NTRU Lattice[J]. Computer Science, 2025, 52(9): 396-404. |

| 唐嘉一, 黄晓芳, 王励成, 等. NTRU格上基于身份的可链接环签密[J]. 计算机科学, 2025, 52(9): 396-404. | |

| [23] | HERRANZ J, SÁEZ G. Forking Lemmas for Ring Signature Schemes[C]// Springer. Progress in Cryptology-INDOCRYPT 2003. Heidelberg:Springer, 2003: 266-279. |

| [24] | PENG Cong, HE Debiao, LUO Min, et al. An Identity-Based Ring Signature Scheme for SM9 Algorithm[J]. Journal of Cryptologic Research, 2021, 8(4): 724-734. |

| 彭聪, 何德彪, 罗敏, 等. 基于SM9标识密码算法的环签名方案[J]. 密码学报, 2021, 8(4): 724-734. | |

| [25] | YU Huifang, LYU Zhirui. Identity Ring SignCryption Based on Consortium Blockchain[J]. Journal of Electronics & Information Technology, 2023, 45(3): 865-873. |

| 俞惠芳, 吕芝蕊. 基于联盟链的身份环签密方案[J]. 电子与信息学报, 2023, 45(3): 865-873. |

| [1] | 张燕怡, 阮树骅, 郑涛. REST API设计安全性检测研究[J]. 信息网络安全, 2025, 25(8): 1313-1325. |

| [2] | 张艳硕, 隋吉达, 严梓洋, 袁煜淇. 基于ISRSAC-PSS算法的可证安全分组顺序聚合签名算法[J]. 信息网络安全, 2025, 25(2): 215-227. |

| [3] | 张雪锋, 王柯航. 一种基于SM9的代理环签名方案[J]. 信息网络安全, 2025, 25(12): 1901-1913. |

| [4] | 黄旺旺, 周骅, 王代强, 赵麒. 基于国密SM9的物联网可重构密钥安全认证协议设计[J]. 信息网络安全, 2024, 24(7): 1006-1014. |

| [5] | 罗铭, 詹骐榜, 邱敏蓉. 面向V2I通信的异构跨域条件隐私保护环签密方案[J]. 信息网络安全, 2024, 24(7): 993-1005. |

| [6] | 欧阳梦迪, 孙钦硕, 李发根. SM9加密算法的颠覆攻击与改进[J]. 信息网络安全, 2024, 24(6): 831-842. |

| [7] | 丁勇, 罗世东, 杨昌松, 梁海. 基于SM9标识密码算法的可否认环签名方案[J]. 信息网络安全, 2024, 24(6): 893-902. |

| [8] | 张雪锋, 陈婷婷, 苗美霞, 程叶霞. 基于SM9的多接收者混沌密钥生成方案[J]. 信息网络安全, 2024, 24(4): 555-563. |

| [9] | 张艳硕, 袁煜淇, 李丽秋, 杨亚涛, 秦晓宏. 基于SM2的周期性可否认环签名方案[J]. 信息网络安全, 2024, 24(4): 564-573. |

| [10] | 翟鹏, 何泾沙, 张昱. 物联网环境下基于SM9算法和区块链技术的身份认证方法[J]. 信息网络安全, 2024, 24(2): 179-187. |

| [11] | 朱郭诚, 何德彪, 安浩杨, 彭聪. 基于区块链和SM9数字签名的代理投票方案[J]. 信息网络安全, 2024, 24(1): 36-47. |

| [12] | 周权, 陈民辉, 卫凯俊, 郑玉龙. 基于SM9的属性加密的区块链访问控制方案[J]. 信息网络安全, 2023, 23(9): 37-46. |

| [13] | 俞惠芳, 乔一凡, 孟茹. 面向区块链金融的抗量子属性基门限环签密方案[J]. 信息网络安全, 2023, 23(7): 44-52. |

| [14] | 安浩杨, 何德彪, 包子健, 彭聪. 一种基于证书的数字签名方案[J]. 信息网络安全, 2023, 23(3): 13-21. |

| [15] | 张雪锋, 胡奕秀. 一种基于SM9的可撤销标识广播加密方案[J]. 信息网络安全, 2023, 23(1): 28-35. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||