信息网络安全 ›› 2022, Vol. 22 ›› Issue (10): 129-135.doi: 10.3969/j.issn.1671-1122.2022.10.018

融合多重风格迁移和对抗样本技术的验证码安全性增强方法

- 中国人民公安大学信息网络安全学院,北京 100038

-

收稿日期:2022-07-03出版日期:2022-10-10发布日期:2022-11-15 -

通讯作者:李欣 E-mail:lixin@ppsuc.edu.cn -

作者简介:张郅(1999—),男,山西,硕士研究生,主要研究方向为网络空间安全|李欣(1977—),男,北京,副教授,博士,主要研究方向为网络安全和视频网络|叶乃夫(1999—),男,山东,硕士研究生,主要研究方向为网络空间安全和自然语言处理|胡凯茜(2000—),女,河南,硕士研究生,主要研究方向为网络空间安全 -

基金资助:国家重点研发计划(2020AAA0107705)

CAPTCHA Security Enhancement Method Incorporating Multiple Style Migration and Adversarial Examples

ZHANG Zhi, LI Xin( ), YE Naifu, HU Kaixi

), YE Naifu, HU Kaixi

- School of Information Network Security, People’s Public Security University of China, Beijing 100038, China

-

Received:2022-07-03Online:2022-10-10Published:2022-11-15 -

Contact:LI Xin E-mail:lixin@ppsuc.edu.cn

摘要:

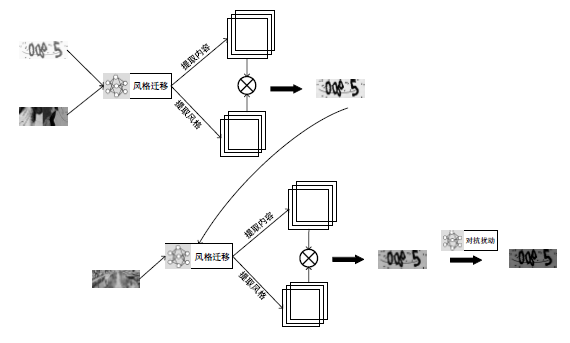

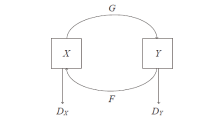

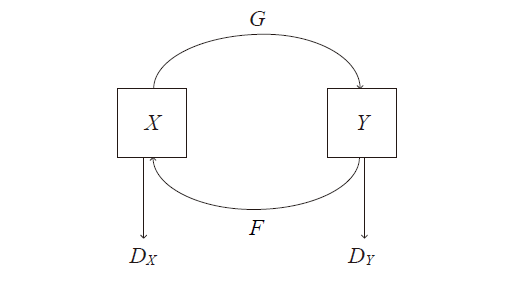

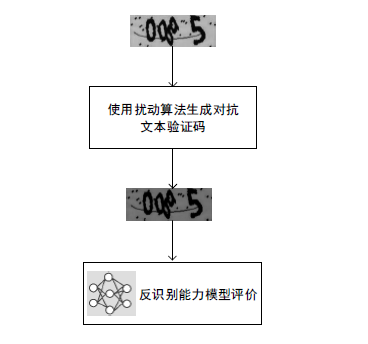

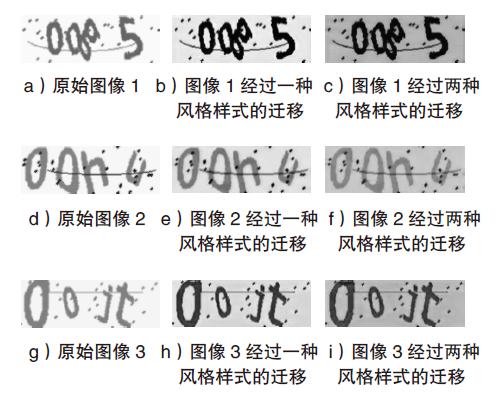

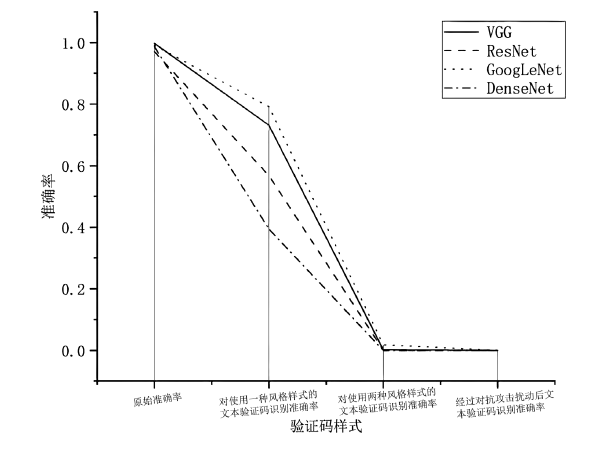

验证码对于防御Web服务的自动攻击具有重要作用,但面对具有自动识别技术的破解工具时,难以实现有效的安全保护。如果采用高度失真等方式增强验证码的安全性,会使验证码失去原来的形状,导致人眼也难以识别。文章提出一种融合多重风格迁移和对抗样本技术的验证码安全性增强方法,在保留原有内容的同时利用多重风格迁移方式抵御未知的机器识别,再通过对抗样本技术攻击已知的常见模型,从而欺骗神经网络。在文本验证码数据集上的实验结果表明,文章提出的生成算法具有更低的机器识别率,有效提高了文本验证码的安全性。

中图分类号:

引用本文

张郅, 李欣, 叶乃夫, 胡凯茜. 融合多重风格迁移和对抗样本技术的验证码安全性增强方法[J]. 信息网络安全, 2022, 22(10): 129-135.

ZHANG Zhi, LI Xin, YE Naifu, HU Kaixi. CAPTCHA Security Enhancement Method Incorporating Multiple Style Migration and Adversarial Examples[J]. Netinfo Security, 2022, 22(10): 129-135.

| [1] | BURSZTEIN E, MARTIN M, MITCHELL J. Text-Based CAPTCHA Strengths and Weaknesses[C]// ACM. In Proceedings of the 18th ACM Conference on Computer and Communications Security. New York: ACM, 2011: 125-138. |

| [2] | SOUPIONIS Y, GRITZALIS D. Audio CAPTCHA: Existing Solutions Assessment and a New Implementation for VoIP Telephony[J]. Computers & Security, 2010, 29(5): 603-618. |

| [3] | BURSZTEIN E, MARTIN M, MITCHELL J. Text-Based CAPTCHA Strengths and Weaknesses[C]// ACM. Proceedings of the 18th ACM Conference on Computer and Communications Security. New York: ACM, 2011: 125-138. |

| [4] | DAS M S, RAO K R M, BALAJI P. Neural-Based Hit-Count Feature Extraction Method for Telugu Script Optical Character Recognition[J]. Innovations in Electronics and Communication Engineering, 2019(33): 479-486. |

| [5] | SCHMIDHUBER J. Deep Learning in Neural Networks: An Overview[J]. Neural Networks, 2015(61): 85-117. |

| [6] | GREGOR K, DANIHELKA I, GRAVES A, et al. DRAW: A Recurrent Neural Network for Image Generation[C]// ACM. Proceedings of the 32nd International Conference on International Conference on Machine Learning. New York: ACM, 2015: 1462-1471. |

| [7] | HE Kaiming, ZHANG Xiangyu, REN Shaoqing, et al. Deep Residual Learning for Image Recognition[C]// IEEE. In Proceedings of the IEEE Conference on Computer Vision and Pattern Recognition. New York: IEEE, 2016: 770-778. |

| [8] | LI Chuan, WAND M. Combining Markov Random Fields and Convolutional Neural Networks for Image Synthesis[C]// IEEE. In Proceedings of the IEEE Conference on Computer Vision and Pattern Recognition. New York: IEEE, 2016: 2479-2486. |

| [9] | LECUN Y, BOTTOU L, BENGIO Y, et al. Gradient-Based Learning Applied to Document Recognition[J]. Proceedings of the IEEE, 1998, 86(11): 2278-2324. |

| [10] | GATYS L A, ECKER A S, BETHGE M. Image Style Transfer Using Convolutional Neural Networks[C]// IEEE. In Proceedings of the IEEE Conference on Computer Vision and Pattern Recognition. New York: IEEE, 2016: 2414-2423. |

| [11] | KWON H, YOON H, PARK K. CAPTCHA Image Generation Using Style Transfer Learning in Deep Neural Network[C]// Springer. Proceedings of the 20th World Conference on Information Security Applications (WISA 2019). Berlin: Springer, 2019: 234-246. |

| [12] | HASAN W A. A Survey of Current Research on CAPTCHA[J]. International Journal of Computer Science and Applications, 2016, 7(3): 141-157. |

| [13] | OSADCHY M, HERNANDEZ-CASTRO J, GIBSON S, et al. No Bot Expects the DeepCAPTCHA! Introducing Immutable Adversarial Examples, with Applications to CAPTCHA Generation[J]. IEEE Transactions on Information Forensics and Security, 2017, 12(11): 2640-2653. |

| [14] | HU Wei, ZHAO Wenlong, CHEN Lu, et al. An Improved JSMA Algorithm against Sample Attack Based on Logits Vector[J]. Netinfo Security, 2022, 22(3): 62-69. |

| 胡卫, 赵文龙, 陈璐, 等. 基于Logits向量的JSMA对抗样本攻击改进算法[J]. 信息网络安全, 2022, 22(3): 62-69. | |

| [15] | LEI Yu, LIU Jia, LI Jun, et al. Research and Implementation of a Image Steganography Method Based on Conditional Generative Adversarial Networks[J]. Netinfo Security, 2021, 21(11): 48-57. |

| 雷雨, 刘佳, 李军, 等. 一种基于条件生成对抗网络的图像隐写方法研究与实现[J]. 信息网络安全, 2021, 21(11): 48-57. | |

| [16] | MA Jun, WANG Xiaowu, ZHU Yongchuan, et al. Study on the Verification Code Anti-Crawler Mechanism Based on the Generation of Adversarial Samples[J]. Applied Science and Technology, 2021, 48(6): 45-50. |

| 马军, 王效武, 朱永川, 等. 基于对抗样本生成的验证码反爬虫机制研究[J]. 应用科技, 2021, 48(6): 45-50. | |

| [17] | SHEN Yanyu, ZHANG Sanfeng, CAO Jiuxin. An Adversarial Sample-Based Security Enhancement Method for CAPTCHA[J]. Cyberspace Security, 2020, 11(8): 11-16. |

| 沈言玉, 张三峰, 曹玖新. 一种基于对抗样本的验证码安全性增强方法[J]. 网络空间安全, 2020, 11(8): 11-16. |

| [1] | 高博, 陈琳, 严迎建. 基于CNN-MGU的侧信道攻击研究[J]. 信息网络安全, 2022, 22(8): 55-63. |

| [2] | 刘光杰, 段锟, 翟江涛, 秦佳禹. 基于多特征融合的移动流量应用识别[J]. 信息网络安全, 2022, 22(7): 18-26. |

| [3] | 王浩洋, 李伟, 彭思维, 秦元庆. 一种基于集成学习的列车控制系统入侵检测方法[J]. 信息网络安全, 2022, 22(5): 46-53. |

| [4] | 胡卫, 赵文龙, 陈璐, 付伟. 基于Logits向量的JSMA对抗样本攻击改进算法[J]. 信息网络安全, 2022, 23(3): 62-69. |

| [5] | 郑耀昊, 王利明, 杨婧. 基于网络结构自动搜索的对抗样本防御方法研究[J]. 信息网络安全, 2022, 23(3): 70-77. |

| [6] | 刘峰, 杨成意, 於欣澄, 齐佳音. 面向去中心化双重差分隐私的谱图卷积神经网络[J]. 信息网络安全, 2022, 22(2): 39-46. |

| [7] | 夏强, 何沛松, 罗杰, 刘嘉勇. 基于普遍对抗噪声的高效载体图像增强算法[J]. 信息网络安全, 2022, 22(2): 64-75. |

| [8] | 林发鑫, 张健. 虚拟化平台异常行为检测系统的设计与实现[J]. 信息网络安全, 2022, 22(11): 62-67. |

| [9] | 高昌锋, 肖延辉, 田华伟. 基于多阶段渐进式神经网络的图像相机指纹提取算法[J]. 信息网络安全, 2022, 22(10): 15-23. |

| [10] | 刘家银, 李馥娟, 马卓, 夏玲玲. 基于多尺度卷积神经网络的恶意代码分类方法[J]. 信息网络安全, 2022, 22(10): 31-38. |

| [11] | 刘烁, 张兴兰. 基于双重注意力的入侵检测系统[J]. 信息网络安全, 2022, 22(1): 80-86. |

| [12] | 弋晓洋, 张健. 基于图像的网络钓鱼邮件检测方法研究[J]. 信息网络安全, 2021, 21(9): 52-58. |

| [13] | 李彦霖, 蔡满春, 芦天亮, 席荣康. 遗传算法优化CNN的网站指纹攻击方法[J]. 信息网络安全, 2021, 21(9): 59-66. |

| [14] | 朱新同, 唐云祁, 耿鹏志. 基于特征融合的篡改与深度伪造图像检测算法[J]. 信息网络安全, 2021, 21(8): 70-81. |

| [15] | 路宏琳, 王利明. 面向用户的支持用户掉线的联邦学习数据隐私保护方法[J]. 信息网络安全, 2021, 21(3): 64-71. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||