信息网络安全 ›› 2017, Vol. 17 ›› Issue (10): 86-89.doi: 10.3969/j.issn.1671-1122.2017.10.014

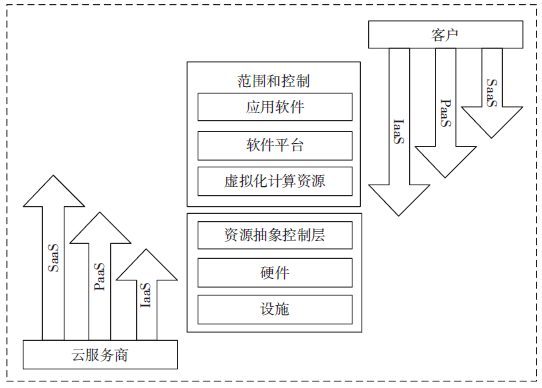

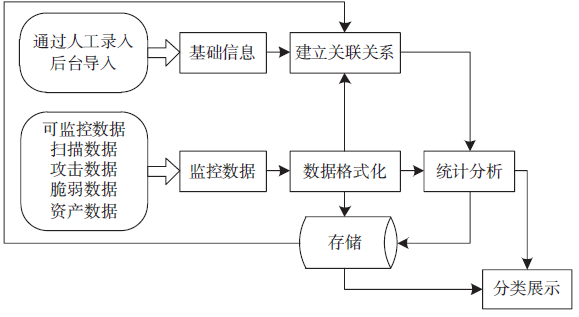

基于私有云模式的信息安全监管策略研究

- 1. 国家知识产权局,北京 100088

2. 公安部信息安全等级保护评估中心,北京 100142

3. 陆军装甲兵学院,北京 101400

4. 淮北市公安局,安徽淮北 235000

Research on Information Security Supervision Strategy Based on Private Cloud Model

Lei ZHANG1, Dongsheng YU2( ), Jun YANG3, Jiming HU4

), Jun YANG3, Jiming HU4

- 1. State Intellectual Property Office of the P.R.C, Beijing 100088, China

2. MPS Information Ciassified Security Protection Evlaluation Center, Beijing 100142, China

3. Equipment Academy of PLA, Beijing 101400, China

4. Huaibei Municipal Public Security Bureau, Huaibei Anhui 235000, China