信息网络安全 ›› 2017, Vol. 17 ›› Issue (5): 37-43.doi: 10.3969/j.issn.1671-1122.2017.05.006

网络高流量分布式拒绝服务攻击防御机制研究综述

李恒1,2, 沈华伟3, 程学旗3, 翟永1

- 1. 国家基础地理信息中心,北京100830

2. 中国科学院大学工程科学学院,北京100049

3.中国科学院计算技术研究所,北京100190

-

收稿日期:2017-03-01出版日期:2017-05-20发布日期:2020-05-12 -

作者简介:作者简介: 李恒(1990—),男,陕西,工程师,硕士研究生,主要研究方向为信息网络安全、地理信息系统;沈华伟(1982—),男,河南,副研究员,博士,主要研究方向为社会网络分析和网络信息传播、数据挖掘和机器学习;程学旗(1971—),男,安徽,研究员,博士,主要研究方向为网络数据科学、大数据系统、社会计算、Web信息检索与数据挖掘、网络信息安全;翟永(1969—),男,河北,教授级高级工程师,硕士,主要研究方向为计算机网络系统集成开发与运行维护。

-

基金资助:国家重点基础研究发展计划[2013CB329606];国家杰出青年科学基金[61425016];国家自然科学基金重点项目[61232010]

Review of Network High Flow Distributed Denial of Service Attack and Defense Mechanisms

Heng LI1,2, Huawei SHEN3, Xueqi CHENG3, Yong ZHAI1

- 1. National Geomatics Center of China, Beijing 100830, China

2. College of Engineering & Science, University of Chinese Academy of Sciences, Beijing 100049, China;

3. Institute of Computing Technology of Chinese Academy of Sciences, Beijing 100190, China

-

Received:2017-03-01Online:2017-05-20Published:2020-05-12

摘要:

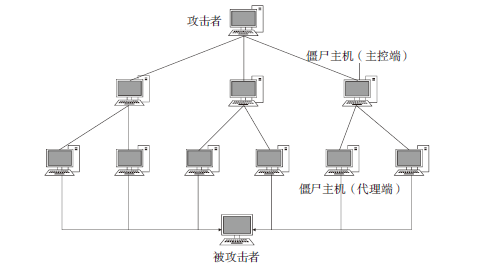

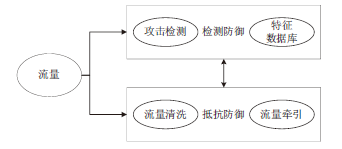

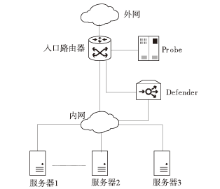

分布式拒绝服务(DDoS)攻击是一种极其常见的网络攻击方式,网络高流量的DDoS往往通过制造大量无用数据,造成网络拥塞,最终达到耗尽资源、中断正常服务的目的。目前针对网络高流量的DDoS攻击还没有较好的防御办法。文章基于前期研究及文献调研,对国内外网络高流量DDoS防御机制的研究进展进行了归纳总结,重点对其防御原理、检测防御和抵抗防御方法进行了总结;对当前高流量DDoS攻击检测防御和抵抗防御机制进行了展望,以期有助于构建全面有效的网络高流量DDoS防御系统。

中图分类号:

引用本文

李恒, 沈华伟, 程学旗, 翟永. 网络高流量分布式拒绝服务攻击防御机制研究综述[J]. 信息网络安全, 2017, 17(5): 37-43.

Heng LI, Huawei SHEN, Xueqi CHENG, Yong ZHAI. Review of Network High Flow Distributed Denial of Service Attack and Defense Mechanisms[J]. Netinfo Security, 2017, 17(5): 37-43.

| [1] | ZHEN X U, JIN M A, SONG L U.Research on DOS Attack and Defense of SIP[J]. Information Security & Communications Privacy, 2009(1):37-42. |

| [2] | MELL P, MARKS D, MCLARNON M.A Denial-of-service Resistant Intrusion Detection Architecture[J]. Computer Networks the International Journal of Computer & Telecommunications Networking, 2000, 34(4): 641-658. |

| [3] | CENTER C.CERT Advisory CA-1996-01 UDP Port Denial-of-Service Attack[J]. September, 1997, 24: 1996-01. |

| [4] | 严芬, 王佳佳, 赵金凤,等. DDoS攻击检测综述[J]. 计算机应用研究, 2008, 25(4): 966-969. |

| [5] | 韩竹, 范磊, 李建华等. 基于源端检测的DDoS防御机制[J]. 计算机工程, 2007, 33(19): 150-151. |

| [6] | 赵呈亮,李爱平,江荣. 基于TOPSIS-GRA集成评估法的DDoS攻击效果评估技术研究[J]. 信息网络安全,2016(10):40-46. |

| [7] | 彭笛, 王文胜. 基于SYN Cookie的DDoS防御技术研究[J]. 信息安全与通信保密, 2007(2): 125-127. |

| [8] | 林佳萍,李晖. 安卓恶意软件检测研究综述[J]. 信息网络安全,2016(10):80-88. |

| [9] | 李德全. 拒绝服务攻击[M]. 北京:电子工业出版社, 2007. |

| [10] | 厉斌. 网络监控与有效防御DDoS攻击的研究[J]. 信息网络安全, 2013(10): 157-160. |

| [11] | 吴潇, 沈明玉. 基于流量牵引和陷阱系统的DDoS防御技术[J]. 合肥工业大学学报(自然科学版), 2008, 31(1): 25-28. |

| [12] | 田玉杰,赵泽茂,王丽君,等. 基于分类的SQL注入攻击双层防御模型研究[J]. 信息网络安全,2015(6):1-6. |

| [13] | 王冬琦. 分布式拒绝服务攻击检测和防御若干技术问题研究[D]. 沈阳:东北大学, 2011. |

| [14] | 马铮, 张小梅, 夏俊杰,等. 基于SDN技术的DDoS防御系统简析[J]. 邮电设计技术, 2016(1): 55-59. |

| [15] | 罗志强, 沈军, 金华敏. 分布式DNS反射DDoS攻击检测及控制技术[J]. 电信科学, 2015, 31(10): 186-191. |

| [16] | 张乾. Linux环境下基于正则表达式的DDoS防御算法研究及实现[D]. 重庆:重庆大学, 2009. |

| [17] | 罗建, 李艳梅, LUOJian,等. 基于Bayes分类器的DoS/DDoS攻击防御技术[J]. 航空计算技术, 2010, 40(2): 127-129. |

| [18] | 谢冬青, 周再红, 骆嘉伟. 基于LRU和SCBF的大象流提取及其在DDoS防御中的应用[J]. 计算机研究与发展, 2011, 48(8):1517-1523. |

| [19] | 韩竹, 范磊, 李建华,等. 基于源端检测的DDoS防御机制[J]. 计算机工程, 2007, 33(19): 150-151. |

| [20] | 方峰, 蔡志平, 肇启佳,等. 使用Spark Streaming的自适应实时DDoS检测和防御技术[J]. 计算机科学与探索, 2016, 10(5): 601-611. |

| [21] | 霍一菲. 基于wireshark的分布式拒绝服务攻击检测系统[J]. 信息通信, 2016(5): 54-56. |

| [22] | 严芬, 黄皓, 殷新春. 基于CTPN的复合攻击检测方法研究[J]. 计算机学报, 2006, 29(8): 1383-1391. |

| [23] | 王功聪, 王景中, 王宝成. 基于数据包内容的网络异常行为分析方法研究[J]. 信息网络安全, 2013(12): 58-61. |

| [24] | 宋洪涛, 王小峰, 王勇军,等. 基于信息熵的分布式拒绝服务攻击协同检测系统的设计与实现[J]. 小型微型计算机系统, 2015, 36(1): 133-137. |

| [25] | 刘衍珩, 付枫, 朱建启,等. 基于活跃熵的DoS攻击检测模型[J]. 吉林大学学报(工), 2011, 41(4): 1059-1064. |

| [26] | 穆祥昆, 王劲松, 薛羽丰,等. 基于活跃熵的网络异常流量检测方法[J]. 通信学报, 2013(S2). |

| [27] | 张明明, 李玉峰, 张鹏,等. 大流量下一种基于活跃熵的DDoS攻击检测方法[J]. 计算机应用研究, 2016, 33(7): 2148-2151. |

| [28] | 谢逸, 唐成华, 黄向农. 非平稳动态行为模型及其在DDoS检测中的应用[J]. 小型微型计算机系统, 2013, 34(9): 2100-2105. |

| [29] | 王进, 阳小龙, 隆克平. 基于大偏差统计模型的Http-Flood DDoS检测机制及性能分析[J]. 软件学报, 2012, 34(5): 1272-1280. |

| [30] | 何慧, 张宏莉, 张伟哲,等. 一种基于相似度的DDoS攻击检测方法[J]. 通信学报, 2004, 25(7): 176-184. |

| [31] | 黄长慧, 王海珍, 陈思. 基于自相似流量检测的DDoS攻击及防御研究[J]. 信息网络安全,2014(10):69-71. |

| [32] | 郑亚, 陈兴蜀, 尹学渊. 基于PCC时间序列的DDoS检测算法[J]. 四川大学学报(工程科学版), 2015(S2): 142-148. |

| [33] | 贾斌, 马严, 赵翔. 基于组合分类器的DDoS攻击流量分布式检测模型[J]. 华中科技大学学报(自然科学版), 2016, 44(S1): 1-5. |

| [34] | 李俊峰, 胡顺义. 基于改进BP神经网络的DDoS检测模型研究[J]. 安阳师范学院学报, 2009(2): 60-63. |

| [35] | 李俊峰, 汤伟. 前馈神经网络算法在DDoS检测中的应用[J]. 中国科技信息, 2009(17): 115-116. |

| [36] | 李博, 宋广军. 应用数据挖掘算法检测云计算中的DDoS攻击[J]. 齐齐哈尔大学学报(自然科学版), 2014(6): 1-4. |

| [37] | 孙剑, 刘渊, 赵新杰. 基于聚类的应用层DDoS攻击检测方法研究[J]. 计算机工程与应用, 2016, 52(21): 116-120. |

| [38] | 肖甫, 马俊青, 黄洵松,等. SDN环境下基于KNN的DDoS攻击检测方法[J]. 南京邮电大学学报(自然科学版), 2015, 35(1): 84-88. |

| [39] | 孙鹏, 刘秋研. SDN安全技术研究[J]. 中国电子科学研究院学报, 2015, 10(4): 416-420. |

| [40] | 戴彬, 王航远, 徐冠,等. SDN安全探讨:机遇与威胁并存[J]. 计算机应用研究, 2014, 31(8): 2254-2262. |

| [41] | 王铭鑫, 周华春, 陈佳,等. 一种SDN中基于熵值计算的异常流量检测方法[J]. 电信科学, 2015, 31(9): 83-89. |

| [42] | 韩子铮. SDN中一种基于熵值检测DDoS攻击的方法[J]. 信息技术, 2017(1): 63-66. |

| [43] | 邹大立, 欧怀古. 防DoS攻击的新理念流量牵引技术的应用[J]. 计算机安全, 2005(9): 21-22. |

| [44] | 百度百科.“科普中国”百科科学词条编写与应用工作项[EB/OL].. |

| [45] | NA W T, BAEG H S, BYUN C H, et al. Countering Against Distributed Denial-of-Service (DDOS) Attack Using Content Delivery Network: US, WO/2010/064799[P].2010-4-16. |

| [46] | Lee K, Chari S, Shaikh A, Sahu S, Cheng P.Improving the Resilience of Content Distribution Networks to Large Scale Distributed Denial of Service Attacks[J]. Computer Networks, 2007,51(10):2753-2770. |

| [47] | TAN C, TRUONG S, DANG T.Early Abnormal Overload Detection and the Solution on Content Delivery Network[J]. Innovations in Computing Sciences and Software Engineering, 2010(1): 455-460. |

| [48] | 王熙. 华为SDN技术注入联通云清洗业务从源头拒绝DDoS攻击[J]. 通信世界, 2014(27): 20. |

| [49] | 武泽慧, 魏强, 任开磊, 等. 基于OpenFlow 交换机洗牌的 DDoS 攻击动态防御方法[J]. 电子与信息学报, 2017,39(2):397-404. |

| [50] | 何亨, 黄伟, 李涛,等. 基于SDS架构的多级DDoS防护机制[J]. 计算机工程与应用, 2016, 52(1): 81-88. |

| [51] | 王海龙, 龚正虎, 侯婕. 僵尸网络检测技术研究进展[J]. 计算机研究与发展, 2010, 47(12): 2037-2048. |

| [52] | 危美林, 张明清, 唐俊,等. 面向信息栅格的DDoS协同防御系统设计[J]. 信息工程大学学报, 2015, 16(4):488-493. |

| [53] | 王秀磊, 陈鸣, 邢长友,等. 一种防御DDoS攻击的软件定义安全网络机制[J]. 软件学报, 2016, 27(12):3104-3119. |

| [1] | 刘建伟, 韩祎然, 刘斌, 余北缘. 5G网络切片安全模型研究[J]. 信息网络安全, 2020, 20(4): 1-11. |

| [2] | 赵志岩, 纪小默. 智能化网络安全威胁感知融合模型研究[J]. 信息网络安全, 2020, 20(4): 87-93. |

| [3] | 黎水林, 祝国邦, 范春玲, 陈广勇. 一种新的等级测评综合得分算法研究[J]. 信息网络安全, 2020, 20(2): 1-6. |

| [4] | 荆涛, 万巍. 面向属性迁移状态的P2P网络行为分析方法研究[J]. 信息网络安全, 2020, 20(1): 16-25. |

| [5] | 裘玥. 大型体育赛事网络安全风险分析与评估[J]. 信息网络安全, 2019, 19(9): 61-65. |

| [6] | 高孟茹, 谢方军, 董红琴, 林祥. 面向关键信息基础设施的网络安全评价体系研究[J]. 信息网络安全, 2019, 19(9): 111-114. |

| [7] | 陈良臣, 刘宝旭, 高曙. 网络攻击检测中流量数据抽样技术研究[J]. 信息网络安全, 2019, 19(8): 22-28. |

| [8] | 尚文利, 尹隆, 刘贤达, 赵剑明. 工业控制系统安全可信环境构建技术及应用[J]. 信息网络安全, 2019, 19(6): 1-10. |

| [9] | 张可, 汪有杰, 程绍银, 王理冬. DDoS攻击中的IP源地址伪造协同处置方法[J]. 信息网络安全, 2019, 19(5): 22-29. |

| [10] | 倪一涛, 陈咏佳, 林柏钢. 基于自动解混淆的恶意网页检测方法[J]. 信息网络安全, 2019, 19(4): 37-46. |

| [11] | 陈良臣, 高曙, 刘宝旭, 卢志刚. 网络加密流量识别研究进展及发展趋势[J]. 信息网络安全, 2019, 19(3): 19-25. |

| [12] | 傅建明, 黎琳, 郑锐, 苏日古嘎. 基于GAN的网络攻击检测研究综述[J]. 信息网络安全, 2019, 19(2): 1-9. |

| [13] | 韦力, 段沁, 刘志伟. 互联网时代医院网络安全管理综述[J]. 信息网络安全, 2019, 19(12): 88-92. |

| [14] | 张振峰, 张志文, 王睿超. 网络安全等级保护2.0云计算安全合规能力模型[J]. 信息网络安全, 2019, 19(11): 1-7. |

| [15] | 张健, 陈博翰, 宫良一, 顾兆军. 基于图像分析的恶意软件检测技术研究[J]. 信息网络安全, 2019, 19(10): 24-31. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||