信息网络安全 ›› 2017, Vol. 17 ›› Issue (2): 43-50.doi: 10.3969/j.issn.1671-1122.2017.02.007

一种高效的支持排序的关键词可搜索加密系统研究

- 1. 福建师范大学数学与计算机科学学院,福建福州 350108

2. 福建师范大学网络安全与密码技术重点实验室,福建福州 350108

-

收稿日期:2016-11-24出版日期:2017-02-20发布日期:2020-05-12 -

作者简介:作者简介: 张楠(1991—),男,河北,硕士研究生,主要研究方向为云存储和存储安全;陈兰香(1979—),女,湖北,副教授,博士,主要研究方向为云存储、网络安全、存储安全和信息安全等。

-

基金资助:国家自然科学基金[61602118,61572010,61472074];福建省自然科学基金[2015J01240];福建省教育厅科技项目[JK2014009];福州市科技计划项目[2014-G-80];福建师范大学校创新团队[IRTL1207]

Research on An Efficient Ranked Keywords Searchable Encryption System

Nan ZHANG1,2, Lanxiang CHEN1,2( )

)

- 1. School of Mathematics and Computer Science, Fujian Normal University, Fuzhou Fujian 350108, China

2. Key Lab of Network Security and Cryptology, Fujian Normal University, Fuzhou Fujian 350108, China

-

Received:2016-11-24Online:2017-02-20Published:2020-05-12

摘要:

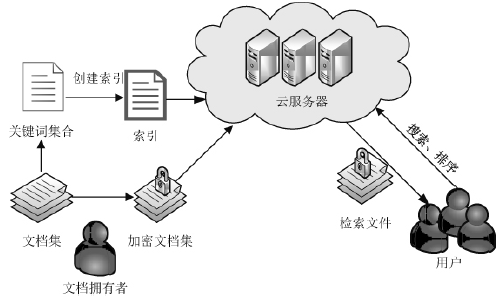

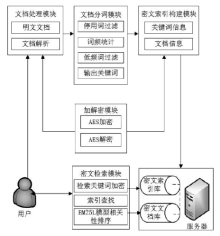

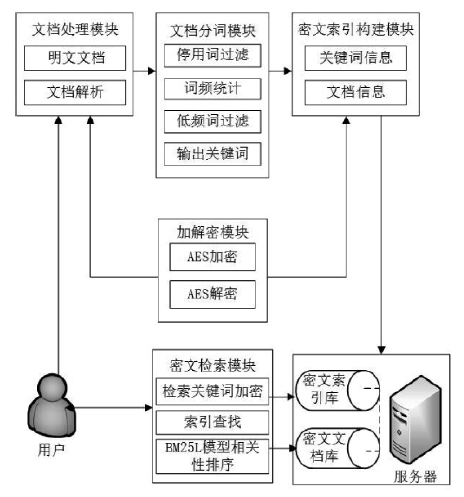

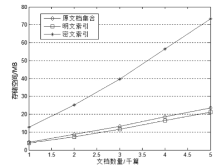

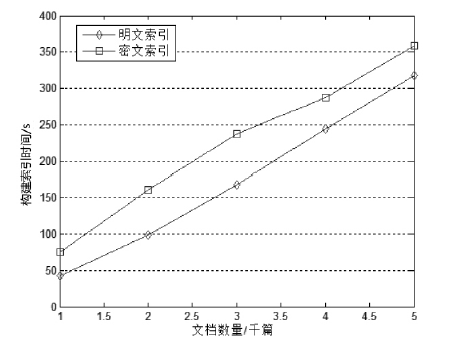

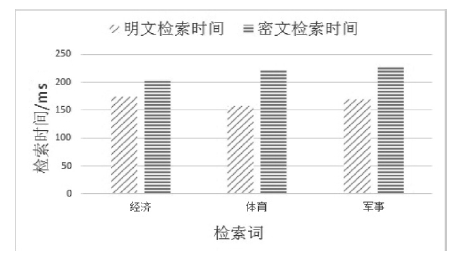

在密文检索研究中,为了获得更高的检索精度和支持排序,文章提出了一种基于BM25L模型的可搜索加密方案,并将该方案与Lucene系统结合实现了一个密文全文检索系统Bluce。该系统主要通过改进BM25L模型的评分机制来优化排序结果,并对Lucene中的明文索引进行加密得到密文索引,从而实现高效的支持排序的关键词可搜索加密。在Bluce中,数据与索引使用AES进行加密,具有较高的安全性。实验分析表明,该系统的检索结果与检索关键词具有较高的相关性,在保证密文检索安全性的同时提高了密文检索的效率和查准率。

中图分类号:

引用本文

张楠, 陈兰香. 一种高效的支持排序的关键词可搜索加密系统研究[J]. 信息网络安全, 2017, 17(2): 43-50.

Nan ZHANG, Lanxiang CHEN. Research on An Efficient Ranked Keywords Searchable Encryption System[J]. Netinfo Security, 2017, 17(2): 43-50.

| [1] | 项军政,咸鹤群,田程亮,等. 加密数据库关键词快速检索方法研究[J].信息网络安全,2016(10):28-33. |

| [2] | SONG D X, WAGNER D, PERRIG A.Practical Techniques for Searches on Encrypted Data[C]//IEEE.Proc. of SP '00, May 14-17,2000.California,USA.NJ:IEEE, 2000: 44-55. |

| [3] | GOH E. J. Secure Indexes[EB/OL]. ,2016-11-1. |

| [4] | CHANG Yancheng, MITZENMACHER M.Privacy Preserving Keyword Searches on Remote Encrypted Data[M]// Applied Cryptography and Network Security. Heidelberg: Springer Berlin Heidelberg, 2005:442-455. |

| [5] | CURTMOLA R, GARAY J, KAMARA S, et al.Searchable Symmetric Encryption: Improved Definitions and Efficient Constructions[J]. Journal of Computer Security, 2011, 19(5):895-934. |

| [6] | KUROSAWA K, OHTAKI Y.UC-Secure Searchable Symmetric Encryption[J]. Lecture Notes in Computer Science, 2012(7397):258-274. |

| [7] | WANG Cong, CAO Ning, REN Kui, et al.Enabling Secure and Efficient Ranked Keyword Search over Outsourced Cloud Data[J]. IEEE Transactions on Parallel & Distributed Systems, 2012, 23(8):1467-1479. |

| [8] | LI Jin, WANG Qian, WANG Cong, et al.Fuzzy Keyword Search over Encrypted Data in Cloud Computing[J]. Infocom, 2010, 4(7):1-5. |

| [9] | WANG Cong, REN Kui, YU Shucheng,et al.Achieving Usable and Privacy- assured Similarity Search over Outsourced Cloud Data[C]//IEEE. Proc. of INFOCOM '2012, March 25-30, 2012. Orlando,Florida,USA. NJ:IEEE,2012: 451-459. |

| [10] | HUANG Ruwei,GUI Xiaolin,YU Si,et al.Privacy-Preserving Computable Encryption Scheme of Cloud Computing[J]. Chinese Journal of Computers, 2012, 34(12):2391-2402. |

| [11] | LIESDONK P V, SEDGHI S, DOUMEN J, et al.Computationally Efficient Searchable Symmetric Encryption[M]// Secure Data Management. Heidelberg :Springer Berlin Heidelberg,2010:87-100. |

| [12] | KAMARA S, PAPAMANTHOU C, ROEDER T.Dynamic Searchable Symmetric Encryption[C]//ACM.Proc. of CCS '2012, October 16 - 18, 2012. Raleigh, North Carolina, USA. New York:ACM,2012:965-976. |

| [13] | KAMARA S, PAPAMANTHOU C.Parallel and Dynamic Searchable Symmetric Encryption[M]// Financial Cryptography and Data Security. Heidelberg :Springer Berlin Heidelberg,2013:258-274. |

| [14] | HAHN F, KERSCHBAUM F.Searchable Encryption with Secure and Efficient Updates[C]//ACM.Proc. Of CCS '2014 , November 3 - 7, 2014. Scottsdale, Arizona, USA. New York:ACM,2014:310-320. |

| [15] | STEFANOV E, PAPAMANTHOU C, SHI E. Practical Dynamic Searchable Symmetric Encryption with Small Leakage[EB/OL]. , 2016-11-1. |

| [16] | KUROSAWA K, OHTAKI Y.How to Update Documents Verifiably, in Searchable Symmetric Encryption[M]// Cryptology and Network Security.Switzerland:Springer International Publishing, 2013:309-328. |

| [17] | NAVEED M, PRABHAKARAN M, GUNTER C A. Dynamic Searchable Encryption via Blind Storage[EB/OL].,2016-11-1. |

| [18] | CAO Ning, WANG Cong, LI Ming,et al.Privacy-preserving Multi-keyword Ranked Search over Encrypted Cloud Data[C]//IEEE.Proc. of INFOCOM '2011, April 10-15,2011.Shanghai,China.NJ:IEEE,2011:829-837. |

| [19] | SUN Wenhai,WANG Bing,CAO Ning, et al.Privacy-preserving Multi-keyword Text Search in the Cloud Supporting Similarity-based Ranking[J]. IEEE Transactions on Parallel & Distributed Systems, 2013, 25(11):71-81. |

| [20] | MOATAZ T, SHIKFA A.Boolean Symmetric Searchable Encryption[C]//ACM.Proc. of ASIACCS '2013, May 8 - 10, 2013. Hangzhou, China.New York:ACM,2013:265-276. |

| [21] | 王尚平, 刘利军, 张亚玲. 一个高效的基于连接关键词的可搜索加密方案[J]. 电子与信息学报,2013,35(9): 2266-2271. |

| [22] | 沈志荣, 薛巍, 舒继武. 可搜索加密机制研究与进展[J]. 软件学报, 2014,25(4): 880-895. |

| [23] | 李经纬, 贾春福, 刘哲理, 等. 可搜索加密技术研究综述[J]. 软件学报, 2015,26(1):109-128. |

| [24] | 秦志光,包文意,赵洋,等. 云存储中一种模糊关键字搜索加密方案[J]. 信息网络安全,2015(6):7-12. |

| [25] | 罗刚. 解密搜索引擎技术实战:Lucene&Java精华版[M]. 北京:电子工业出版社,2011. |

| [26] | LV Yuanhua,ZHAI Chengxiang.When Documents Are Very Long.Bm25 Fails![C]//ACM. Proc. of SIGIR. 2011, July 24 - 28, 2011. Beijing, China.New York:ACM,2011: 1103-1104. |

| [27] | 宋衍,周庆,张国双,等. 一种基于数据库服务的密文检索实现[J]. 信息网络安全,2015(9):10-14. |

| [1] | 周权, 杨宁滨, 许舒美. 基于FBDH算法的容错可验证公钥可搜索加密方案[J]. 信息网络安全, 2020, 20(3): 29-35. |

| [2] | 徐国天. 一种Office文件数据分片识别、排序、重组及修复方法[J]. 信息网络安全, 2019, 19(9): 26-30. |

| [3] | 葛新瑞, 崔巍, 郝蓉, 于佳. 加密云数据上支持可验证的关键词排序搜索方案[J]. 信息网络安全, 2019, 19(7): 82-89. |

| [4] | 张玉磊, 刘祥震, 郎晓丽, 王彩芬. 云环境下基于无证书的多服务器可搜索加密方案[J]. 信息网络安全, 2019, 19(3): 72-80. |

| [5] | 陈兰香, 邱林冰. 基于Merkle哈希树的可验证密文检索方案[J]. 信息网络安全, 2017, 17(4): 1-8. |

| [6] | 陆海宁. 可隐藏搜索模式的对称可搜索加密方案[J]. 信息网络安全, 2017, 17(1): 38-42. |

| [7] | 赵滟, 顾益军. 基于主观Bayes方法和相关反馈技术的文档搜索重排序[J]. 信息网络安全, 2015, 15(4): 41-44. |

| [8] | . 基于密文的中文关键词模糊搜索方案[J]. , 2014, 14(7): 69-. |

| [9] | 王保民;何智灵;罗文俊. 基于云存储的多用户可搜索加密方案[J]. , 2013, 13(12): 0-0. |

| [10] | 吴昊. 基于Lucene技术的邮件取证技术研究[J]. , 2013, 13(10): 0-0. |

| [11] | 时国华;周斌;韩毅. 一种微博事件源头发现的方法[J]. , 2012, 12(8): 0-0. |

| [12] | 尹洪;杨树强;韩伟红. 一种高效的OLAP最值查询算法[J]. , 2010, (10): 0-0. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||