| [1] |

兰芸,李宝林. 木马恶意软件的电子数据勘查与取证分析初探[J]. 信息网络安全,2014,(5):87-91.

|

| [2] |

Day O, Palmen B, Greenstadt R.Reinterpreting the disclosure debate for web infections[C]//Proc Seventh Workshop on the Economics of Information Security (WEIS2008) . Hanover , New Hampshire , June 2008.

|

| [3] |

王海峰,段友祥,刘仁宁. 基于行为分析的病毒检测引擎的改良研究[J]. 计算机应用,2004,(24):109-110.

|

| [4] |

郝增帅,郭荣华,文伟平,等. 基于特征分析和行为监控的未知木马检测系统研究与实现[J]. 信息网络安全,2015,(2):57-65.

|

| [5] |

胡卫,张昌宏,马明田. 基于动态行为检测的木马检测系统设计[J].火力与指挥控制,2010,35(2):128-132.

|

| [6] |

张慧琳,诸葛建伟,宋程昱,等.基于页面动态视图的网页木马检测方法[J].清华大学学报(自然科学版),2009,49(S2):2126-2132.

|

| [7] |

徐国天. 远程控制木马通信协议及线索调查方法研究[J]. 信息网络安全,2014,(3):52-56.

|

| [8] |

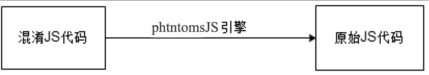

PhantomJS.Cloud[EB/OL].,2013-08-13.

|

| [9] |

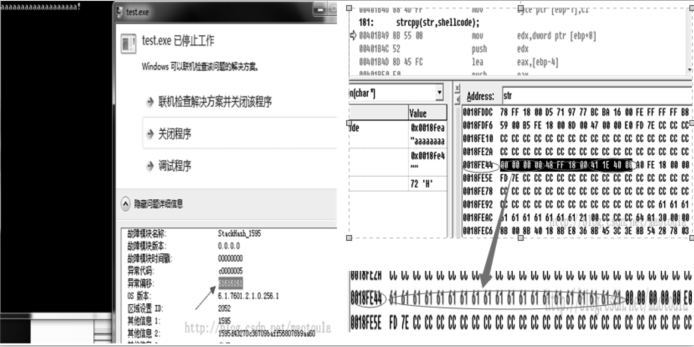

ProjectShelloce.ShellocdeTutorials [EB/OL].,2012-04-08.

|

| [10] |

李焕洲,陈婧婧,钟明全,等.基于行为特征库的木马检测模型设计[J]. 四川师范大学学报(自然科学版),2011,34(1):123-127.

|

| [11] |

韩万军,王振宇,等.Windows平台下地址空间分布随机变化技术研究及实现[J].计算机应用与软件,2011,28(4):117-120.

|

| [12] |

许一震,王永成,沈洲. 一种快速的多模式字符串匹配算法[J]. 上海交通大学学报,2002,36(4):516-520.

|

| [13] |

Thomas J,Hughes R.Implicit-explicit finite elements in nonlinear transient analysis[J].Computer methods in Applied Mechanics and Engineering,1987,(45):371-378.

|

| [14] |

BOYER R S,MOORE J S.A fast string searching algorithm[J].Communications of ACM,1977,20(10):762-772.

|

| [15] |

杨明,王轶骏,薛质.高混淆网页木马的研究与检测实现[J].计算机工程与设计,2014,35(8):2663-2639.

|

| [16] |

开源社区.The Honeynet Project[EB/OL].,2009-10-08.

|

), WANG Jing-zhong, WANG Bao-cheng

), WANG Jing-zhong, WANG Bao-cheng