信息网络安全 ›› 2023, Vol. 23 ›› Issue (3): 62-72.doi: 10.3969/j.issn.1671-1122.2023.03.007

具有向后无关性的群签名位置隐私保护方案

- 1.广州大学数学与信息科学学院,广州 510006

2.广州大学计算机科学与网络工程学院,广州 510006

-

收稿日期:2022-10-20出版日期:2023-03-10发布日期:2023-03-14 -

通讯作者:周权 E-mail:zhouqq@gzhu.edu.cn -

作者简介:周权(1971—),男,四川,副教授,博士,主要研究方向为可信计算、传感器网络安全、云计算安全|曾志康(1999—),男,广东,硕士研究生,主要研究方向为车联网隐私安全|王科梦(1997—),女,河南,硕士研究生,主要研究方向为网络安全、加密流量分析|陈梦龙(1995—),男,安徽,硕士研究生,主要研究方向为网络安全、恶意软件检测 -

基金资助:国家重点研发计划(2021YFA1000600)

Location Privacy Protection Scheme for Group Signature with Backward Unlinkability

ZHOU Quan1( ), ZENG Zhikang1, WANG Kemeng2, CHEN Menglong2

), ZENG Zhikang1, WANG Kemeng2, CHEN Menglong2

- 1. School of Mathematics and Information Science, Guangzhou University, Guangzhou 510006, China

2. School of Computer Science and Cyber Engineering, Guangzhou University, Guangzhou 510006, China

-

Received:2022-10-20Online:2023-03-10Published:2023-03-14 -

Contact:ZHOU Quan E-mail:zhouqq@gzhu.edu.cn

摘要:

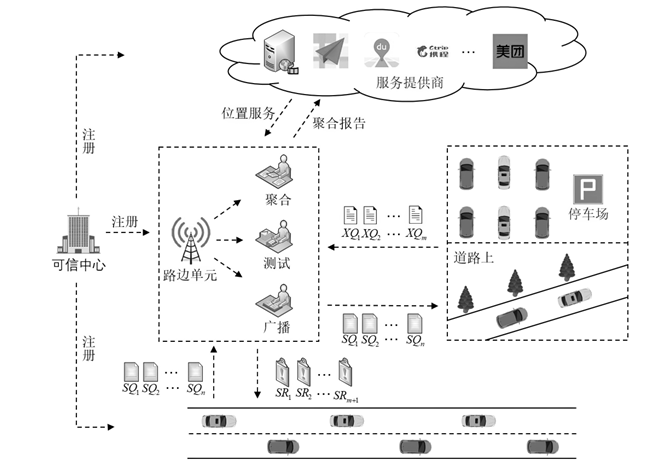

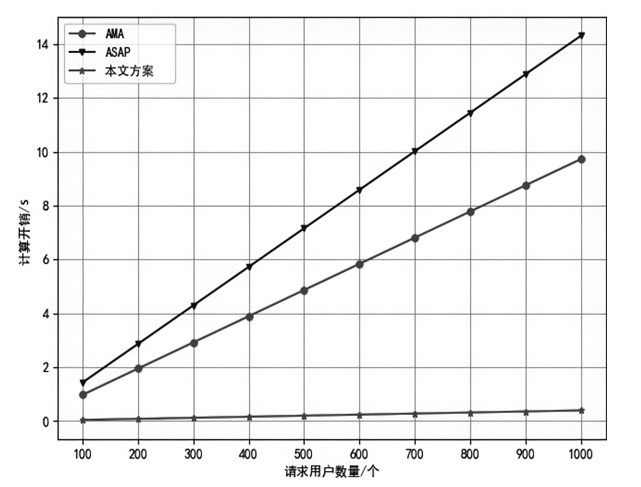

用户的位置隐私往往包含敏感数据信息,现有的一些位置隐私保护方案由于未能充分考虑匿名数据的可靠性和群内成员撤销时的向后无关性,而不能很好地保护用户的位置隐私。针对上述问题,文章提出具有向后无关性的群签名位置隐私保护方案。该方案以请求用户和协同用户的请求/应答来构造匿名集,避免因匿名服务器被攻破而导致请求用户的隐私泄露;以请求用户的注册时间来生成签名私钥串,使得该方案支持向后无关地撤销异常用户。安全性分析和性能分析表明,文章方案有较高的安全性和较低的计算成本。

中图分类号:

引用本文

周权, 曾志康, 王科梦, 陈梦龙. 具有向后无关性的群签名位置隐私保护方案[J]. 信息网络安全, 2023, 23(3): 62-72.

ZHOU Quan, ZENG Zhikang, WANG Kemeng, CHEN Menglong. Location Privacy Protection Scheme for Group Signature with Backward Unlinkability[J]. Netinfo Security, 2023, 23(3): 62-72.

表1

符号描述

| 符号 | 描述 |

|---|---|

| 安全参数,素数,循环群,生成元,哈希 函数 | |

| 群公钥,群私钥,追踪密钥,黑名单,系统参数 | |

| 位置服务请求计数器 | |

| 位置服务请求次数,最大位置服务请求次数 | |

| 位置服务请求,位置服务协同 | |

| 聚合结果,位置服务请求结果 |

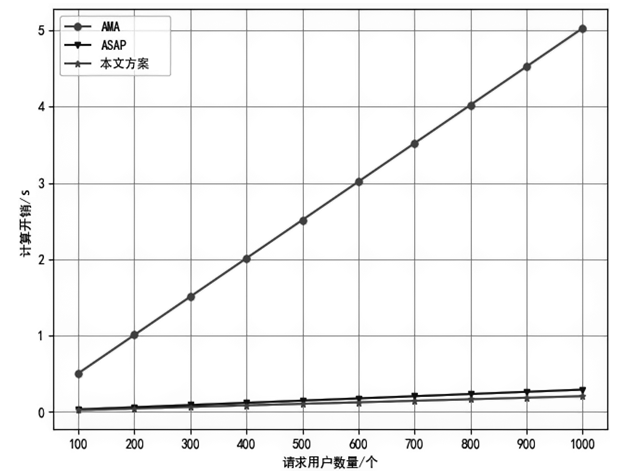

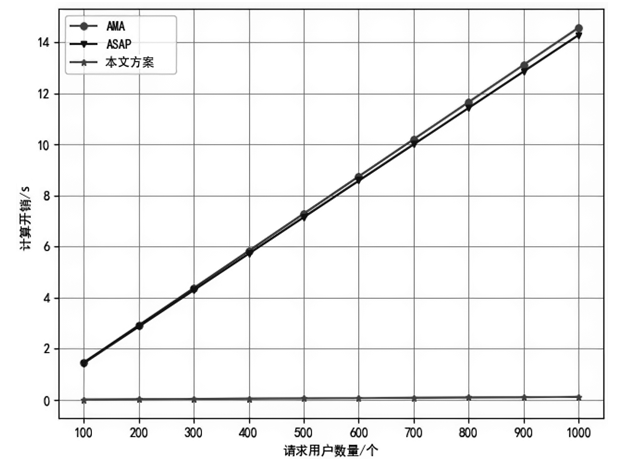

表3

计算成本

| 阶段 | 实体 | 计算成本 |

|---|---|---|

| 用户注册 | ||

| 位置服务请求 | ||

| 协同服务响应 | ||

| 协同服务聚合 | ||

| 服务结果响应 | ||

| 用户追踪与撤销 |

表4

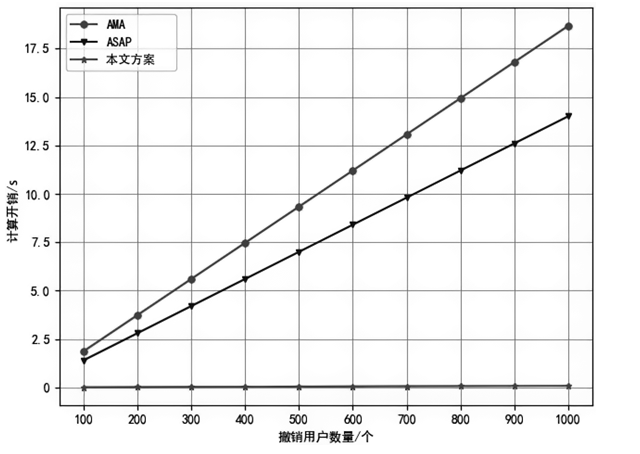

计算成本比较

| 方案 | 用户注册 | 签名 | 签名验证 | 用户撤销 |

|---|---|---|---|---|

| AMA | ||||

| ASAP | ||||

| 本文方案 |

| [1] | QIAN Ping, WU Meng. Overview of Research and Methods on Privacy Protection of Internet of Things[J]. Application Research of Computers, 2013, 30 (1): 13-20. |

| 钱萍, 吴蒙. 物联网隐私保护研究与方法综述[J]. 计算机应用研究, 2013, 30(1): 13-20. | |

| [2] | LEE M, ATKISON T. VANET Applications: Past, Present, and Future[J]. Vehicular Communications, 2021, 28: 1-14. |

| [3] | ZHANG Shibing, WANG Tingting, ZHANG Xiaoge, et al. Current Situation and Development Strategy of Intelligent Transportation Vehicle Network[J]. Communications Technology, 2017, 50(7): 1345-1350. |

| 张士兵, 王婷婷, 张晓格, 等. 智能交通车载网的现状及其发展策略[J]. 通信技术, 2017, 50(7): 1345-1350. | |

| [4] | CHANG Cuyu, XIANG Yong, SHI Meilin. Status and Development of Vehicular Ad Hoc Networks[J]. Journal on Communications, 2007 (11): 116-126. |

| 常促宇, 向勇, 史美林. 车载自组网的现状与发展[J]. 通信学报, 2007(11): 116-126. | |

| [5] | SHEN Zhengchen, ZHANG Qianli, ZHANG Chaofan, et al. Location Privacy Attack Based on Deep Learning[J]. Journal of Computer Research and Development, 2022, 59(2): 390-402. |

| 沈钲晨, 张千里, 张超凡, 等. 基于深度学习的位置隐私攻击[J]. 计算机研究与发展, 2022, 59(2): 390-402. | |

| [6] | JIANG S, ZHU X, WANG L. An Efficient Anonymous Batch Authentication Scheme Based on HMAC for VANETs[J]. Journal of Robotics & Machine Learning, 2016, 17(8): 2193-2204. |

| [7] | MATSUO Y, OKAZAKI N, IZUMI K, et al. Inferring Long-Term User Properties Based on Users' Location History[C]// ACM.International Joint Conference on Artifical Intelligence. New York: ACM, 2007: 2159-2165. |

| [8] | HOH B, GRUTESER M. Protecting Location Privacy through Path Confusion[C]// IEEE. First International Conference on Security and Privacy for Emerging Areas in Communications Networks (SECURECOMM'05). New York: IEEE, 2005: 194-205. |

| [9] |

SONG C, QU Z, BLUMM N, et al. Limits of Predictability in Human Mobility[J]. Science, 2010, 327(5968): 1018-1021.

doi: 10.1126/science.1177170 pmid: 20167789 |

| [10] | ZHANG Xuejun, GUI Xiaolin, WU Zhongdong. Overview of Location Services Privacy Protection[J]. Journal of Software, 2015, 26(9): 2373-2395. |

| 张学军, 桂小林, 伍忠东. 位置服务隐私保护研究综述[J]. 软件学报, 2015, 26(9): 2373-2395. | |

| [11] | LU R L R, LIN X L X, LUAN T H, et al. Anonymity Analysis on Social Spot Based Pseudonym Changing for Location Privacy in VANETs[C]// IEEE. 2011 IEEE International Conference on Communications (ICC). New York: IEEE, 2011: 1-5. |

| [12] | WANG D, LI D, LI X, et al. An Analysis of Anonymity on Capacity Finite Social Spots Based Pseudonym Changing for Location Privacy in VANETs[C]// IEEE.12th International Conference on Fuzzy Systems and Knowledge Discovery (FSKD). New York:IEEE, 2015: 763-767. |

| [13] |

LI X, LIU T, OBAIDAT M S, et al. A Lightweight Privacy-Preserving Authentication Protocol for VANETs[J]. IEEE Systems Journal, 2020, 14(3): 3547-3557.

doi: 10.1109/JSYST.4267003 URL |

| [14] | CHEN X, LENZINI G, MAUW S, et al. A Group Signature Based Electronic Toll Pricing System[C]// IEEE. 2012 Seventh International Conference on Availability, Reliability and Security. New York: IEEE, 2012: 85-93. |

| [15] | ZHU Xiaoling, LU Yang, HOU Zhengfeng, et al. A Strong Privacy Protection Scheme Based on Inadvertent Transmission and Group Signature in VANET[J]. Application Research of Computers, 2014, 31(1): 226-230. |

| 朱晓玲, 陆阳, 侯整风, 等. VANET中基于不经意传输和群签名的强隐私保护方案[J]. 计算机应用研究, 2014, 31(1): 226-230. | |

| [16] | ZHENG Minghui, DUAN Yangyang, LYU Hanxiao. Research on Identity Authentication Protocol Based on Group Signature in Internet of Vehicles[J]. Advanced Engineering Sciences, 2018, 50(4): 130-134. |

| 郑明辉, 段洋洋, 吕含笑. 车联网中基于群签名的身份认证协议研究[J]. 工程科学与技术, 2018, 50(4): 130-134. | |

| [17] |

VIJAYAKUMAR P, AZEES M, CHANG V, et al. Computationally Efficient Privacy Preserving Authentication and Key Distribution Techniques for Vehicular Ad Hoc Networks[J]. Cluster Computing, 2017, 20(3): 2439-2450.

doi: 10.1007/s10586-017-0848-x URL |

| [18] |

YING B, NAYAK A. Anonymous and Lightweight Authentication for Secure Vehicular Networks[J]. IEEE Transactions on Vehicular Technology, 2017, 66(12): 10626-10636.

doi: 10.1109/TVT.2017.2744182 URL |

| [19] | NI J, ZHANG K, LIN X, et al. AMA: Anonymous Mutual Authentication with Traceability in Carpooling Systems[C]// IEEE. 2016 IEEE International Conference on Communications (ICC). New York: IEEE, 2016: 1-6. |

| [20] |

ZHU L, LI M, ZHANG Z, et al. ASAP: An Anonymous Smart-Parking and Payment Scheme in Vehicular Networks[J]. IEEE Transactions on Dependable and Secure Computing, 2020, 17 (4): 703-715.

doi: 10.1109/TDSC.8858 URL |

| [21] | XIONG H, HOU Y, HUANG X, et al. Secure Message Classification Services Through Identity-Based Signcryption with Equality Test Towards the Internet of Vehicles[J]. Vehicular Communications, 2020, 26: 1-9. |

| [1] | 张学旺, 张豪, 姚亚宁, 付佳丽. 基于群签名和同态加密的联盟链隐私保护方案[J]. 信息网络安全, 2023, 23(3): 56-61. |

| [2] | 于晶, 袁曙光, 袁煜琳, 陈驰. 基于k匿名数据集的鲁棒性水印技术研究[J]. 信息网络安全, 2022, 22(9): 11-20. |

| [3] | 张学旺, 刘宇帆. 可追踪身份的物联网感知层节点匿名认证方案[J]. 信息网络安全, 2022, 22(9): 55-62. |

| [4] | 魏松杰, 李成豪, 沈浩桐, 张文哲. 基于深度森林的网络匿名流量检测方法研究与应用[J]. 信息网络安全, 2022, 22(8): 64-71. |

| [5] | 王勇, 陈莉杰, 钟美玲. 基于零知识证明的区块链方案研究进展[J]. 信息网络安全, 2022, 22(12): 47-56. |

| [6] | 顾海艳, 蒋铜, 马卓, 朱季鹏. k-匿名改进算法及其在隐私保护中的应用研究[J]. 信息网络安全, 2022, 22(10): 52-58. |

| [7] | 蔡满春, 王腾飞, 岳婷, 芦天亮. 基于ARF的Tor网站指纹识别技术[J]. 信息网络安全, 2021, 21(4): 39-48. |

| [8] | 王曦锐, 芦天亮, 张建岭, 丁锰. 基于加权Stacking集成学习的Tor匿名流量识别方法[J]. 信息网络安全, 2021, 21(12): 118-125. |

| [9] | 何泾沙, 杜晋晖, 朱娜斐. 基于k匿名的准标识符属性个性化实现算法研究[J]. 信息网络安全, 2020, 20(10): 19-26. |

| [10] | 周权, 许舒美, 杨宁滨. 一种基于ABGS的智能电网隐私保护方案[J]. 信息网络安全, 2019, 19(7): 25-30. |

| [11] | 许力, 朱瑞, 曾雅丽. 认知无线电网络中基于SpaceTwist的位置隐私保护方案[J]. 信息网络安全, 2019, 19(2): 18-27. |

| [12] | 叶阿勇, 李晴, 金俊林, 孟铃玉. 无线网络接入中用户身份和位置的双重隐身机制研究[J]. 信息网络安全, 2018, 18(7): 29-35. |

| [13] | 周志彬, 张少波, 罗恩韬, 李超良. 一种无可信第三方的批量RFID所有权转移协议[J]. 信息网络安全, 2018, 18(6): 18-27. |

| [14] | 王越, 程相国, 王戌琦. 基于双线性对的密钥隔离群签名方案研究[J]. 信息网络安全, 2018, 18(6): 61-66. |

| [15] | 王乐, 杨哲荣, 刘容京, 王祥. 基于属性加密算法的可穿戴设备系统隐私保护方法研究[J]. 信息网络安全, 2018, 18(6): 77-84. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||