信息网络安全 ›› 2018, Vol. 18 ›› Issue (9): 30-34.doi: 10.3969/j.issn.1671-1122.2018.009.005

基于分布式计算的证书应用审计系统

曹志威1,2, 尹心明1, 杨金云1, 黄海晔1

- 1.公安部第三研究所信息安全技术部, 上海 201204

2.同济大学电子与信息工程学院, 上海 200125

-

收稿日期:2018-07-17出版日期:2018-09-30发布日期:2020-05-11 -

作者简介:作者简介:曹志威(1985—),男,山西,助理研究员,博士研究生,主要研究方向为信息安全;尹心明(1978—),男,湖北,助理研究员,博士研究生,主要研究方向为信息安全;杨金云(1982—),女,上海,研究实习员,本科,主要研究方向为信息与网络安全;黄海晔(1975—),男,上海,研究实习员,硕士,主要研究方向为信息与网络安全。

-

基金资助:国家自然科学基金面上项目[61373036];上海市自然科学基金[17ZR1446000]

Certificate Application Audit System Based on Distributed Computing

Zhiwei CAO1,2, Xinming YIN1, Jinyun YANG1, Haiye HUANG1

- 1. Information Security Technology Division, The Third Research Institute of Ministry of Public Security, Shanghai 201204, China

2.School of Electronics and Information Engineering, Tongji University, Shanghai 200125, China

-

Received:2018-07-17Online:2018-09-30Published:2020-05-11

摘要:

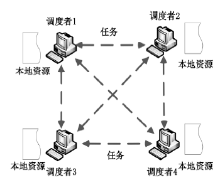

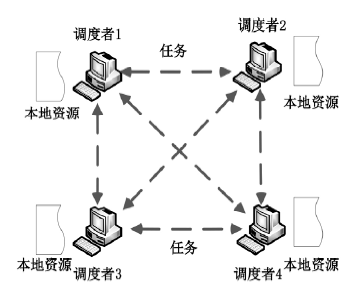

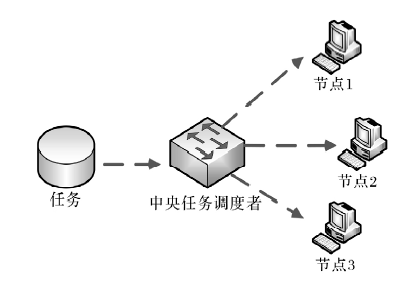

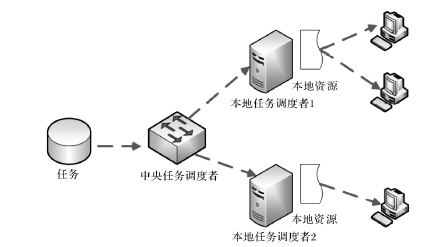

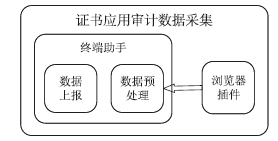

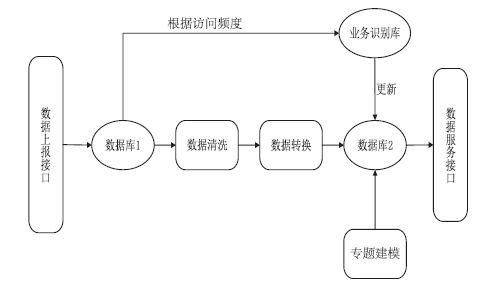

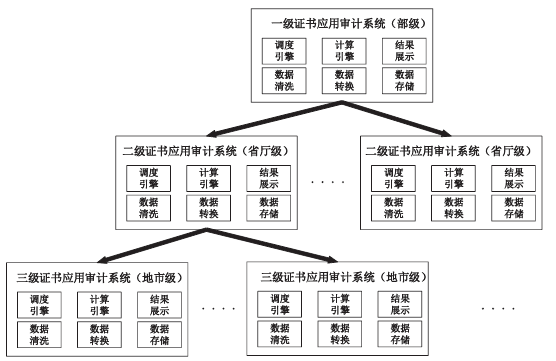

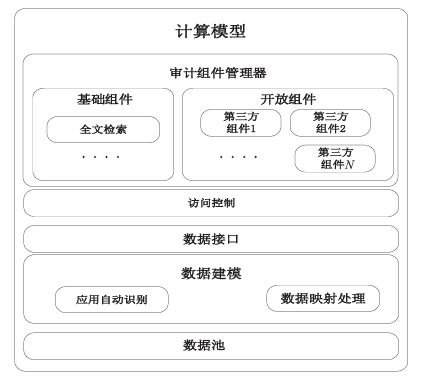

公安证书应用审计任务具有分布面广、工作量大的特点,需要通过分布式计算的方式进行任务调度和管理。文章结合公安证书应用审计任务的需求,提出基于分布式计算的任务调度策略。为解决大规模审计任务中网络资源消耗较大的问题,文章提出一种面向节点子集与节点层级的分级节能调度策略。文章最后给出了一个完整的基于分布式计算的证书应用审计系统设计方案。通过试点运行,证明该方案具备承载大量证书应用审计任务的能力,同时兼具安全性。

中图分类号:

引用本文

曹志威, 尹心明, 杨金云, 黄海晔. 基于分布式计算的证书应用审计系统[J]. 信息网络安全, 2018, 18(9): 30-34.

Zhiwei CAO, Xinming YIN, Jinyun YANG, Haiye HUANG. Certificate Application Audit System Based on Distributed Computing[J]. Netinfo Security, 2018, 18(9): 30-34.

| [1] | XIE Guoqi, LI Renfa, LIU Lin, et al.DAG Reliability Model and Fault-Tolerant Algorithm for Heterogeneous Distributed Systems[J]. Chinese Journal of Computers, 2013, 36(10): 2019-2032. |

| 谢国琪, 李仁发, 刘琳, 等. 异构分布式系统DAG可靠性模型与容错算法[J]. 计算机学报, 2013, 36(10): 2019-2032. | |

| [2] | LI Haoliang,YANG Rennong,XI Xi, et al.Consensus of Multi-agent Systems with Time-varying Delays Based on Distributed PID Control[EB/OL]. . |

| 李浩亮, 杨任农, 席茜, 等. 基于分布式PID控制的时变时延多智能体系统的一致性[EB/OL]. ,2018-6-15. | |

| [3] | GONG ZiJie.Design of Task Scheduling Algorithm in the Distributed Computing Platform[D]. Tianjin: Tianjin University, 2014. |

| 巩子杰. 分布式计算平台中任务调度算法的设计[D]. 天津: 天津大学, 2014. | |

| [4] | SONG Junhui, FENG Yan.Task Scheduling Optimization Algorithm in Distributed System with Load Balancing[J]. Journal of Jilin University :Science Edition, 2017, 55(2): 383-387. |

| 宋俊辉, 冯岩. 负载均衡的分布式系统任务调度优化算法[J]. 吉林大学学报:理学版, 2017, 55(2): 383-387. | |

| [5] | LI Songze, YU Qian, MADDAH-ALI M A, et al.A Scalable Framework for Wireless Distributed Computing[J]. IEEE/ACM Transactions on Networking, 2017, 25(5): 2643-2654. |

| [6] | QIN Gaode, WEN Gaojin.Hierarchical Scheduling of Large Scale Distributed Computation[J]. Computer Science, 2013, 40(4): 91-95. |

| 秦高德, 文高进. 大型分布式计算中的分级节能调度[J]. 计算机科学, 2013, 40(4): 91-95. | |

| [7] | YIN Xinming, CAO Zhiwei, HUANG Haiye, et al.Application of SSL VPN Technology in Mobile Police Video Access Link[J]. Netinfo Security, 2017,17(9):1-4. |

| 尹心明, 曹志威, 黄海晔, 等. SSL VPN 技术在移动警务视频接入链路中的应用[J]. 信息网络安全, 2017,17(9): 1-4. | |

| [8] | BARANYI S, Sainsiné Y.The Development of the National Police, Public Security and the Rule of Law in Haiti[J]. Powder Technology, 2014, 256(2): 361-366. |

| [9] | GU Ke, WU Na, LIU Yongzhi,et al.WPKI Certificate Verification Scheme Based on Certificate Digest Signature-online Certificate Status Protocol[J]. Mathematical Problems in Engineering, 2018,2018:364-383. |

| [10] | CHAN Yu, WELLINGS A, GRAY I,et al.A Distributed Stream Library for Java 8[J]. IEEE Transactions on Big Data, 2017, 3(3): 262-275. |

| [11] | YIN Jun, WANG Haiyan, PAN Xianmeng.Network Security Audit System Based on Redirection of DNS[J]. Computer Science, 2016, 43(11): 407-410. |

| 殷俊, 王海燕, 潘显萌. 基于DNS重定向技术的网络安全审计系统[J]. 计算机科学, 2016, 43(11): 407-410. | |

| [12] | FENG Da, WANG Qiang, ZHAO Yiwen, et al.SGX-based Certificate Credibility Verification and Secure Software Issuance System[J]. Netinfo Security, 2018,18(3) : 63-69. |

| 冯达, 王强, 赵译文, 等. 基于SGX 的证书可信性验证与软件安全签发系统[J]. 信息网络安全, 2018,18(3): 63-69. | |

| [13] | XU Qian, TAN Chengxiang, FENG Jun, et al.Lattice-Based Forward Secure and Certificateless Signature Scheme[J]. Journal of Computer Research and Development, 2017, 54(7): 1510-1524. |

| 徐潜, 谭成翔, 冯俊, 等. 基于格的前向安全无证书数字签名方案[J]. 计算机研究与发展, 2017, 54(7): 1510-1524. | |

| [14] | YOU Lina, LI Yujun, WANG Yue, et al.A Deep Learning-based RNNs Model for Automatic Security Audit of Short Messages[C]//IEEE. 2016 16th International Symposium on Communications and Information Technologies (ISCIT), September 26-28 ,2016 , Qingdao, China .NJ:IEEE,2016: 225-229. |

| [15] | XIANG Chuan, PAN Wuqiong, LI Huorong, et al.Research and Implementation of TLS Browser Supporting Commercial Cryptographic Algorithm[J]. Netinfo Security, 2017 ,17(4) : 26-33. |

| 项川, 潘无穷, 黎火荣, 等. 支持商密算法TLS浏览器的设计与实现[J]. 信息网络安全, 2017,17(4): 26-33. |

| [1] | 胡荣磊, 李文敬, 蒋华, 张昕然. 基于离散对数的无证书聚合签密方案[J]. 信息网络安全, 2019, 19(7): 42-49. |

| [2] | 张玉磊, 刘祥震, 郎晓丽, 王彩芬. 云环境下基于无证书的多服务器可搜索加密方案[J]. 信息网络安全, 2019, 19(3): 72-80. |

| [3] | 李涛, 时俊贤, 胡爱群. 基于签名查验的移动终端应用软件合法性判别技术[J]. 信息网络安全, 2019, 19(11): 56-62. |

| [4] | 曹素珍, 郎晓丽, 刘祥震, 王斐. 可证安全的高效无证书聚合签名方案[J]. 信息网络安全, 2019, 19(1): 42-50. |

| [5] | 江明明, 赵利军, 王艳, 王保仓. 面向云数据共享的量子安全的无证书双向代理重加密[J]. 信息网络安全, 2018, 18(8): 17-24. |

| [6] | 冯达, 王强, 赵译文, 徐剑. 基于SGX的证书可信性验证与软件安全签发系统[J]. 信息网络安全, 2018, 0(3): 63-69. |

| [7] | 王劲松, 南慧荣, 张洪豪. 基于二分图模型的主机行为分析[J]. 信息网络安全, 2018, 18(12): 1-7. |

| [8] | 陈亚楠, 梅倩, 熊虎, 徐维祥. 适用于工业物联网的无证书并行密钥隔离签名[J]. 信息网络安全, 2018, 18(10): 1-9. |

| [9] | 张玉磊, 马彦丽, 刘文静, 王彩芬. 具有隐私保护特性的证书否认认证加密方案[J]. 信息网络安全, 2018, 18(10): 62-69. |

| [10] | 武传坤, 张磊, 李江力. 物联网设备信任体系架构与轻量级身份认证方案设计[J]. 信息网络安全, 2017, 17(9): 16-20. |

| [11] | 陈亚萌, 程相国, 王硕, 高明. 基于双线性对的无证书群签名方案研究[J]. 信息网络安全, 2017, 17(3): 53-58. |

| [12] | 唐屹, 王志双. 网银HTTPS协议的配置状况研究[J]. 信息网络安全, 2017, 17(1): 16-22. |

| [13] | 张永强, 卢伟龙, 唐春明. 一种高效实用的基于云服务的数字签名方案研究[J]. 信息网络安全, 2016, 16(7): 1-6. |

| [14] | 朱鹏飞, 李伟, 张利琴, 刘海燕. 自主标准化密码应用体系下带复核的电子签名方案设计[J]. 信息网络安全, 2015, 15(9): 93-96. |

| [15] | 顾青, 谢超, 冯四风. 基于中国国情的一种网络信任体系研究[J]. 信息网络安全, 2015, 15(6): 79-84. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||