信息网络安全 ›› 2019, Vol. 19 ›› Issue (11): 56-62.doi: 10.3969/j.issn.1671-1122.2019.11.008

基于签名查验的移动终端应用软件合法性判别技术

- 东南大学网络空间安全学院,江苏南京 210096

-

收稿日期:2019-03-26出版日期:2019-11-10发布日期:2020-05-11 -

作者简介:作者简介:李涛(1984—),男,江苏,副教授,博士,主要研究方向为智能安全、可信计算、移动终端安全;时俊贤(1996—),男,江苏,硕士研究生,主要研究方向为网络空间安全;胡爱群(1964—),男,江苏,教授,博士,主要研究方向为无线网络安全、物理层安全技术。

-

基金资助:国家自然科学基金[61601113]

Signature Verification Based Legality Discrimination Technology for Mobile Terminal APPs

Tao LI, Junxian SHI( ), Aiqun HU

), Aiqun HU

- School of Cyber Science and Engineering, Southeast University, Nanjing Jiangsu 210096, China

-

Received:2019-03-26Online:2019-11-10Published:2020-05-11

摘要:

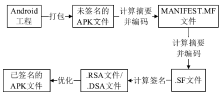

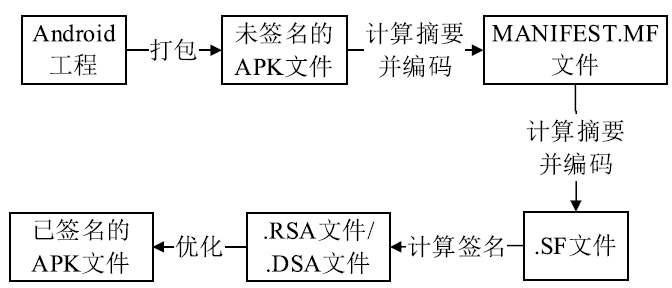

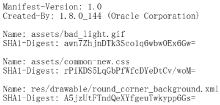

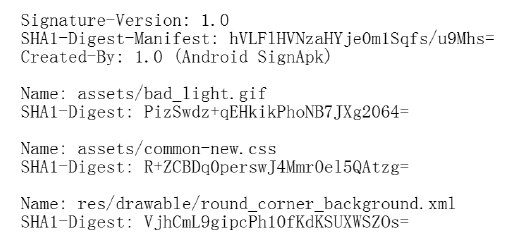

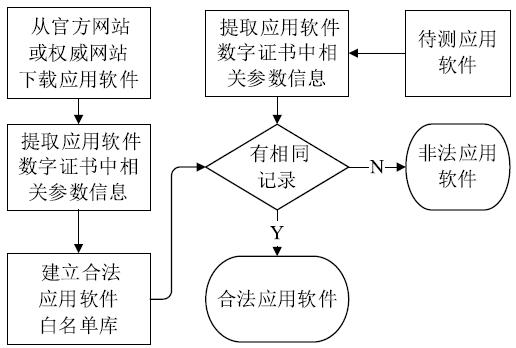

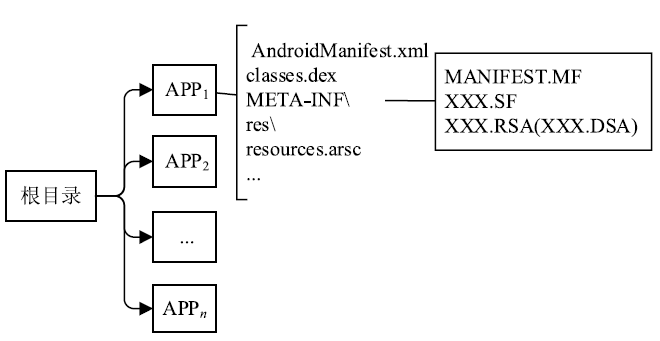

随着移动终端设备的不断普及,越来越多的用户选择安装第三方应用软件以满足自己不同的需求。由于缺乏对应用软件合法性的辨别能力,大多数用户在不经意间安装了非法应用软件。非法应用软件通过修改合法应用软件的源码并在其中植入恶意代码后重新打包生成。修改他人应用软件的行为侵犯了原软件开发者的合法权益,同时其中包含的恶意代码会获取用户的信息,导致用户的隐私受到侵犯、财产受到损失。非法应用软件已经严重威胁到移动终端设备的安全。文章提出一种基于签名查验的判别技术,通过采集合法应用软件数字证书中的特征参数建立白名单库,将待测应用软件数字证书中对应的特征参数与白名单库中的数据进行比对,从而判定其合法性。实验结果表明,该技术检测速度快、准确率高,具有很强的实用性。

中图分类号:

引用本文

李涛, 时俊贤, 胡爱群. 基于签名查验的移动终端应用软件合法性判别技术[J]. 信息网络安全, 2019, 19(11): 56-62.

Tao LI, Junxian SHI, Aiqun HU. Signature Verification Based Legality Discrimination Technology for Mobile Terminal APPs[J]. Netinfo Security, 2019, 19(11): 56-62.

表1

部分待测应用软件检测结果

| 编号 | 待测应用软件 | APK中的序列号 | 合法序列号 | 合法性 |

|---|---|---|---|---|

| 1 | 酷狗音乐破解版 | 936eacbe07f201df | 1300865289 | 非法 |

| 2 | QQ6.5破解版 | 936eacbe07f201df | 1270547297 | 非法 |

| 3 | 腾讯视频破解版 | 700236001 | 1282554655 | 非法 |

| 4 | PP视频 | 1311229378 | 1311229378 | 合法 |

| 5 | QQ同步助手 | 1284642258 | 1284642258 | 合法 |

| 6 | Weixin_downcc | 1295447972 | 1295447972 | 合法 |

| 7 | Yymobile_client-7.6.2 | 1296027984 | 1296027984 | 合法 |

表5

各种方案准确率比较

| 方案描述 | 准确率 |

|---|---|

| 根据权限和恶意倾向之间的相关性,从权限特征选取、权限特征权重两方面改进朴素贝叶斯分类算法[ | ≤88.98% |

| 将权限和API特征相结合形成API-权限特征集合[ | ≈90% |

| 通过系统的三级修剪方法选取22种重要权限[ | ≤91.97% |

| 通过PPR算法量化特征权限之间的关系,构建特征权限矩阵[ | 81.7% |

| 改进RF算法简单投票原则,赋予决策树不同权重[ | 98.1% |

| 采用动态分析技术,利用朴素贝叶斯、J48和Android应用函数类型决策算法实现Androidetect检测系统[ | ≤90% |

| 采集应用程序运行时的系统调用名及其频数信息,通过远程服务器解析并对行为的正常性分类[ | ≤97.7% |

| 本文基于签名查验的方案 | 100% |

| [1] | WU Wenhuan.Studying of the Signature Authentication Mechanism in Android[J]. Computer Engineering & Software, 2014, 35(2): 109-110. |

| 吴文焕. Android应用程序数字签名机制研究[J].软件,2014,35(2):109-110. | |

| [2] | WANG Wenchong, LING Jie.Android Malware Detection Approach Based on fuzzy Hash[J]. Computer Engineering and Applications, 2018, 54(18): 133-138. |

| 王文冲,凌捷.一种基于模糊哈希的Android变种恶意软件检测方法[J].计算机工程与应用,2018,54(18):133-138. | |

| [3] | YANG Hongshen, ZHAO Zongqu, WANG Junfeng.Malware Detection Technologies Based on Software Intermediate Code[J]. Journal of Sichuan University(Natural Science Edition), 2013, 50(6): 1216-1222. |

| 杨洪深,赵宗渠,王俊峰.基于中间代码的恶意软件检测技术研究[J].四川大学学报(自然科学版),2013,50(6):1216-1222. | |

| [4] | ZHANG Rui, YANG Jiyun.Android Malware Detection Based on Permission Correlation[J]. Journal of Computer Applications, 2014, 34(5): 1322-1325. |

| 张锐,杨吉云.基于权限相关性的Android恶意软件检测[J].计算机应用,2014,34(5):1322-1325. | |

| [5] | SHAO Shudi, YU Huiqun, FAN Guisheng.Detecting Malware by Combining API and Permission Features[J]. Computer Science, 2017, 44(4): 135-139. |

| 邵舒迪,虞慧群,范贵生.基于权限和API特征结合的Android恶意软件检测方法[J].计算机科学,2017,44(4):135-139. | |

| [6] | LI Jin, SUN Lichao, YAN Qiben, et al. Android Malware Detection[EB/OL]. , 2019-1-22. |

| [7] | CHEN Suting, ZHAO Qizheng, ZHANG Yanyan.Android Malware Detection Method Based on PPR[J]. Computer Engineering and Design, 2016, 37(9): 2342-2346. |

| 陈苏婷,赵启正,张艳艳.基于PPR的Android恶意软件检测方法[J].计算机工程与设计,2016,37(9):2342-2346. | |

| [8] | YANG Hongyu, XU Jin.Android Malware Detection Based on Improved Random Forest[J]. Journal on Communications, 2017, 38(4): 8-16. |

| 杨宏宇,徐晋.基于改进随机森林算法的Android恶意软件检测[J].通信学报,2017,38(4):8-16. | |

| [9] | YANG Hongyu, TANG Ruiwen.Android Malware Detection Based on the System Power Consumption[J]. Journal of Tsinghua University(Science and Technology), 2017, 57(1): 44-49. |

| 杨宏宇,唐瑞文.基于电量消耗的Android平台恶意软件检测[J].清华大学学报(自然科学版),2017,57(1):44-49. | |

| [10] | WEI Linfeng, LUO Weiqi, WENG Jian, et al. Machine Learning-Based Malicious Application Detection of Android[EB/OL]. , 2017-11-9. |

| [11] | CAI Zhibiao, PENG Xinguang.Detection of Android Malware Based on System Calls[J]. Computer Engineering and Design, 2013, 34(11): 3757-3761. |

| 蔡志标,彭新光.基于系统调用的Android恶意软件检测[J].计算机工程与设计,2013,34(11):3757-3761. | |

| [12] | The State Council. National Development Document No. 32 of 2013[EB/OL]. , 2014-11-5. |

| 国务院.国发〔2013〕32号[EB/OL]. ,2014-11-5. | |

| [13] | TalkingData Industry Data Research Center. application ranking active ranking[DB/OL]. , 2019-2-22. |

| TalkingData行业数据研究中心.应用排行活跃排行[DB/OL]. ,2019-2-22. |

| [1] | 田峥, 李树, 孙毅臻, 黎曦. 一种面向S7协议的工控系统入侵检测模型[J]. 信息网络安全, 2019, 19(11): 8-13. |

| [2] | 唐屹, 王志双. 网银HTTPS协议的配置状况研究[J]. 信息网络安全, 2017, 17(1): 16-22. |

| [3] | 谈诚, 邓入弋, 王丽娜, 马婧. 针对APT攻击中恶意USB存储设备的防护方案研究[J]. 信息网络安全, 2016, 16(2): 7-8. |

| [4] | 刘健, 赵刚, 郑运鹏. 恶意URL多层过滤检测模型的设计与实现[J]. 信息网络安全, 2016, 16(1): 75-80. |

| [5] | 顾青, 谢超, 冯四风. 基于中国国情的一种网络信任体系研究[J]. 信息网络安全, 2015, 15(6): 79-84. |

| [6] | 邓福彪. 数字证书初始化和解锁系统的设计与实现[J]. , 2013, 13(3): 0-0. |

| [7] | 张文;夏戈明;周翱隆;万山川. 一种安全加固的NFC无线通信连接认证加速系统[J]. , 2013, 13(11): 0-0. |

| [8] | 章翔凌;王欢. 基于白名单技术构建主动防御体系[J]. , 2013, 13(10): 0-0. |

| [9] | 韩水玲;马敏;王涛;康晓凤. 数字证书应用系统的设计与实现[J]. , 2012, 12(9): 0-0. |

| [10] | 吴剑华;莫兰芳;李湘. Android用户隐私保护系统[J]. , 2012, 12(9): 0-0. |

| [11] | 郑焕鑫;叶小平. 基于API拦截的主动防御系统[J]. , 2012, 12(7): 0-0. |

| [12] | 洪亢基. 人口PADIS系统认证体系设计与实现[J]. , 2012, 12(4): 0-0. |

| [13] | 王继刚;张光;张建辉. 浏览器软件的异型安全漏洞挖掘技术研究[J]. , 2012, 12(12): 0-0. |

| [14] | 李欣;吴旭东. 一种基于证书的统一身份管理技术研究[J]. , 2011, 11(9): 0-0. |

| [15] | 胡永涛;胡善学;姚静晶. 一种基于PKI技术的远程安全发证方法[J]. , 2011, 11(9): 0-0. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||