信息网络安全 ›› 2022, Vol. 22 ›› Issue (5): 1-10.doi: 10.3969/j.issn.1671-1122.2022.05.001

基于SM2签名的批验签高效实现方案

- 武汉大学空天信息安全与可信计算教育部重点实验室,武汉 430072

-

收稿日期:2022-02-13出版日期:2022-05-10发布日期:2022-06-02 -

通讯作者:李莉 E-mail:lil@whu.edu.cn -

作者简介:李莉(1976—),女,湖北,副教授,博士,主要研究方向为应用密码学、区块链、物联网安全|白鹭(1998—),女,湖北,硕士研究生,主要研究方向为应用密码学|涂航(1975—),男,湖北,副教授,博士,主要研究方向为密码学、嵌入式安全、物联网安全|张标(1996—),男,安徽,硕士研究生,主要研究方向为物联网安全、匿名认证 -

基金资助:国家重点研发计划(2018YFC1604004)

Eff icient Implementation Scheme of Batch Verif ication Based on SM2 Signatures

LI Li( ), BAI Lu, TU Hang, ZHANG Biao

), BAI Lu, TU Hang, ZHANG Biao

- Key Laboratory of Aerospace Information Security and Trusted Computing of Ministry of Education, Wuhan University, Wuhan 430072, China

-

Received:2022-02-13Online:2022-05-10Published:2022-06-02 -

Contact:LI Li E-mail:lil@whu.edu.cn

摘要:

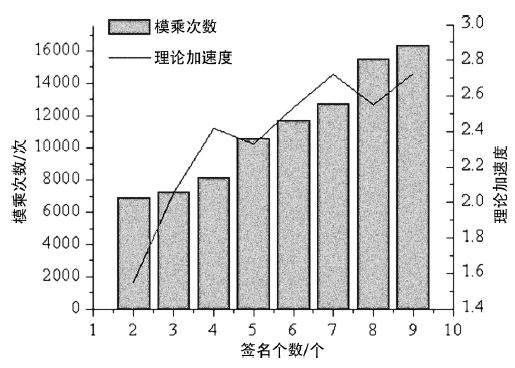

数字货币交易需要验证多个签名,使用批验签可以缩短计算时间、降低计算负载。文章提出一种高效的SM2批验签方案,利用半标量乘法计算第一签名值对应的椭圆曲线上的点乘运算结果,使用同余多项式和结式验证批量签名的正确性。文章所提方案对点乘算法、半标量点乘算法、多参数求逆算法和结式计算进行优化设计,并在恩智浦安全智能卡控制器N7121上进行实验。实验结果表明,在系统频率为96 MHz、CPU频率和密码协处理器频率分别为48 MHz和96 MHz、密码协处理器可访问内存空间为4 kB的情况下,文章所提方案同时验签7个SM2签名的模乘数小于13000次,运行时间为128.17 ms,与逐一验证单个签名的方案相比,文章所提方案的计算速度可提升2.1倍。

中图分类号:

引用本文

李莉, 白鹭, 涂航, 张标. 基于SM2签名的批验签高效实现方案[J]. 信息网络安全, 2022, 22(5): 1-10.

LI Li, BAI Lu, TU Hang, ZHANG Biao. Eff icient Implementation Scheme of Batch Verif ication Based on SM2 Signatures[J]. Netinfo Security, 2022, 22(5): 1-10.

表5

批验签方案的理论加速度

| t | 加速点乘 | 半标量点乘 | 多参数求逆 | 判断批验签 结果 | 总计 算量 | speedupt | ||||

|---|---|---|---|---|---|---|---|---|---|---|

| 计算量 | 占比 | 计算量 | 占比 | 计算量 | 占比 | 计算量 | 占比 | |||

| 2 | 5063M | 0.792 | 1030M | 0.161 | 285M | 0.045 | 12M | 0.002 | 6390M | 1.548 |

| 3 | 5344M | 0.740 | 1545M | 0.214 | 309M | 0.043 | 25M | 0.003 | 7223M | 2.055 |

| 4 | 5657M | 0.692 | 2060M | 0.252 | 357M | 0.044 | 105M | 0.013 | 8179M | 2.419 |

| 5 | 7576M | 0.714 | 2575M | 0.243 | 306M | 0.029 | 154M | 0.015 | 10611M | 2.331 |

| 6 | 7752M | 0.663 | 3090M | 0.264 | 330M | 0.028 | 520M | 0.044 | 11692M | 2.539 |

| 7 | 8138M | 0.638 | 3605M | 0.283 | 354M | 0.028 | 650M | 0.051 | 12747M | 2.717 |

| 8 | 8141M | 0.525 | 4120M | 0.265 | 402M | 0.026 | 2547M | 0.164 | 15210M | 2.550 |

| 9 | 8764M | 0.537 | 4635M | 0.284 | 450M | 0.028 | 2480M | 0.152 | 16329M | 2.727 |

| [1] | WANG Hao, SONG Xiangfu, KE Junming, et al. Blockchain and Privacy Preserving Mechanisms in Cryptocurrency[J]. Netinfo Security, 2017, 17(7): 32-39. |

| 王皓, 宋祥福, 柯俊明, 等. 数字货币中的区块链及其隐私保护机制[J]. 信息网络安全, 2017, 17(7): 32-39. | |

| [2] | WARRAN S, FAN Ziyang, BLAKE M. CBDC Technology Considerations[EB/OL]. (2021-11-09)[2021-12-27]. https://cn.weforum.org/reports/digital-currency-governance-consortium-white-paper-series/cbdc-tech-considerations#report-nav. |

| [3] | GM/T 32918. 2-2016 Information Security Technology-Public Key Cryptographic Algorithms SM2 Based on Elliptic Curves-Part 2: Digital Signature Algorithm[S]. Beijing: Chinese Encryption Administration, 2016. |

| GM/T 32918. 2-2016 信息安全技术SM2椭圆曲线公钥密码算法第2部分:数字签名算法[S]. 北京: 国家密码局, 2016. | |

| [4] |

KOBLITZ N. Elliptic Curve Cryptosystems[J]. Mathematics of Computation, 1987, 48(177): 203-209.

doi: 10.1090/S0025-5718-1987-0866109-5 URL |

| [5] | YAO Qian, LI Huifeng, WEN Xinxiang, et al. Digital Currency System: China, ZL201610179399.3[P]. 2017-10-03. |

| 姚前, 李会锋, 温信祥, 等. 数字货币系统:中国, ZL201610179399.3[P]. 2017-10-03. | |

| [6] | FIAT A. Batch RSA[C]// Springer. Conference on the Theory and Application of Cryptology. Heidelberg: Springer, 1989: 175-185. |

| [7] |

HARN L. Batch Verifying Multiple RSA Digital Signatures[J]. Electronics Letters, 1998, 34(12): 1219-1220.

doi: 10.1049/el:19980833 URL |

| [8] | KARATI S, DAS A, ROYCHOWDHURY D, et al. Batch Verification of ECDSA Signatures[C]// Springer. International Conference on Cryptology in Africa. Heidelberg: Springer, 2012: 1-18. |

| [9] | KARATI S, DAS A. Faster Batch Verification of Standard ECDSA Signatures Using Summation Polynomials[C]// Springer. International Conference on Applied Cryptography and Network Security. Heidelberg: Springer, 2014: 438-456. |

| [10] |

KITTUR A S, PAIS A R. A New Batch Verification Scheme for ECDSA* Signatures[J]. Sādhanā, 2019, 44(7): 1-12.

doi: 10.1007/s12046-018-0983-y URL |

| [11] | BERNSTEIN D J, DOUMEN J, LANGE T, et al. Faster Batch Forgery Identification[C]// Springer. International Conference on Cryptology in India. Heidelberg: Springer, 2012: 454-473. |

| [12] | LIDL R, NIEDERREITER H. Introduction to Finite Fields and their Applications[M]. Cambridge: Cambridge University Press, 1994. |

| [13] | YANG Yi, HE Debiao, WANG Huaqun, et al. An Efficient Blockchain-Based Batch Verification Scheme for Vehicular Ad Hoc Networks[EB/OL]. (2019-12-27)[2021-11-20]. https://onlinelibrary.wiley.com/doi/abs/10.1002/ett.3857. |

| [14] |

APOSTOL T M. Resultants of Cyclotomic Polynomials[J]. Proceedings of the American Mathematical Society, 1970, 24(3): 457-462.

doi: 10.1090/S0002-9939-1970-0251010-X URL |

| [15] | SEMAEV I A. Summation Polynomials and the Discrete Logarithm Problem on Elliptic Curves[EB/OL]. (2004-02-05)[2021-12-06]. https://www.iacr.org/cryptodb/data/paper.php?pubkey=12007. |

| [16] | KARATI S, DAS A, CHOWDHURY D R. Using Randomizers for Batch Verification of ECDSA Signatures[EB/OL]. (2012-10-13)[2021-11-19]. http://citeseerx.ist.psu.edu/viewdoc/summary?doi=10.1.1.300.7276. |

| [17] |

BRAUER A. On Addition Chains[J]. Bulletin of American Mathematical Society, 1939, 45(10): 736-739.

doi: 10.1090/S0002-9904-1939-07068-7 URL |

| [18] |

KUDITHI T, SAKTHIVEL R. High-Performance ECC Processor Architecture Design for IoT Security Applications[J]. The Journal of Supercomputing, 2019, 75(1): 447-474.

doi: 10.1007/s11227-018-02740-2 URL |

| [1] | 胡景秀, 杨阳, 熊璐, 吴金坛. 国密算法分析与软件性能研究[J]. 信息网络安全, 2021, 21(10): 8-16. |

| [2] | 刘峰, 杨杰, 齐佳音. 基于哈希证明系统的区块链两方椭圆曲线数字签名算法研究[J]. 信息网络安全, 2021, 21(1): 19-26. |

| [3] | 张建航, 曹泽阳, 宋晓峰, 徐庆征. 抗量子本原格上高效的身份基消息恢复签名方案[J]. 信息网络安全, 2020, 20(1): 26-32. |

| [4] | 张雪锋, 彭华. 一种基于SM9算法的盲签名方案研究[J]. 信息网络安全, 2019, 19(8): 61-67. |

| [5] | 赵谱, 崔巍, 郝蓉, 于佳. 一种针对El-Gamal数字签名生成的安全外包计算方案[J]. 信息网络安全, 2019, 19(3): 81-86. |

| [6] | 胡卫, 吴邱涵, 刘胜利, 付伟. 基于国密算法和区块链的移动端安全eID及认证协议设计[J]. 信息网络安全, 2018, 18(7): 7-9. |

| [7] | 左黎明, 夏萍萍, 陈祚松. 基于国密SM2数字签名的网络摄像头保护技术[J]. 信息网络安全, 2018, 18(5): 32-40. |

| [8] | 冯达, 王强, 赵译文, 徐剑. 基于SGX的证书可信性验证与软件安全签发系统[J]. 信息网络安全, 2018, 18(3): 63-69. |

| [9] | 赵萌, 丁勇, 王玉珏. 指定审计员的云数据安全存储方案[J]. 信息网络安全, 2018, 18(11): 66-72. |

| [10] | 姜红, 亢保元, 李春青. 改进的保护身份的云共享数据完整性公开审计方案[J]. 信息网络安全, 2018, 18(10): 85-91. |

| [11] | 王皓, 宋祥福, 柯俊明, 徐秋亮. 数字货币中的区块链及其隐私保护机制[J]. 信息网络安全, 2017, 17(7): 32-39. |

| [12] | 张永强, 卢伟龙, 唐春明. 一种高效实用的基于云服务的数字签名方案研究[J]. 信息网络安全, 2016, 16(7): 1-6. |

| [13] | 张言胜, 汪学明, 仇各各. 一种新的动态门限数字签名方案研究[J]. 信息网络安全, 2016, 16(6): 62-67. |

| [14] | 何光蓉, 汪学明. 一种新的基于HECC的Ad Hoc组密钥管理方案[J]. 信息网络安全, 2016, 16(5): 58-63. |

| [15] | 程思嘉, 张昌宏, 潘帅卿. 基于CP-ABE算法的云存储数据访问控制方案设计[J]. 信息网络安全, 2016, 16(2): 1-6. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||