信息网络安全 ›› 2015, Vol. 15 ›› Issue (6): 73-78.doi: 10.3969/j.issn.1671-1122.2015.06.012

基于PageRank和用户行为的微博用户影响力评估

- 中国人民公安大学网络安全保卫学院,北京102623

-

收稿日期:2015-03-09出版日期:2015-06-20发布日期:2018-07-16 -

作者简介:作者简介: 张俊豪(1990-),男,河南,硕士研究生,主要研究方向:网络安全与数据挖掘;顾益军(1968-),男,江苏,副教授,博士,主要研究方向:网络情报技术;张士豪(1992-),男,山西,硕士研究生,主要研究方向:网络安全与数据挖掘。

-

基金资助:公安部重点研究计划项目[2011ZDYJGADX016]

The Microblogging User Influence Assessment Based on PageRank and User Behavior

ZHANG Jun-hao, GU Yi-jun( ), ZHANG Shi-hao

), ZHANG Shi-hao

- School of Cybersecurity, People’s Public Security University of China, Beijing 102623, China

-

Received:2015-03-09Online:2015-06-20Published:2018-07-16

摘要:

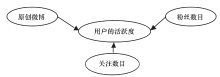

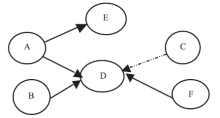

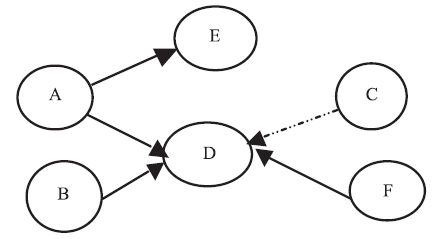

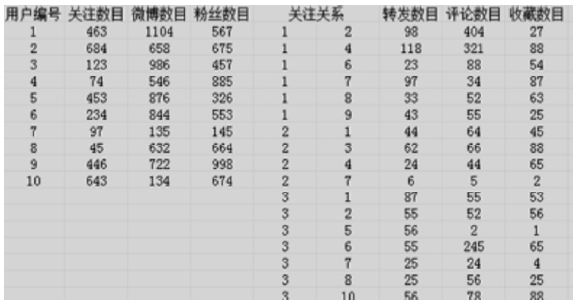

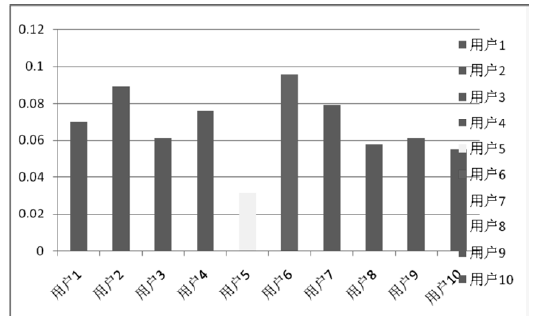

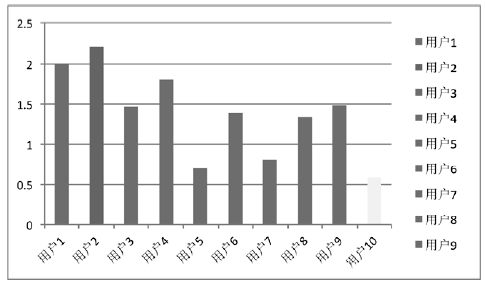

微博用户在消息传播过程中起到一个至关重要的作用,具有强大影响的微博用户是舆论形成、传播引导的关键因素。为了更准确地评估微博用户的影响力,文章提出了基于PageRank和用户行为的用户影响力评估(UIA,User Influence Assessment)算法,该算法对用户自身的活跃度和用户之间的联系度进行综合考量,通过对用户的行为分析,可以提取并量化出影响用户自身活跃度和影响用户之间联系度的相关因素,进而计算出权值分配比例。该算法既避免了PageRank的主题漂移现象,又系统化地衡量了用户影响力,具有较高的准确性。

中图分类号:

引用本文

张俊豪, 顾益军, 张士豪. 基于PageRank和用户行为的微博用户影响力评估[J]. 信息网络安全, 2015, 15(6): 73-78.

ZHANG Jun-hao, GU Yi-jun, ZHANG Shi-hao. The Microblogging User Influence Assessment Based on PageRank and User Behavior[J]. Netinfo Security, 2015, 15(6): 73-78.

| [1] | 张坤. 国内微博的传播形态与发展研究[D].南昌:江西师范大学,2012. |

| [2] | Maksim Tsvetovat,Alexander Kouznetsov.社会网络分析方法与实践[M].王薇,王成军,王颖等,译.北京:机械工业出版社,2013. |

| [3] | 齐超,陈鸿昶,于洪涛.基于用户行为综合分析的微博用户影响力评价方法[J].计算机应用研究,2014,31(7):2004-2007. |

| [4] | 王彪. 社交网络中的用户影响力分析[D].哈尔滨:哈尔滨工业大学, 2012. |

| [5] | 陈少钦. 基于PageRank的社交网络用户实时影响力研究[D].上海:上海交通大学, 2013. |

| [6] | 刘耀庭. 社交网络结构研究[D]. 杭州:浙江大学, 2008. |

| [7] | 朱郭峰, 杨彦, 周竹荣, 等. 基于领域的微博用户影响力计算方法[J]. 西南大学学报:自然科学版, 2014,36(3):145-151. |

| [8] | Shaozhi Ye1, Felix Wu.Measuring Message Propagation and Social Influence on Twitter.com[C]//Proceedings in the 2nd International Conference on Social Informatics- SocInfo'10, Austria,2010:216-231. |

| [9] | Eytan Bakshy.Everyone's an Influencer: Quantifying Influence on Twitter[C]//ACM. WSDM, 2011:67-69. |

| [10] | 陈灿. 微博用户的影响力分析[D].济南:山东大学, 2013. |

| [11] | 康书龙. 基于用户行为及关系的社交网络节点影响力评价——以微博研究为例[D]. 北京:北京邮电大学,2011. |

| [12] | 何静,郭进利.基于改进PageRank算法的微博用户影响力研究[J].吉林公安高等专科学校学报,2011, (6): 46-48. |

| [13] | 黎明,文海英,杨杰, 等.基于行为权值的微博用户影响力度量算法[J].计算机工程与应用,2014,50(17):130-133. |

| [14] | 张玥, 张宏莉, 张伟哲等. 识别网络论坛中有影响力用户[J]. 计算机研究与发展, 2013, (10): 2195-2205. |

| [15] | 黄德才,戚华春. PageRank算法研究[J]. 计算机工程, 2006, 32(4):145-146. |

| [16] | 戚华春, 黄德才, 郑月锋. 具有时间反馈的PageRank改进算法[J]. 浙江工业大学学报, 2005, 33(3):272-275. |

| [17] | 王德广, 周志刚, 梁旭. PageRank算法的分析及其改进[J]. 计算机工程, 2010, 36(22):291-292. |

| [18] | 王德广, 周志刚, 梁旭. PageRank算法的分析及其改进[J]. 计算机工程, 2010, 36(22):291-292. |

| [19] | 刘兵. Web数据挖掘[M].北京:清华大学出版社,2009. |

| [20] | 吴柯. 基于交互行为的微博用户影响力评价研究[D]. 广州:华南理工大学, 2014. |

| [21] | 冯静. 微博用户排名机制的研究[D].秦皇岛:燕山大学,2012. |

| [22] | 朱郭峰,杨彦,周竹荣,等.基于领域的微博用户影响力计算方法[J].西南大学学报(自然科学版),2014,36(3):145-151. |

| [23] | 郭金玉,张忠彬,孙庆云,等.层次分析法的研究与应用[J].中国安全科学学报,2008,18(5):148-153. |

| [24] | 田军伟. 基于社会网络的用户兴趣模型研究[D]. 成都:电子科技大学, 2010. |

| [25] | 米昂. 结合影响力分析的微博舆情溯源研究[D]. 北京:北京交通大学, 2015. |

| [26] | 王彪. 社交网络中的用户影响力分析[D]. 哈尔滨:哈尔滨工业大学, 2012. |

| [27] | 胡建华. 微博用户行为与影响力分析系统的研究[D]. 北京:北京交通大学, 2013. |

| [28] | 马俊. 基于话题传播的微博用户影响力分析[D]. 郑州: 解放军信息工程大学, 2013. |

| [29] | 唐飞龙. 微博社区的用户节点影响力评估[D]. 长沙: 湘潭大学, 2013. |

| [30] | 王彪. 社交网络中的用户影响力分析[D]. 哈尔滨:哈尔滨工业大学, 2012. |

| [31] | 钟帅. 基于粒子群算法的微博用户影响力研究[D]. 武汉:华中科技大学, 2012. |

| [1] | 刘延华, 刘志煌. 一种基于用户行为模式的匿名数据鉴定方法[J]. 信息网络安全, 2021, 21(3): 44-52. |

| [2] | 黄娜, 何泾沙, 吴亚飚, 李建国. 基于LSTM回归模型的内部威胁检测方法[J]. 信息网络安全, 2020, 20(9): 17-21. |

| [3] | 陈红松, 王钢, 宋建林. 基于云计算入侵检测数据集的内网用户异常行为分类算法研究[J]. 信息网络安全, 2018, 18(3): 1-7. |

| [4] | 薛丽敏, 吴琦, 李骏. 面向专用信息获取的用户定制主题网络爬虫技术研究[J]. 信息网络安全, 2017, 17(2): 12-21. |

| [5] | 彭佳, 高能. 基于实体行为的身份可信等级评估机制研究[J]. 信息网络安全, 2016, 16(9): 124-129. |

| [6] | 张静轩, 常进达, 郭栋, 王伟. 一种基于用户行为控制语言的桌面虚拟化性能测试框架[J]. 信息网络安全, 2016, 16(7): 53-60. |

| [7] | 周红福, 贾璐, 张婷婷, 李剑. 微博舆情分析中信息转发路径提取方法研究[J]. 信息网络安全, 2016, 16(4): 61-68. |

| [8] | 陈学敏, 沙灜. 基于浏览器测试组件的社交网络数据获取技术研究[J]. 信息网络安全, 2015, 15(5): 56-61. |

| [9] | 肖传奇, 陈明志. 云环境下基于IFAHP的用户行为信任模型研究[J]. 信息网络安全, 2015, 15(12): 14-20. |

| [10] | 郭飞, 张华, 高飞. SaaS模式下基于用户行为的动态访问控制模型研究与实现[J]. 信息网络安全, 2014, 14(12): 71-75. |

| [11] | 李声龙;史乔茜;唐瞻立;梁刚. 基于分布式计算的微博敏感信息挖掘系统[J]. , 2013, 13(9): 0-0. |

| [12] | 罗文华. 基于Recent文件夹下的快捷方式文件解析用户行为方法研究[J]. , 2013, 13(5): 0-0. |

| 阅读次数 | ||||||

|

全文 |

|

|||||

|

摘要 |

|

|||||